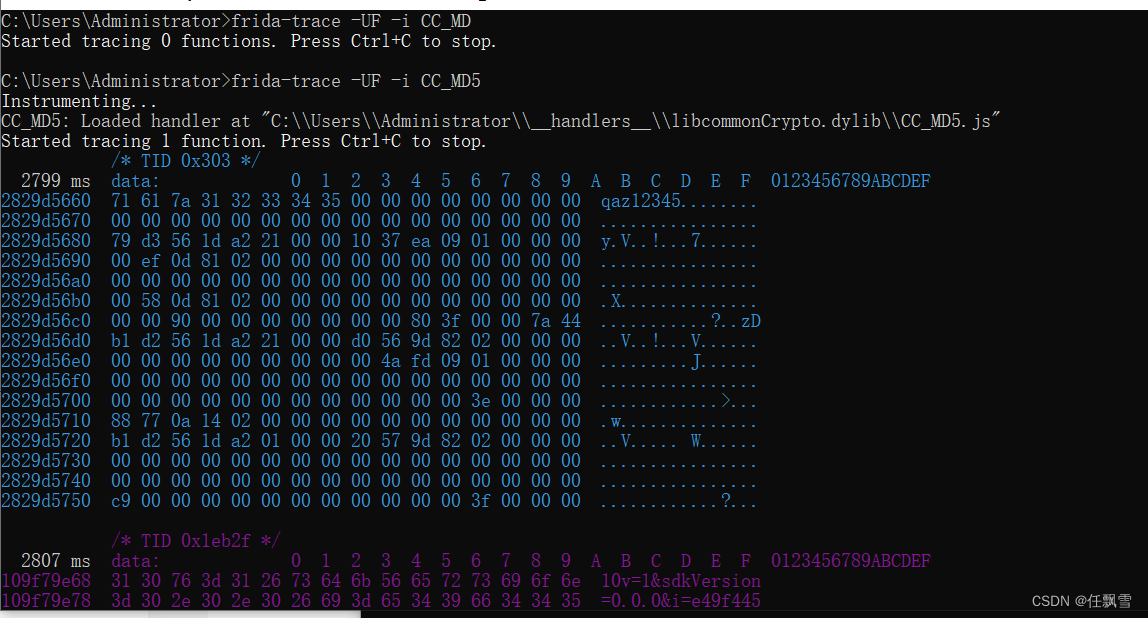

本文介绍: 我们看到一个熟悉的函数名,sel_md5WithEncodiong_,这就是我们md5的位置,那我们分析一下这个sub_1005FA16C函数做什么事情了,返回值反推,v28 的值是stringWithFormat:方法调用返回来的。我们目标是sign 的数据,我们回溯一下我们调用这个函数的地方0x10195e394 homework!已知我们32位,我们不妨猜测是md5 ,那我们试图使用CC_MD5 ,这个是ios 中的标准库, 我们使用frida–trace 注入hook一下,看看有没有 经过。

已知我们32位,我们不妨猜测是md5 ,那我们试图使用CC_MD5 ,这个是ios 中的标准库, 我们使用frida–trace 注入hook一下,看看有没有 经过

//hook参数&堆栈信息如下:

C:UsersAdministrator>frida-trace -UF -i CC_MD5

Instrumenting...

CC_MD5: Loaded handler at "C:\Users\Administrator\__handlers__\libcommonCrypto.dylib\CC_MD5.js"

Started tracing 1 function. Press Ctrl+C to stop.

/* T原文地址:https://blog.csdn.net/weixin_38145863/article/details/134719552

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_19483.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。