文件上传漏洞广泛存在于Web1.0时代,恶意攻击者的主要攻击手法是将可执行脚本(WebShell)上传至目标服务器,以达到控制目标服务器的目的。

此漏洞成立的前提条件至少有下面两个:

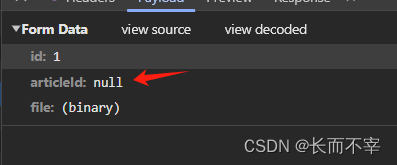

1.可以上传对应的脚本文件,并且被服务器解析,比如php上传为.php,Java则上传jar包等

2.上传文件之后,攻击者知道文件的地址,也就是说可以从浏览器地址栏访问到文件。

1. 防护级别为低(low)

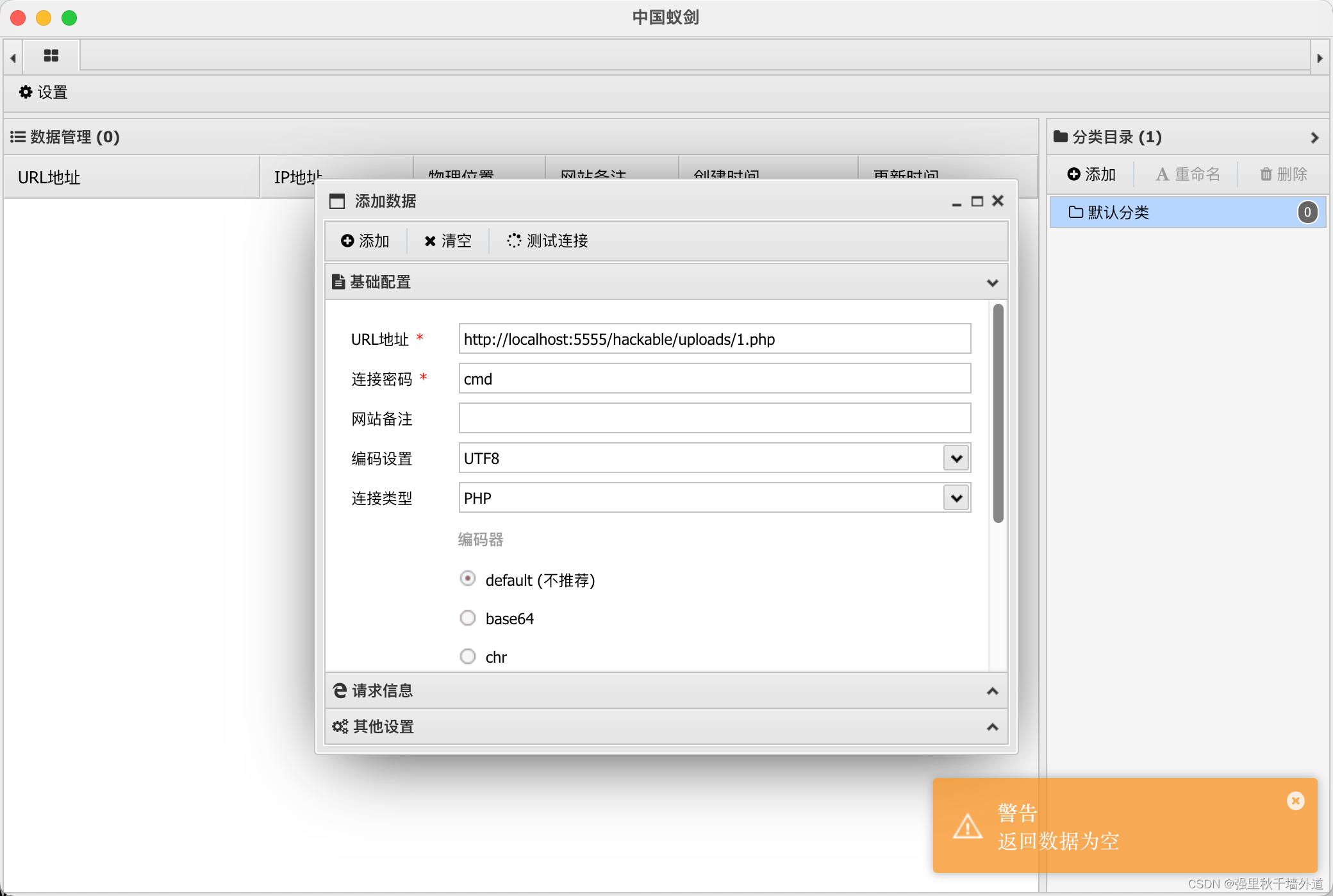

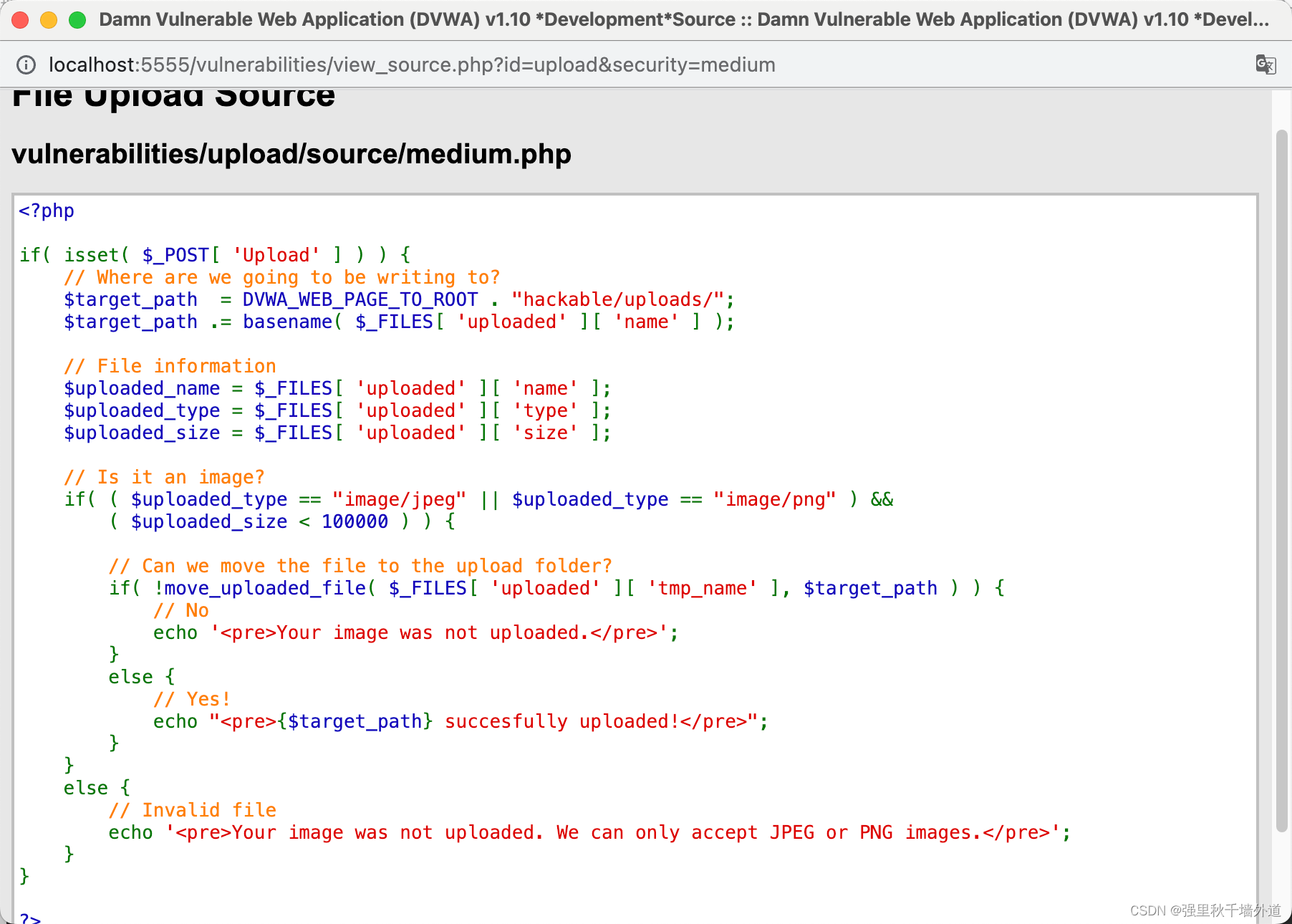

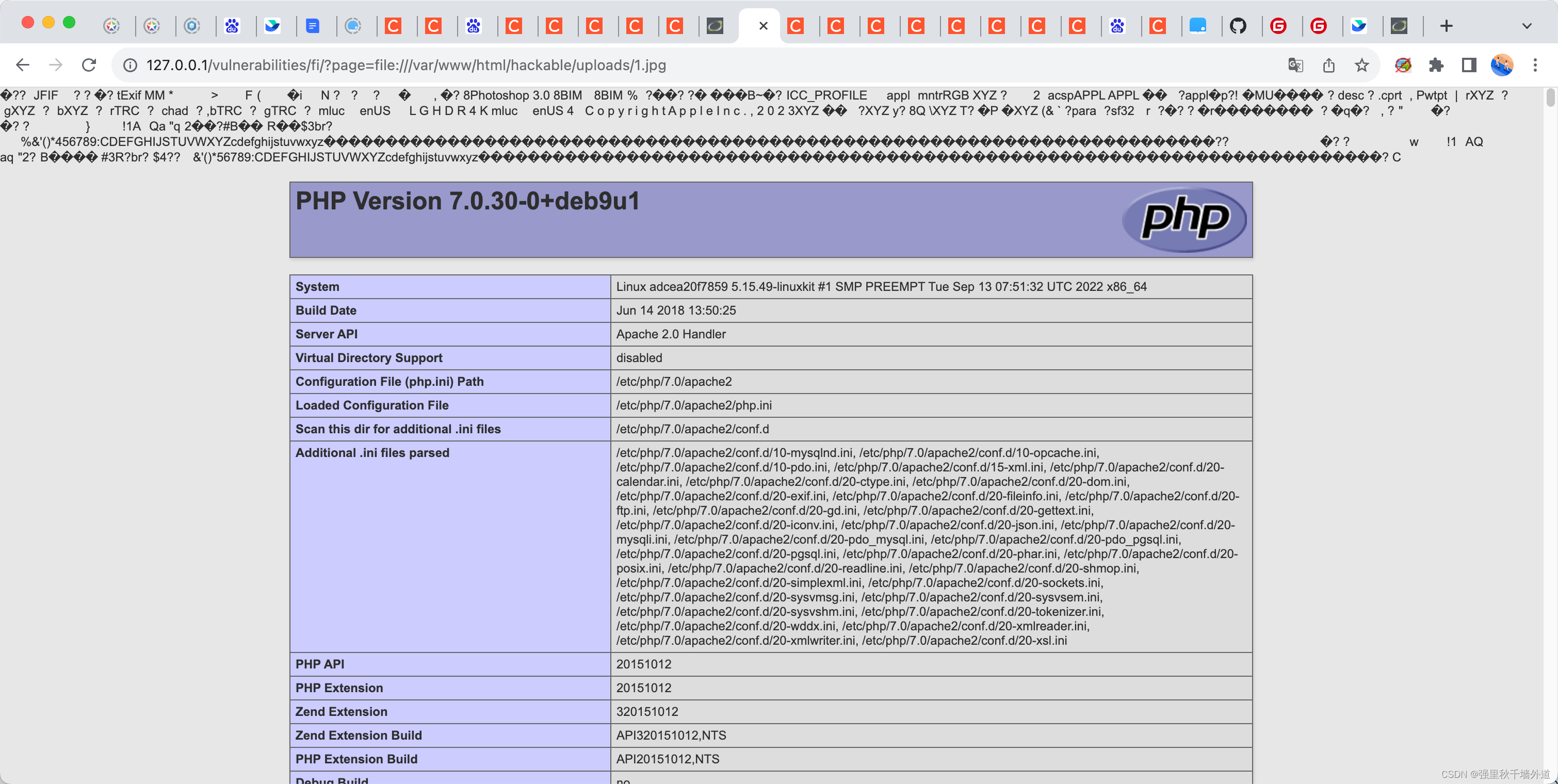

2.防护等级为中(medium)

3.防护等级为高(High)

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。