已经记不得上次用到SQL注入是什么时候了,一些概念和操作已经模糊。

最近与人聊起SQL注入,重新翻阅,暂记于此。

重点:敏感信息、权限过大、未脱敏的输入/输出、协议、框架、数据包、明文、安全意识

- SQL

– Structured Query Language,结构化查询语言

– 数据库操作指令集,包括了所有对数据库的操作

– 数据定义、数据操纵、数据查询、数据控制、事务控制以及嵌入式SQL语言的使用规定组成。

* 数据定义,DDL,定义数据库的逻辑结构(数据库、基本表、视图、索引)

* 数据操纵,DML,包括插入(insert)、删除(delete)、更新(update)操作

* 数据查询,DQL,包括数据查询(select)操作,CRUD:增加(Create)、读取(Read)、更新(Update)、删除(Delete)

* 数据控制,DCL,用户访问数据的控制赋权和回收

* 事务控制,TCL,事务的提交与回滚 - 什么是SQL注入

– SQL注入,SQL Injection

– SQL 注入是一种常见的安全漏洞,是一种网络安全攻击方式

– 出现在数据库交互应用程序中,来自系统操作者非法的数据库输入

– 将非授权的/恶意的SQL代码加入到应用程序SQL操作中,形成非授权的SQL操作

– 执行未经授权的数据库操作(分析/查询/删除/更新)

– 导致数据库信息泄漏、丢失,造成客户信息被非法使用 - SQL注入的危害

目的:获取非正当利益,损害客户正当收益

– 数据泄露,绕过/猜解系统身份验证,非法获取客户数据库信息(敏感信息)

– 数据篡改,更改或破坏客户数据库信息存储

– 数据攻击,清除数据库数据或永久的删除数据库存储结构 - SQL注入存在的可能性

重要:系统开发者安全意识不强,造成SQL注入的安全漏洞存在

– SQL组装过程中暴露了系统敏感信息接口

– 系统未对用户输入进行安全校验

– 使用动态拼装sql,参数以明文形式(未做加密)出现在URL链接中

– 未做权限限制,使用管理员权限(权限大,未分级)作为应用程序数据库连接

– 应用系统传输和显示信息未加密、未脱敏,特别是重要的用户、权限信息

– 应用程序异常信息未经过滤,使用后台(服务器/数据库)返回值,错误提示过分精确 - 数据传输交互过程

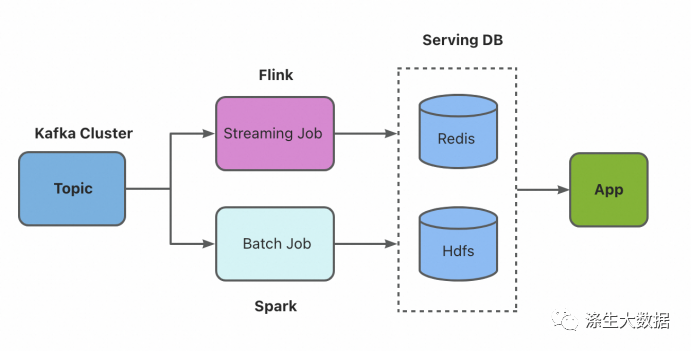

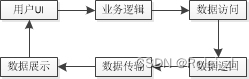

– 数据由输入起,经业务逻辑处理后,到数据库获取 合理 数据

– 输入包括:前台页面输入、选择,触发数据查询、更新、删除操作;后台未经处理的代码信息,页面源代码展示

– 数据包括:正常过程数据 和 异常系统访问数据

– 数据SQL注入安全过滤

* 按程序设计要求,数据输入、业务逻辑、数据访问都应对数据获取的权限、合法性、合理性进行控制和处理

* 返回数据同样需经过加密或脱敏处理后才会被传送并显示给用户

* 每个阶段对数据的安全性处理会有交集和重叠,但不允许出现缺失 - SQL注入方式

重点:将外部输入 与 系统数据处理SQL结合,构成新的SQL,以“欺骗”数据库,获取非法/正常不可得的数据

– 输入类型:数字、字符

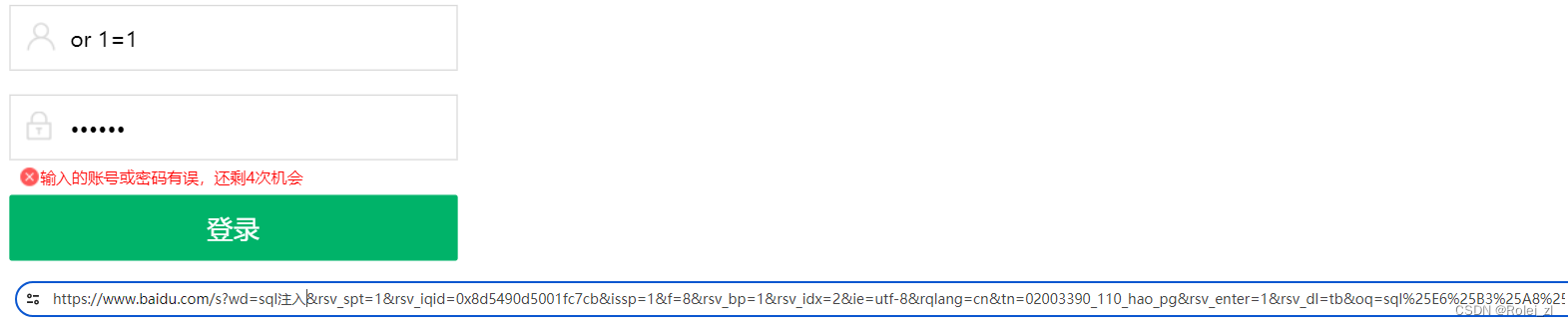

– 布尔,数据处理为真 或 假,以绕过数据库验证

* 1=1 真 或 1=2 假,and 或 or 构成新SQL形成SQL注入

* ‘ 和 “ 字符串处理

* 注释符处理

* 通配符处理:* % ? $(不同类型数据库会有不同)

* 模糊查询:like, in, exit……

* union 合并新的SQL到系统SQL

– 试错或盲注(通过输入后系统返回错误提示对数据库数据结构和存储进行猜测)

* 注动试错引发数据库错误,利用系统异常返回值对数据库进行猜测

* 数据库查询函数

> 表的列数: …. order by 1(替换不同数字,得到真假分界限)

> left / right / length(列名)=4(替换不同数字,得到真假分界限) - 如何避免SQL注入

重点:破坏 / 避免新的输入 与 系统SQL构成有效的、可执行的新SQL,加密,避免明文SQL

– 特殊字符处理:使用正则表达式对数据保留字符进行处理,如 特殊字符(‘,”),通配符(* % ? $),系统函数(like,union,in,length)

– 参数化数据输入:数据输入后,经put / get / post处理,需增加转译或加密处理,通过占位符形式避免真正的输入做为参数直接被SQL引用,特别是以明文形式展现给系统操作者

– 输入验证:前台UI、业务逻辑、数据库存取,各数据处理阶段分别、独立的对输入数据进行有效性、安全性验证,通过层层过滤增强SQL数据处理的安全性

– 减少手动拼接SQL:使用数据处理框架(ORM关系映射,如hibernate)、存储过程,将数据集中处理、打包后处理及返回结果

– 权限最小化:避免数据库管理员帐号在系统应用的直接使用,将数据增、删、改、查分配给不同的系统用户提供给系统接口调用

– 安全扫描:开发者的代码安全意识,安全扫描以对代码进行全面安全测试 - SQL注入代码示例

这个。。。后续有时间再研究后补充

– 对SQL注入的了解只是皮毛

– 对SQL注入的开发和测试已经是很久之前的事情,并不深入

– 安全扫描工具的强大,使得代码安全错误可以按扫描方案进行更新

– 安全从架构、设计开始。。。有编码的安全规范,使用成形框架,安全意识真的弱

– 代码安全是个大问题,却被忽视

select * from users wher username = ‘test‘

select * from users wher username = ‘test‘ or 1=1 order by 3

- SQL 注入 – SQL Server | Microsoft Learn

- sql注入 – 知乎

- Sql注入基础原理介绍 – 知乎

- 安全测试 | SQL注入(SQL Injection)技术 – 知乎

原文地址:https://blog.csdn.net/u012841352/article/details/134744411

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_42546.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。