本文介绍: 当存在漏洞的 Tomcat 运行在 Windows / Linux 主机上,且启用了 HTTP PUT 请求方法(例如,将 readonly 初始化参数由默认值设置为ialse) , 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包合任意代码的 JSP 的 webshel 文件,JSP 文件中的恶意代码将能被服务器执行,导致服务器上的数据泄露或获取服务器权限。

中间件安全:Apache Tomcat 文件上传.

当存在漏洞的 Tomcat 运行在 Windows / Linux 主机上,且启用了 HTTP PUT 请求方法(例如,将 readonly 初始化参数由默认值设置为ialse) , 攻击者将有可能可通过精心构造的攻击请求数据包向服务器上传包合任意代码的 JSP 的 webshel 文件,JSP 文件中的恶意代码将能被服务器执行,导致服务器上的数据泄露或获取服务器权限。

目录:

影响版本:Apache Tomcat 7.0.0-7.0.79

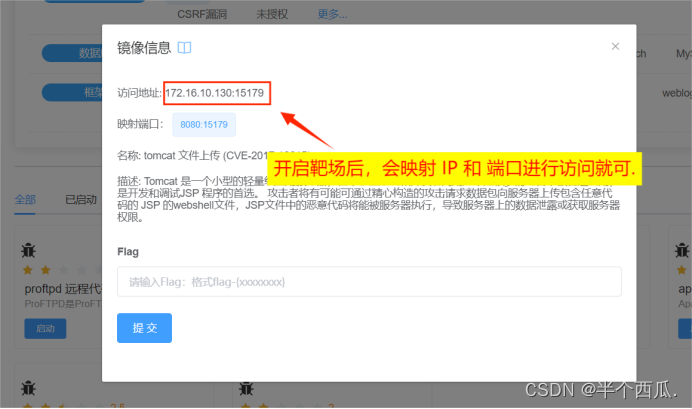

靶场准备:Web安全:Vulfocus 靶场搭建.(漏洞集成平台)_vulfocus靶场搭建-CSDN博客

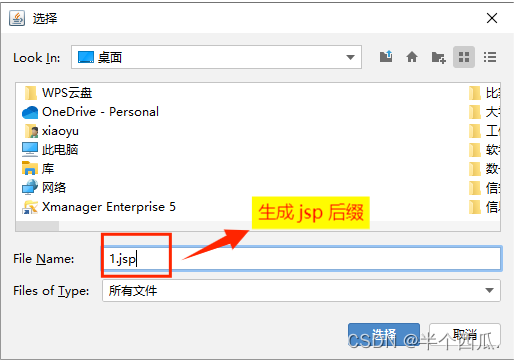

第二步:使用 生成后门(木马)工具(哥斯拉),生成一个木马文件.

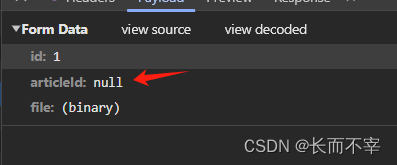

第三步:在 URL 中写入一个文件名(/xxx/),这个就是我们要写入到服务器中文件.(记得后缀是jsp和木马一样.)

第四步:使用 Burp 进行抓包,然后把请求类型改为 PUT,再把我们生成的木马中代码添加到下面进行写入.

影响版本:Apache Tomcat 7.0.0-7.0.79

Apache Tomcat 文件上传:

靶场准备:Web安全:Vulfocus 靶场搭建.(漏洞集成平台)_vulfocus靶场搭建-CSDN博客

测试漏洞:

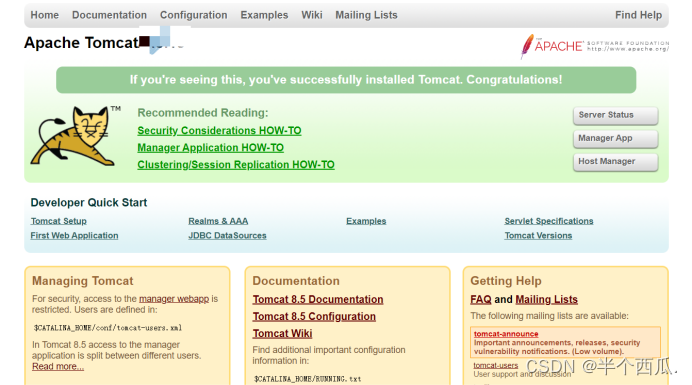

第一步:访问 IP 和 端口,进入靶场页面.

第二步:使用 生成后门(木马)工具(哥斯拉),生成一个木马文件.

https://github.com/BeichenDream/Godzilla

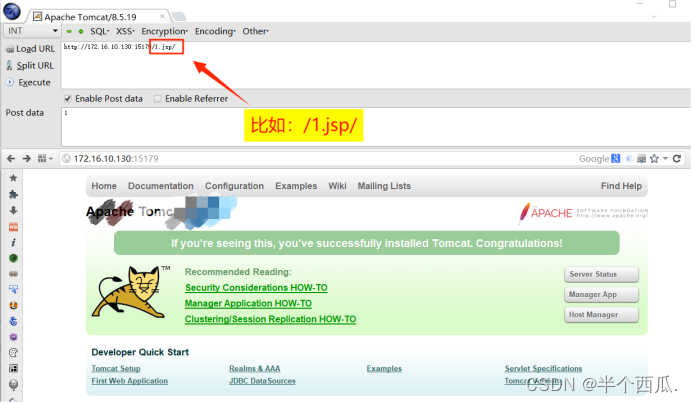

第三步:在 URL 中写入一个文件名(/xxx/),这个就是我们要写入到服务器中文件.(记得后缀是jsp和木马一样.)

第四步:使用 Burp 进行抓包,然后把请求类型改为 PUT,再把我们生成的木马中代码添加到下面进行写入.

第五步:进行 访问写入的木马文件.

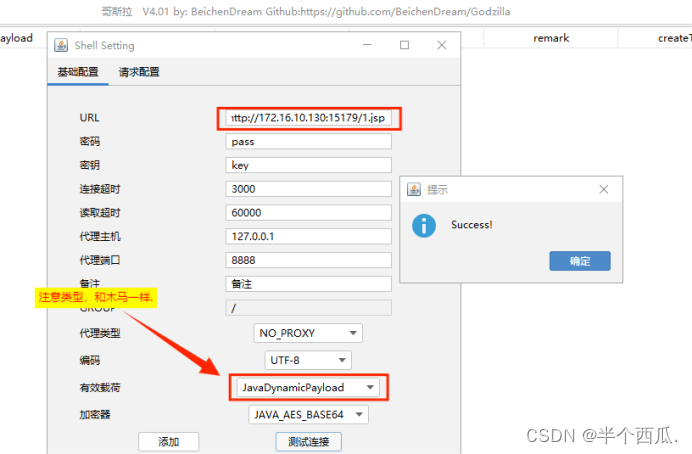

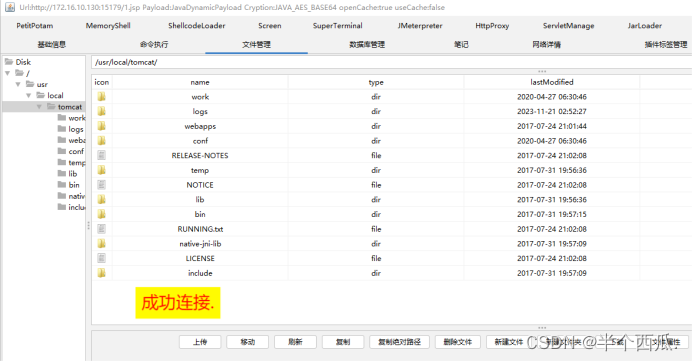

第六步:使用 连接工具(哥斯拉),进行连接.

学习链接:第59天:服务攻防-中间件安全_CVE复现_IIS_Apache_Tomcat_Nginx_哔哩哔哩_bilibili

原文地址:https://blog.csdn.net/weixin_54977781/article/details/134527760

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_7755.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。