CrackerXI砸壳呢,当时你要是使用 frida–ios–dump 也是可以的;

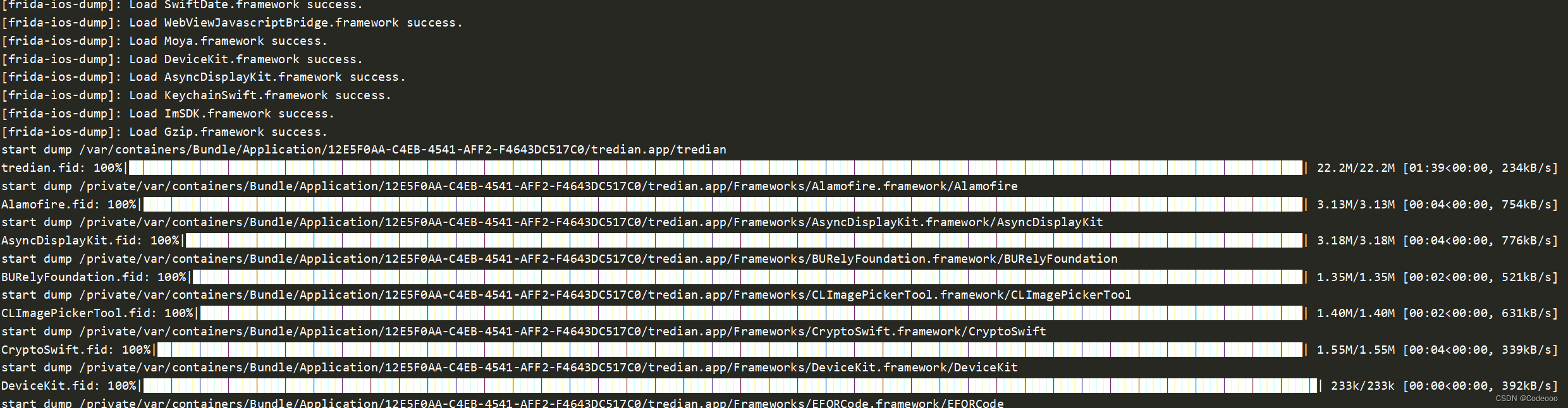

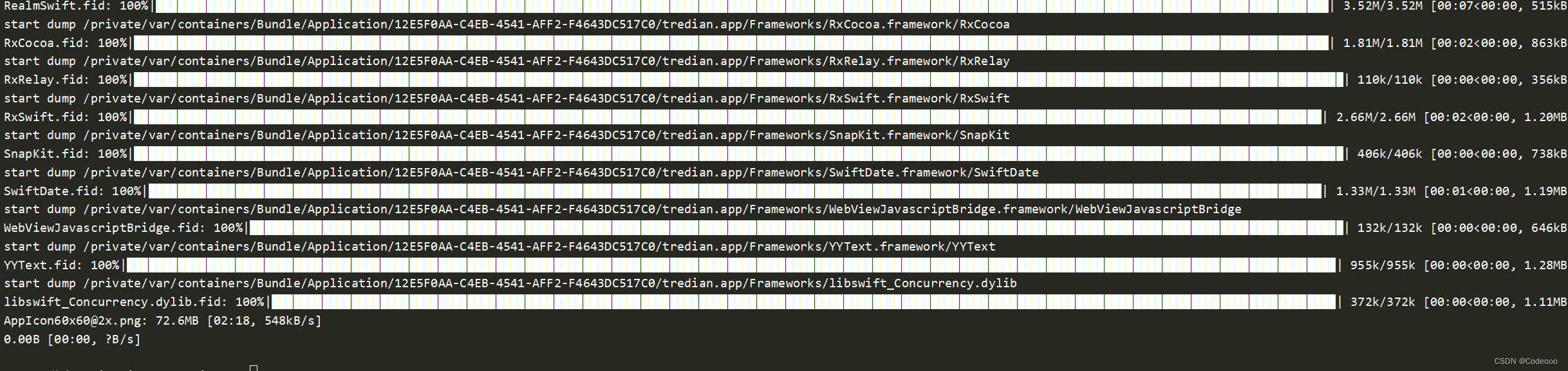

https://github.com/AloneMonkey/frida-ios-dump

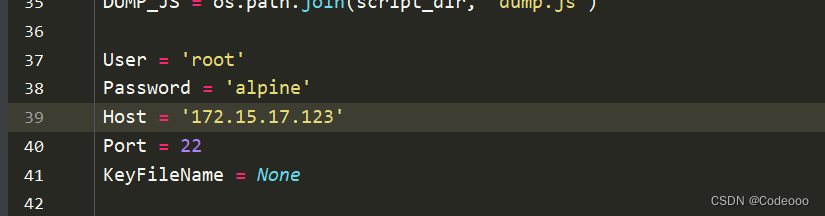

代码中需要更改的:手机中的内网ip 密码 等

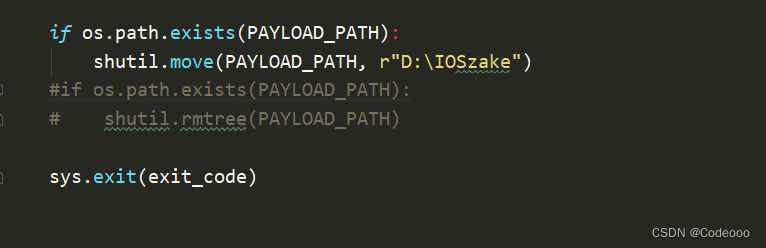

最后放到我的砸壳路径里:

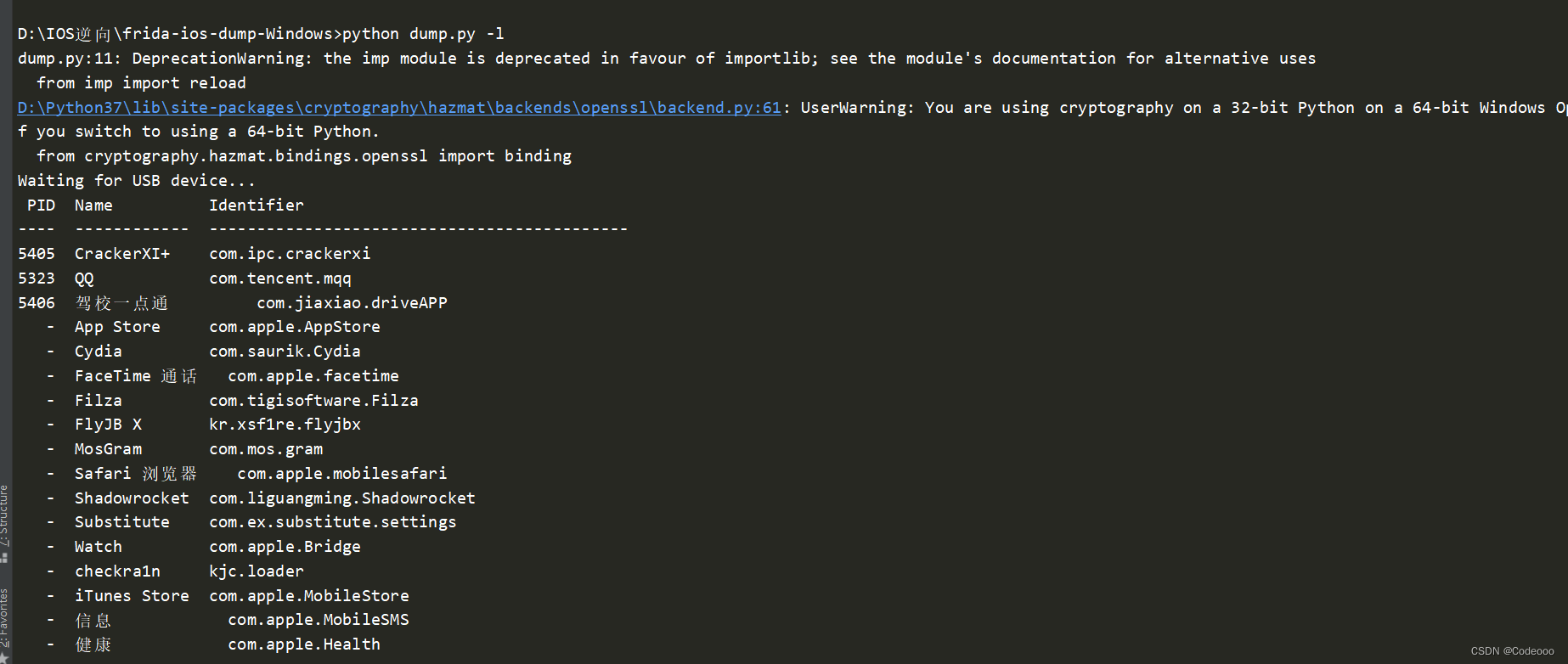

python dump.py -l

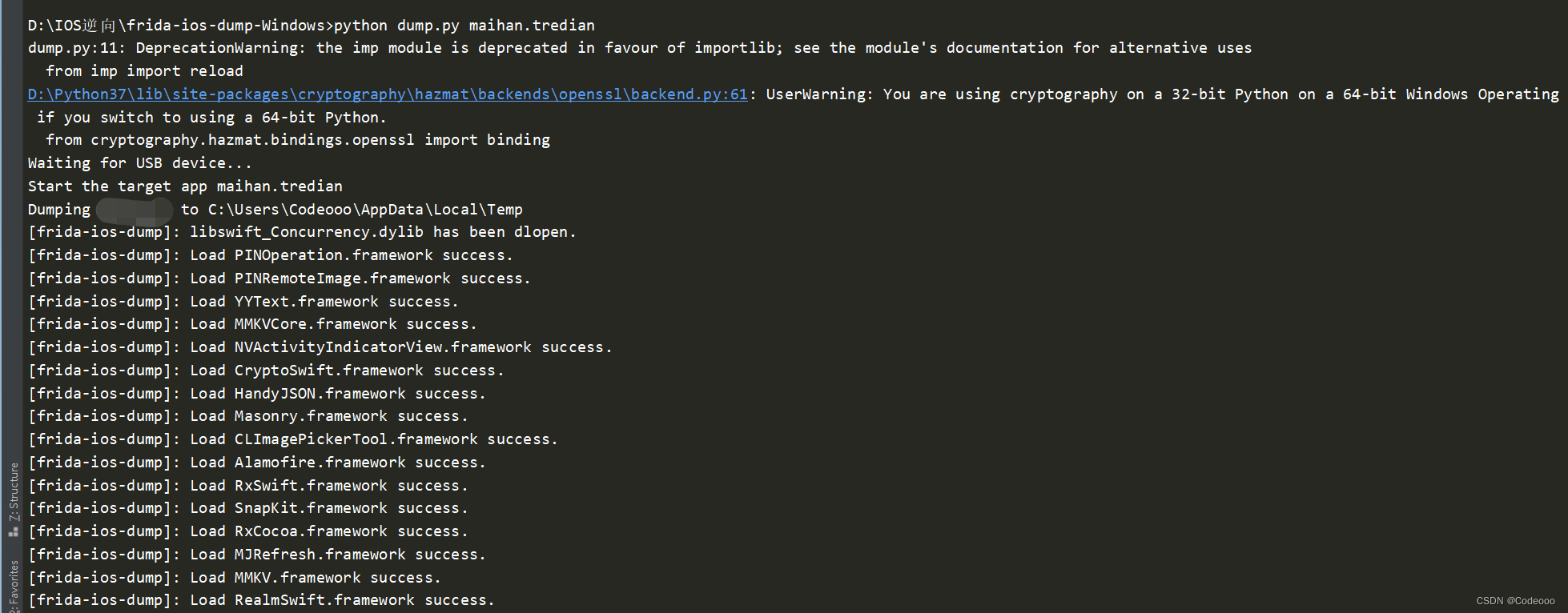

python3 dump.py app-name(或者bundle identifier)

最终会在执行上述砸壳命令的目录位置生成一个新的ipa包,然后通过IDA查看即可。

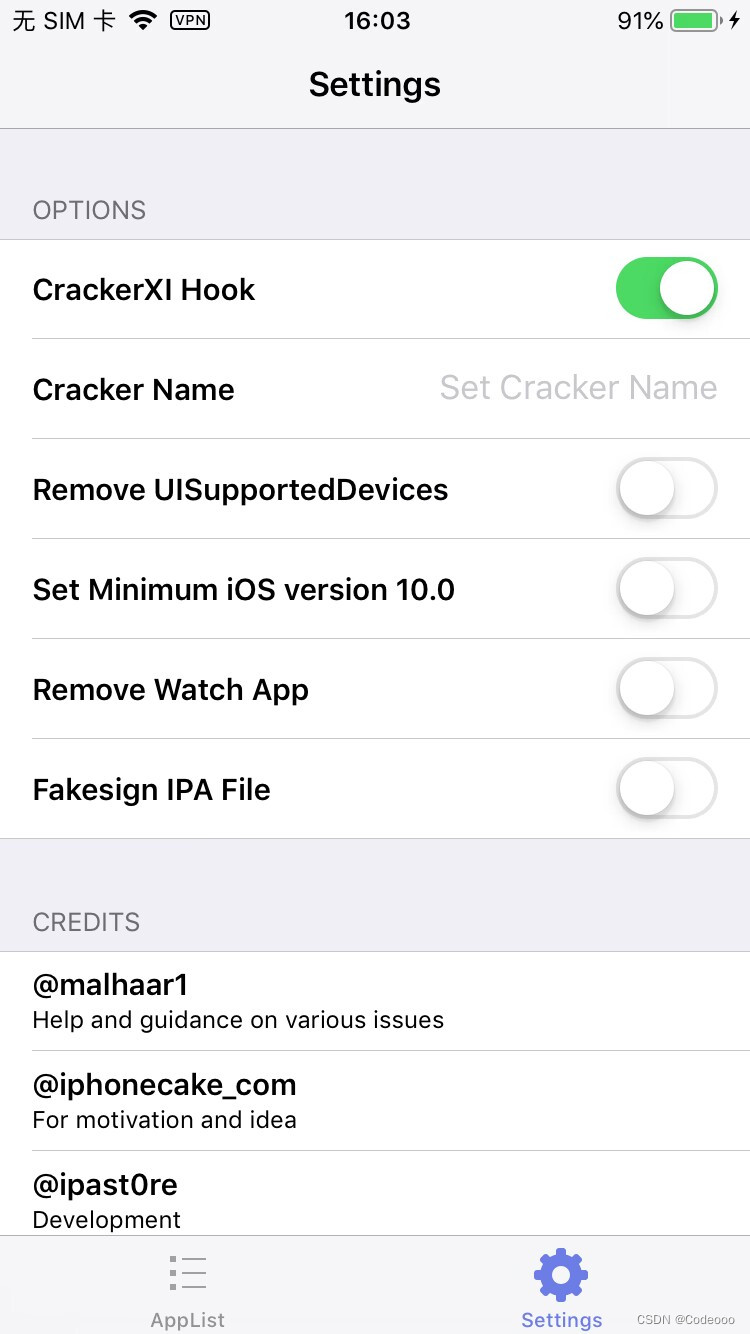

CrackerXI是手机端的一个app,相当于xposed的那些脱壳Xposed插件吧;

且支持11-13系统吧,太低的支持不了;

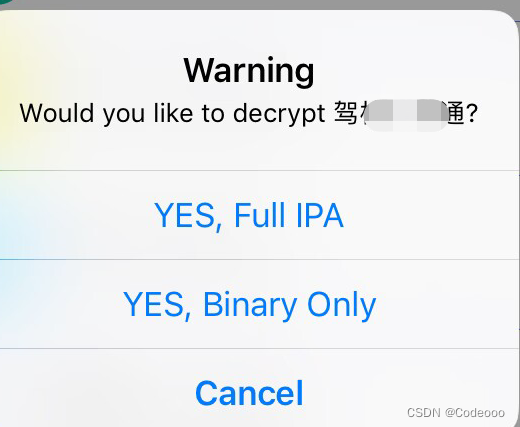

砸壳我这里用的是 CrackerXI ,

选择ipa包吧,第二个是只要二进制;

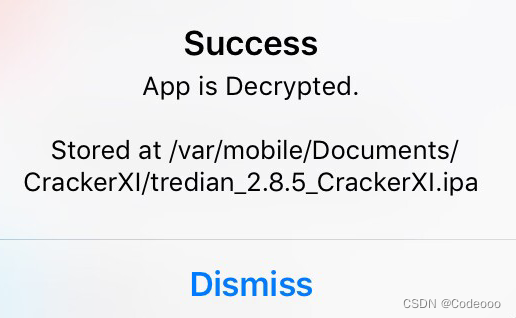

点击后会重新打开该app ,出现稍等会;

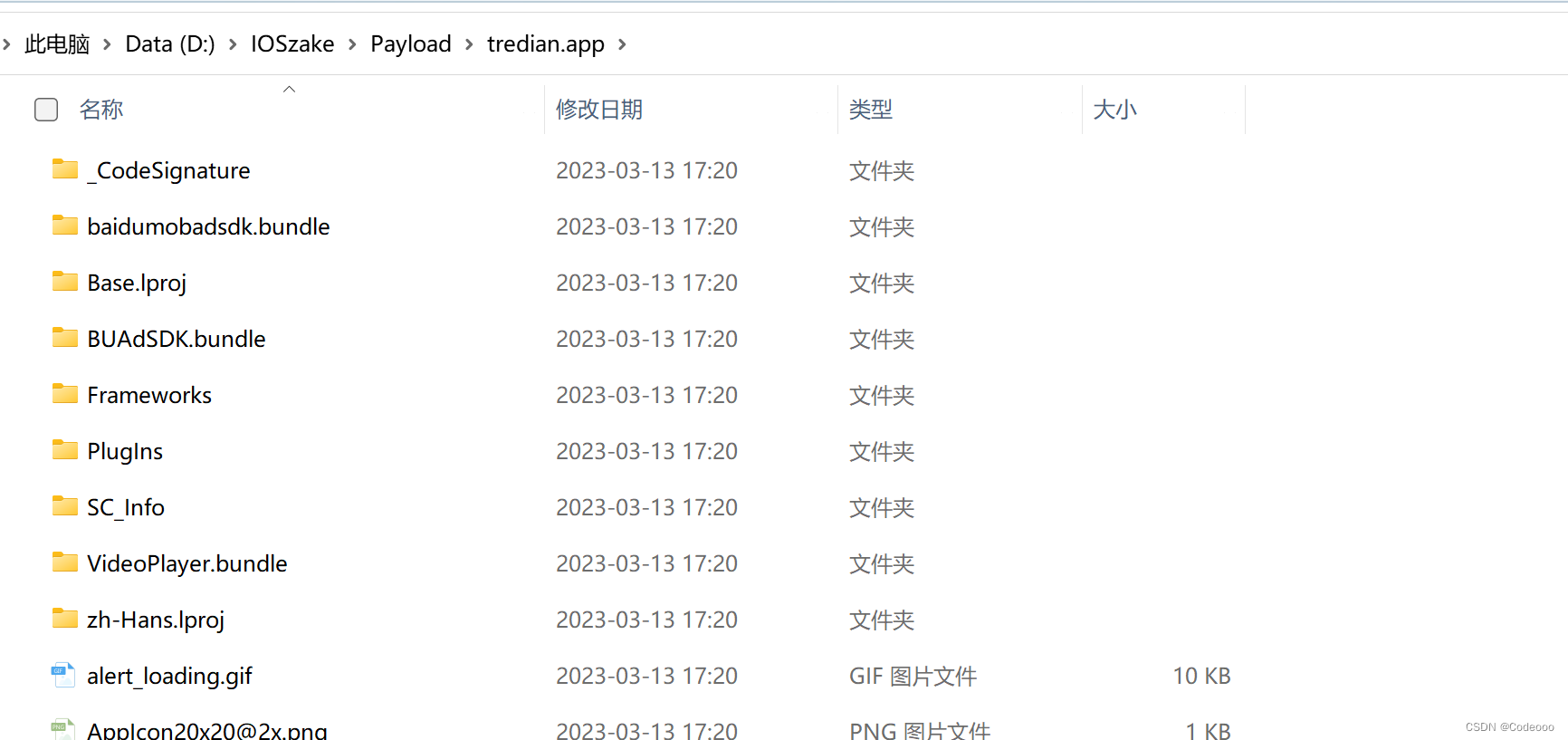

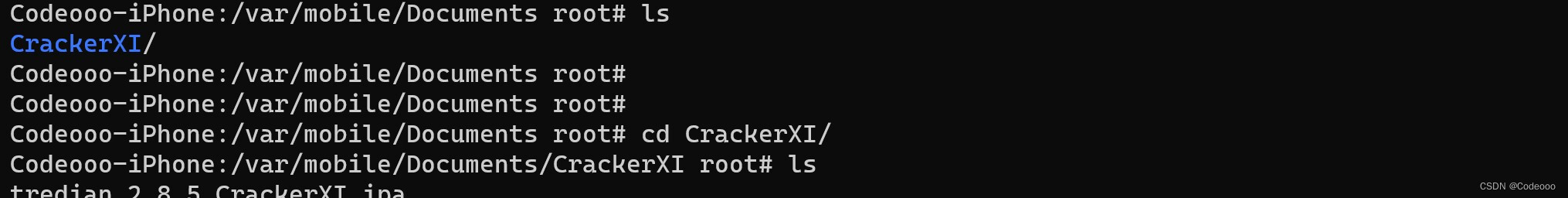

进来查看下:

ssh root@172.15.28.151 默认密码 alpine

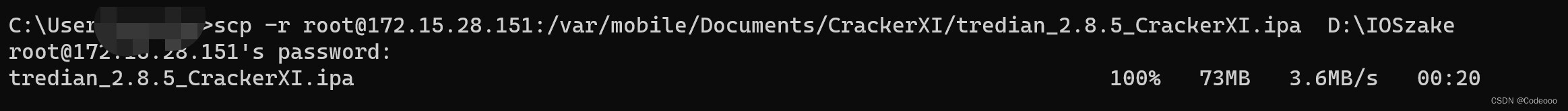

scp -r root@172.15.28.151:/var/mobile/Documents/CrackerXI/tredian_2.8.5_CrackerXI.ipa D:IOSzake

直接搞到桌面上,

原文地址:https://blog.csdn.net/weixin_38927522/article/details/129497173

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_10153.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!