本文介绍: 操作过程中要边操作边验证,切记不要关闭已打开的窗口,保持开启,即使操作错误了,这个窗口也不会自动断开,还可以自行修复,否则就无法连接,直接找人吧。这就没辙了,只能限制服务器端口访问了,但是服务器不是我方管的,只能审慎执行命令,不然登不上去了还得找别人给帮忙处理。这个命令就是删除iptables -L列出的命令,后面数字为L列出来的顺序,建议从下往上删,绿盟扫出来的漏洞,但是禁用scp漏洞复扫还是有这个漏洞,查询版本SSH版本也是没问题的。验证1022端口是否可连接,可以的话回到上一步。

背景

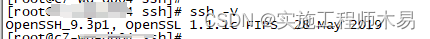

漏洞名称:OpenSSH 命令注入漏洞(CVE-2020-15778)

详细描述:OpenSSH(OpenBSD Secure Shell)是OpenBSD计划组的一套用于安全访问远程计算机的连接工具。该工具是SSH协议的开源实现,支持对所有的传输进行加密,可有效阻止窃听、连接劫持以及其他网络级的攻击。

OpenSSH 9.0p1及之前版本中的scp的scp.c文件存在命令注入漏洞。该漏洞源于外部输入数据构造可执行命令过程中,网络系统或产品未正确过滤其中的特殊元素。攻击者可利用该漏洞执行非法命令。

解决方法:

厂商补丁:目前厂商暂未发布修复措施解决此安全问题,建议使用此软件的用户随时关注厂商主页或参考网址以获取解决办法:

https://www.openssh.com/

临时缓解措施:可以禁用scp,改用rsync等缓解风险(可能会导致小文件机器内拷贝变慢)

绿盟扫出来的漏洞,但是禁用scp漏洞复扫还是有这个漏洞,查询版本SSH版本也是没问题的

这就没辙了,只能限制服务器端口访问了,但是服务器不是我方管的,只能审慎执行命令,不然登不上去了还得找别人给帮忙处理

解决方式

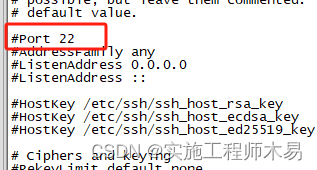

1、换端口

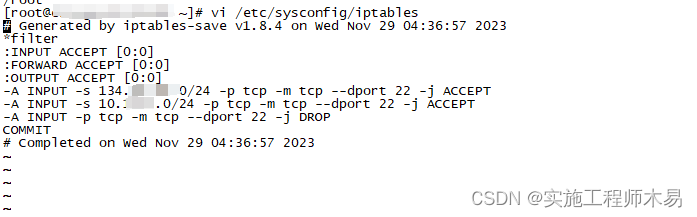

2、限制固定服务器访问22端口

参考:

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。