1. 定义

木马一名来源于古希腊特洛伊战争中著名的“木马计”,指可以非法控制计算机,或在他人计算机中从事秘密活动的恶意软件。

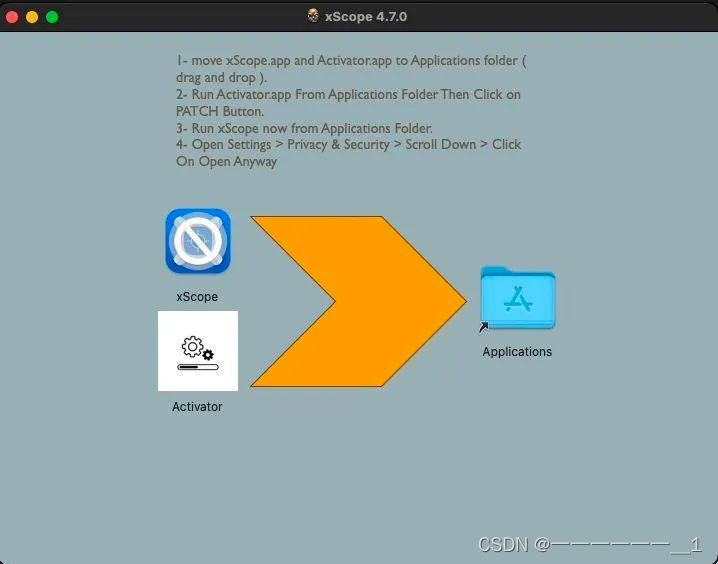

木马通过伪装成正常软件被下载到用户主机,随后黑客通过木马控制用户主机并盗取用户信息。由于计算机中了木马后不会表现出异常,所以往往很难发现,具有很强的隐蔽性。

木马与病毒的区别

木马和病毒一般统称恶意程序或恶意软件。木马更倾向于默默窃取,病毒则具有一定显性破坏性。前者像暗中行动的小偷,后者像打砸抢烧的强盗。

木马不同于计算机病毒的地方在于计算机病毒是能够实现自我复制的一组恶意代码,而木马则不会自我复制,不具有传染性。实践中,有些病毒带有木马的特征,有些木马则带有病毒的特征。

2. 木马的特征

(1)隐藏性

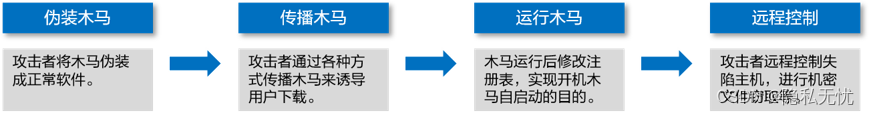

3. 木马攻击流程

4. 常见木马类型

5. 如何防御木马

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。