今日目标

ACL原理与类型、基本ACL配置、高级ACL配置

高级ACL之ICMP、高级ACL之telnet

ACL原理与类型

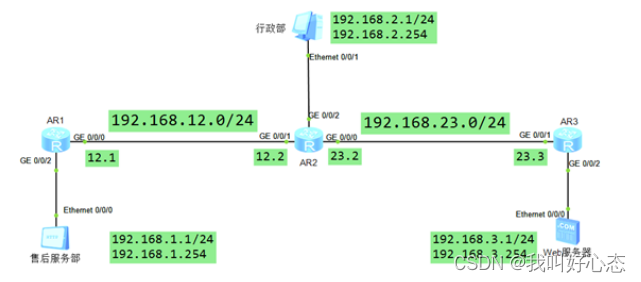

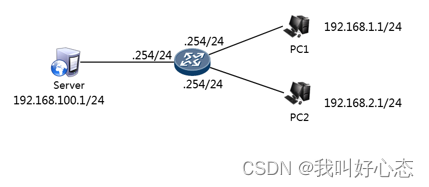

项目背景

为了企业的业务安全,要求不同部门对服务器有不同的权限

PC1不能访问Server

PC2允许访问Server

允许其他所有流量互通

项目分析

如果想要控制设备之间的连通性,必须搞清楚数据转发的路径

在数据转发路径上的某些节点设备上,使用控制策略,过滤数据包

解决方案

现网中,实现流量访问控制的方法有两种

控制路由条目 – 在数据包转发路径上的三层设备上,通过路由策略,拒绝路由条目,从而确保数据包无法互通

控制数据包转发 – 在数据包转发路径上的任何一个设备的接口下,调用专门的“流量控制工具”,比如ACL

配置命令

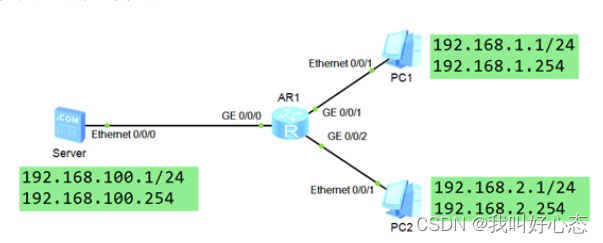

①配置终端设备 – PC1

地址:192.168.1.1

掩码:255.255.255.0

网关:192.168.1.254

②配置终端设备 – PC2

地址:192.168.2.1

掩码:255.255.255.0

网关:192.168.2.254

③配置终端设备 – Server

地址:192.168.100.1

掩码:255.255.255.0

网关:192.168.100.254

④配置网络设备 – R1

system–view

[Huawei]sysname R1

[R1]interface GigabitEthernet0/0/1 //连接PC1

[R1-GigabitEthernet0/0/1]ip address 192.168.1.254 24 //配置IP地址

[R1-GigabitEthernet0/0/1]quit

[R1]interface GigabitEthernet0/0/2 //连接PC2

[R1-GigabitEthernet0/0/2]ip address 192.168.2.254 24 //配置IP地址

[R1-GigabitEthernet0/0/2]quit

⑤配置ACL

[R1]acl 2000 //创建基本ACL

[R1-acl–basic-2000]rule 10 deny source 192.168.1.1 0.0.0.255

[R1-acl–basic-2000]quit

[R1]interface GigabitEthernet0/0/0 //连接Server1的接口

[R1-GigabitEtherner0/0/0]traffic–filter outbound acl 2000

[R1-GigabitEtherner0/0/0]quit

⑥测试

display acl all //查看设备上所有的ACL

display acl 2000 //查看ACL2000的内容

PC1不能ping通Server1

PC2不能ping通Server2

PC1可以ping通PC2

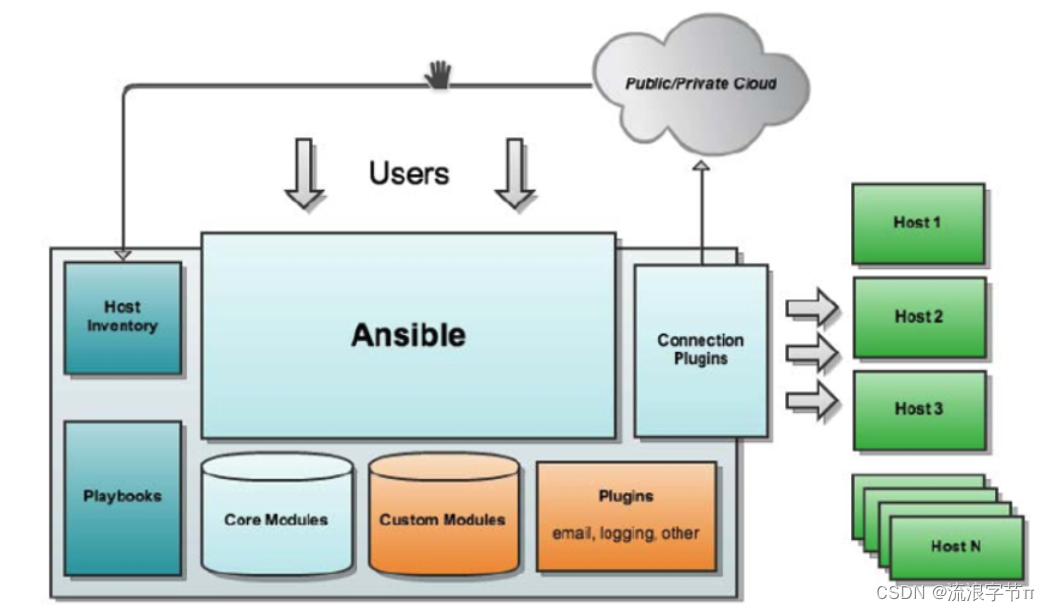

ACL概述

ACL(Access Control List),访问控制列表

主要用于在众多类型的数据包中,“匹配/抓取”感兴趣的数据

是一个包含了多个“规则”的列表,不同规则通过“规则号”进行区分

每个“规则”都包含:动作 + 条件 两部分内容

动作分为:允许(permit)和拒绝(deny)

条件分为:地址(address)和通配符(wildcard bits)

ACL解析

ACL 举例

acl 2000

rule 10 permit source 192.168.1.0 0.0.255

ACL讲解

2000,表示的是”ACL的名字“,是可以通过ID表示,也可通过字符表示

Rule,表示的是”规则“

10,表示的是”规则号“,取值范围是0-4294967294

Permit,表示的是动作 – 允许;(deny 表示的是动作 – 拒绝)

Source,表示当前的”规则“检查的是数据包的”源“地址

源IP地址,表示的是”源IP地址的范围“

通配符,表示的是”与源IP地址对应的通配符“

ACL类型

基本ACL-只能匹配”源IP地址“,不能匹配其他的信息,匹配数据不精准,所用的ID取值范围是:2000-2999

高级ACL-可以匹配”源IP地址“、”目标IP地址“、”协议号“、”端口号“等,匹配数据更加精准,所用ID取值范围是:3000-3999

配置思路

确定PC1与Server之间的数据转发路径

确定转发路径上的转发设备有哪些,判断在哪个设备上配置ACL

判断数据包在每个端口上的转发方向,确定ACL的配置命令和调用方向

配置命令

配置ACL

acl 2000

rule 10 deny source 192.168.1.0 0.0.0.255

调用ACL

interface gi0/0/0

traffic–filter outbound acl 2000

验证与测试

PC1>ping 192.168.100.1 , 不通

PC1>ping 192.168.2.1 , 通

PC2>ping 192.168.100.1 , 通

项目总结

ACL用来匹配数据包,并实现数据包的过滤

ACL的类型分为:基本ACL和高级ACL,使用不同的ID范围表示

基本ACL,只能匹配数据包的源IP地址,匹配数据不精准

高级ACL,可以同时匹配数据包的源IP、目标IP、源端口、目标端口、协议号等字段,匹配数据包更加精准

ACL必须先配置,再调用,并且再端口调用时是有方向的。

基本ACL配置

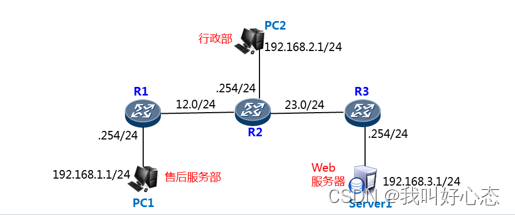

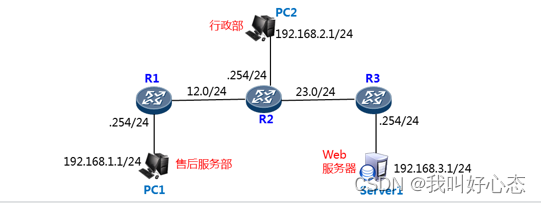

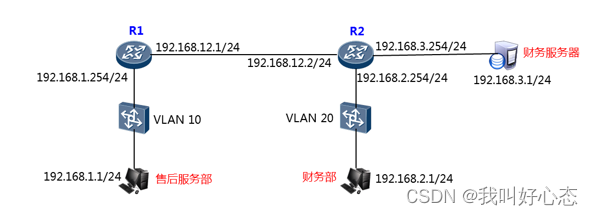

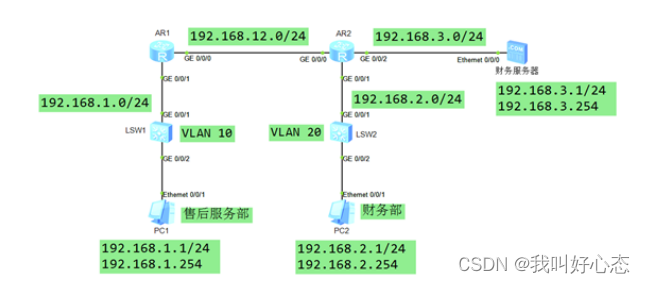

项目背景

公司存在2个部门,为了确保业务安全,需规划安全控制策略

不允许”售后服务部”以任何的方式访问”财务部”服务器

“售后服务器”可以访问网络的任何其他设备

项目分析

对数据流量进行控制,所以选择使用工具 – ACL

要求“不以任何方式”访问,所以采用“基本ACL”

要求“允许访问”其他设备,所以调用在“服务器网关”设备上

解决方案

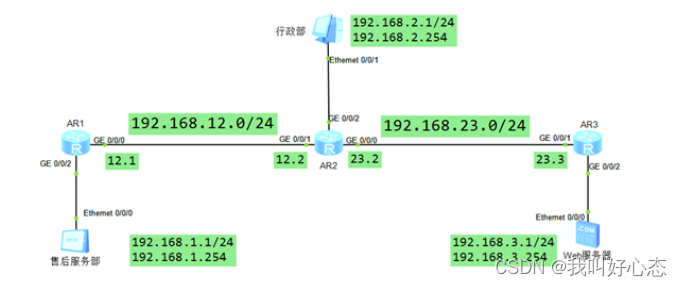

配置思路

如图配置设备IP地址

配置路由条目,确保不同网段之间可以互通

测试设备之间的连通性,所有网段 均可互通

确定部署ACL的设备 – R2

确定部署ACL的接口 – 财务服务器“网关”接口

配置ACL,过滤源IP地址为“售后服务部”网段

在R2连接“服务器”的接口的出方向,调用ACL

验证并测试ACL

配置命令

①配置终端设备 – PC1

地址:192.168.1.1

掩码:255.255.255.0

网关:192.168.1.254

②配置终端设备 – PC2

地址:192.168.2.1

掩码:255.255.255.0

网关:192.168.2.254

③配置终端设备 – 财务服务器

地址:192.168.3.1

掩码:255.255.255.0

网关:192.168.3.254

④配置网络设备 – R1

system–view

[Huawei]sysname R1

[R1]interface GigabitEthernet0/0/1 //连接PC1

[R1-GigabitEthernet0/0/1]ip address 192.168.1.254 24

[R1-GigabitEthernet0/0/1]quit