本文介绍: 经过对该部门应用系统漏洞扫描工作开展,发现高风险漏洞0项,中风险漏洞1项,低风险漏洞11项。业务部门对于中高风险漏洞按照专业安全测评公司建议及时修改,修改后我们及时开展二次漏洞扫描工作。确保应用系统漏洞控制在安全法规要求之内,确保信息与数据安全。@漏刻有时。

系列文章目录

前言

信息服务上线渗透检测网络安全检查报告和解决方案3,是基于漏刻有时核心系统,在不同项目上的应用,经第三方专业公司的开展漏洞扫描上线检测,在实践中不断修复和提升。

一、中风险漏洞

相对路径覆盖(RPO)漏洞

原因:

二、低风险漏洞

1.支持低版本TLS协议

2.点击劫持:缺少X-Frame-Options头

3.HTTP Referrer-Policy 响应头缺失

4.HTTP Content-Security-Policy 响应头缺失

5.HTTP X-Permitted-Cross-Domain-Policies 响应头缺失

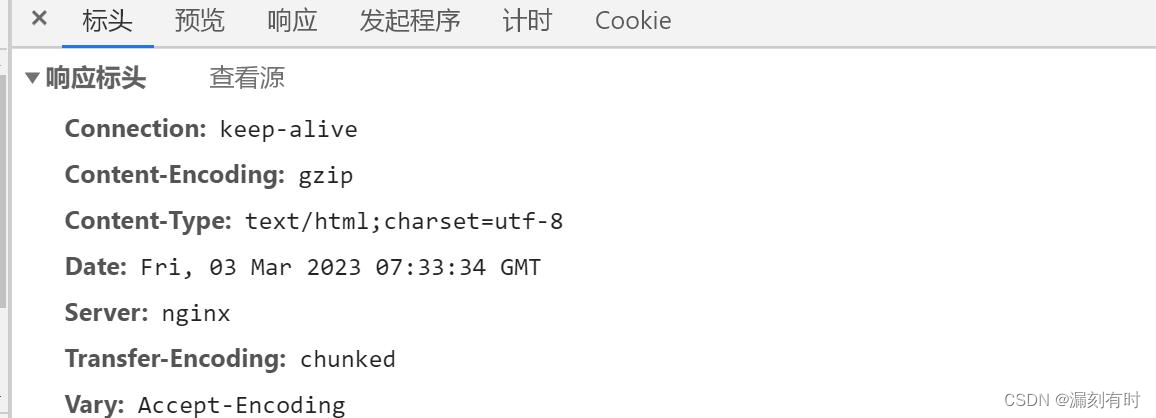

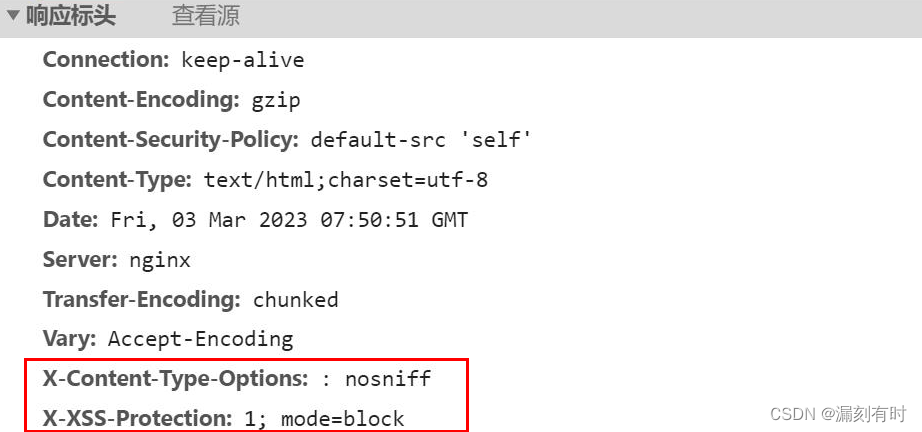

6.HTTP X-XSS-Protection 响应头缺失

7.HTTP X-Download-Options 响应头缺失

8.HTTP X-Content-Type-Options 响应头缺失

9.检测发现防火墙设备

10.Cookie没有设置HttpOnly

11.Cookie没有设置secure属性

三、低风险漏洞

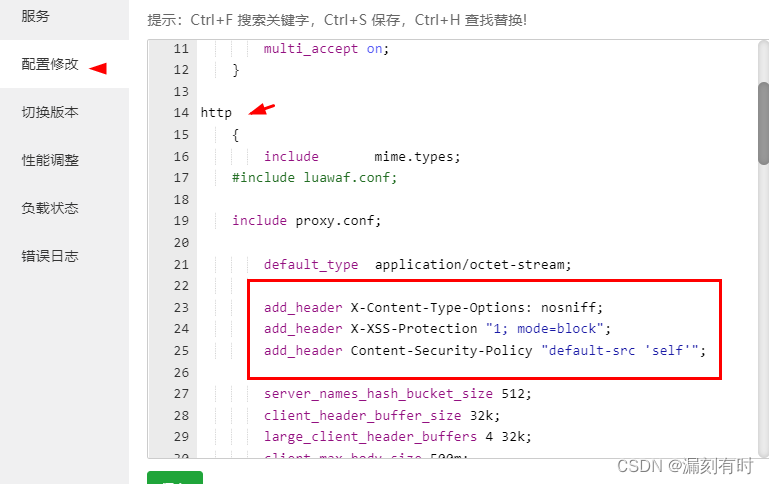

nginx配置文件

add_header配置内容

总结

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。