tomcat–pass–getshell 弱口令 漏洞复现

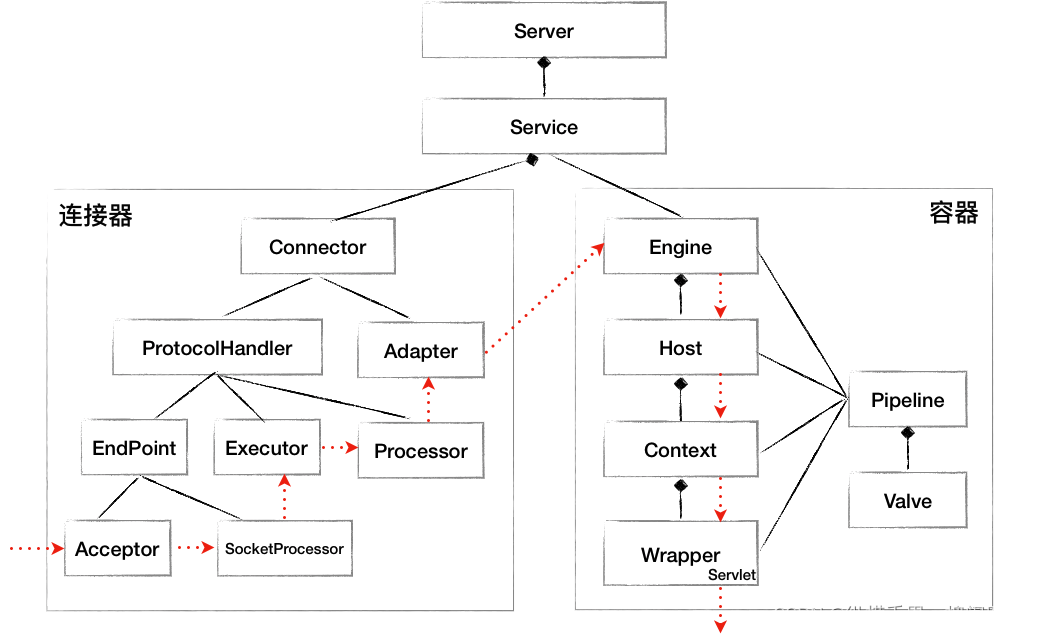

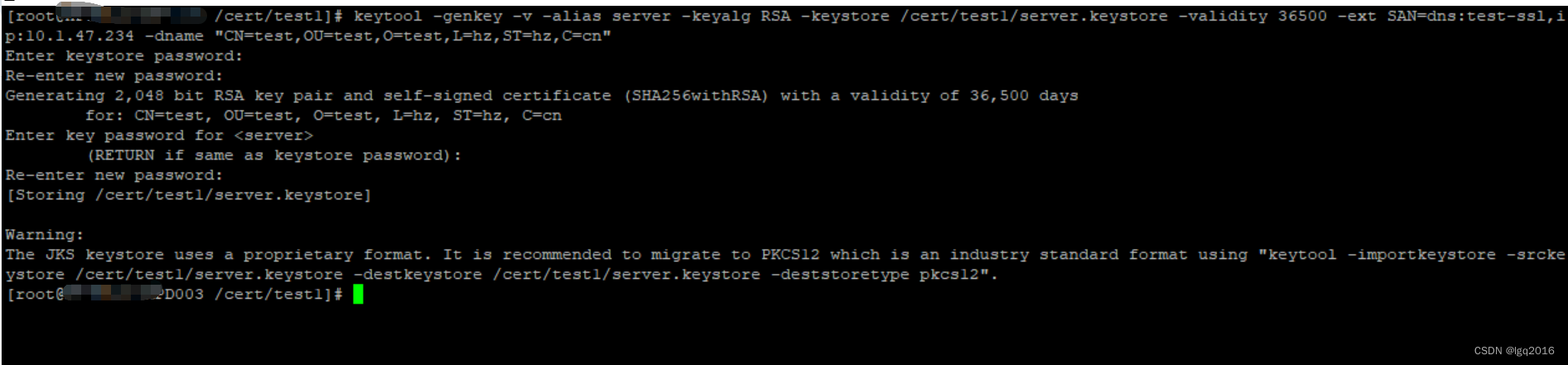

描述: Tomcat是Apache 软件基金会(Apache Software Foundation)的Jakarta 项目中的一个核心项目,由Apache、Sun 和其他一些公司及个人共同开发而成。 通过弱口令登录后台,部署war包getshell

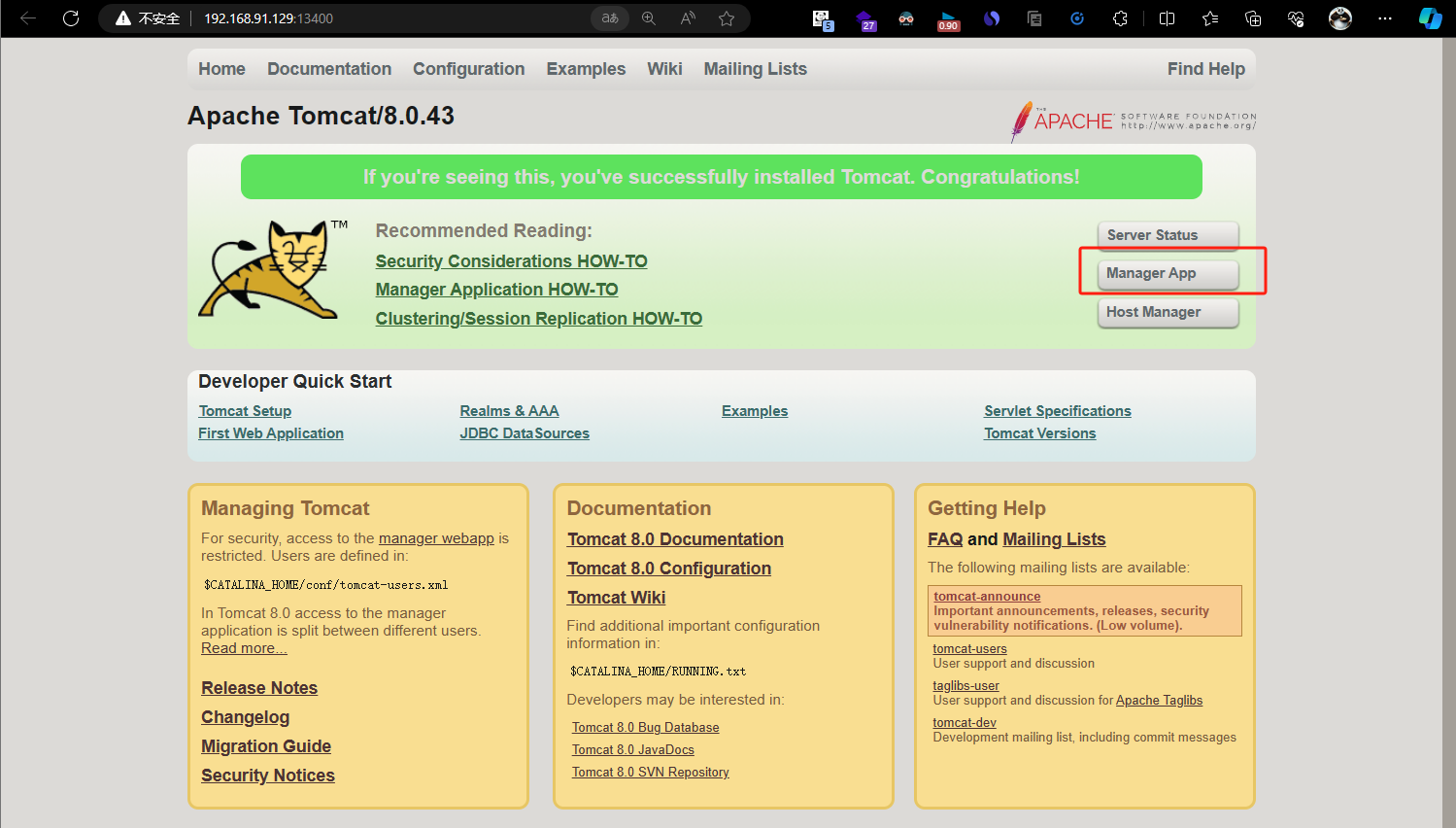

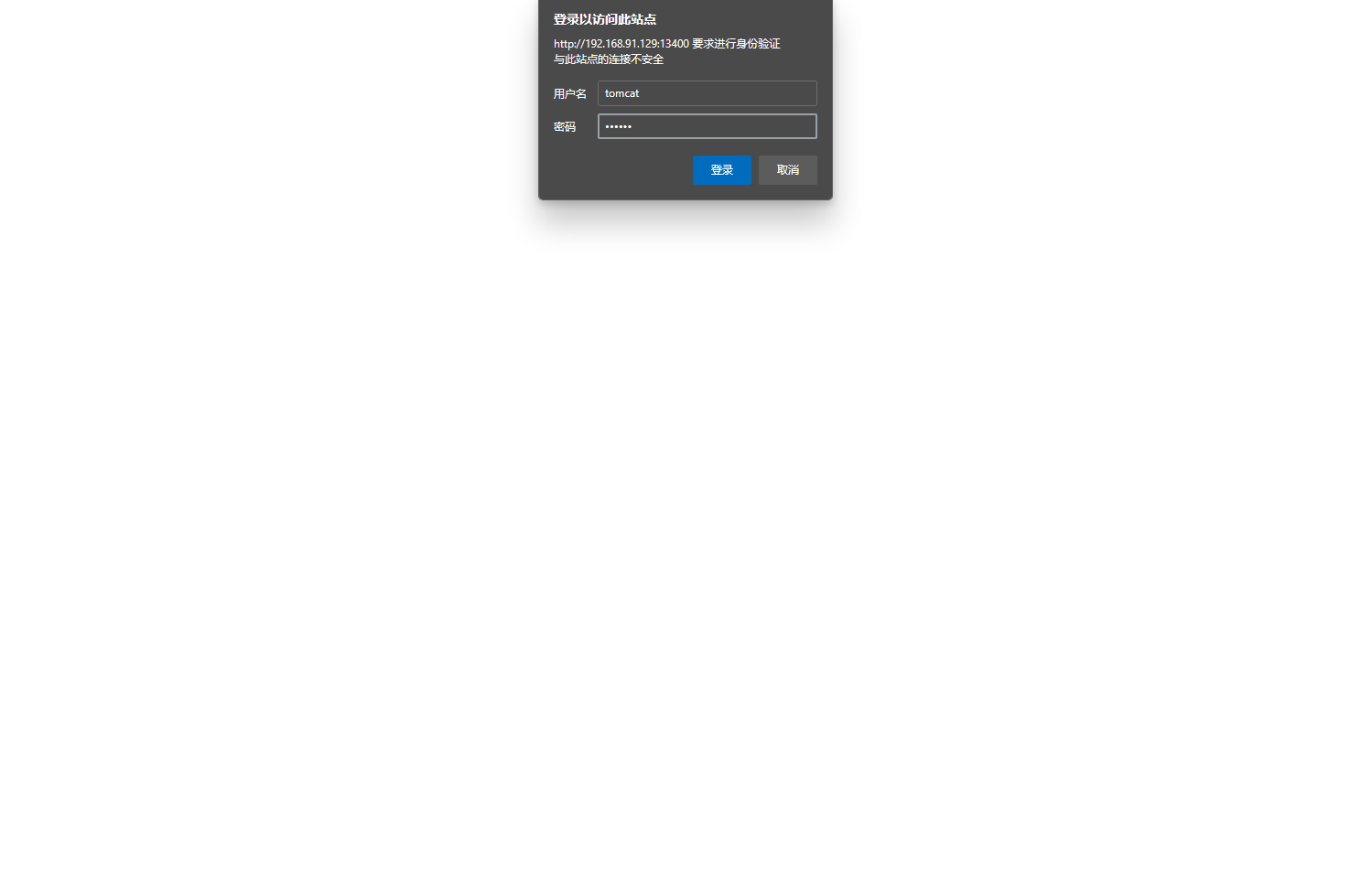

如果默认页面的登录后台页面存在弱口令,或者有默认密码,默认密码就是 admin:admin 或者 tomcat:tomcat 。也可以用工具爆破那个登录页面

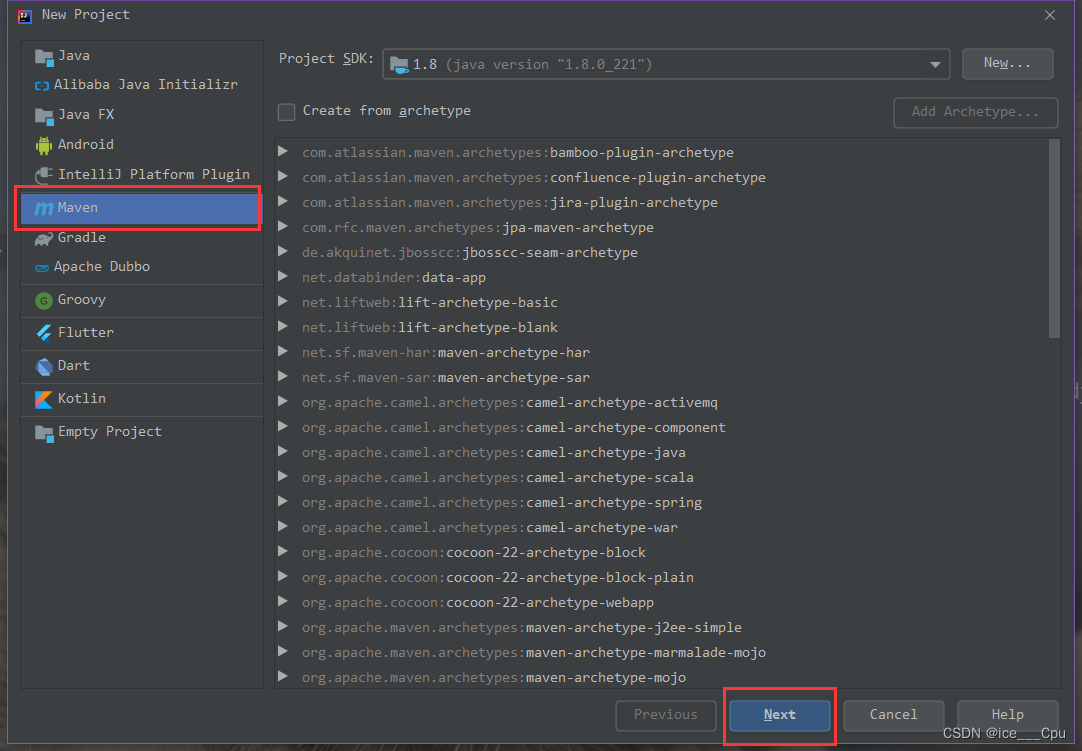

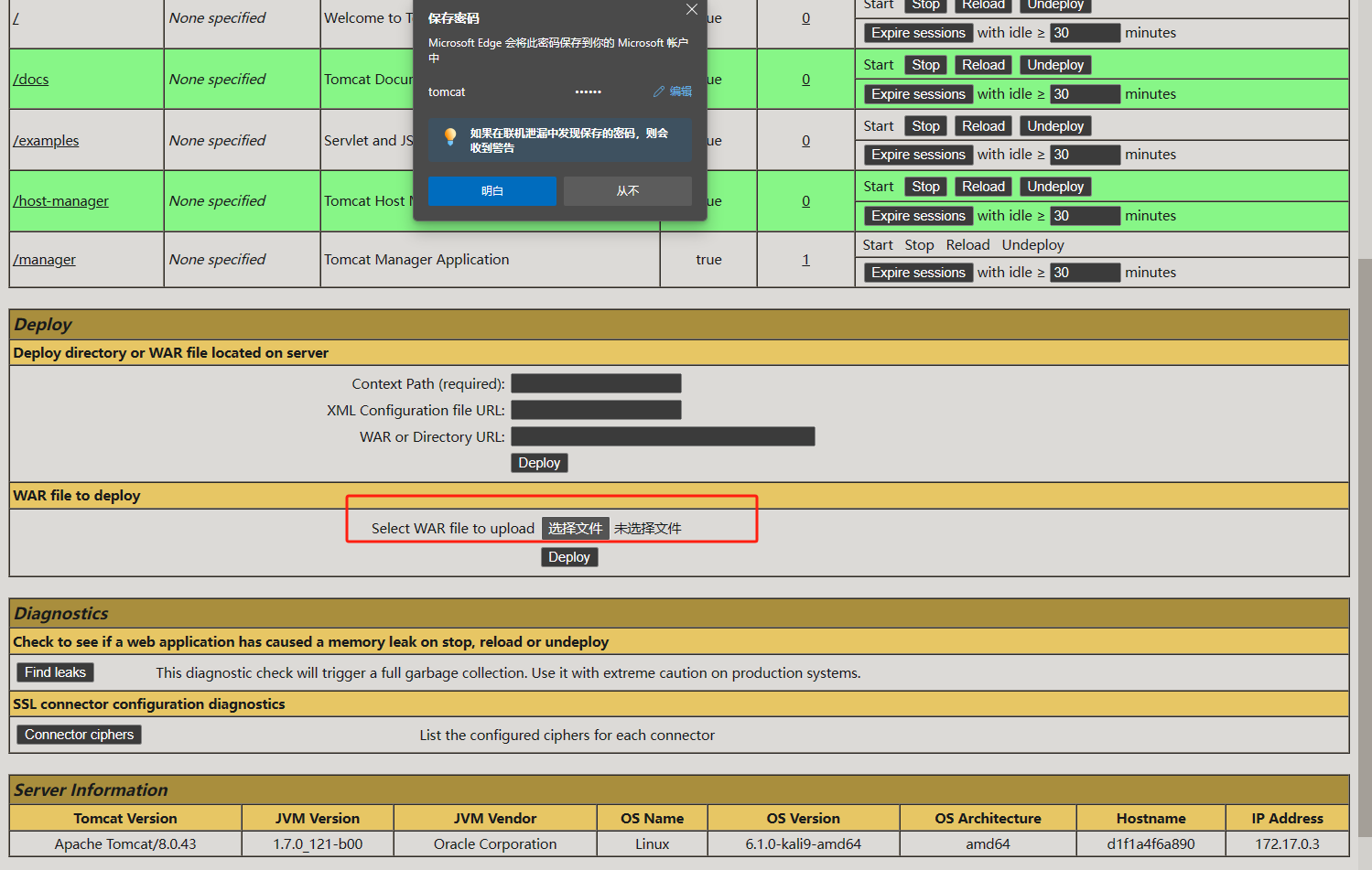

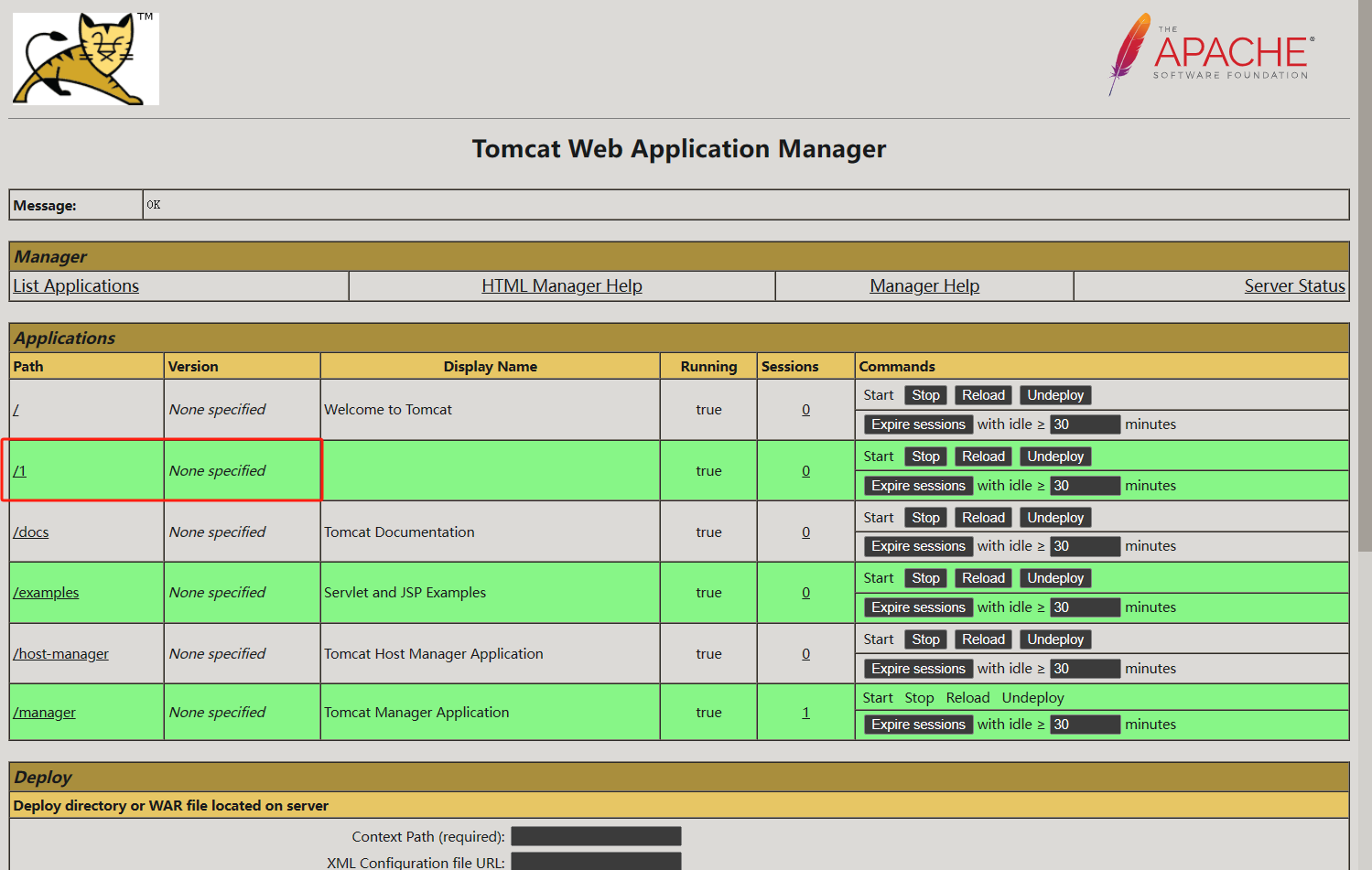

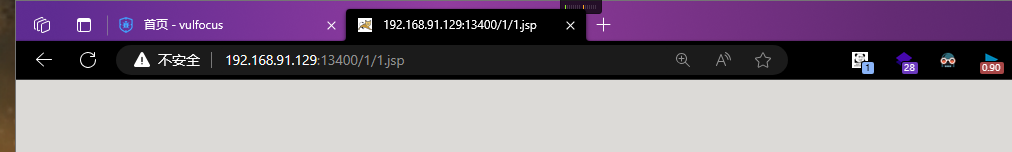

登录之后 上传一个war压缩包,先用哥斯拉生成一个jsp文件,然后压缩一下,把压缩包后缀改成war。然后在目录那里访问这个压缩包里面的jsp文件,看看是否正常可访问不报错,那么这个jsp文件就可以被哥斯拉连接了

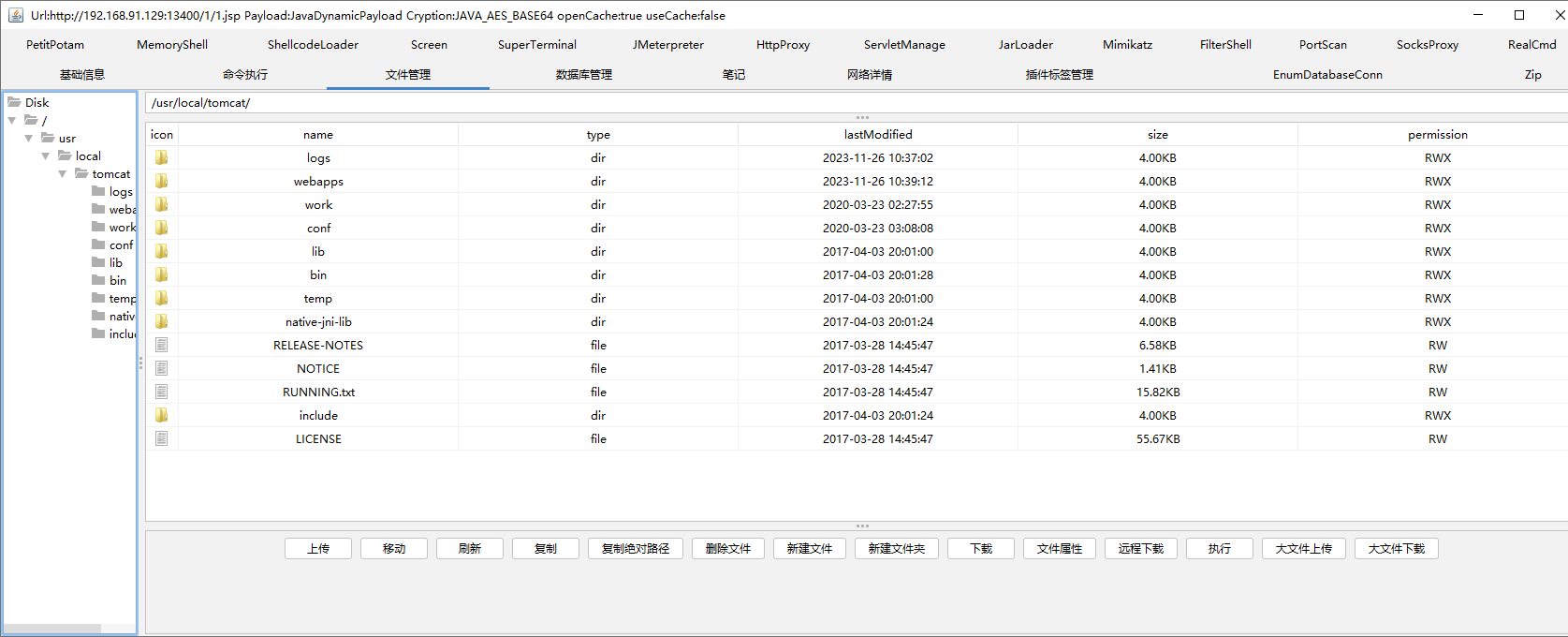

在访问压缩包里的1.jsp后门文件,用webshell工具连接即可

原文地址:https://blog.csdn.net/XXokok/article/details/134631184

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_16687.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。