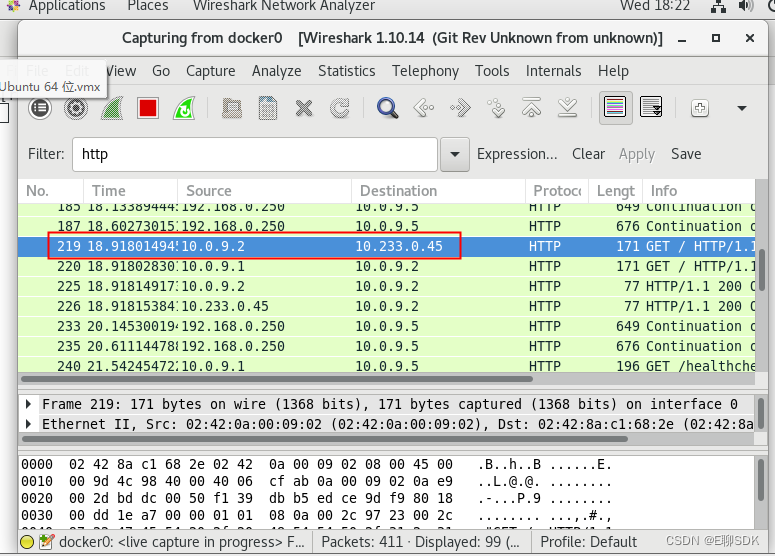

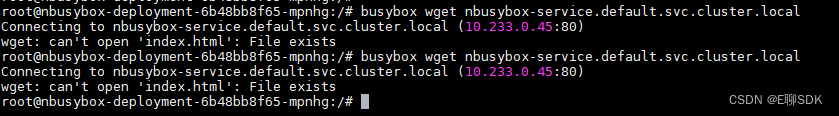

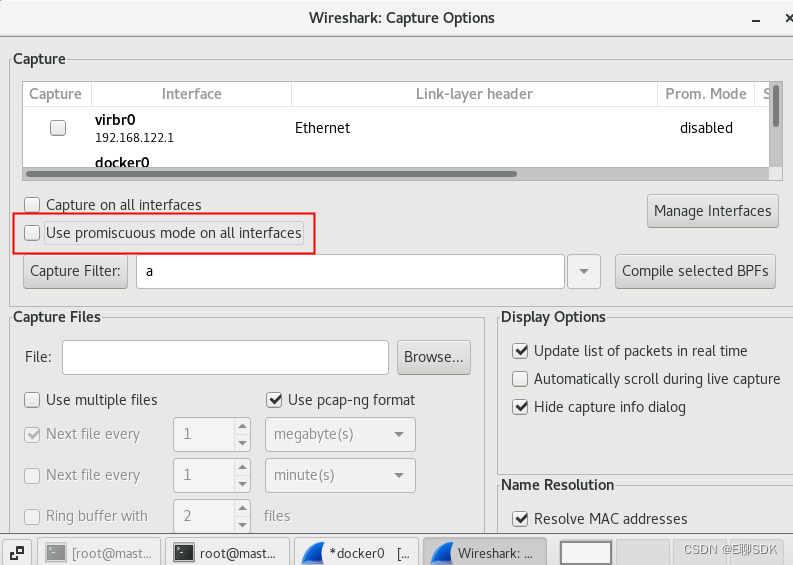

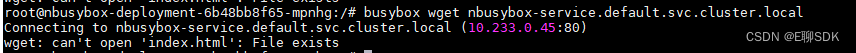

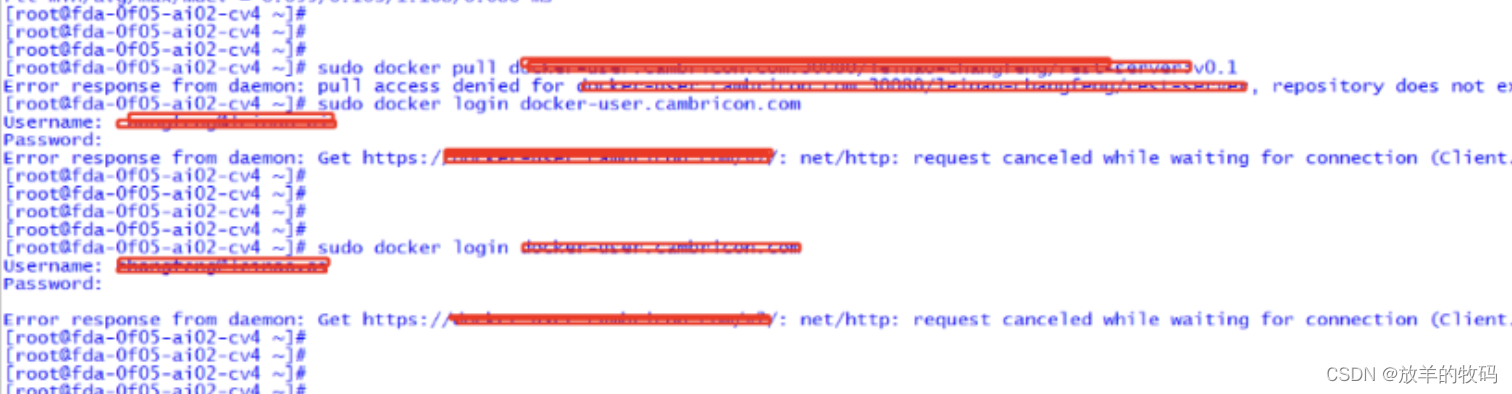

本文介绍: 再次开启wireshark 对docker0 抓包, 容器内对 nbusybox–service.default.svc.cluster.local service 就连接不了。问题已初步定位,当启用了 docker0 的混杂模式,容器内对 nbusybox–service.default.svc.cluster.local service 就可以连接。发现 容器内对 nbusybox–service.default.svc.cluster.local service 就可以连接。

kubernetes(k8s)容器内无法连接同所绑定的Service ClusterIP问题记录

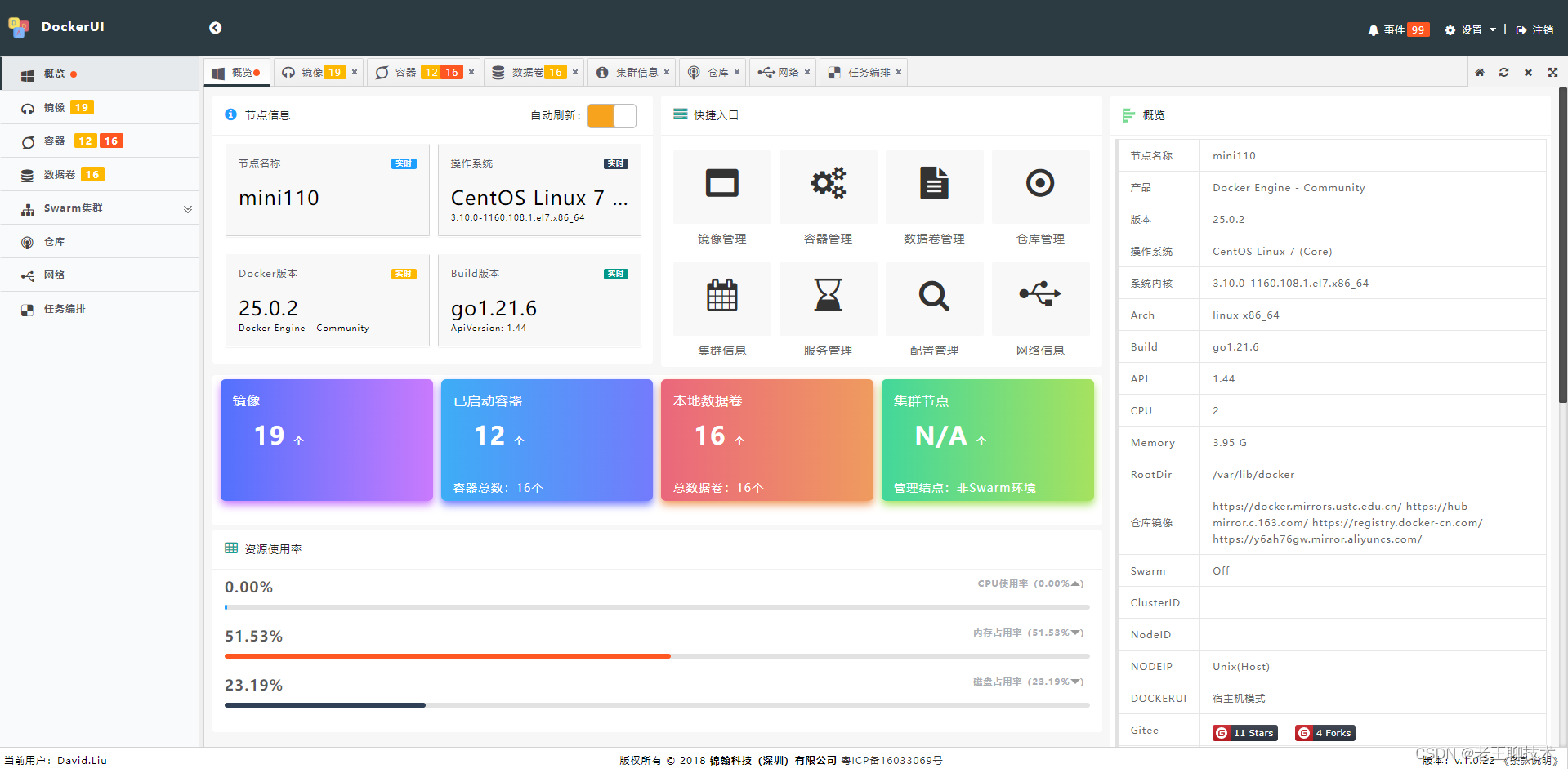

1. k8s环境

k8s使用kubernetes–server–linux–amd64_1.19.10.tar.gz 二进制bin 的方式手动部署

2. 测试nginx–busybox应用

2.2 创建k8s 测试资源nbusybox_deployment.yaml

kubectl create -f nbusybox_deployment.yaml

3. 结论

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。