本文介绍: Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.phpx0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。apache httpd支持一个文件多个后缀,windows对于多后缀的识别是看最后一个“.”之后的后缀名。apache对于多后缀文件的识别是从后往前识别,最后一个后缀不能被识别时,会往前识别。

1.Apache常见漏洞

1.1.Apache介绍

简单介绍一下apache是什么,Apache是世界使用排名第一的Web服务器软件。它可以运行在几乎所有广泛使用的计算机上,由于其跨平台和安全性被广泛使用,是最流行的Web服务器端软件之一。它快速、可靠并且可通过简单的API扩充,将python等解释器编译到服务器中。

1.2.Apache HTTPD 换行解析漏洞(CVE-2017-15715)

1.2.1.漏洞介绍

Apache HTTPD是一款HTTP服务器,它可以通过mod_php来运行PHP网页。其2.4.0~2.4.29版本中存在一个解析漏洞,在解析PHP时,1.phpx0A将被按照PHP后缀进行解析,导致绕过一些服务器的安全策略。

1.2.2.漏洞环境

1.2.2.1.运行漏洞环境

1.2.2.2.访问漏洞环境

1.2.3.漏洞复现

1.2.3.1.拦截

1.2.3.2.添加换行

1.2.3.3.访问文件

1.3.Apache多后缀解析漏洞(apache_parsing_vulnerability)

1.3.1.漏洞介绍

1.3.2.漏洞环境

1.3.2.1.运行漏洞环境

1.3.2.2.访问漏洞环境

1.3.3.漏洞复现

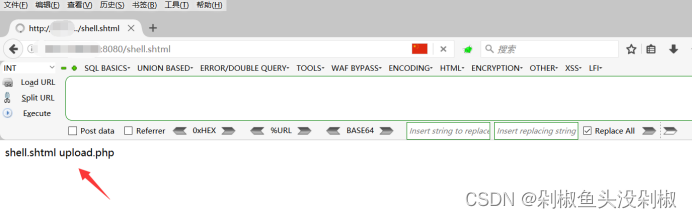

1.3.3.1.拦截

1.3.3.2.添加后缀

1.3.3.3.访问文件

1.4.Apache HTTP 路径穿越漏洞(CVE-2021-41773)

1.4.1.漏洞介绍

1.4.2.漏洞环境

1.4.2.1.运行漏洞环境

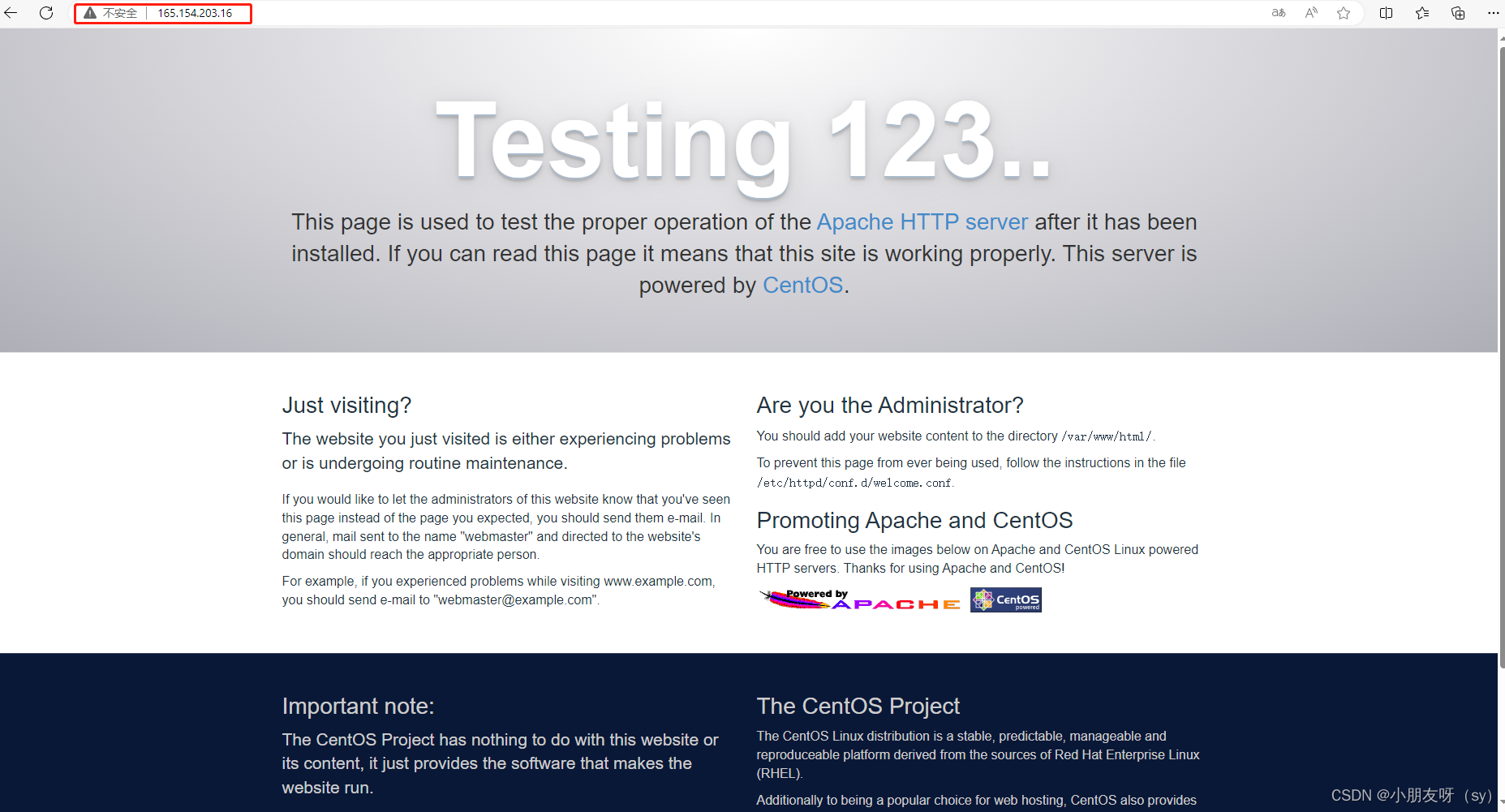

1.4.2.2.访问漏洞环境

1.4.3.漏洞复现

1.4.3.1.抓包

1.4.3.2.读取任意文件

1.4.3.3.执行任意命令

1.5.Apache HTTP 路径穿越漏洞(CVE-2021-42013)

1.5.1.漏洞介绍

1.5.2.漏洞环境

1.5.2.1.运行漏洞环境

1.5.2.2.访问漏洞环境

1.5.3.漏洞复现

1.5.3.1.抓包

1.5.3.2.读取任意文件

1.6.Apache SSI 远程命令执行漏洞

1.6.1.漏洞介绍

1.6.2.漏洞环境

1.6.2.1.运行漏洞环境

1.6.2.2.访问漏洞环境

1.6.3.漏洞复现

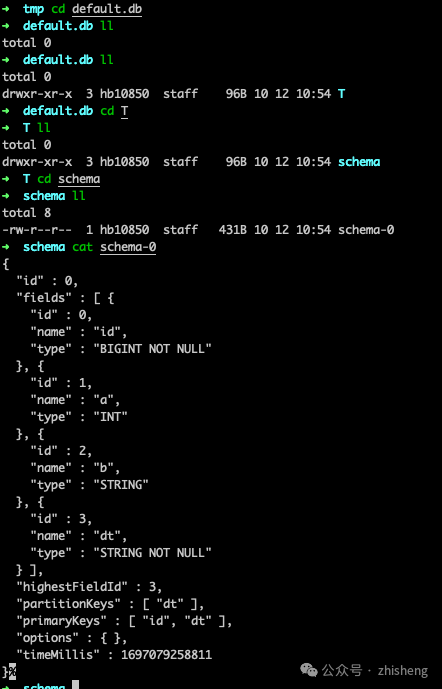

1.6.3.1.编辑文件

1.6.3.2.上传文件

1.6.3.3.访问文件

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。