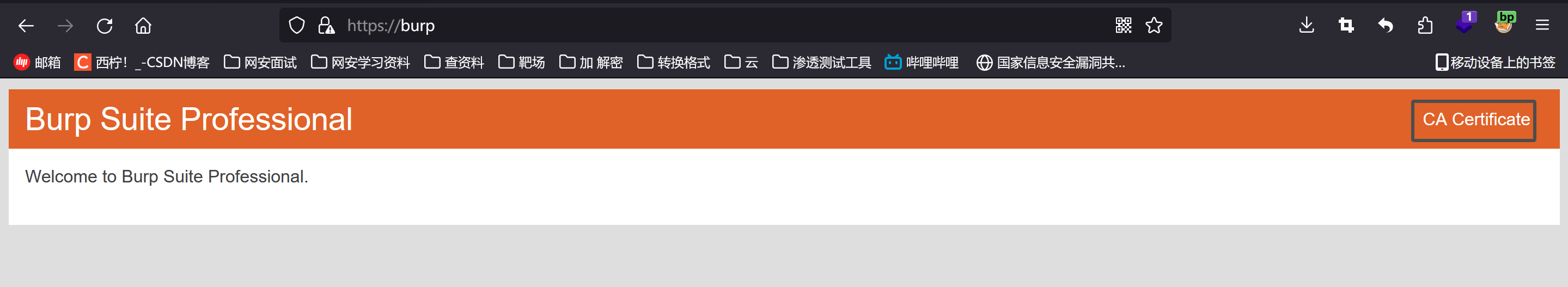

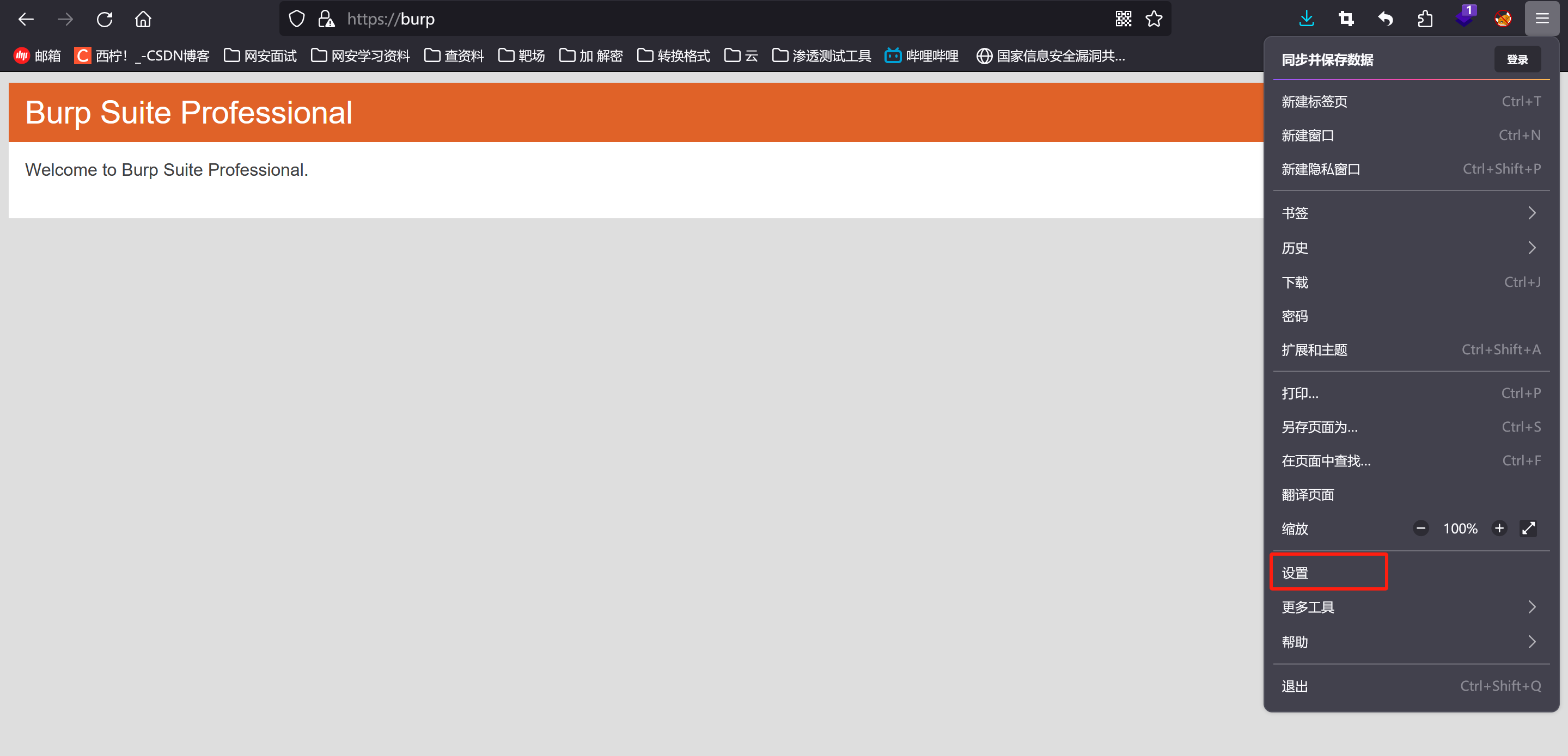

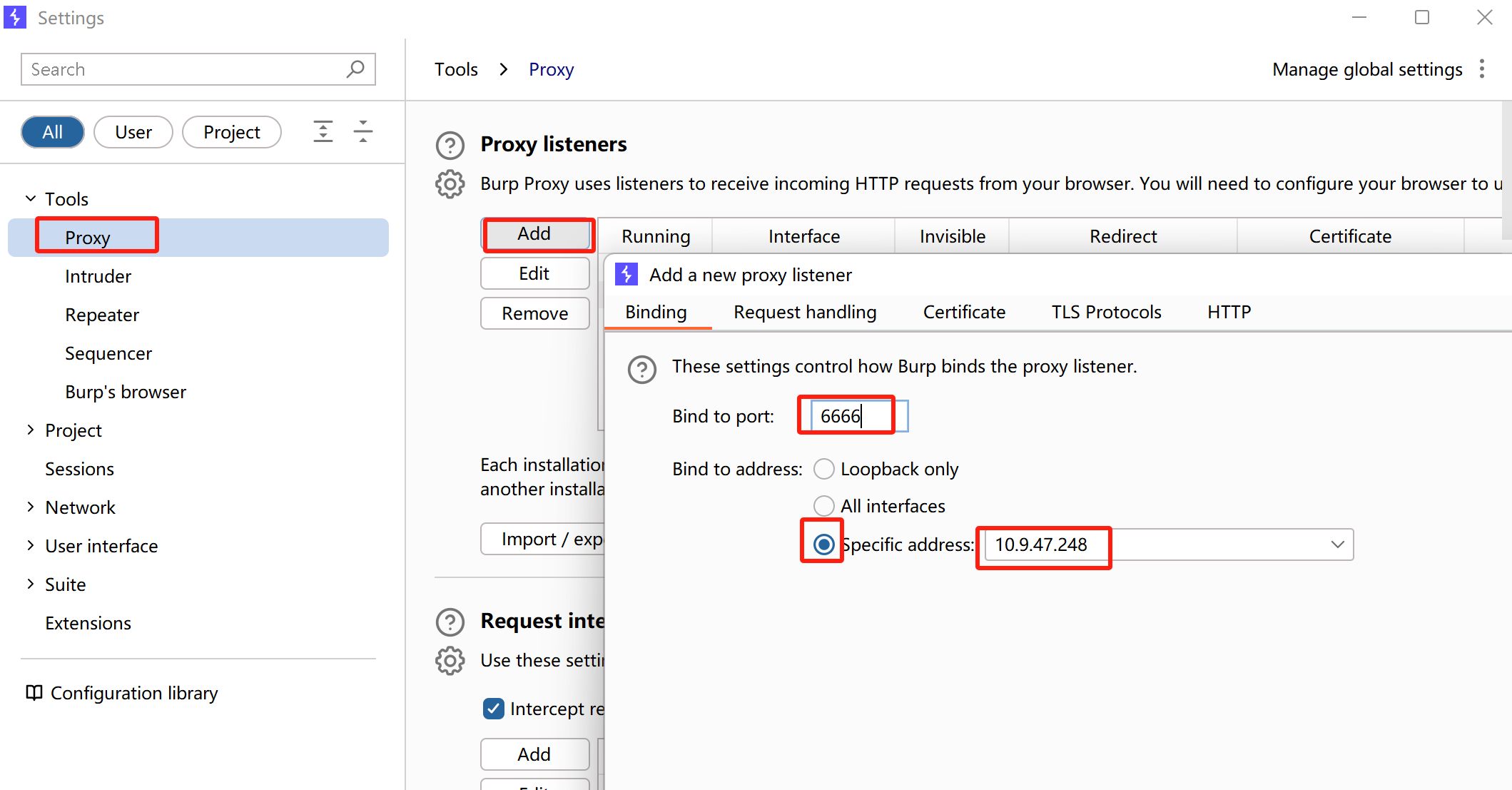

在浏览器中打开bp代理,然后在网页中搜索hppps://burp

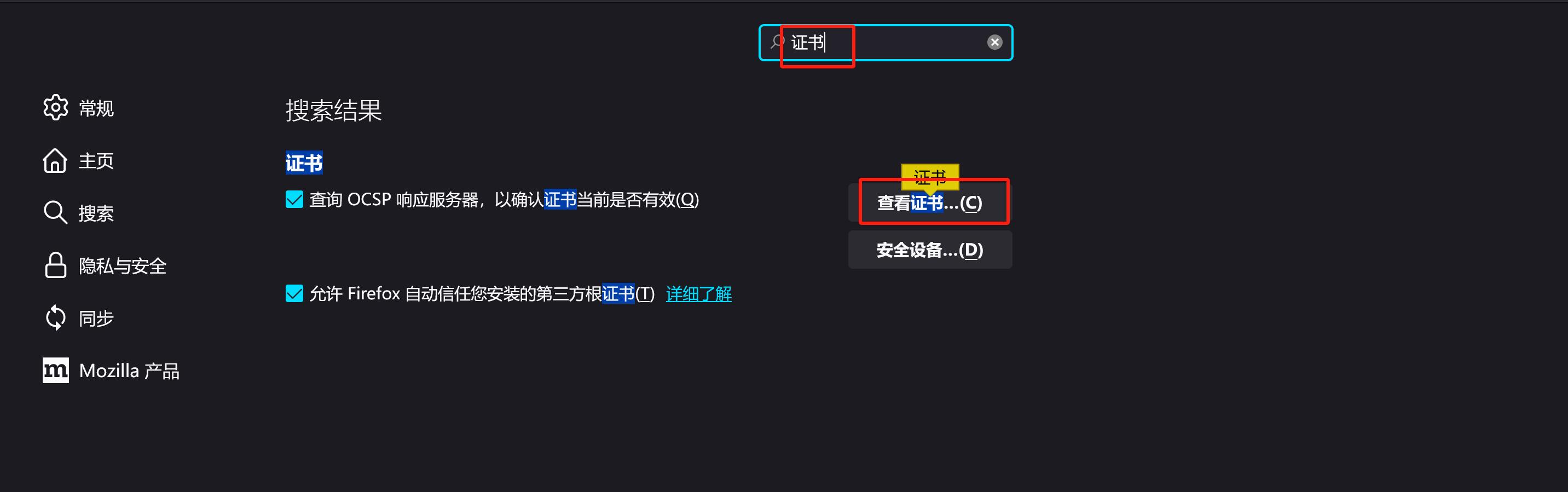

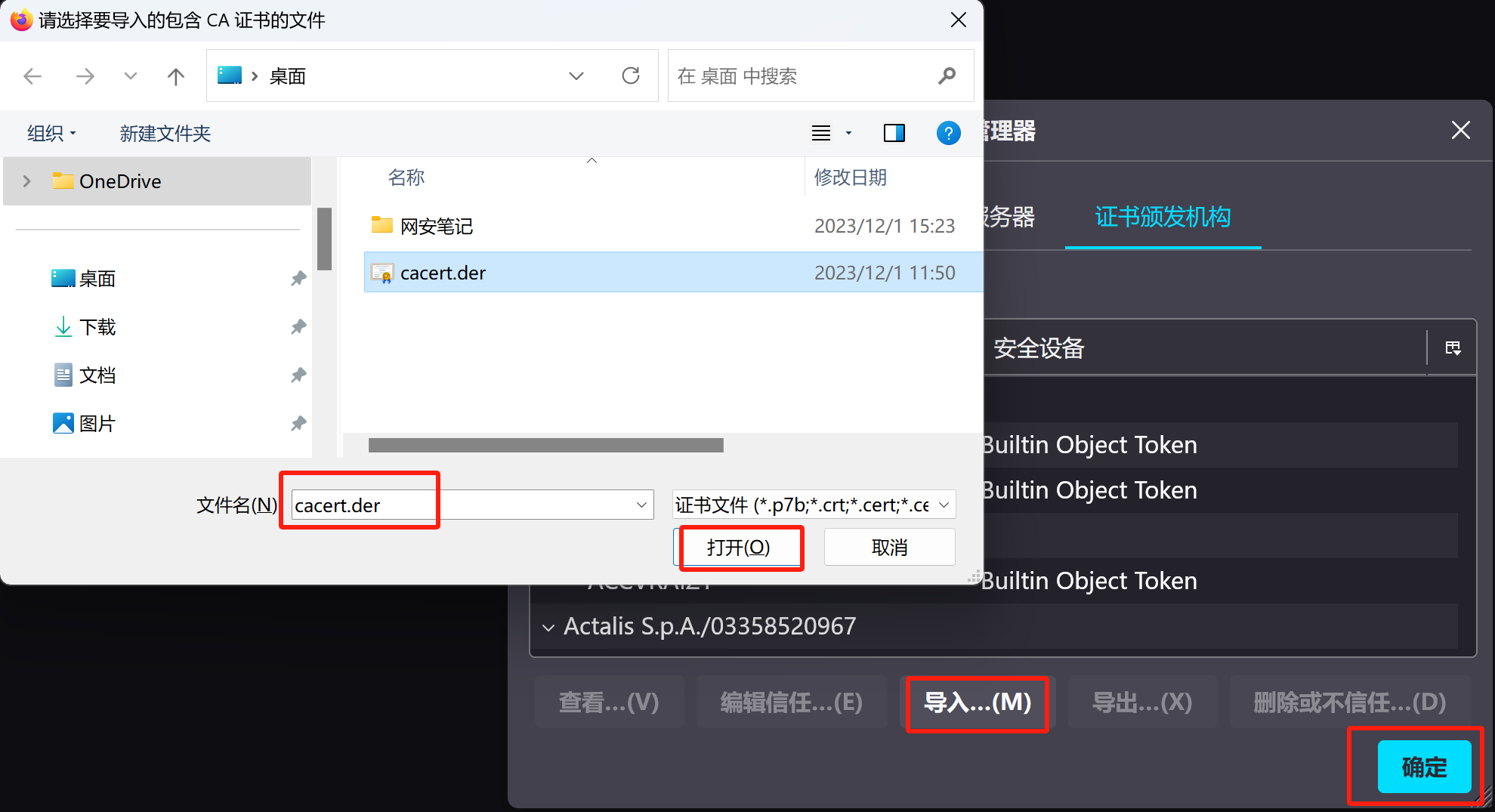

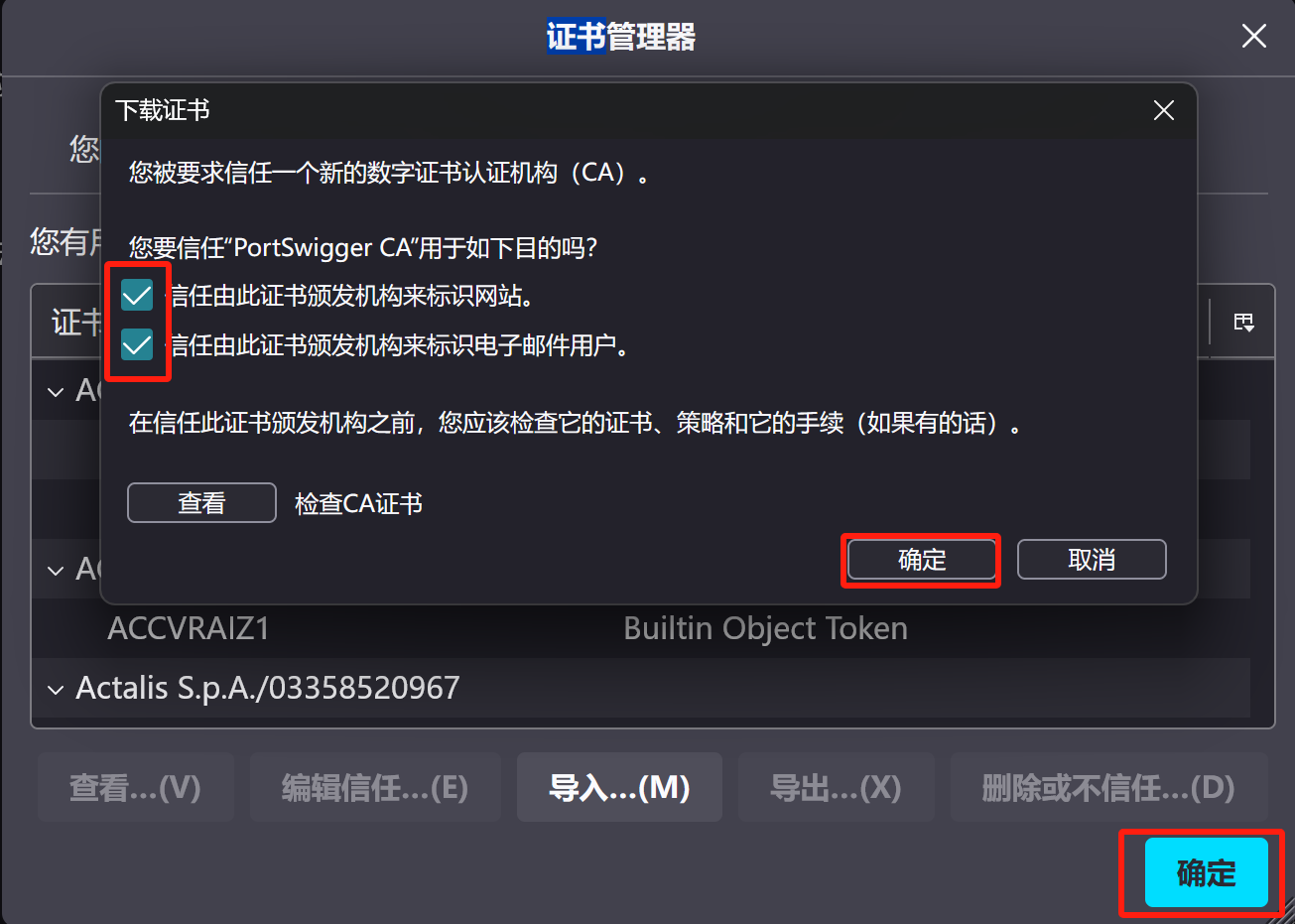

拿到证书

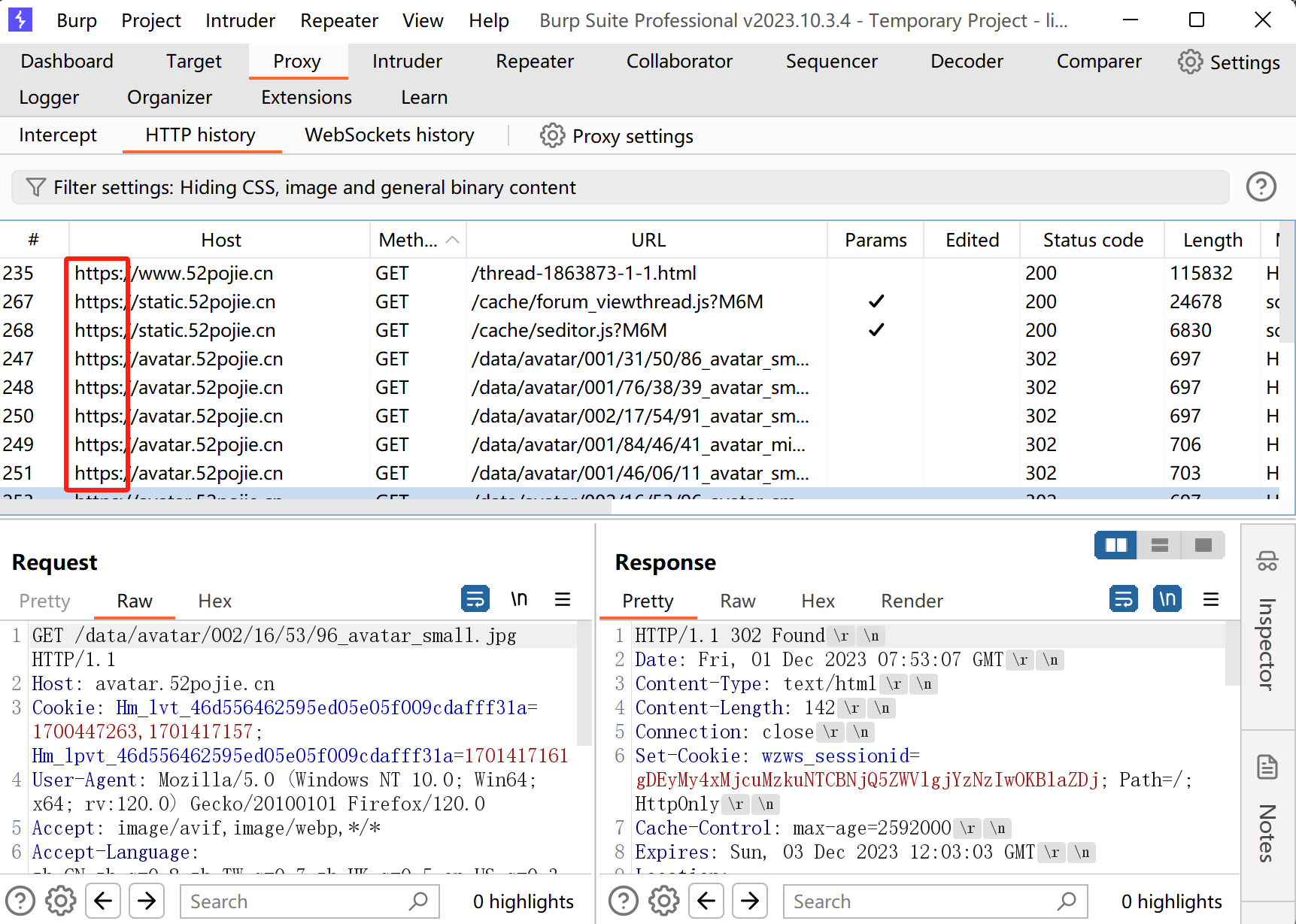

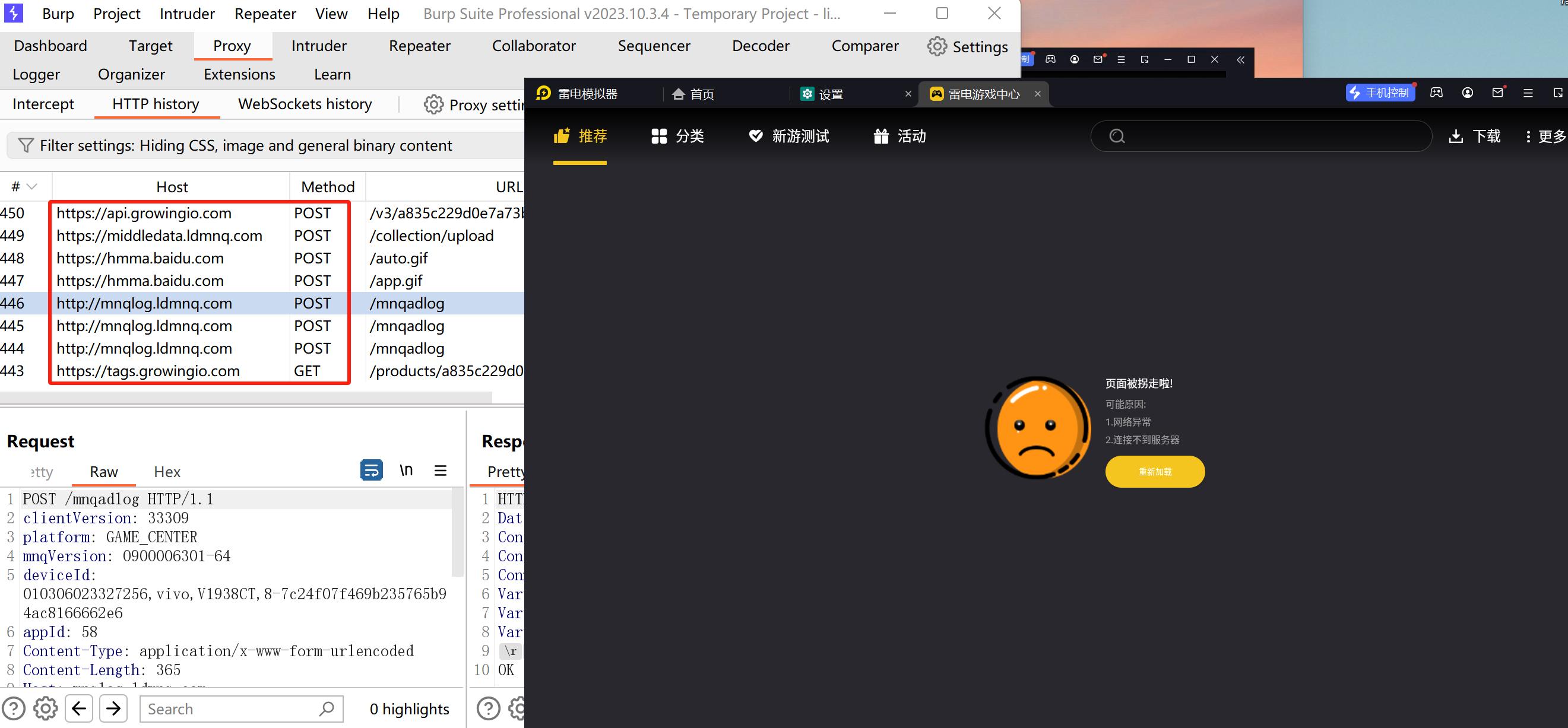

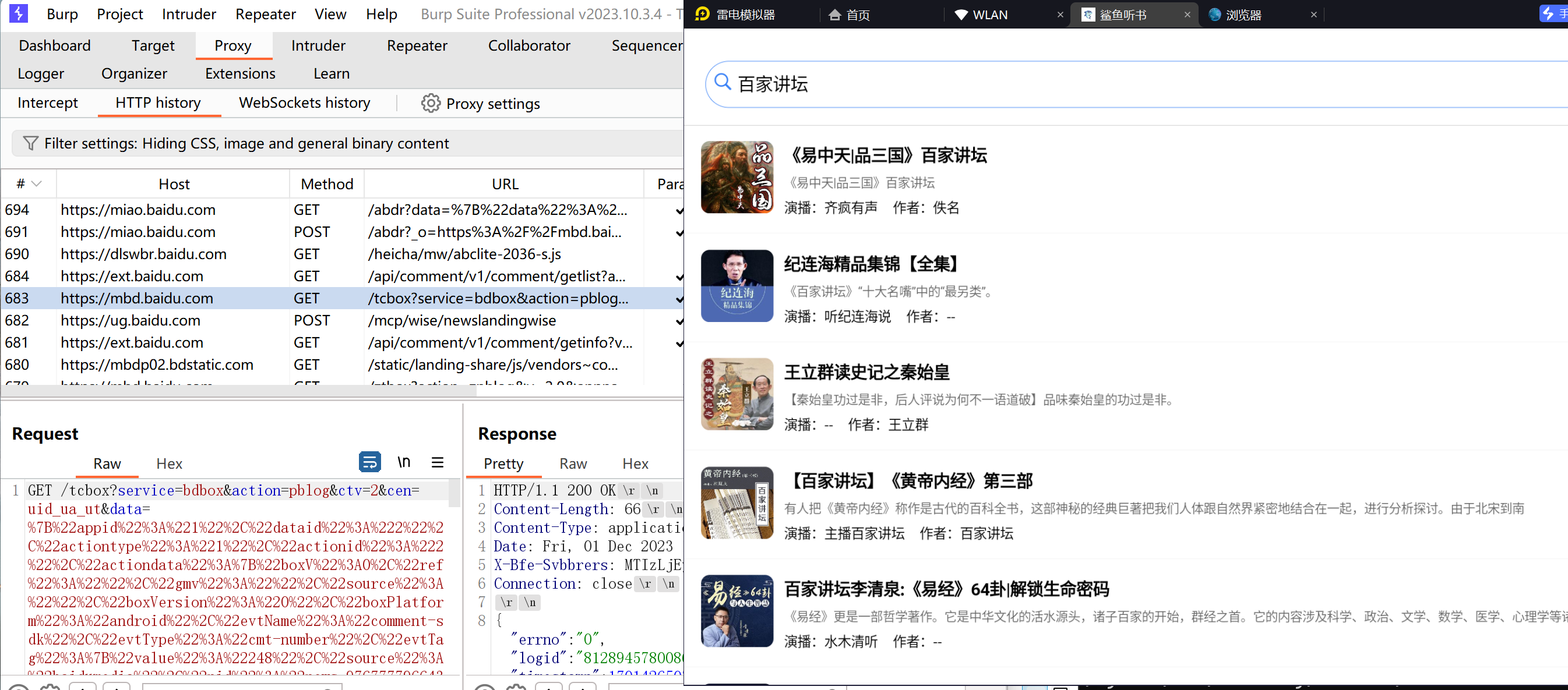

证书验证成功后,访问网页(吾爱破解),查看bp的历史记录发现全部的https都信任

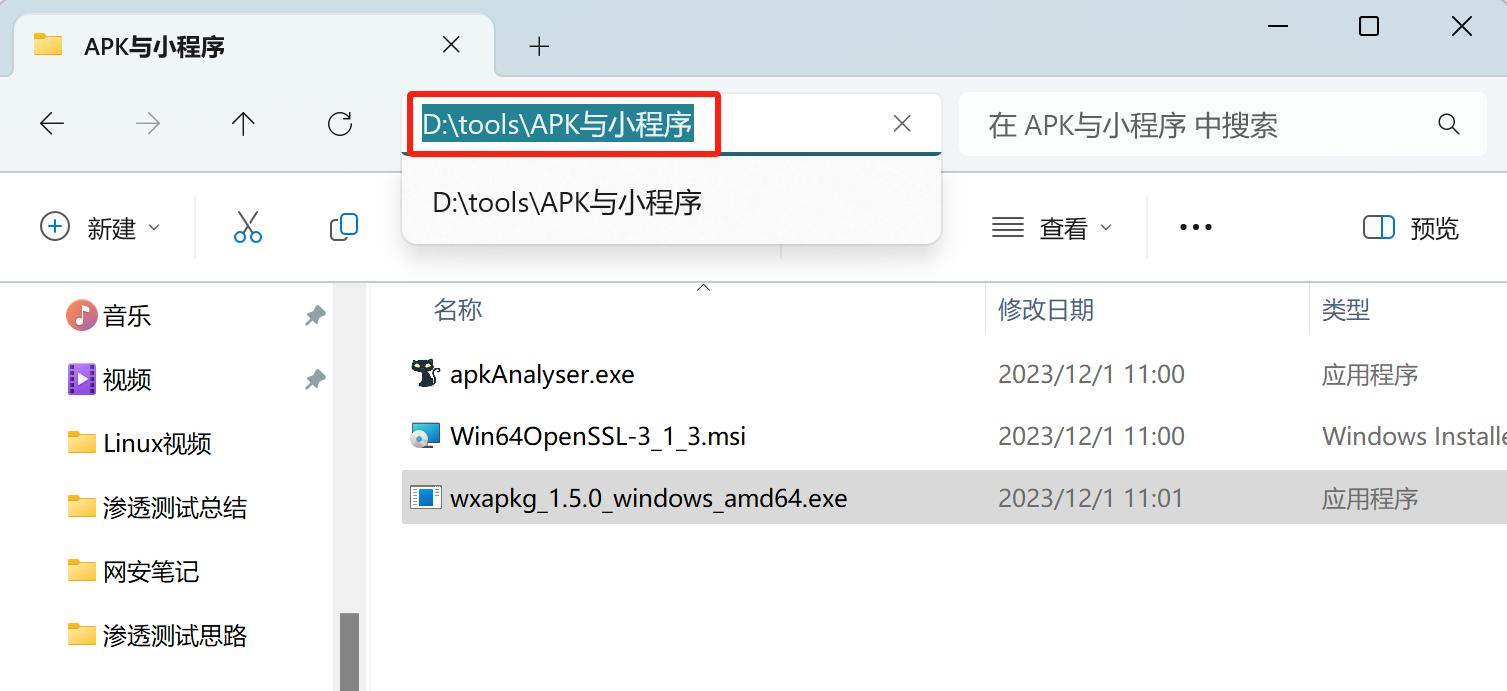

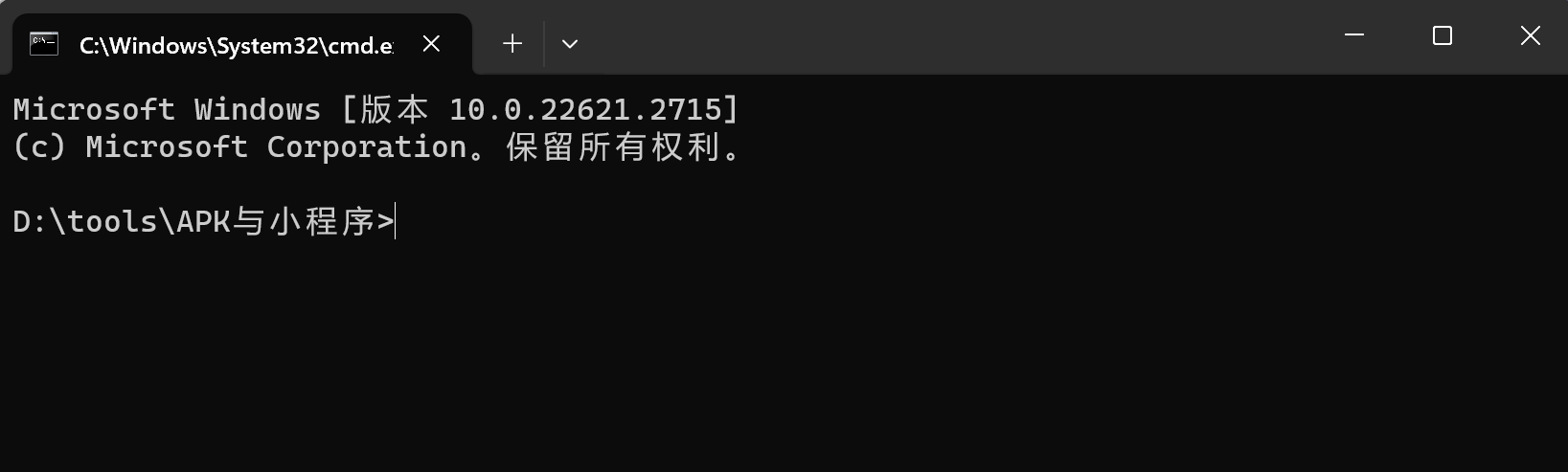

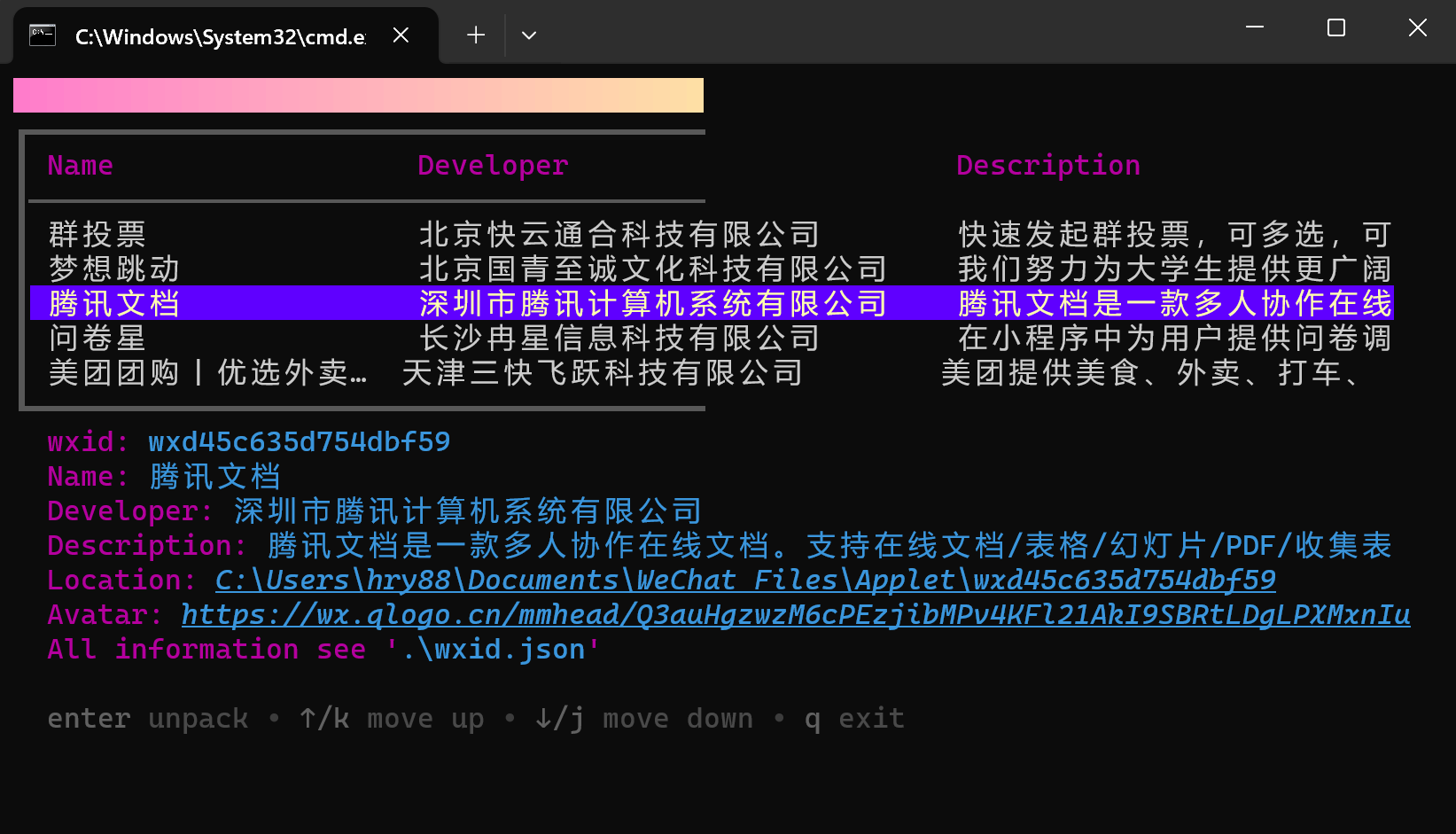

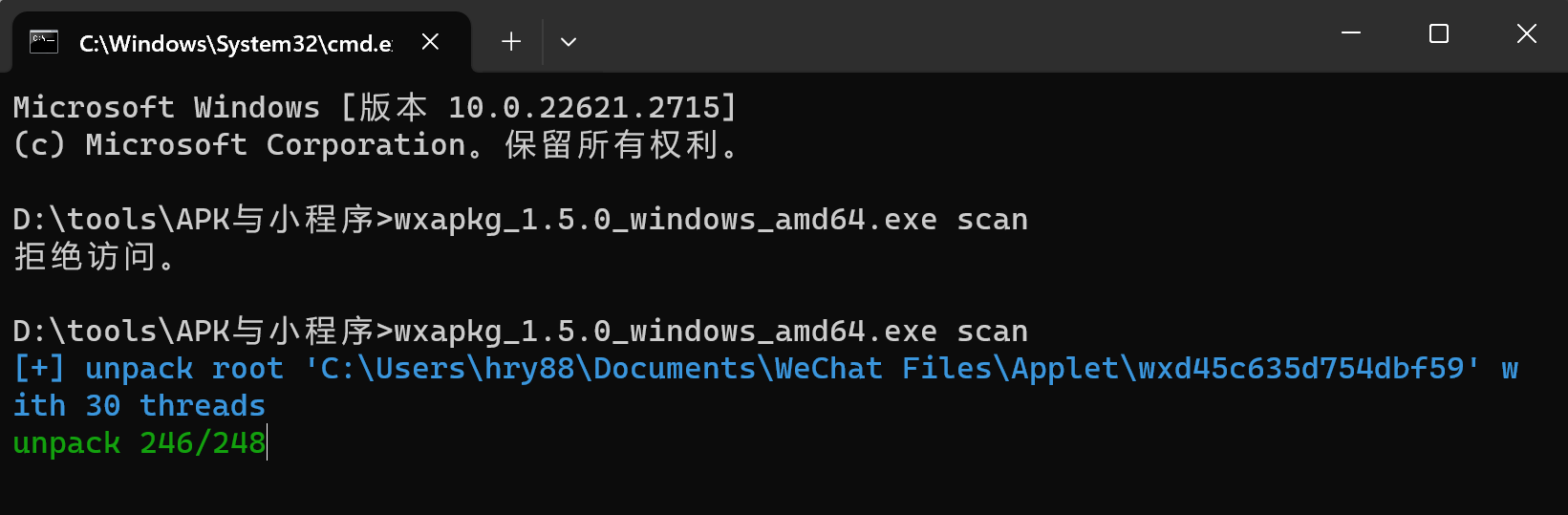

在命令终端中输入wxapkg_1.5.0_windows_amd64.exe scan命令

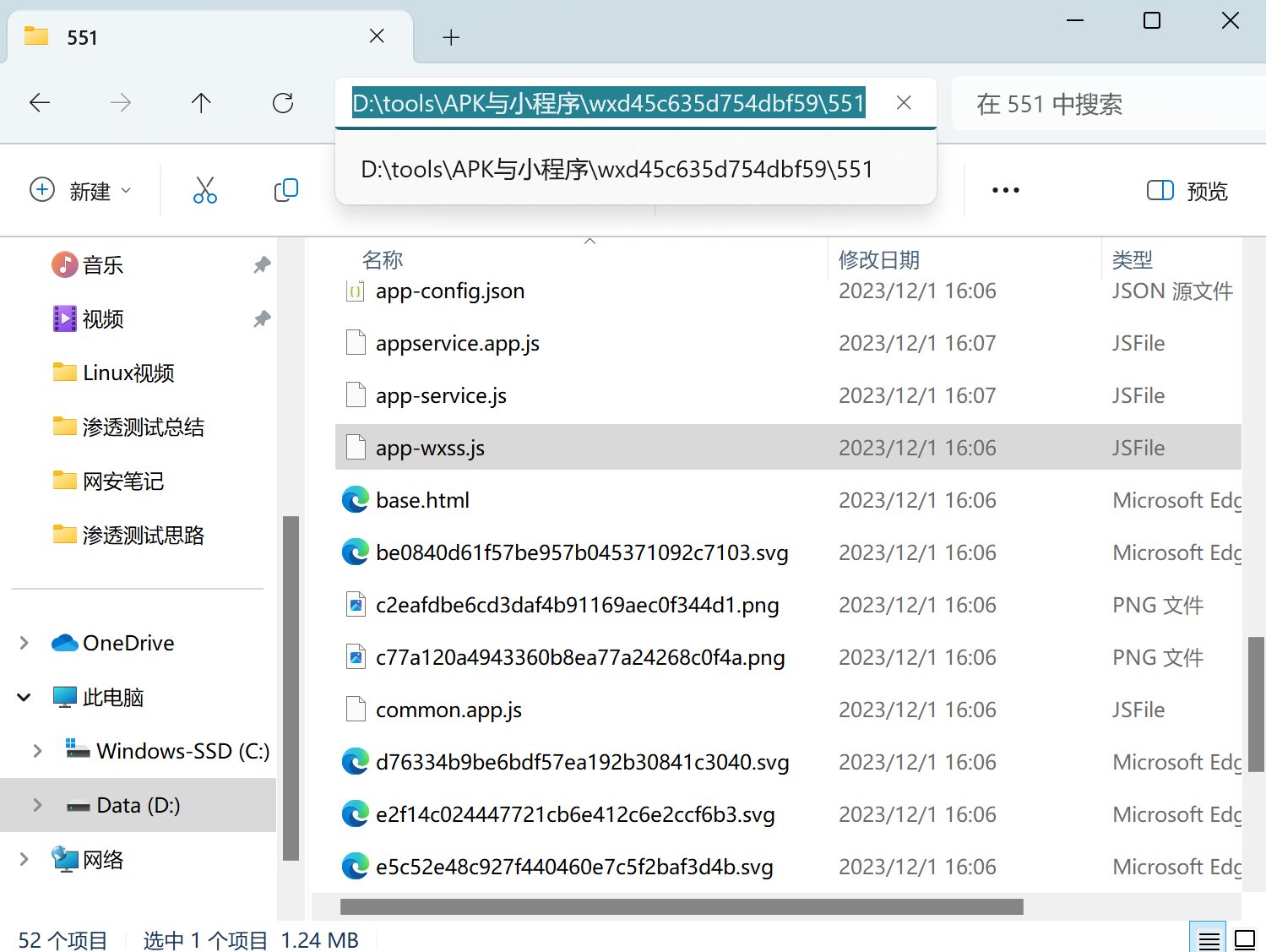

编译完成后,会生成一个wxd45c635d754dbf59文件双击进去,发现后缀名几乎都为js

在源代码中搜索key(密钥)、password(如果搜到参数是一串字符串,进行判断)

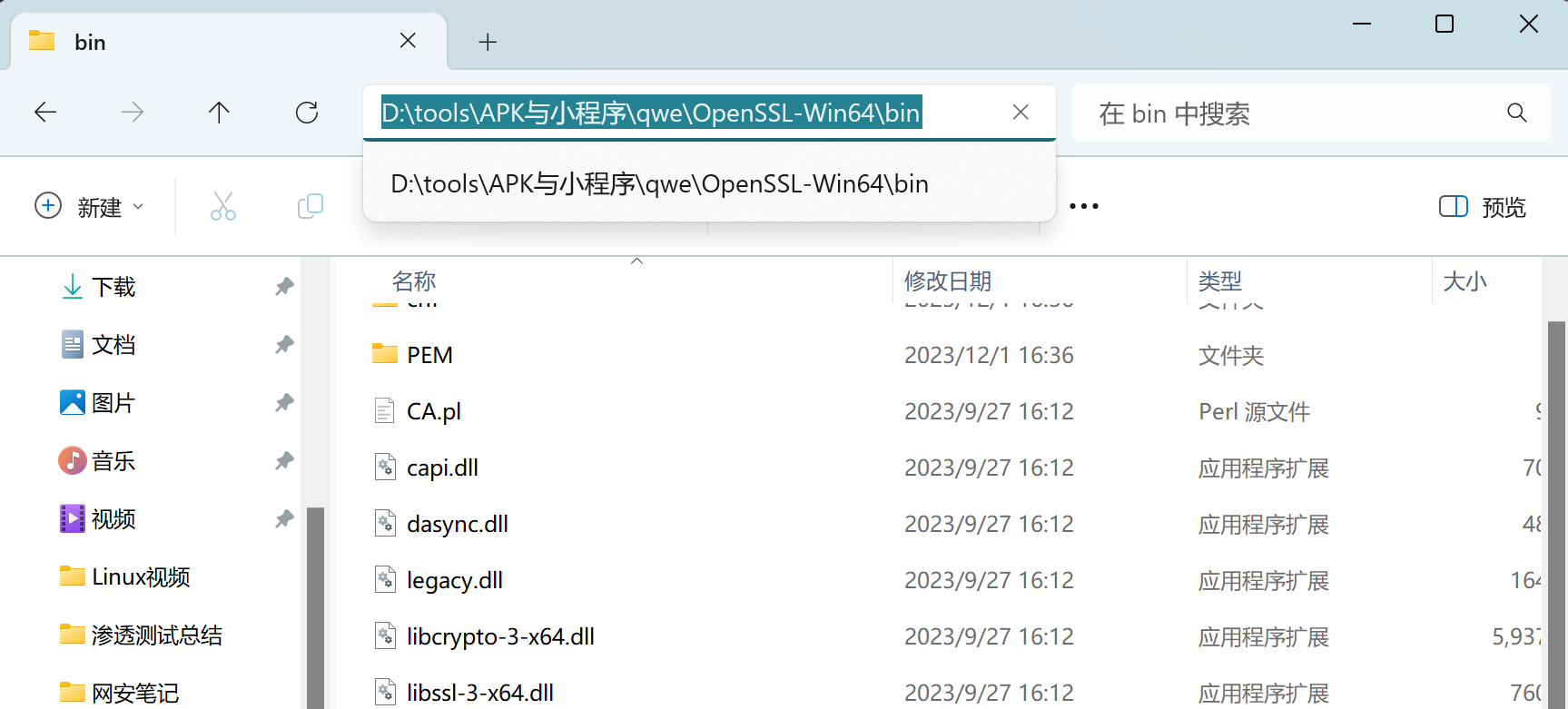

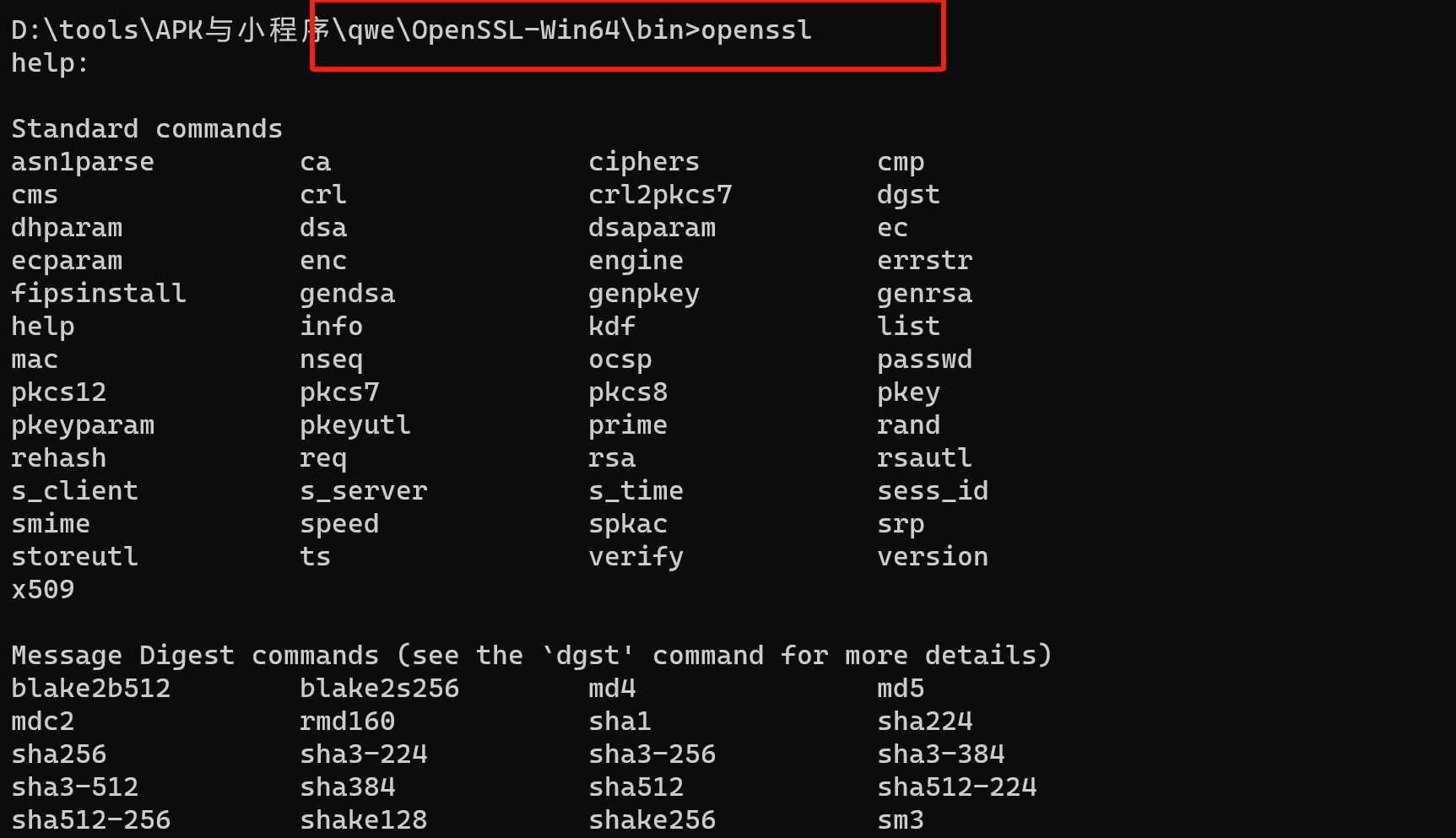

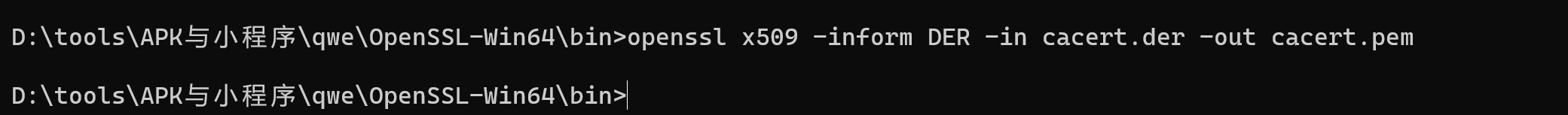

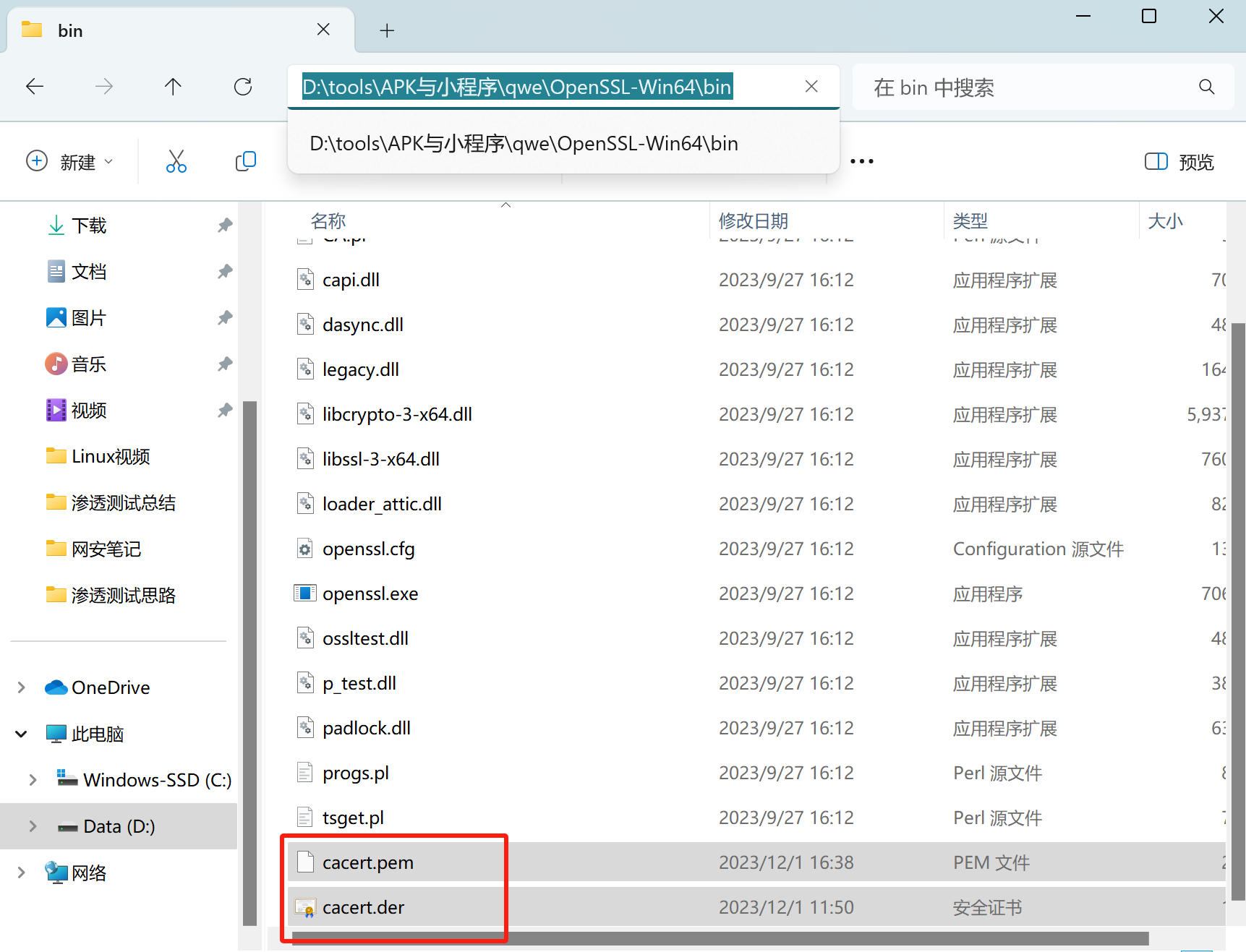

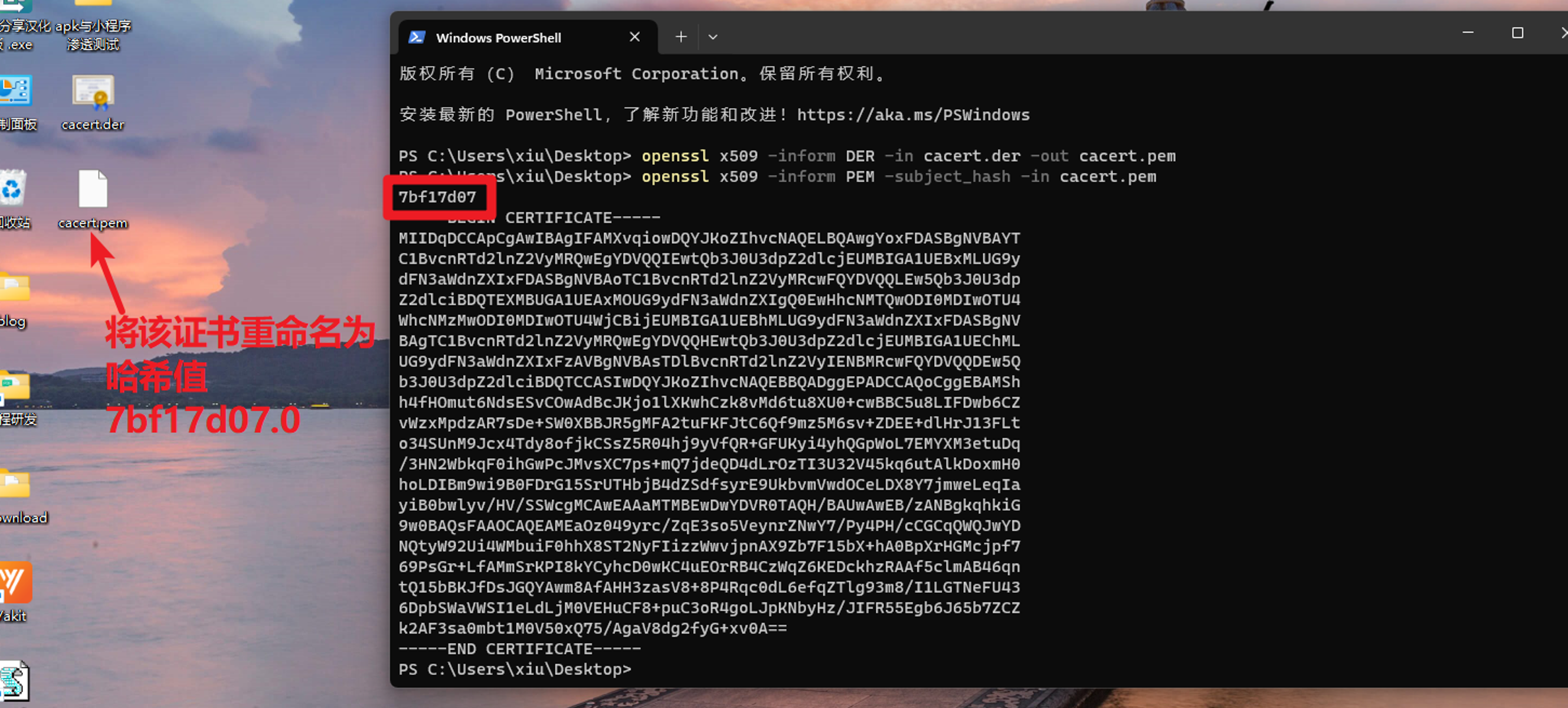

openssl x509 -inform DER -in cacert.der -out cacert.pem

openssl x509 -inform PEM -subject_hash -in cacert.pem

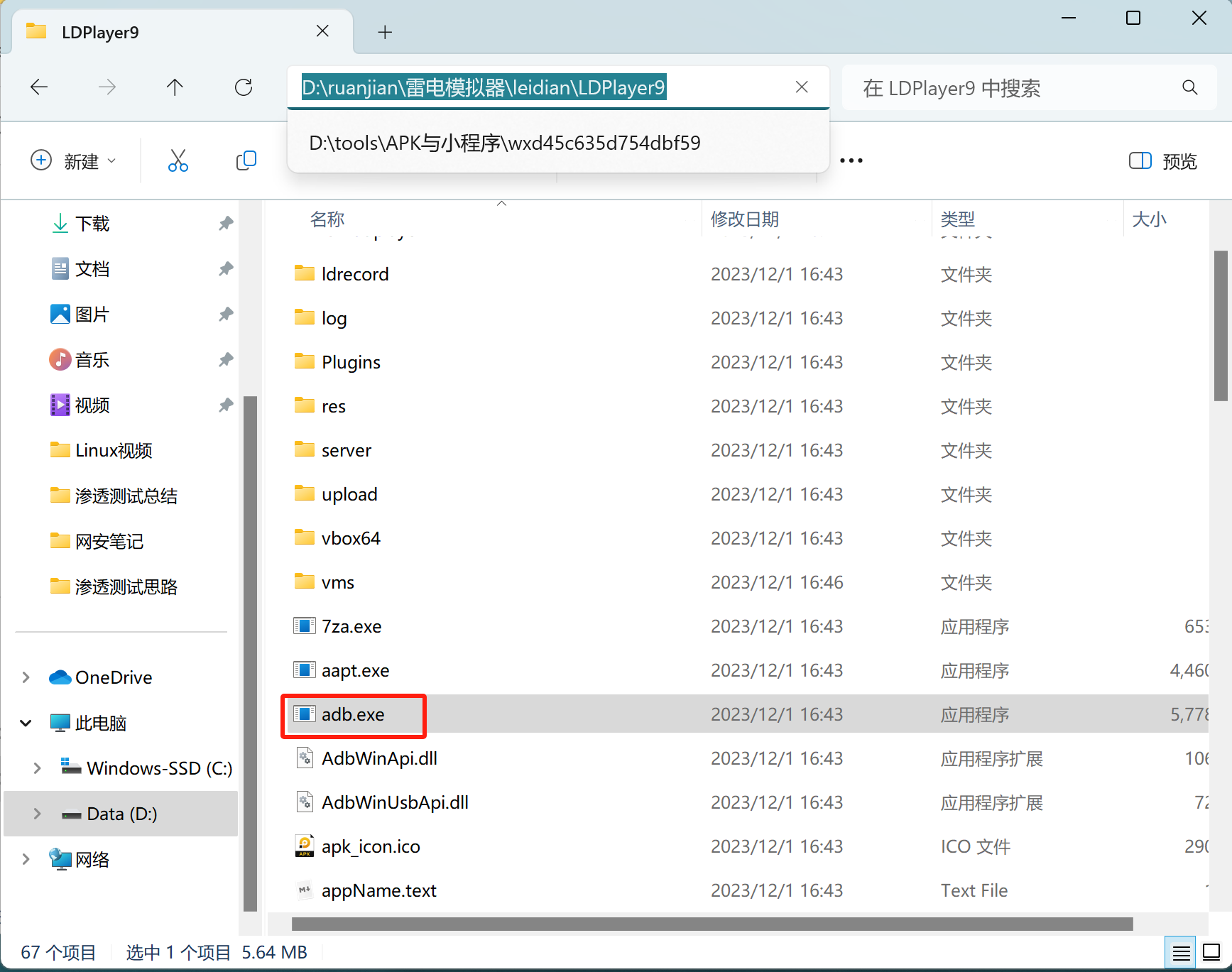

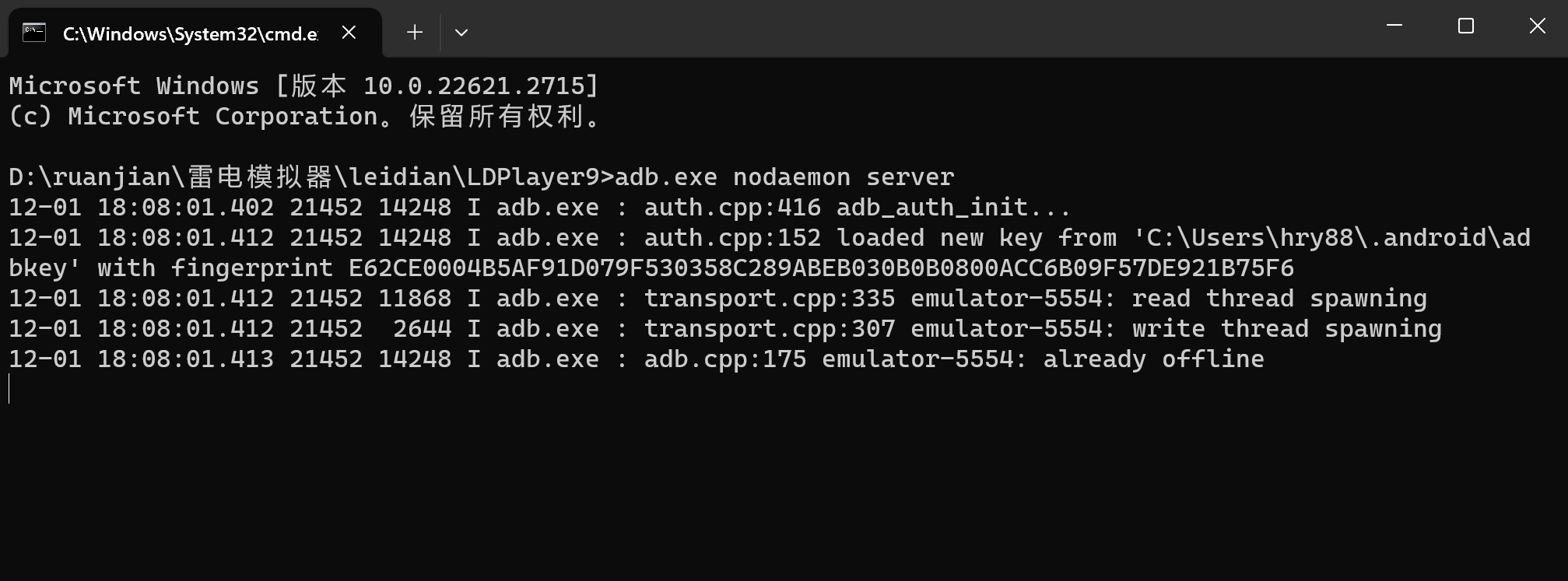

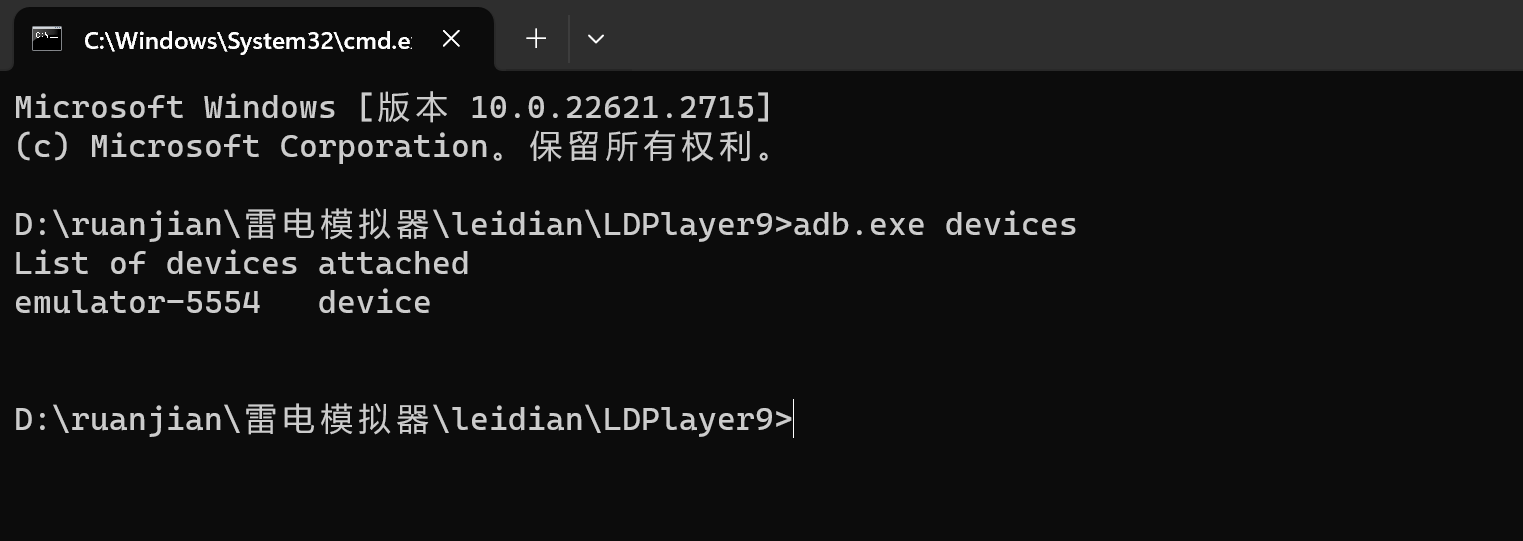

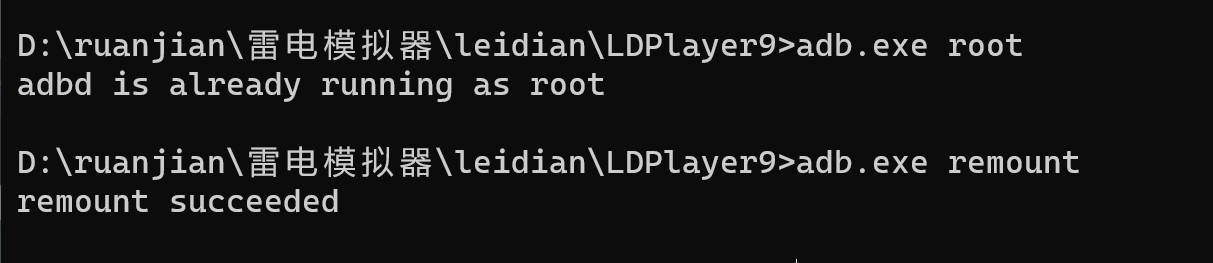

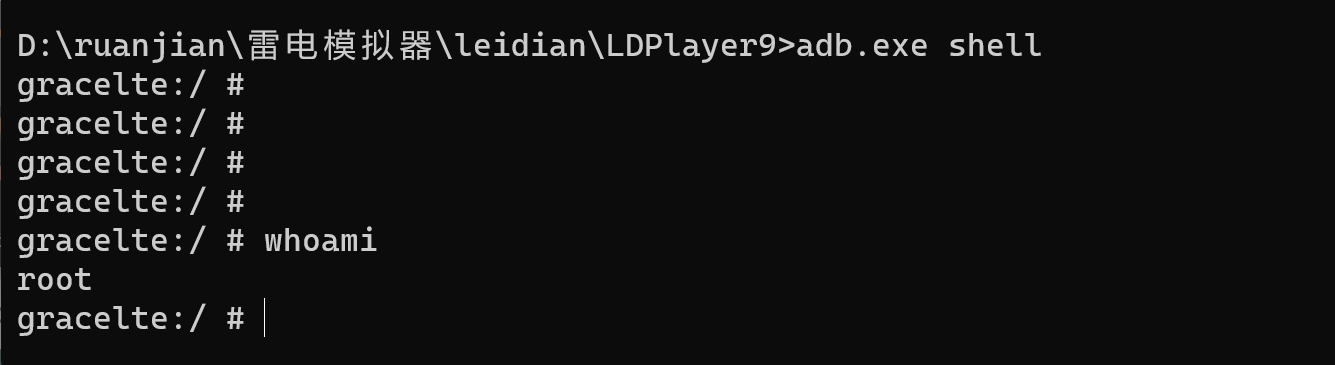

利用adb.exe nodaemon server启用adb.exe模拟器

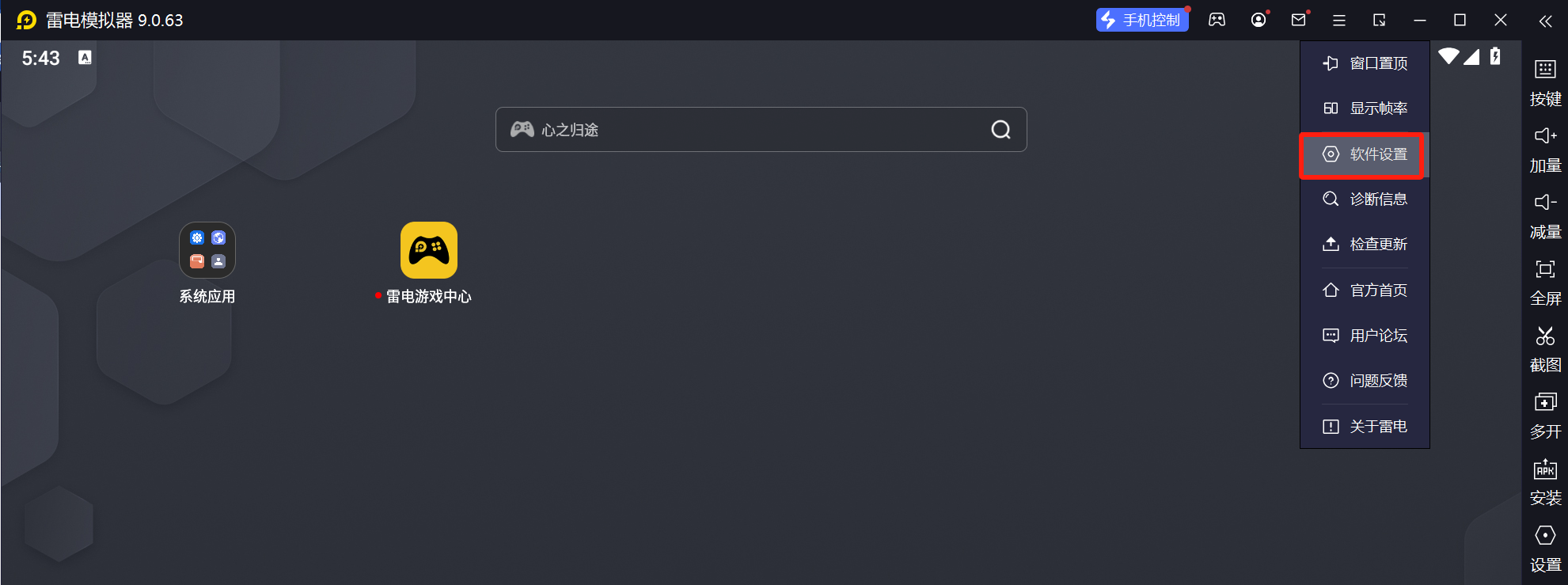

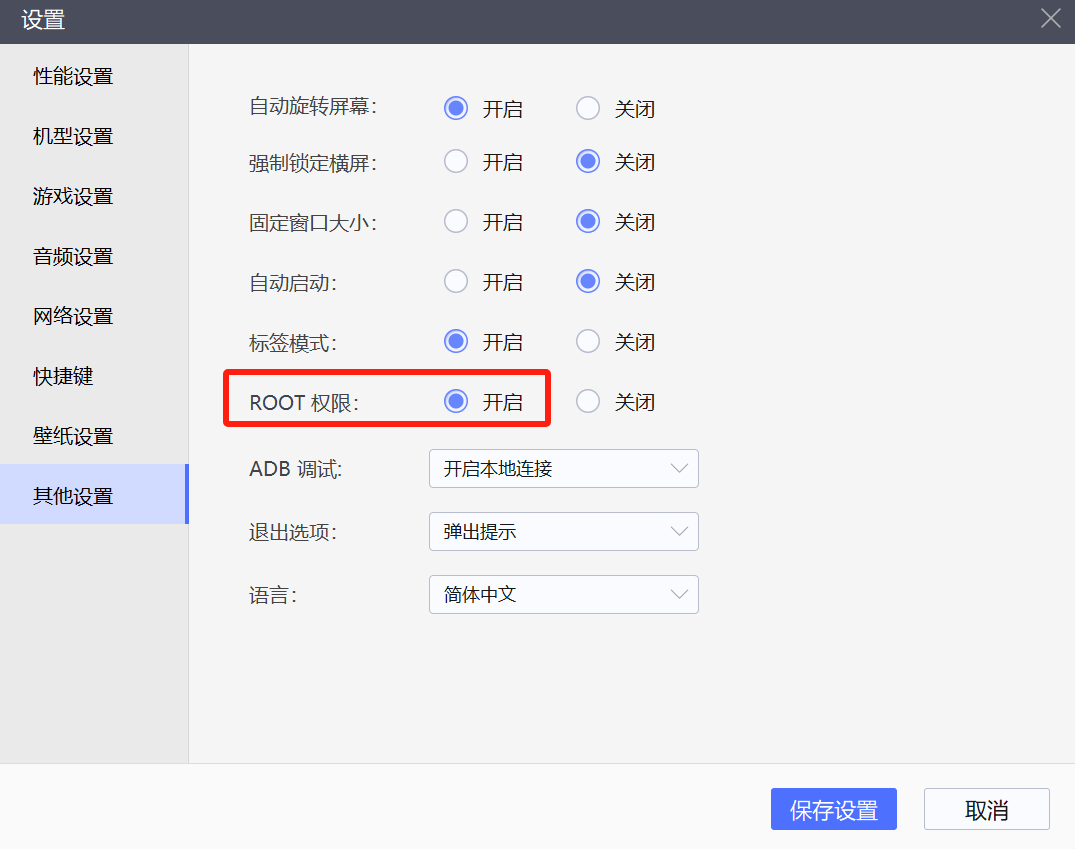

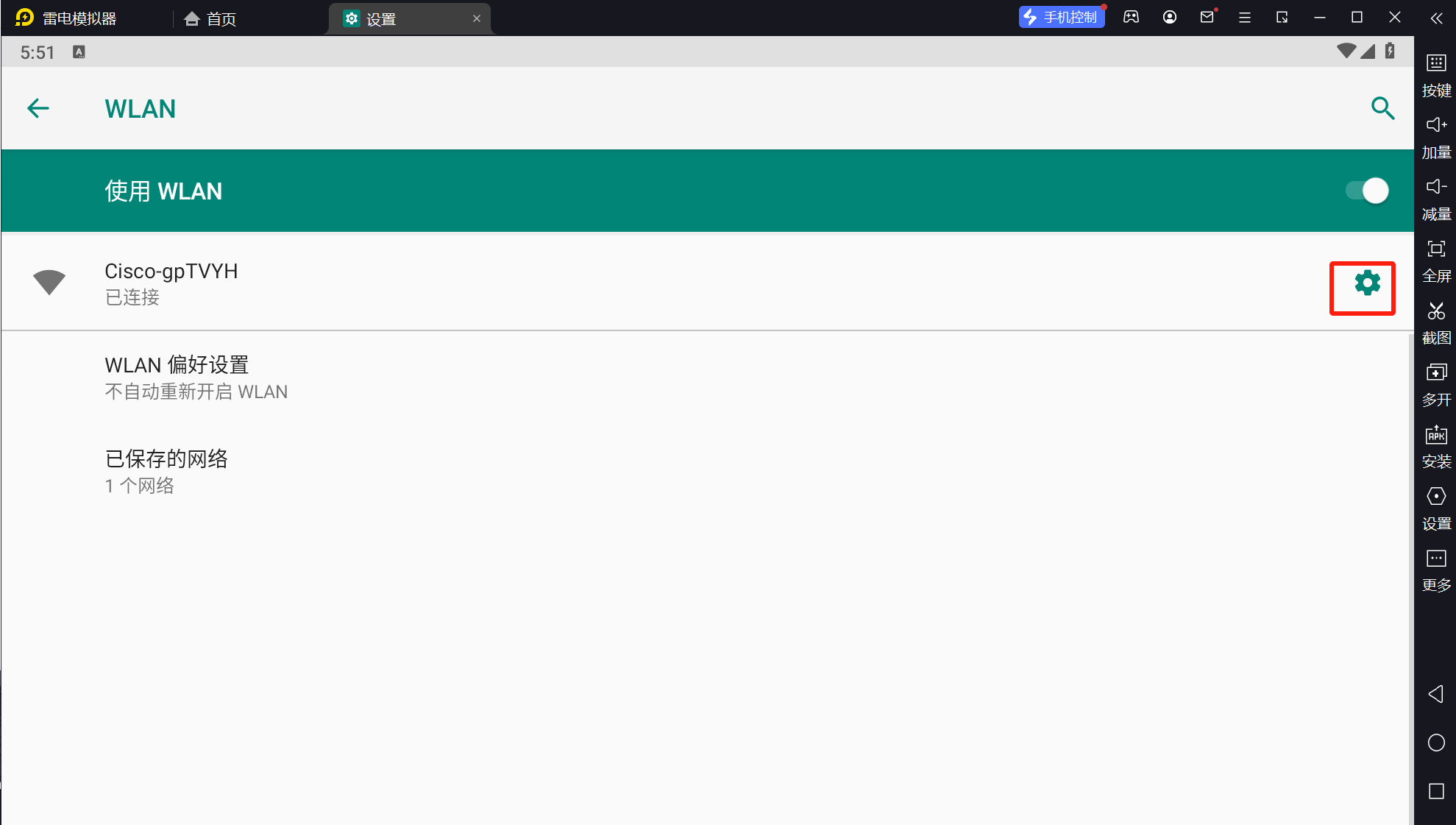

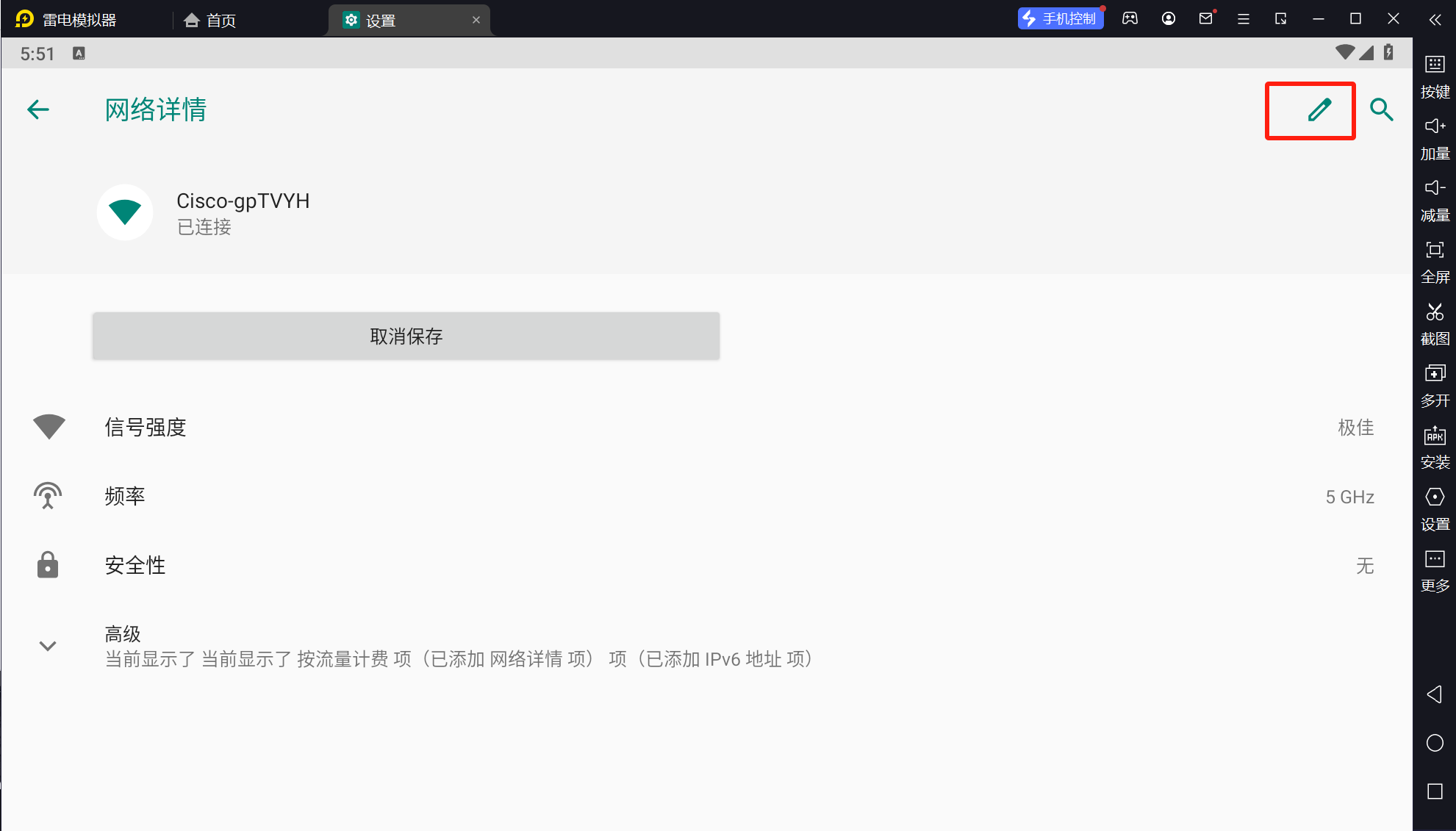

启动模拟器

adb.exe devices

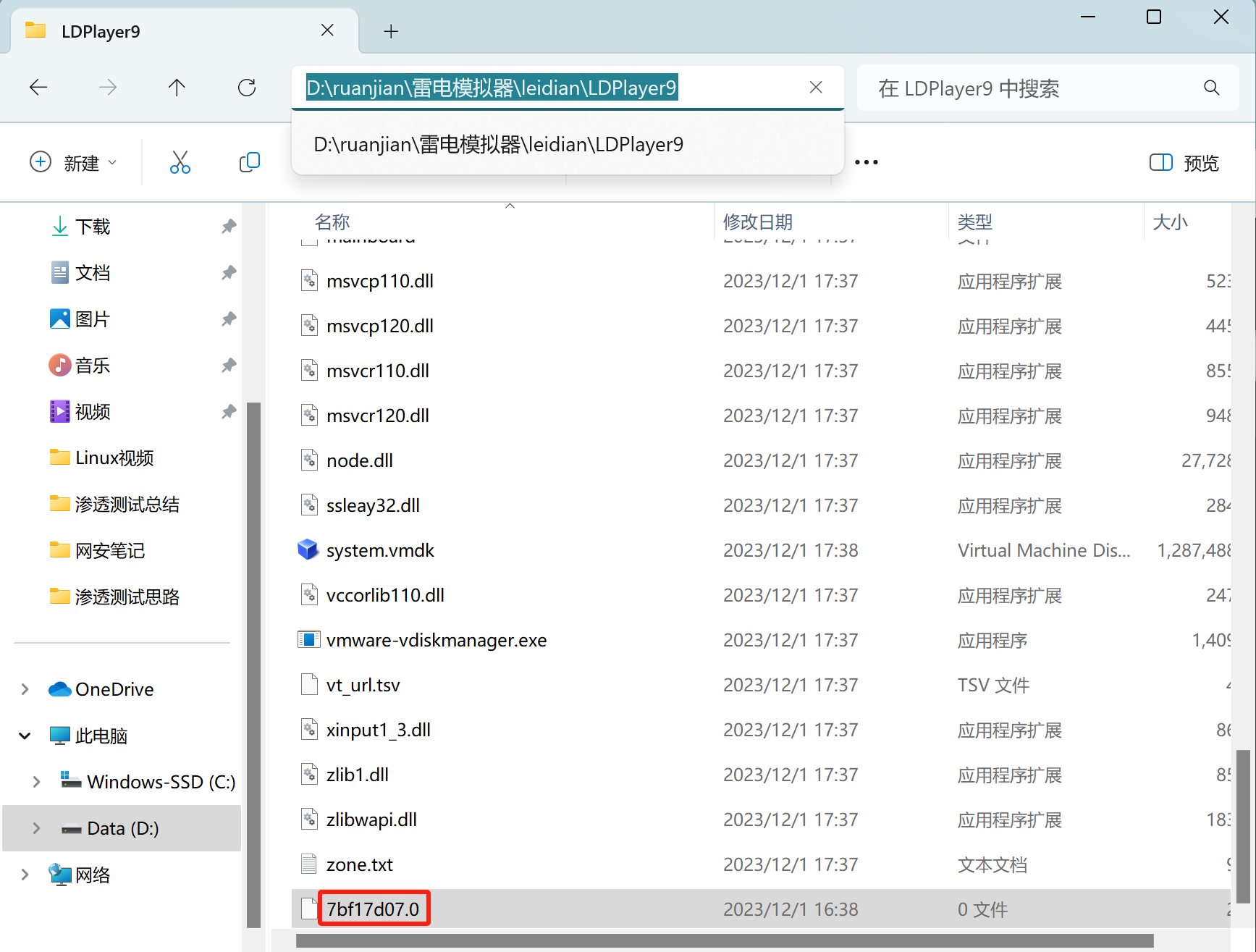

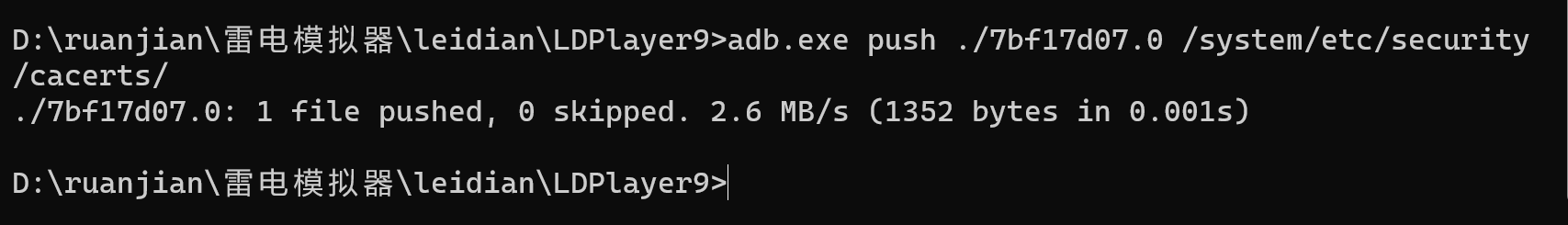

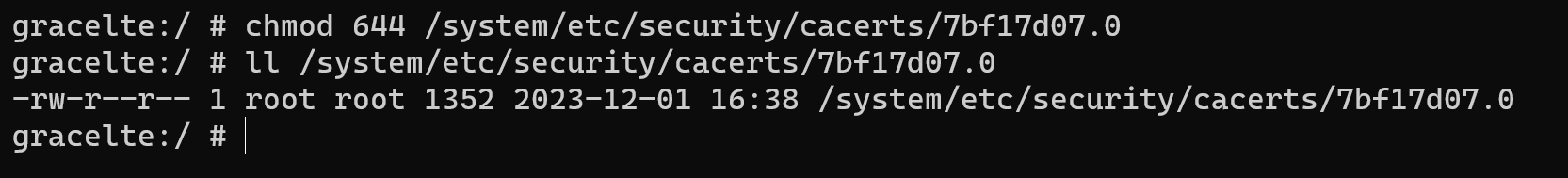

adb.exe push ./7bf17d07.0 /system/etc/security/cacerts/

chmod 644 /system/etc/security/cacerts/7bf17d07.0

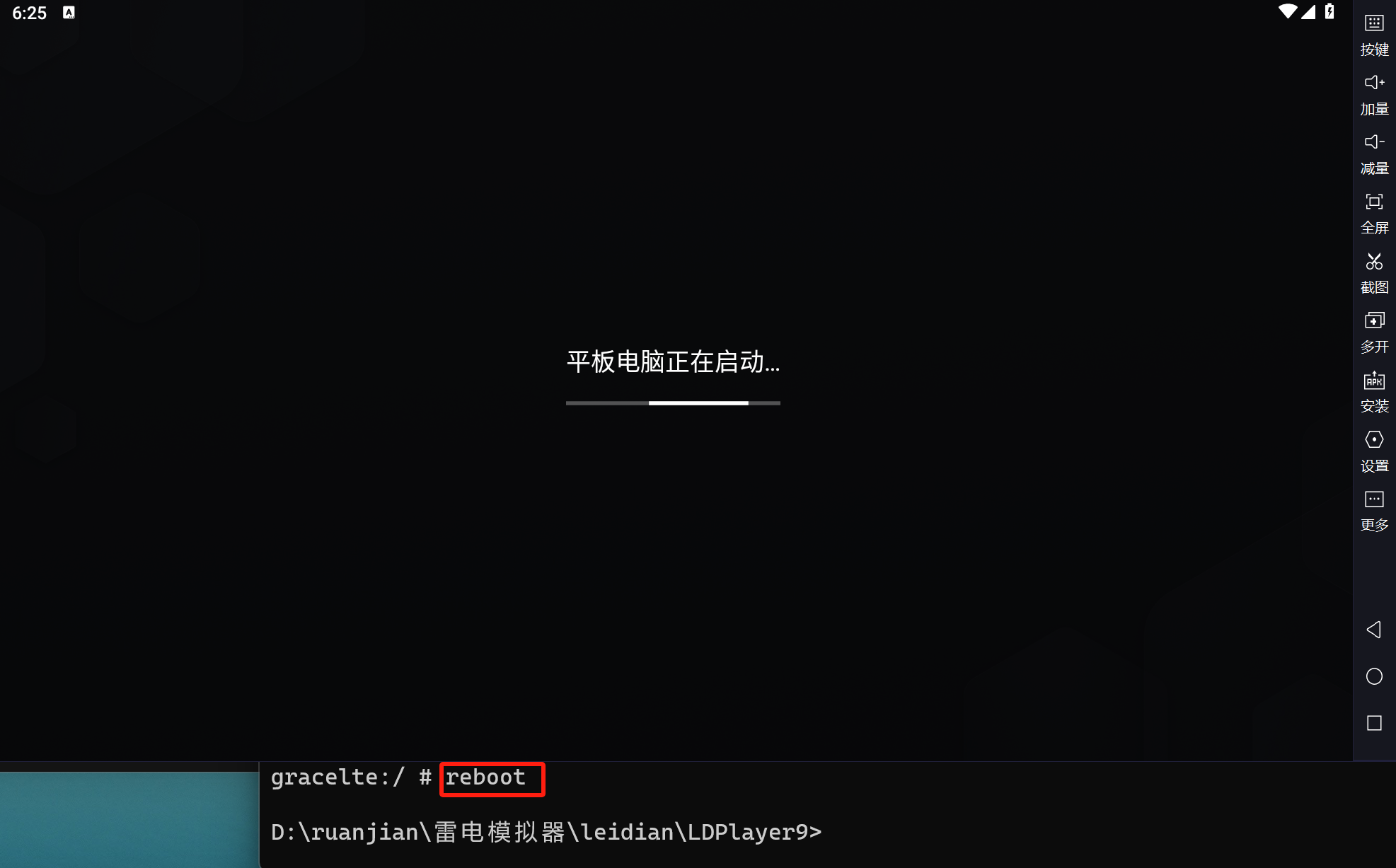

reboot

原文地址:https://blog.csdn.net/xy_wjyjw/article/details/134742325

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_20820.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!