初始环境准备

既然想了解如何抓包,我想大多数是已经安装好 夜神模拟器 和 Burp 了,这里就不在赘述,直接开始操作。

openssl 的下载地址:Win64 OpenSSL v3.1.4.exe

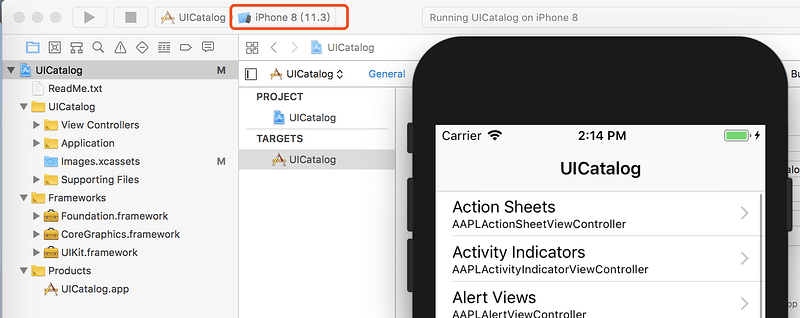

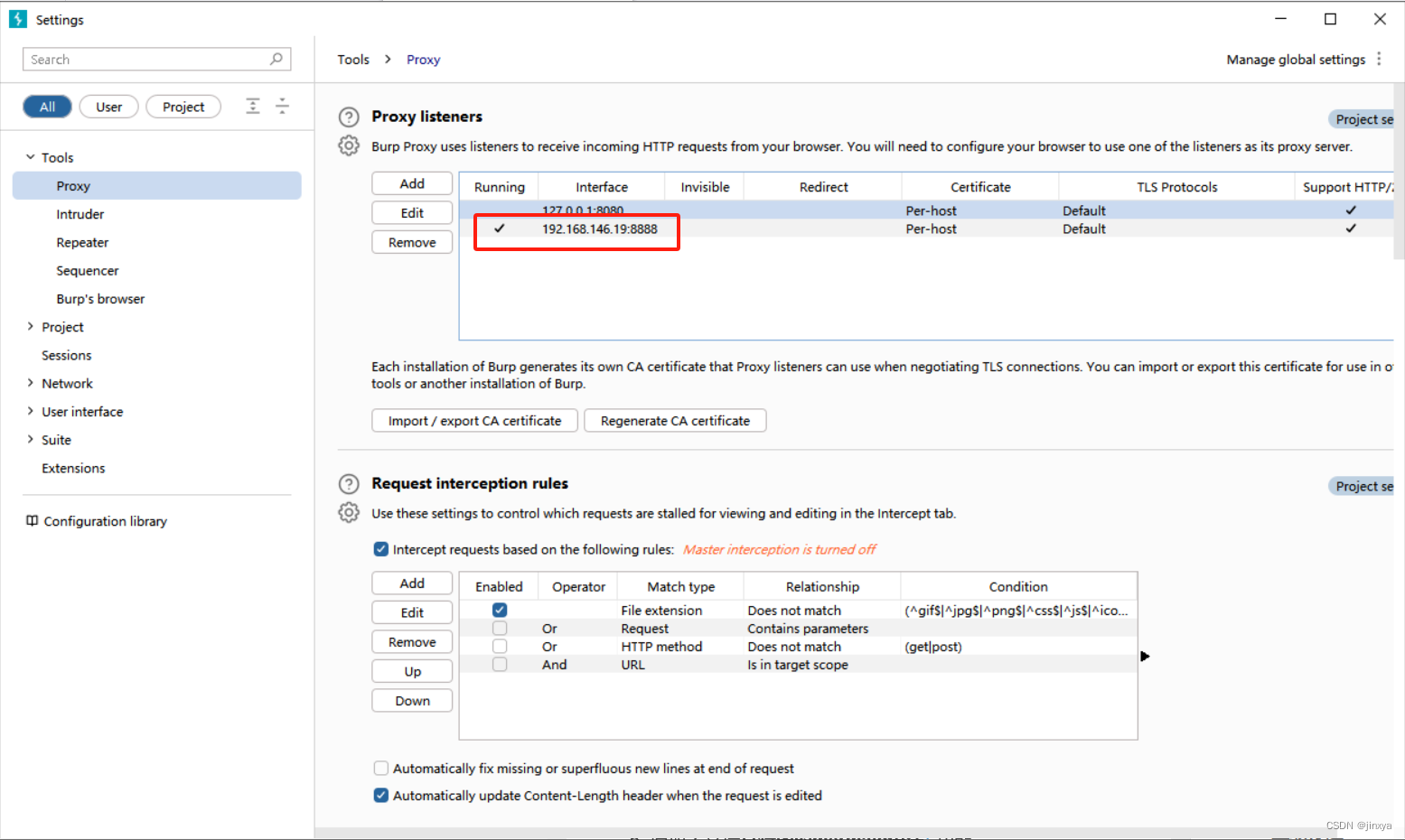

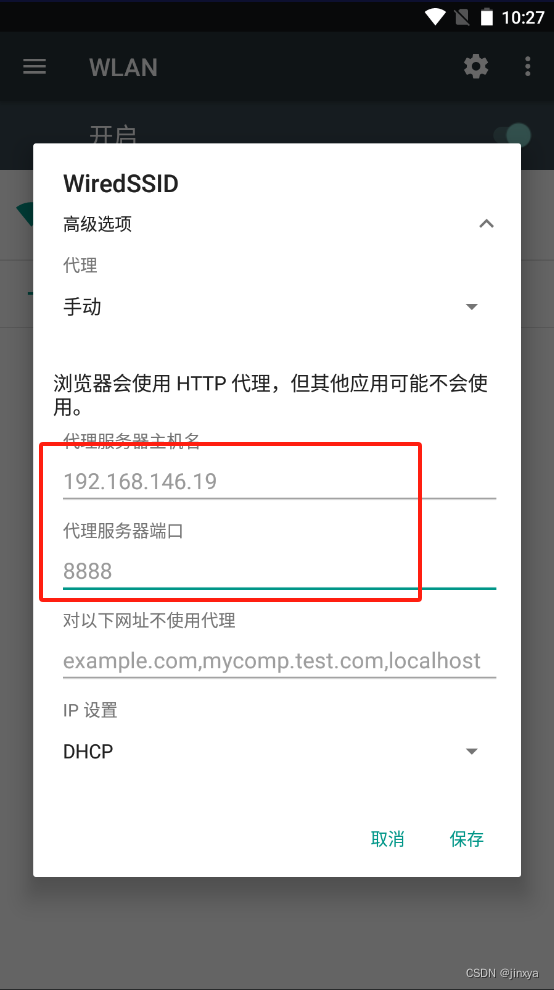

应用连接

证书转换

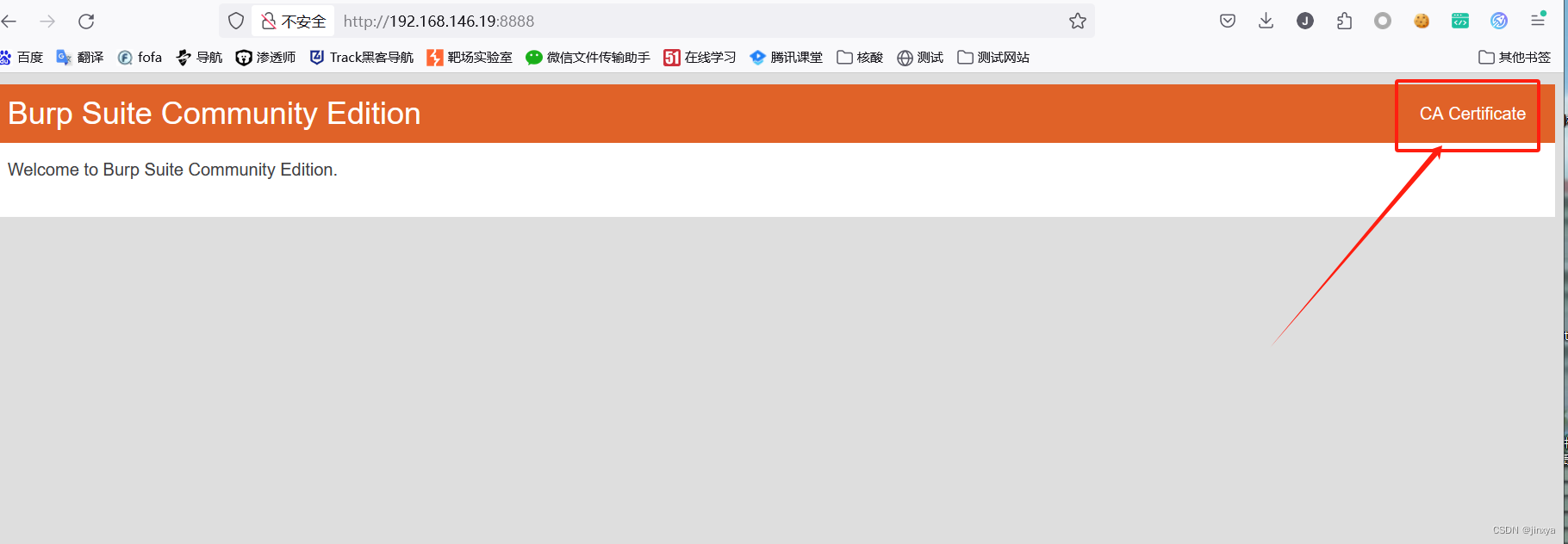

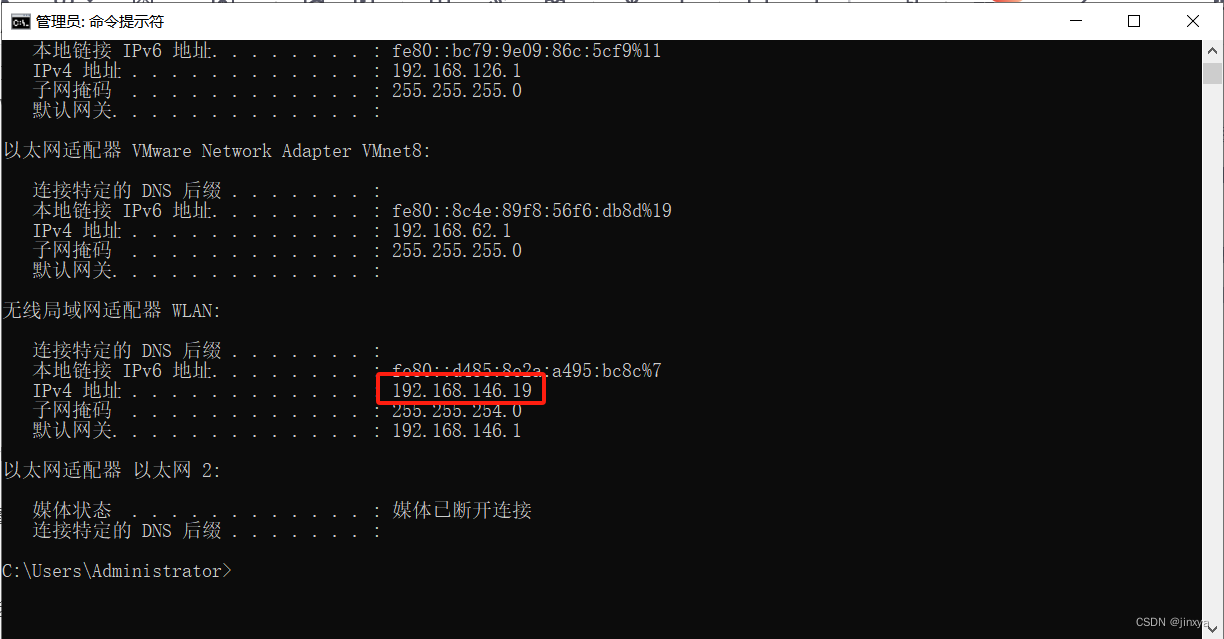

电脑访问,上面的监听地址,下载证书。

使用

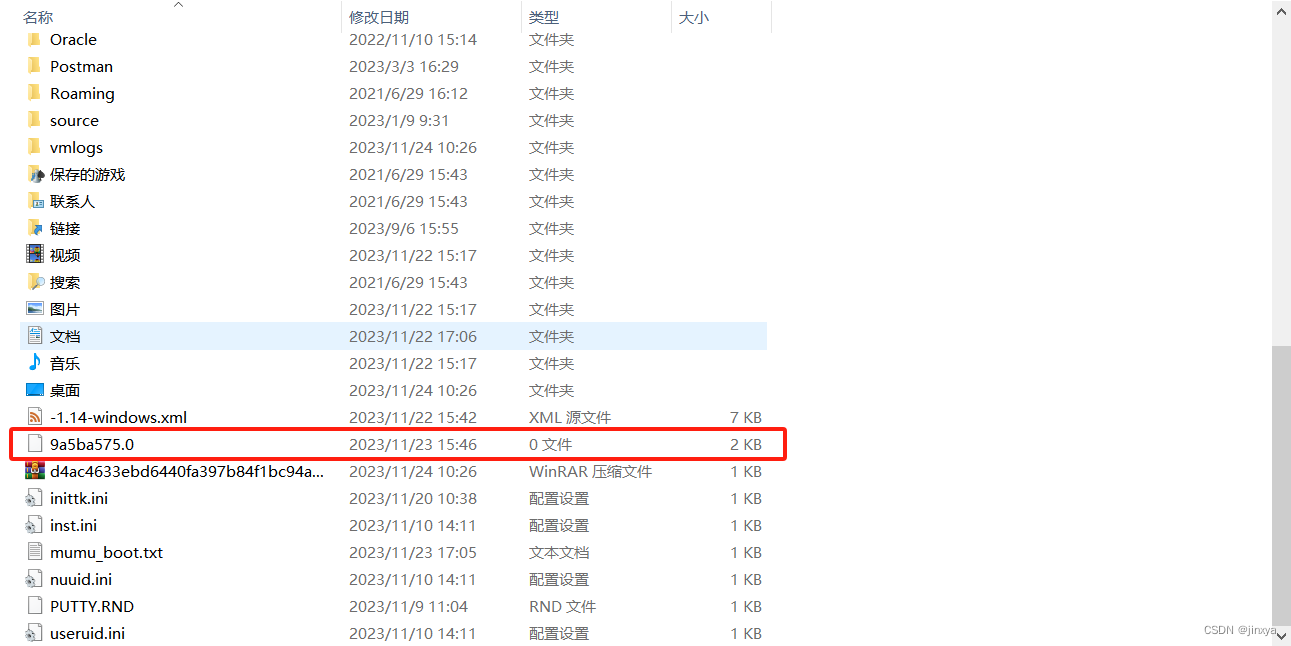

使用Openssl 将下载的 .der 证书文件转换为 .pem 格式。

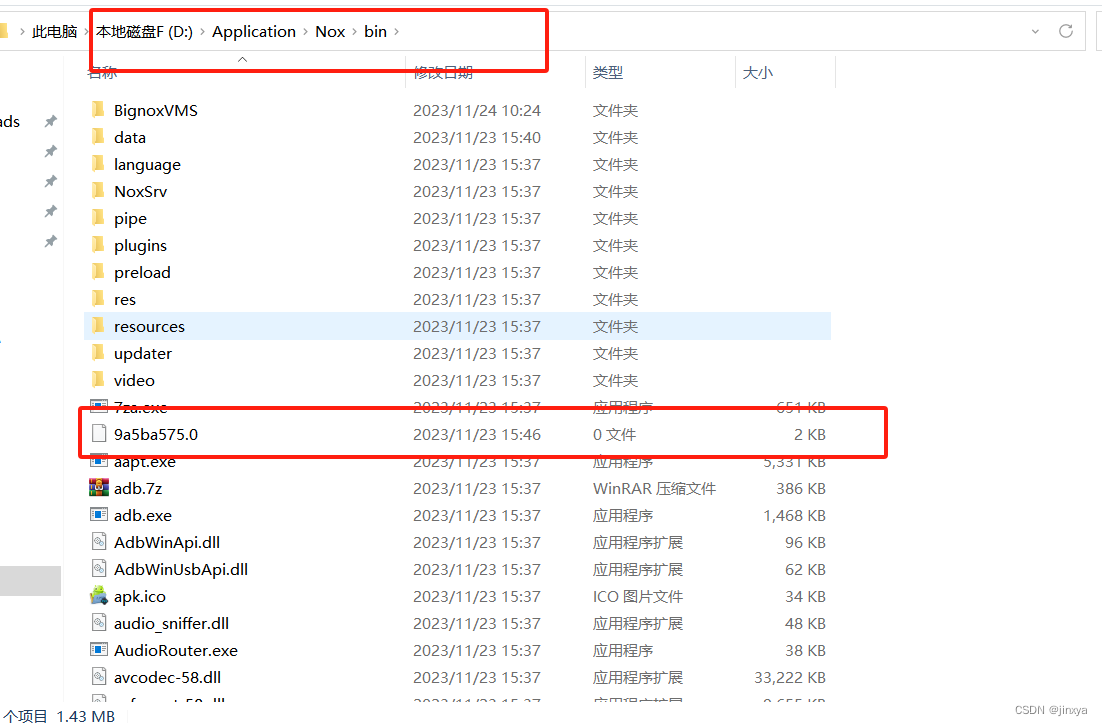

这里的文件目录 需要填写自己的 别直接就复制粘贴 自己灵活变通一下。

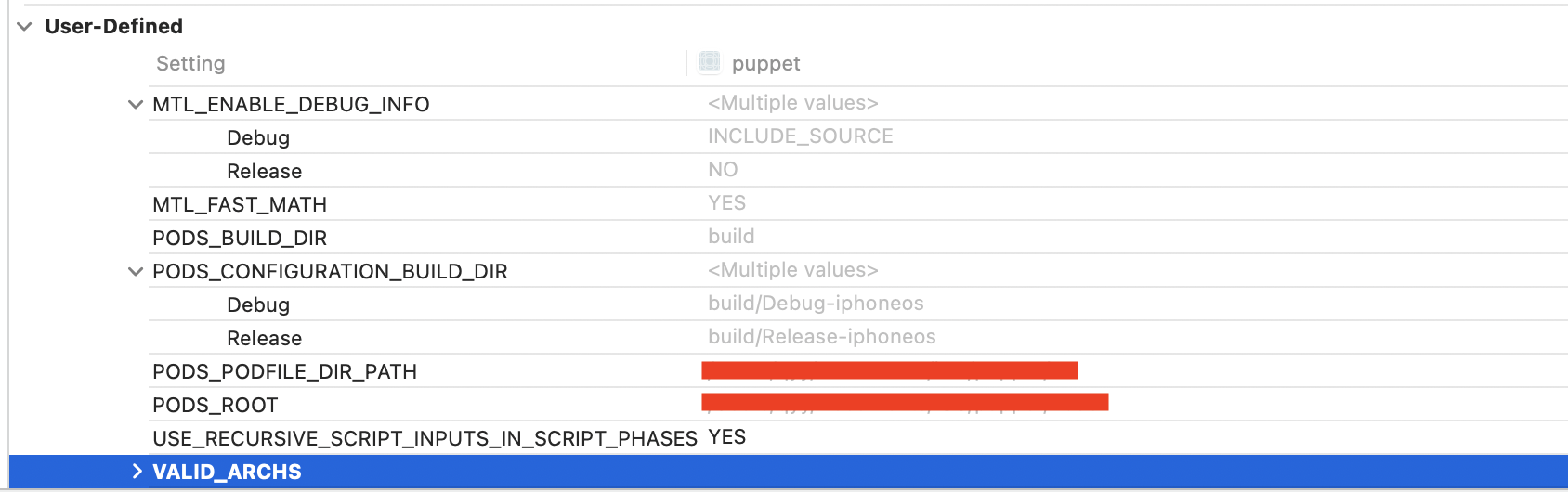

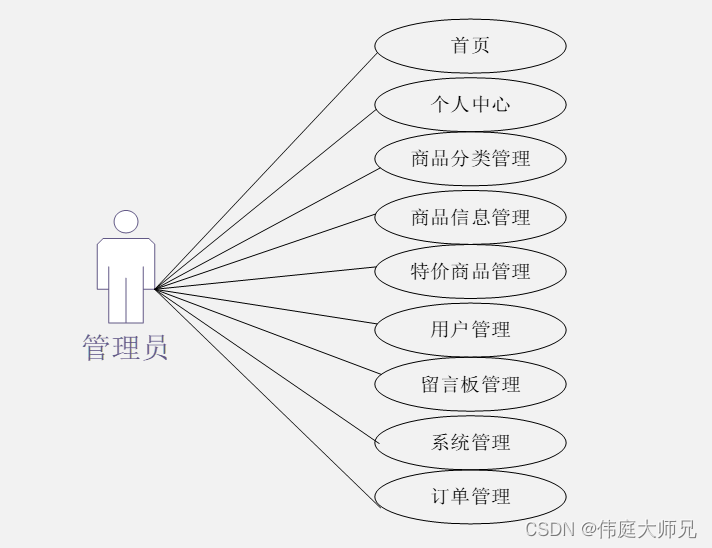

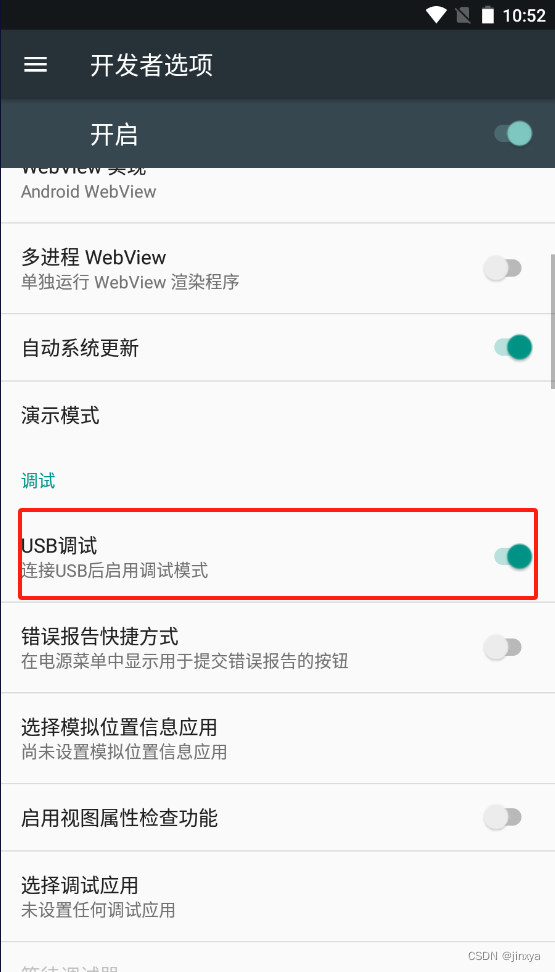

设置夜神模拟器环境

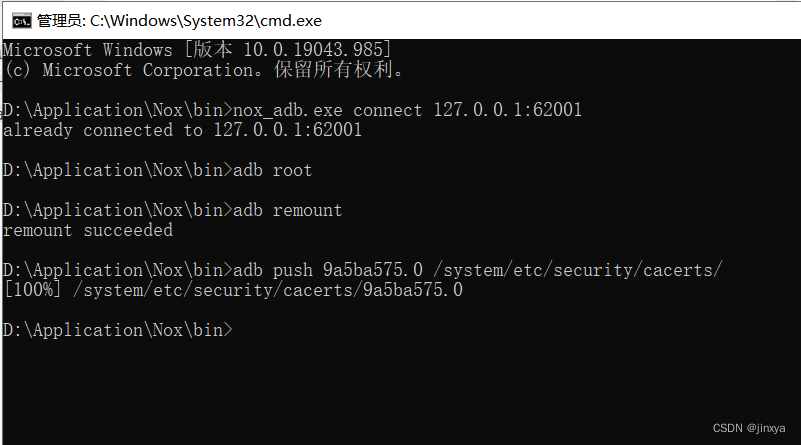

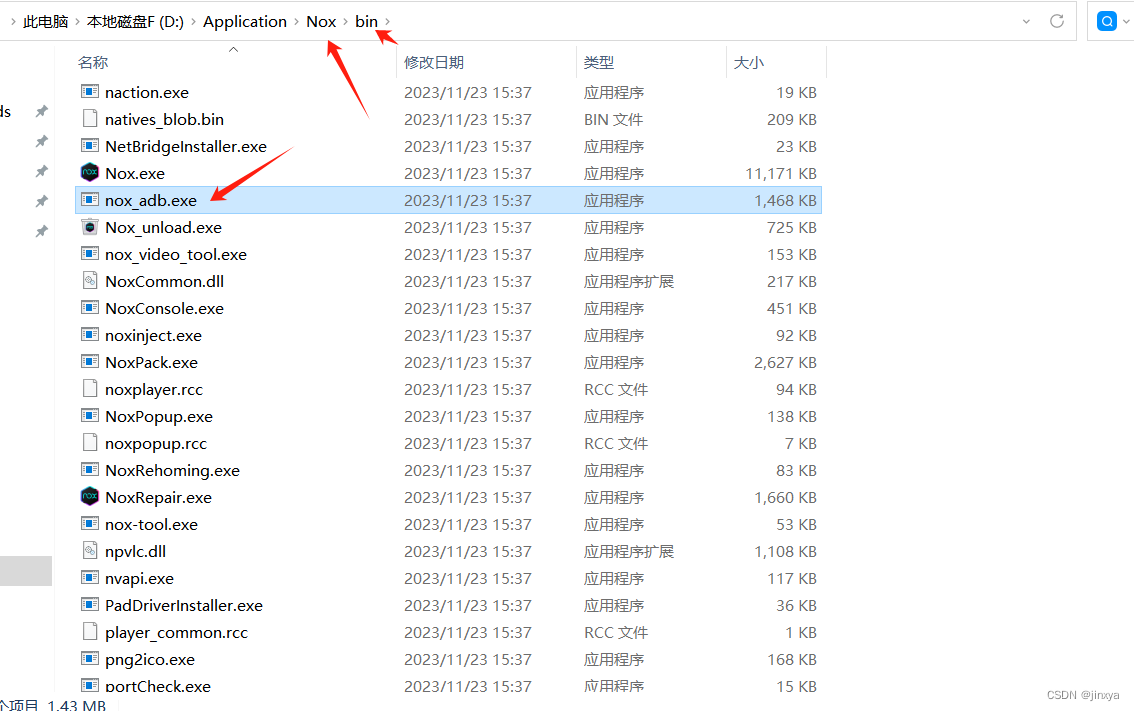

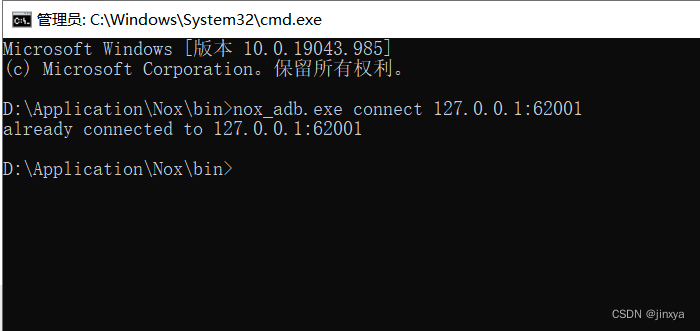

ADB配置

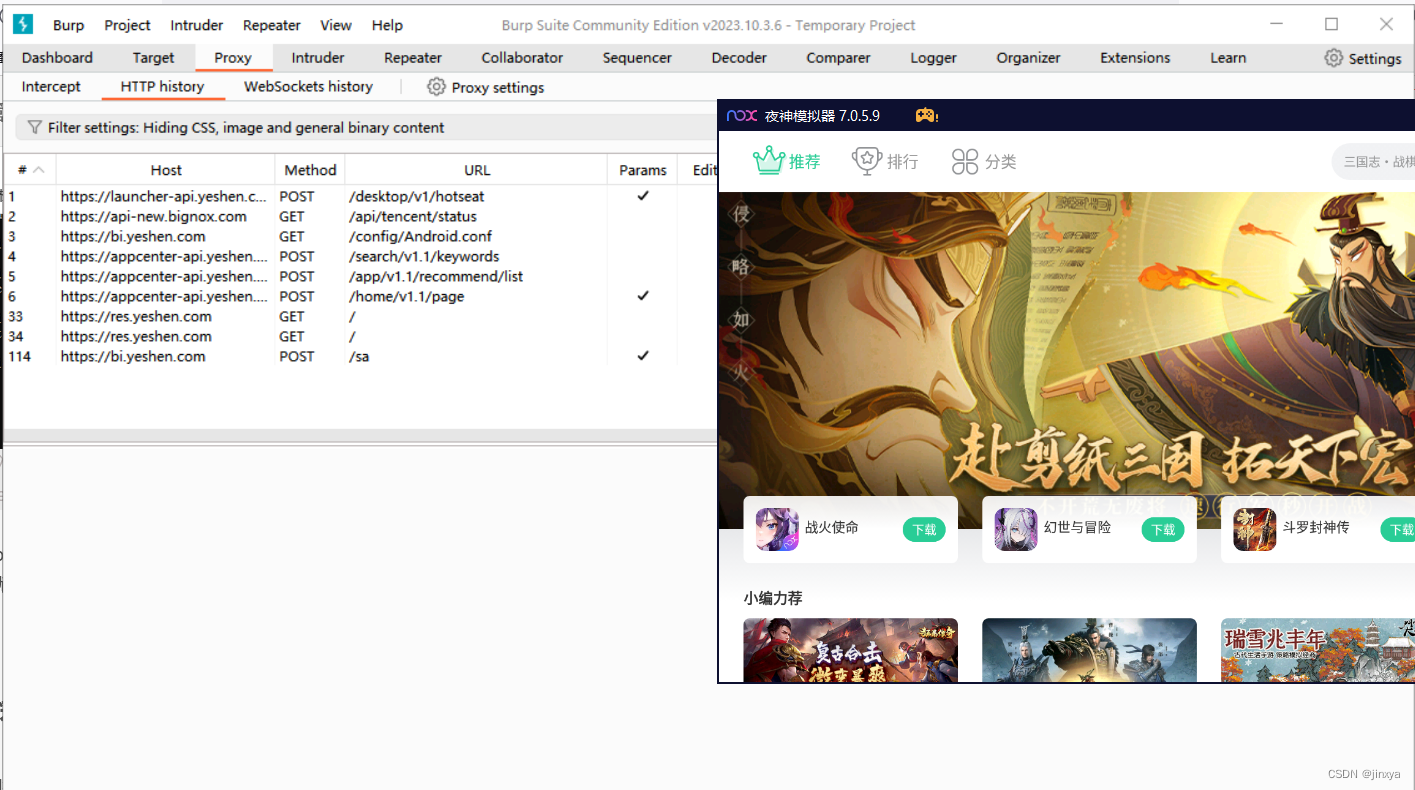

测试burp抓包

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

这样两个应用算是连起来了。

这样两个应用算是连起来了。

打开

打开 将刚才重命名之后的证书

将刚才重命名之后的证书

显示

显示