本文介绍: 相信很多同学了解到和学习网络安全的时候都听过kali系统,大家都称之为黑客最喜爱的系统,那么什么是kali,初学者用kali能做些什么,我将在本文中做简单的介绍正如刚才所说,kali里集成了大量的黑客工具和网络安全相关工具,可以说黑客需要做的所有事情在这个系统中都有工具可以实现。下面我推荐几个新手入门可以用到的小工具。提示:这里对文章进行总结:例如:以上就是今天要讲的内容,本文仅仅简单介绍了pandas的使用,而pandas提供了大量能使我们快速便捷地处理数据的函数和方法。

前言

相信很多同学了解到和学习网络安全的时候都听过kali系统,大家都称之为黑客最喜爱的系统,那么什么是kali,初学者用kali能做些什么,我将在本文中做简单的介绍

一、kali linux是什么?

Kali Linux 是专门用于渗透测试的Linux操作系统,它由BackTrack发展而来。在整合了IWHAX、WHOPPIX和Auditor这三种渗透测试专用Live Linux后,BackTrack正式改名为Kali LInux。没错,kali的本质也是linux系统,就好比以前的黑客经常使用一些工具,久而久之的大家就共同开源了一个集成了各种黑客工具系统。至于为什么黑客都喜欢使用kali,主要是在kali中工具齐全避免了在需要使用的时候发现工具需要再下载安装的麻烦

二、安装下载kali

kali的官网地址:https://www.kali.org

三、kali常见工具介绍

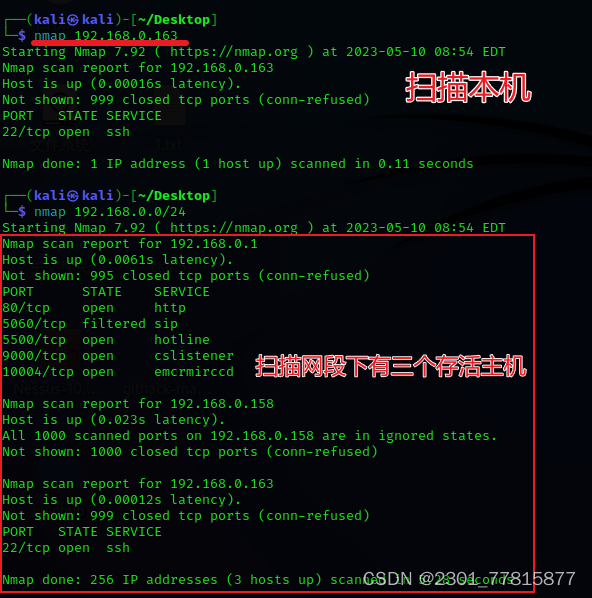

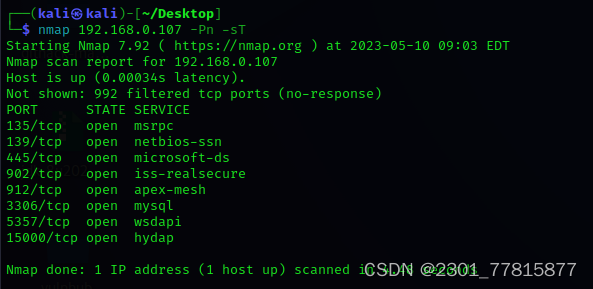

1.nmap

2.sqlmap

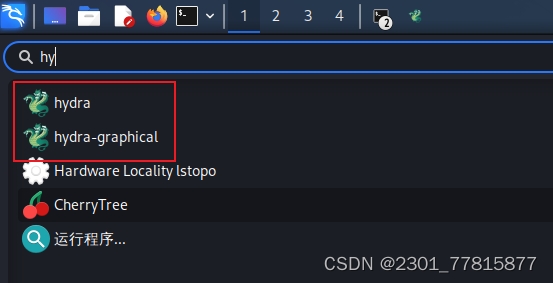

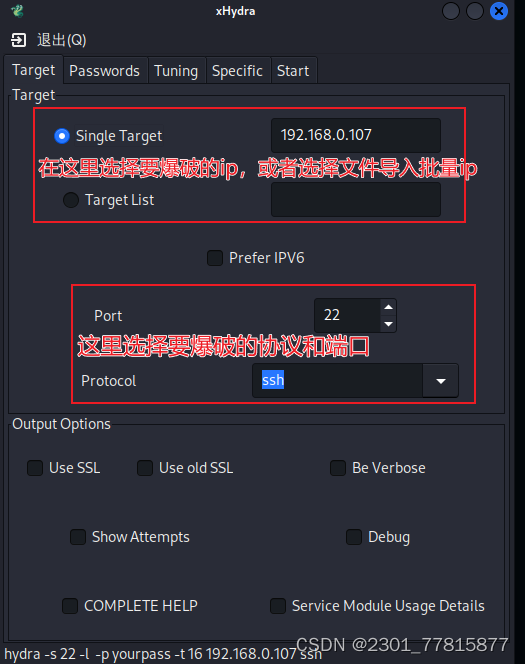

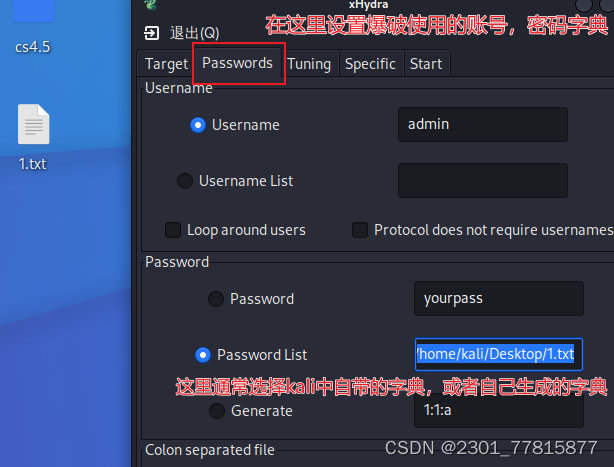

3.hydra

4.netcat

总结

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。