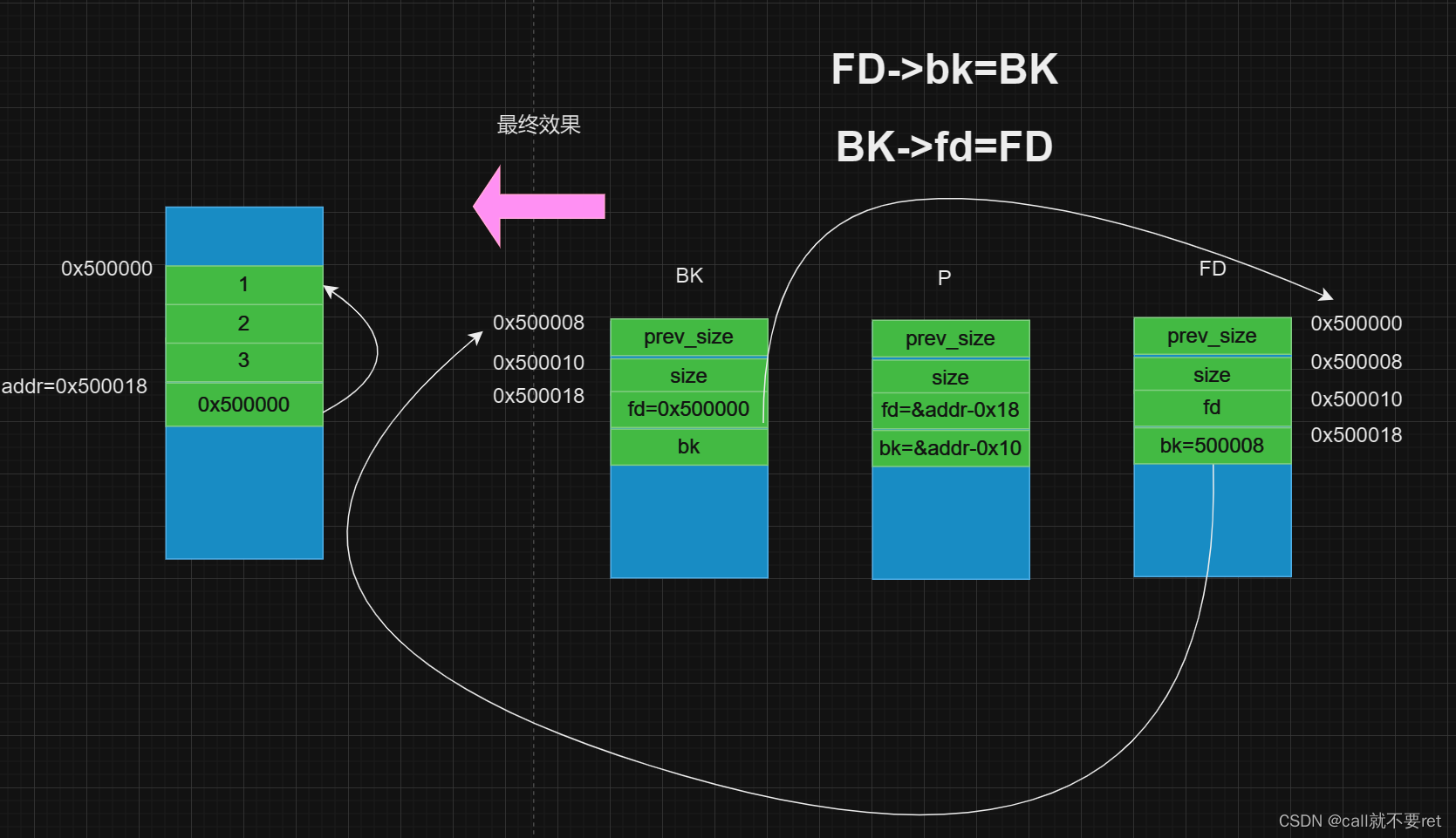

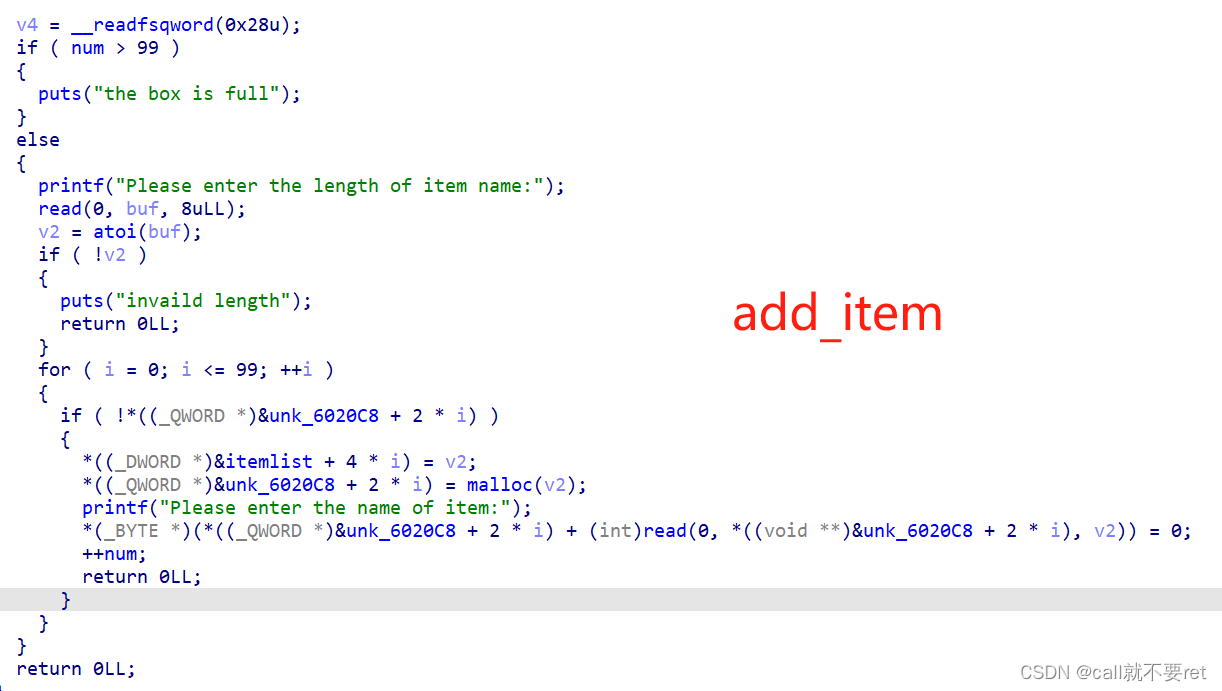

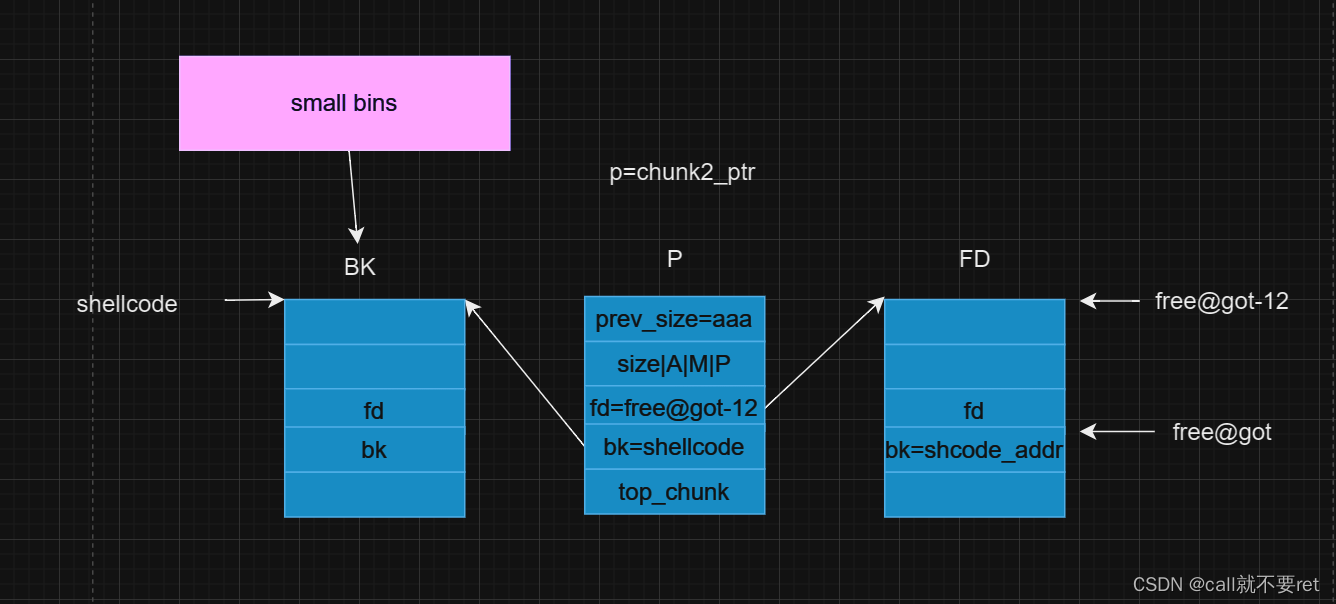

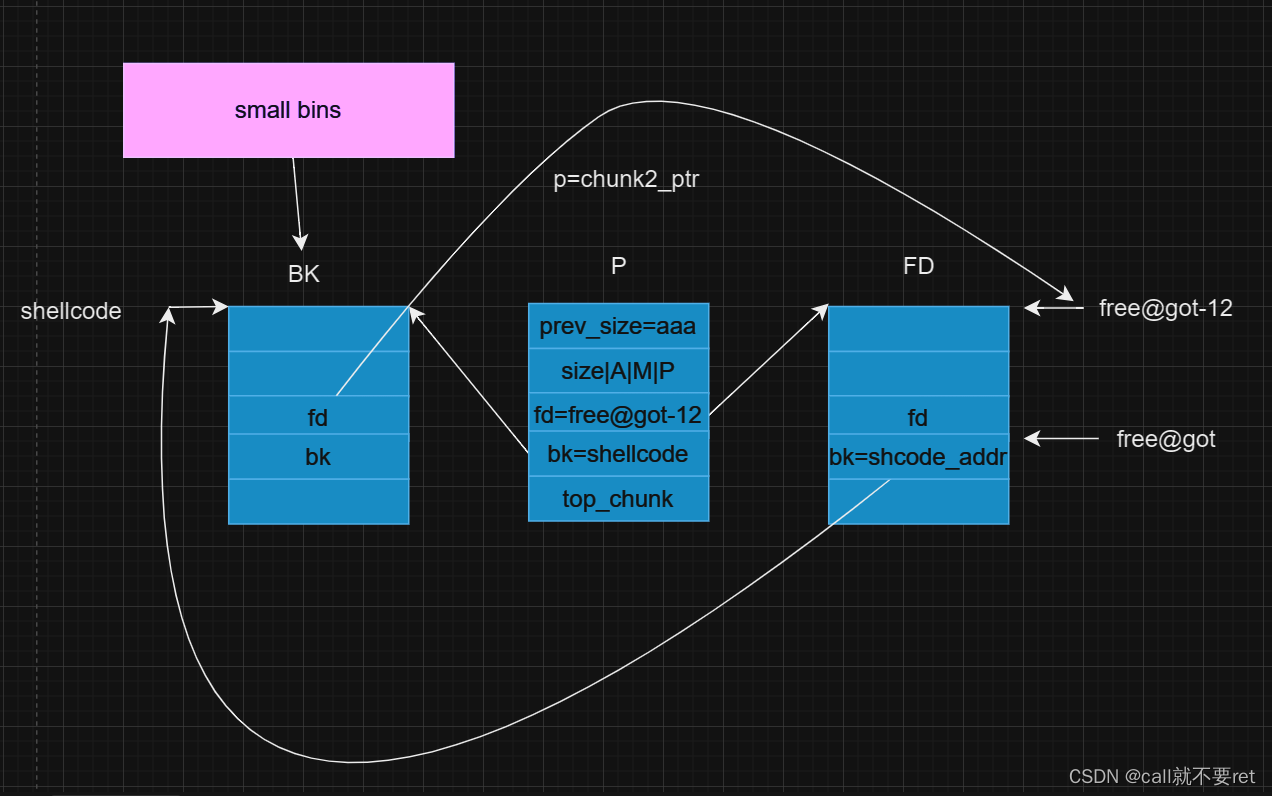

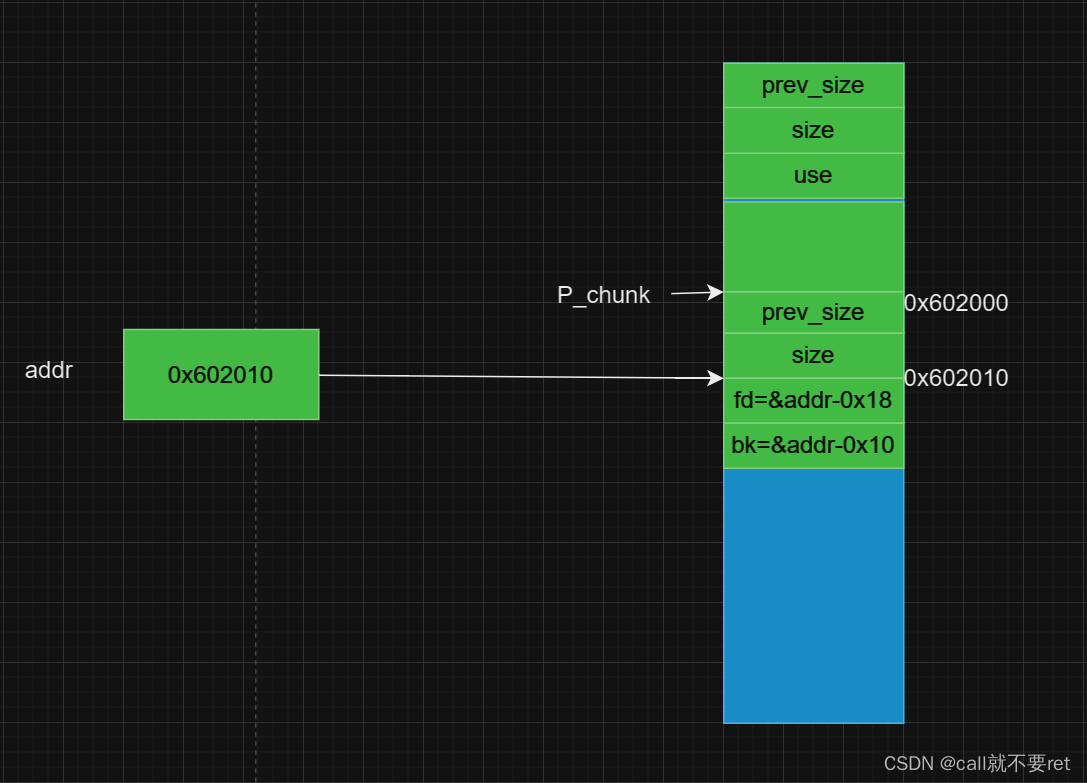

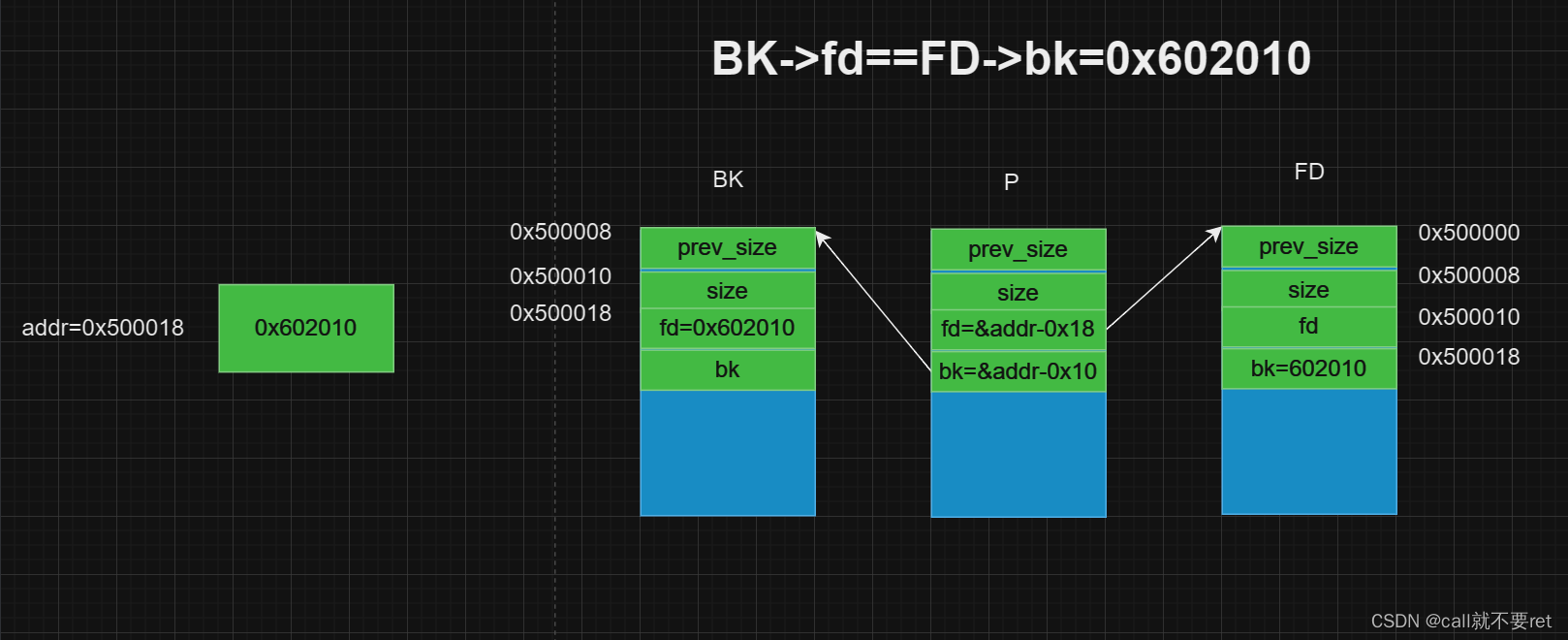

本文介绍: 我们知道P的fd和bk都是我们自己构造的。我们假设程序通过溢出或者UAF修改了chunk2的fd和bk,我这里让chunk2的fd指向free的got表地址,bk指向一段内存中我们可读可写可执行的地方(也就是能布置shellcode的)。这样构造的目的是改写下一个chunk的标志位,触发fake_chunk能够进行unlink操作,并且在第二个chunk的数据域构造一个伪chunk。其实就是所谓的断链操作,让P的前一个chunk指向后一个chunk,然后P的后一个chunk指回P的前一个chunk。

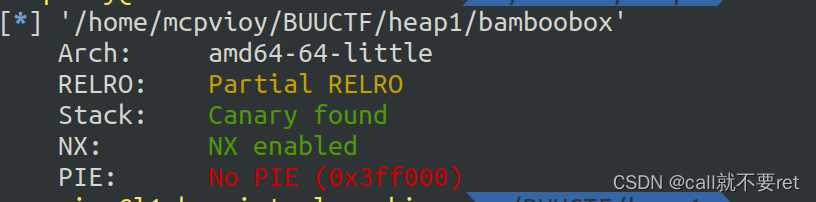

堆机制我研究了很久,一直没有什么很大的进展。堆相较于栈难度大的多。利用手法也多。目前还没有怎么做过堆题。这次就把理解了很久的Unlink写一写。然后找一题实践一下。

在glibc中,堆管理都是用一个个chunk去组织的。这个就不过多阐述。Unlink是glibc一段宏操作。目的是将一个空闲chunk从双向链表组织的bins中摘下,做后续的操作。Unlink攻击其实是为了欺骗堆管理器造成任意地址可读可写。wiki的描述其实挺好,我这里把这个32位的没有检测的攻击原理详细描述一次,以便后续理解64位中加入检测的绕过攻击手段。首先我们要理解Unlink到底干什么。

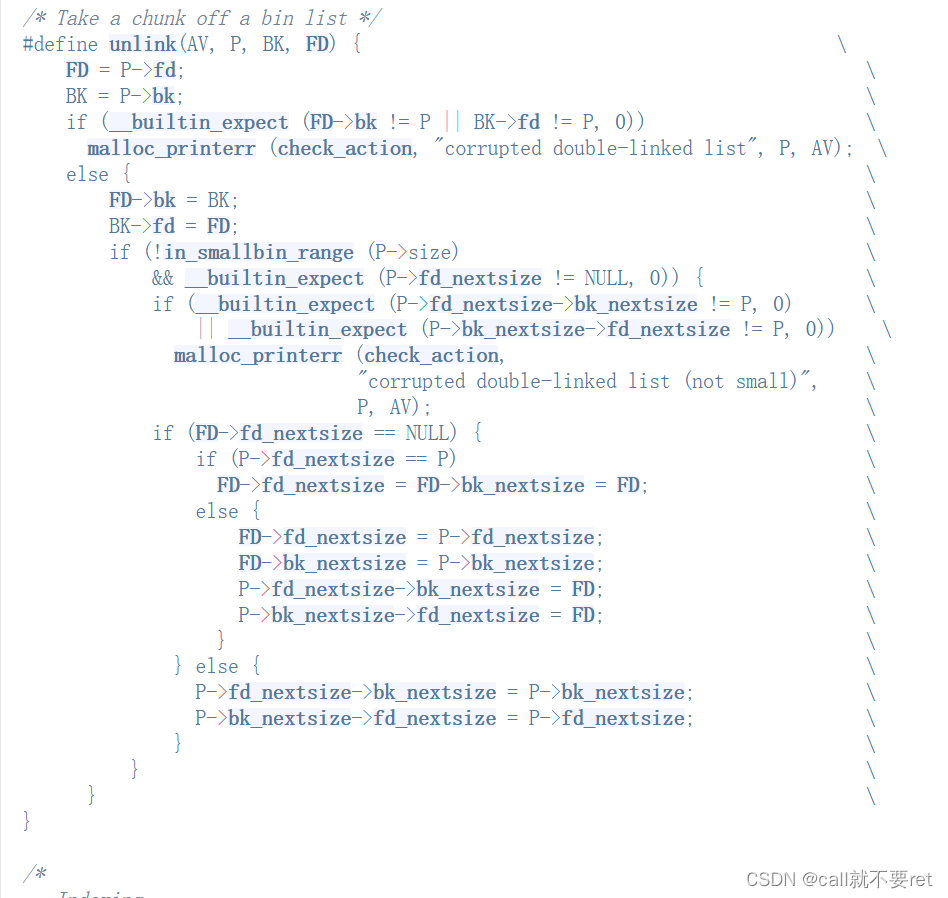

这是Unlink的源码,不管检测我们只看大概操作,wiki的图总结的很好:

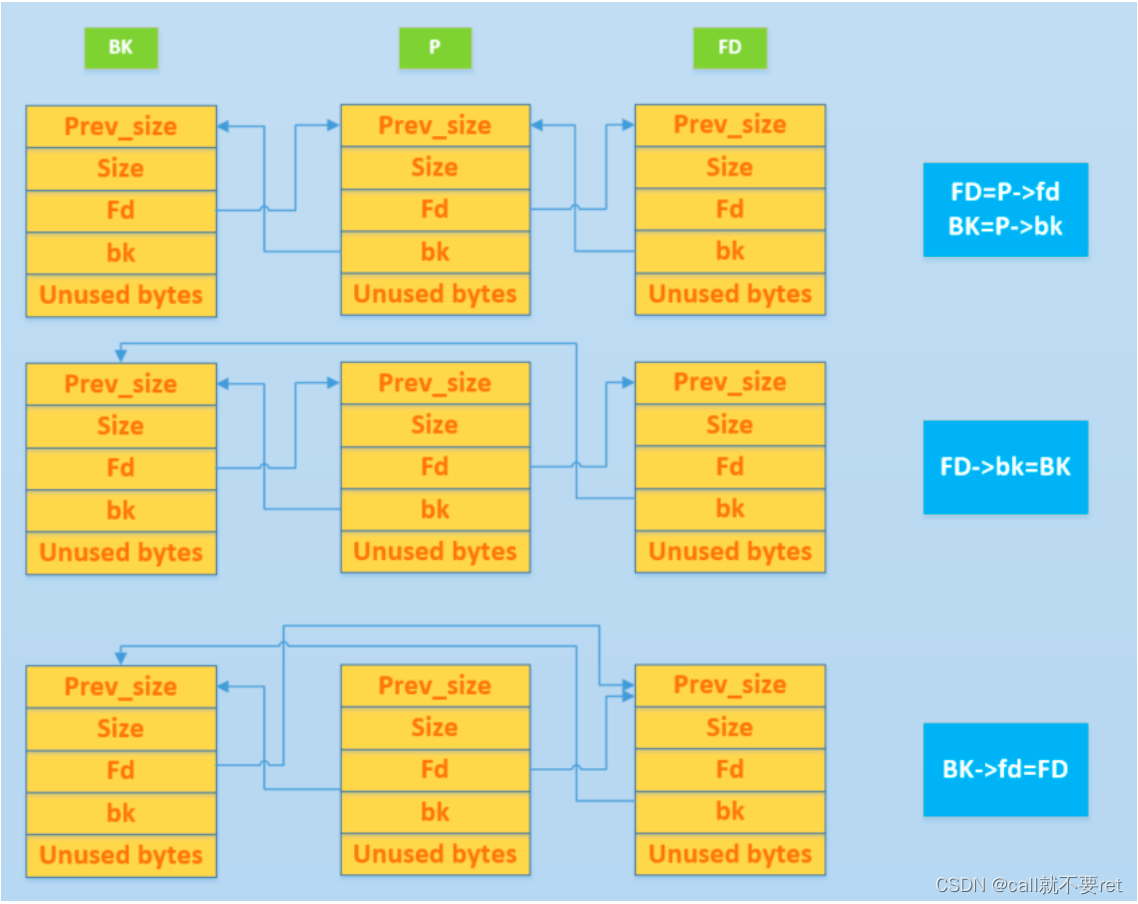

其实就是所谓的断链操作,让P的前一个chunk指向后一个chunk,然后P的后一个chunk指回P的前一个chunk。这个理解后我们现在可以写一段程序:

这段代码只是为了解释这个效果,并不能直接运行。一开始创建2个堆,大小是0x80,在创建一个小堆防止合并。紧接着我们把chunk2释放掉。这个时候,chunk2会进入到small bins中。我们知道在small bins中,chunk的管理是双向链表。因此Unlink是会发生在这里的。 画图演示这个过程:

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

这样我们就能绕过

这样我们就能绕过