import org.jsoup.Jsoup;

public static String sanitizeHtml(String input) {

// 使用 Jsoup 消毒 HTML

return Jsoup.clean(input, Safelist.relaxed());

}

public static void main(String[] args) {

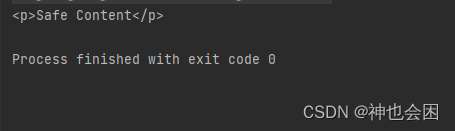

String userInput = "<p><script>alert(1)</script>Safe Content</p>";

String sanitizedHtml = sanitizeHtml(userInput);

System.out.println(sanitizedHtml);

}

<dependency>

<groupId>org.jsoup</groupId>

<artifactId>jsoup</artifactId>

<version>1.14.3</version> <!-- 使用最新版本 -->

</dependency>

结果:

https://github.com/finn-no/xss–html–filter 依赖自行导入本地库

public static void main(String[] args) {

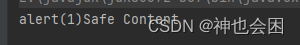

String input = "<p><script>alert(1)</script>Safe Content</p>";

String clean = new HTMLFilter().filter( input );

System.out.println(clean);

}

结果为:

原文地址:https://blog.csdn.net/qq_42572245/article/details/134734594

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_27794.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!