Fuzzing(模糊测试)

对于软件开发者而言,一项重要的任务就是确保程序的安全性。而其中一种风险就是软件中可能存在的漏洞。传统的测试方法往往需要耗费大量的时间和人力,而使用Fuzzing技术则可在短时间内大规模发现潜在的漏洞。

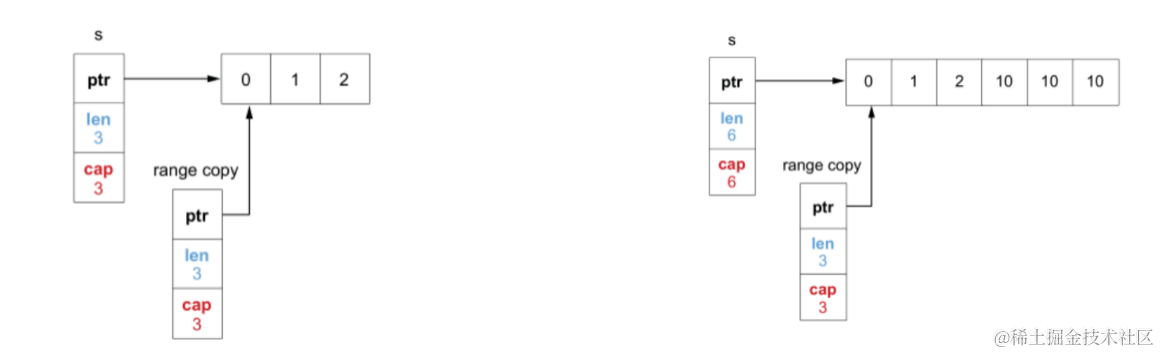

那什么是Fuzzing技术呢?简单说,它就是让程序自动生成大量随机的输入数据,然后运行被测试的程序,观察是否会出现异常行为。通过这种方式,Fuzzing技术可以快速发现和定位程序中的漏洞,帮助开发者提高程序的安全性。

那在Go语言中,如何使用Fuzzing技术呢?下面就让我们一起来了解一下。

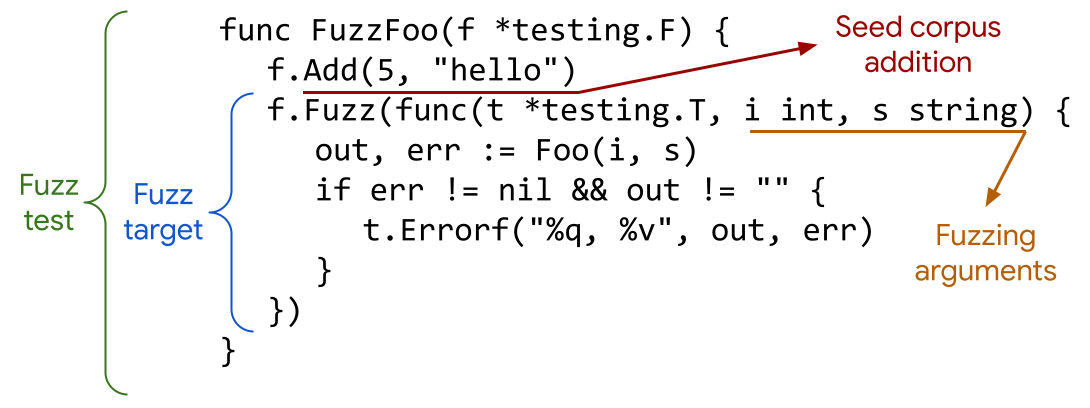

Fuzzing,又叫fuzz testing,中文叫做模糊测试或随机测试。其本质上是一种自动化测试技术,更具体一点,它是一种基于随机输入的自动化测试技术,常被用于发现处理用户输入的代码中存在的bug和问题。

要求

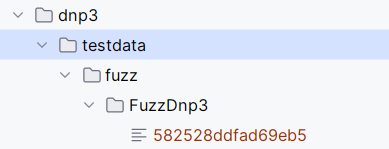

示例

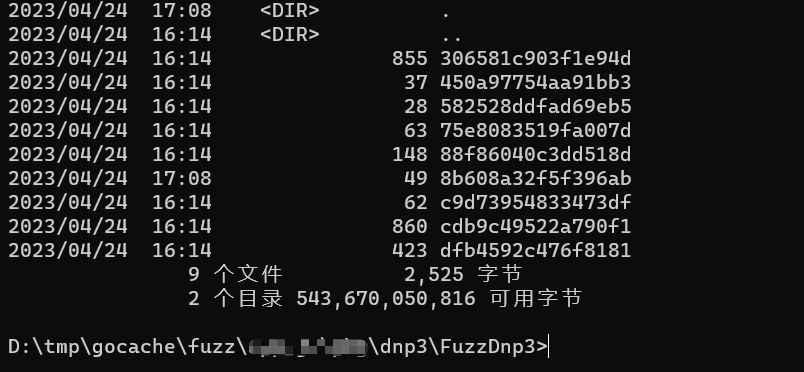

模拟crash

总结

参考资料

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。