本文介绍: 在分析TCP数据包时,理解TCP协议的工作原理和报文格式是关键。TCP是一种面向连接的、提供可靠的、端到端的字节流传输服务。其头部结构包括源端口、目标端口、序列号、确认应答号等字段。序列号是在建立连接时由计算机生成的随机数作为初始值,每发送一次数据,就累加一次该数据字节数的大小,而确认应答号是指下一次期望收到的数据的序列号。抓包和分析数据包是理解TCP/IP协议的重要手段。Wireshark是最知名的网络通讯抓包分析工具,可以截取各种网络封包并显示详细信息。

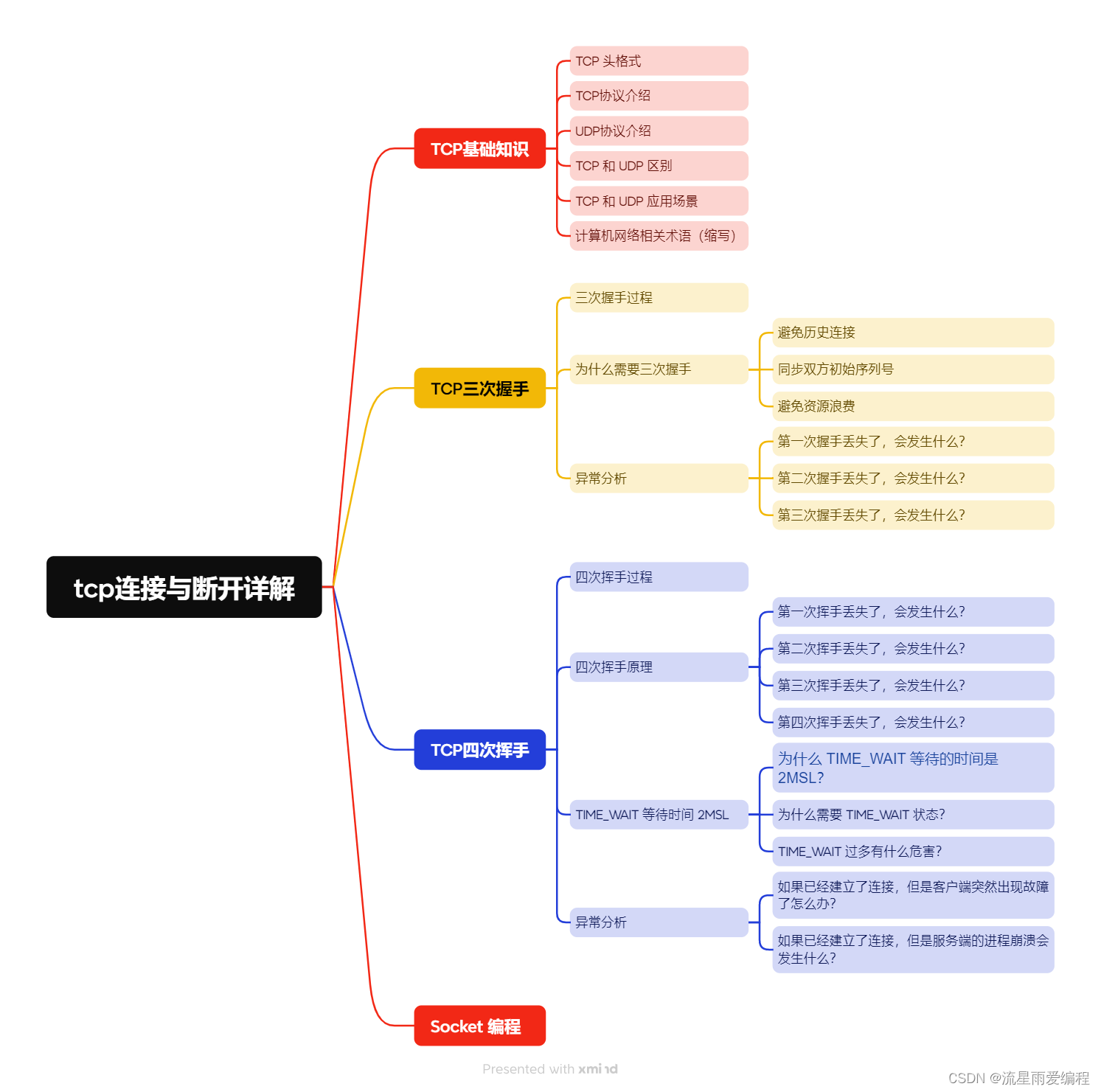

在分析TCP数据包时,理解TCP协议的工作原理和报文格式是关键。TCP是一种面向连接的、提供可靠的、端到端的字节流传输服务。其头部结构包括源端口、目标端口、序列号、确认应答号等字段。序列号是在建立连接时由计算机生成的随机数作为初始值,每发送一次数据,就累加一次该数据字节数的大小,而确认应答号是指下一次期望收到的数据的序列号。

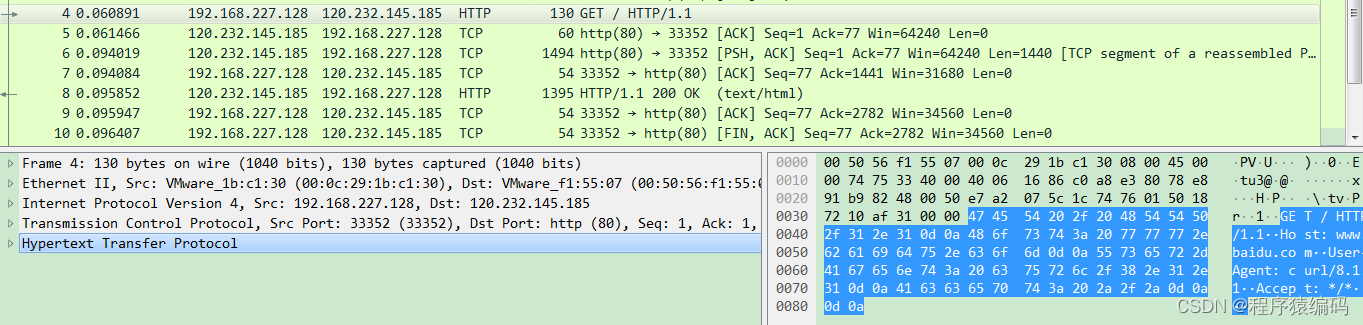

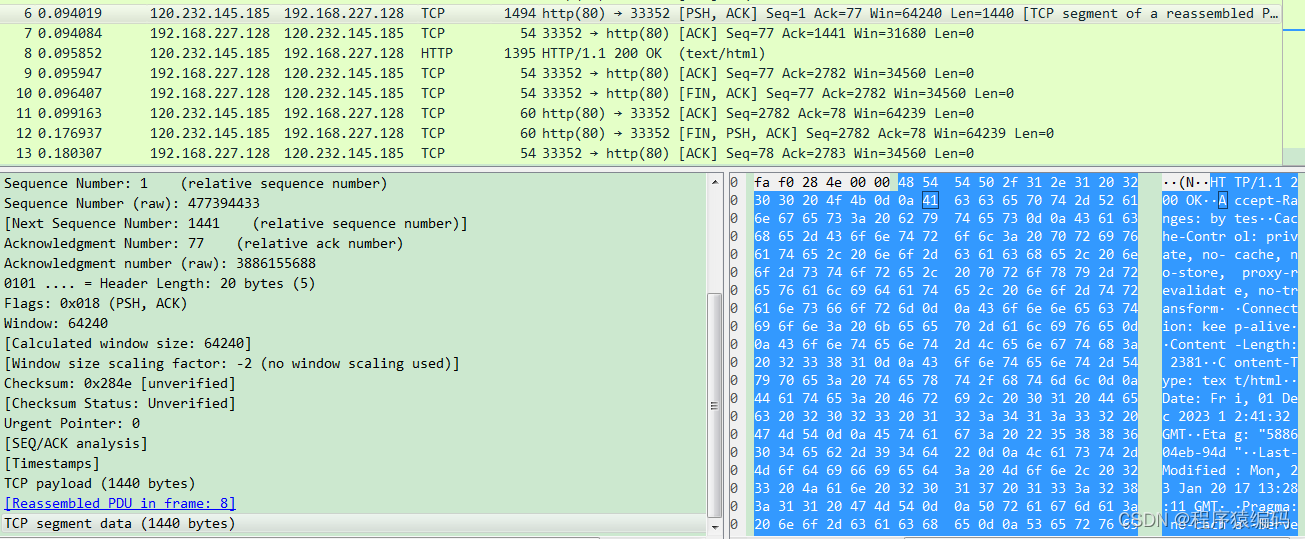

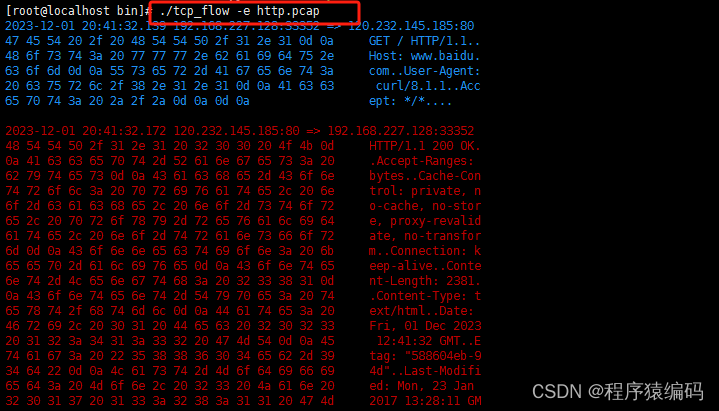

抓包和分析数据包是理解TCP/IP协议的重要手段。Wireshark是最知名的网络通讯抓包分析工具,可以截取各种网络封包并显示详细信息。通过抓包和分析数据包,我们可以深入理解TCP帧格式及“TCP三次握手”,进一步提高理论联系实践的能力。

例如,我们选择一个TCP数据包进行分析,在数据包详细信息面板中,我们可以看到TCP协议的详细信息,包括TCP标志位、序号、确认号、窗口大小等信息。此外,我们还可以查看数据包的十六进制数据。

总的来说,TCP数据包的分析原理主要涉及对TCP协议的理解、使用相关工具进行数据包抓取和分析以及理解TCP头部结构等方面。处理细节则包括如何从大量的数据包中筛选出需要的信息,如何理解和解析TCP协议的各种字段等。

TCP(Transmission Control Protocol,传输控制协议)是一种面向连接的、可靠的、基于字节流的传输层通信协议。它在互联网协议(IP)网络上通过TCP/IP协议栈进行工作。

TCP的工作原理可以概括为以下几个方面:

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

还

还 Wi

Wi