参考原文 https://danielmiessler.com/p/tcpdump/

几个用例

eth0是网卡名,可以通过ifconfig获得,也可以通过 tcpdump -D 显示当前可以监听的网卡

-i 参数表示接口,后跟要监听的网卡

–nn 表示不要解析ip和域名,直接显示ip和port的数字

–s 表示TCP包的seq number显示绝对值而不是相对值

-X 数据用十六进制和ACSII码形式显示

port 443 指定打印443端口的包,443对应https的端口

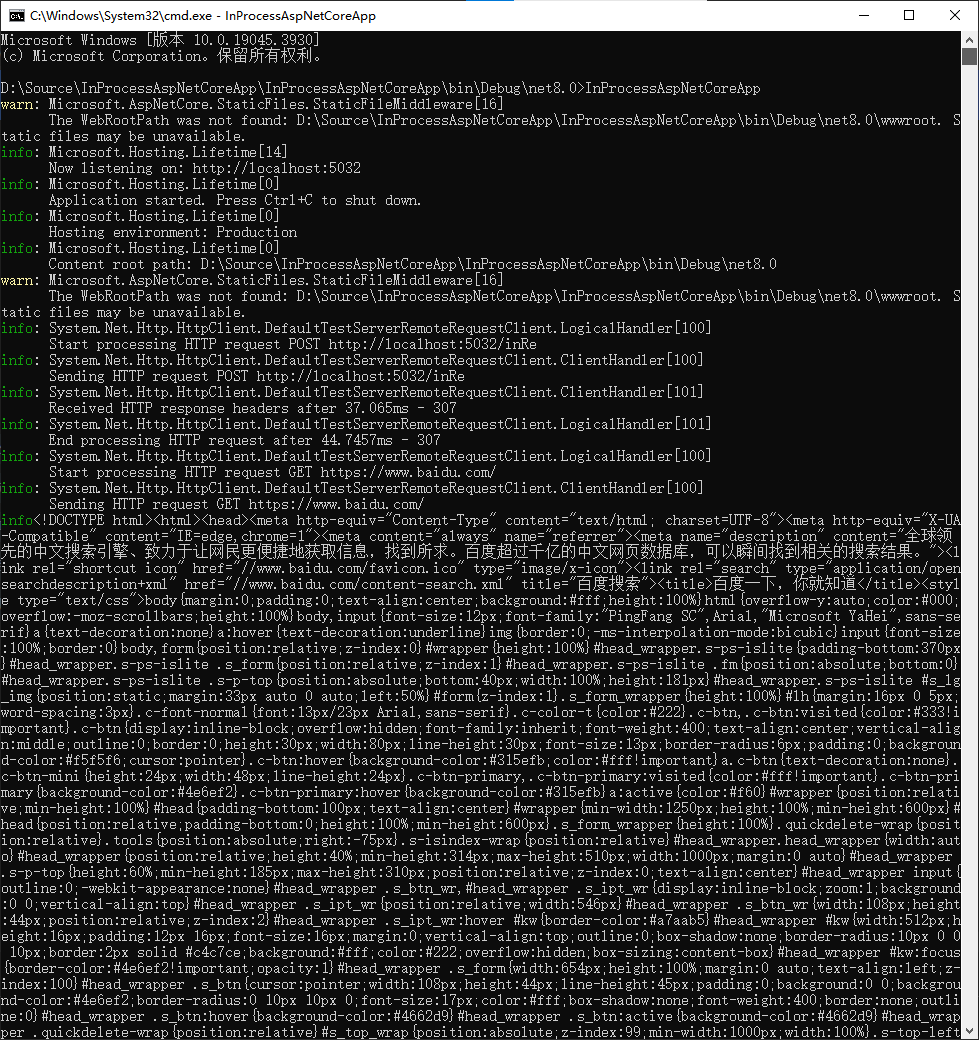

04:45:40.573686 抓包的时间戳

78.149.209.110.27782 > 172.30.0.144.443 数据源IP.端口 > 数据目标IP.端口

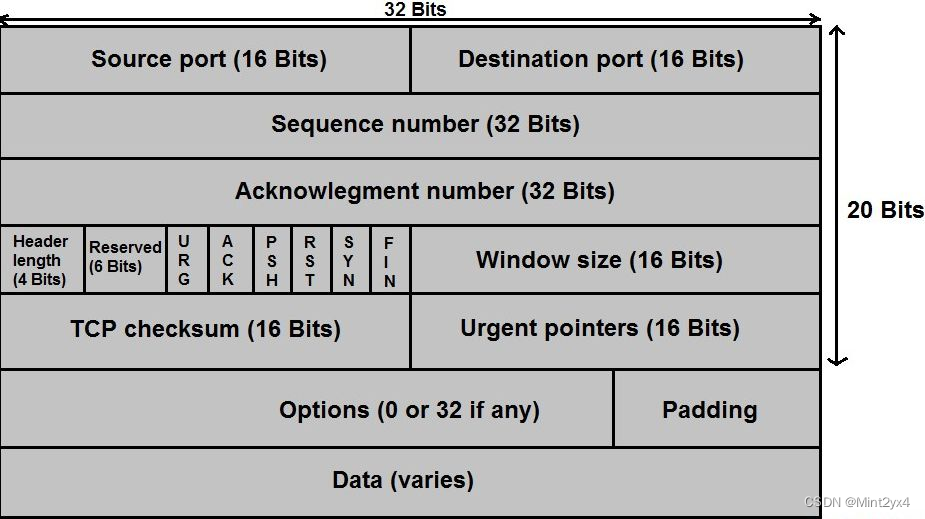

win 28 滑动窗口还能放28个字节的数据

options [nop,nop,TS val 3528741631 ecr 3165963134] TS val表示timestamp value, ecr表示Echo Reply

length 0 包的长度为0

-A 用ACSII码形式显示抓取的报文

port http 抓取http协议的报文,通过指定port, 也可以指定host, 或者src/dst

根据域名过滤

dst host suspicious.com 过滤目的域名为 suspicious.com

根据IP范围过滤

根据端口范围过滤

根据协议过滤

根据tcp header的flag过滤

根据报文大小过滤

结果写入到pcap文件

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。