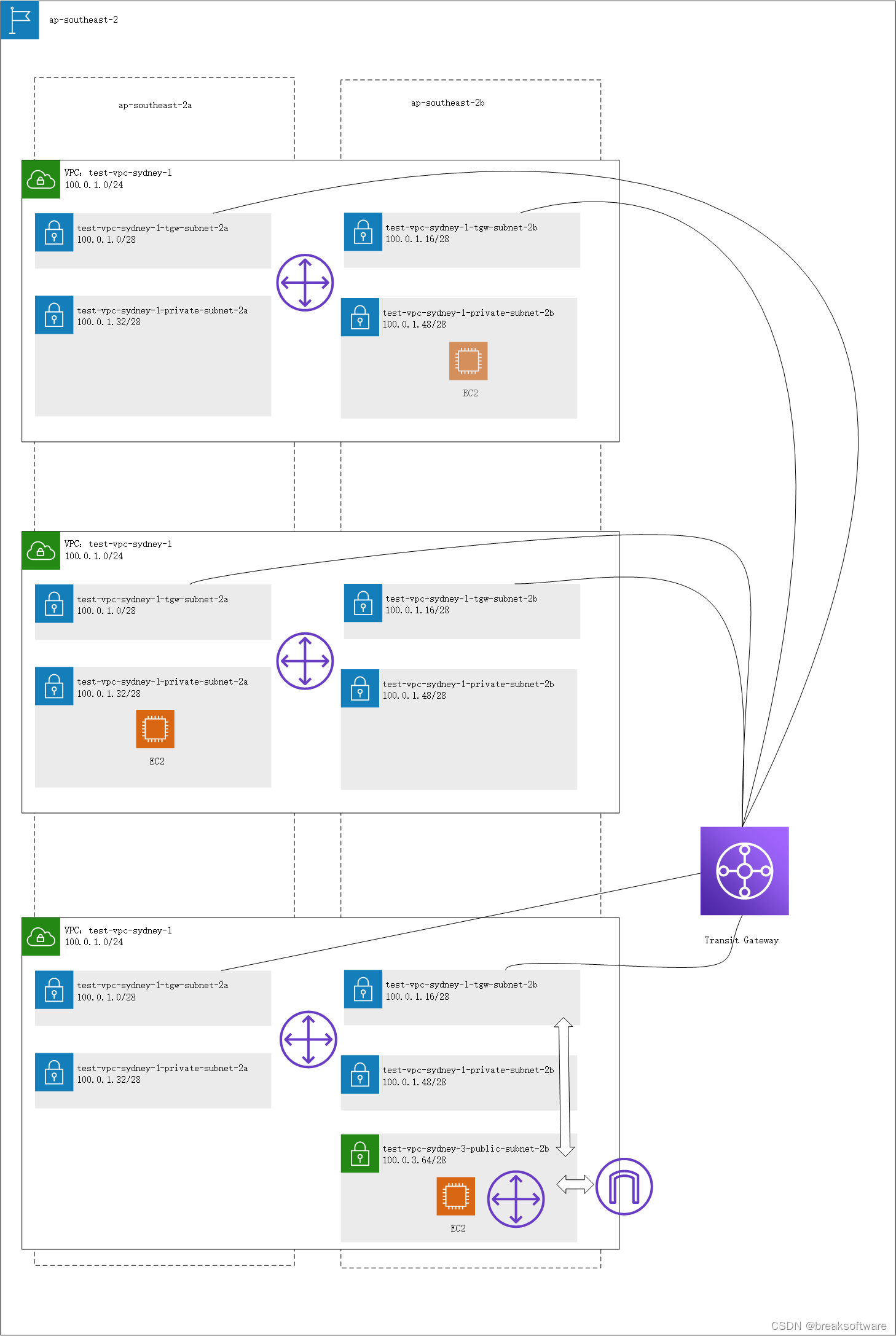

本文介绍: 在中,我们使用Peering打通了不同VPC。如果需要打通多个VPC,则需要建立多个Peering,如下图:虽然Peering非常强大,可以直接跨账户、跨区域连接VPC。但是如果连接的VPC数量比较多的情况下,建立的Peering数量也会增加。在一个场景下——如果不同VPC在同一区域中,则可以只使用一个中转网关来实现连接。

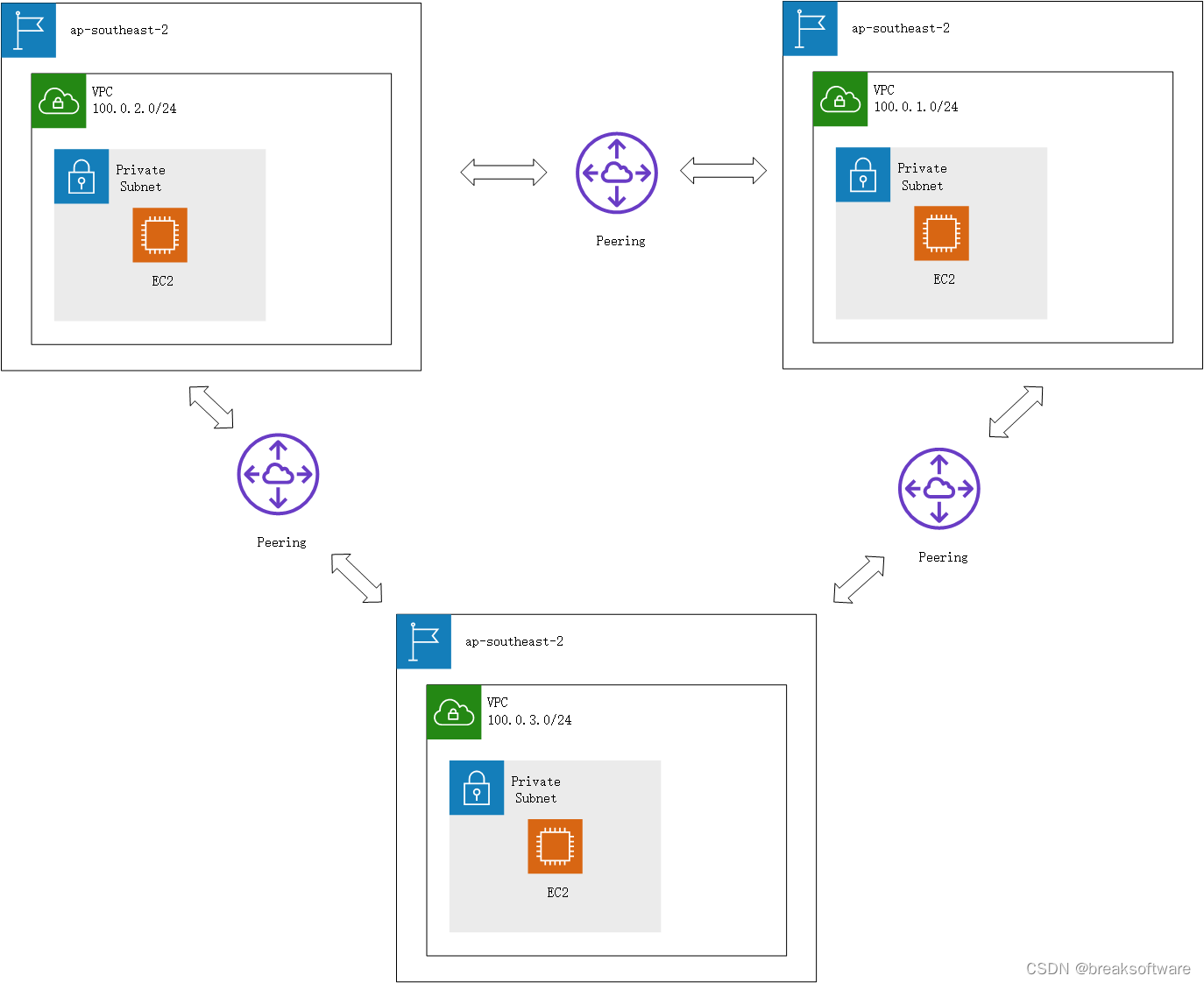

在《AWS攻略——Peering连接VPC》中,我们使用Peering打通了不同VPC。如果需要打通多个VPC,则需要建立多个Peering,如下图:

虽然Peering非常强大,可以直接跨账户、跨区域连接VPC。但是如果连接的VPC数量比较多的情况下,建立的Peering数量也会增加。

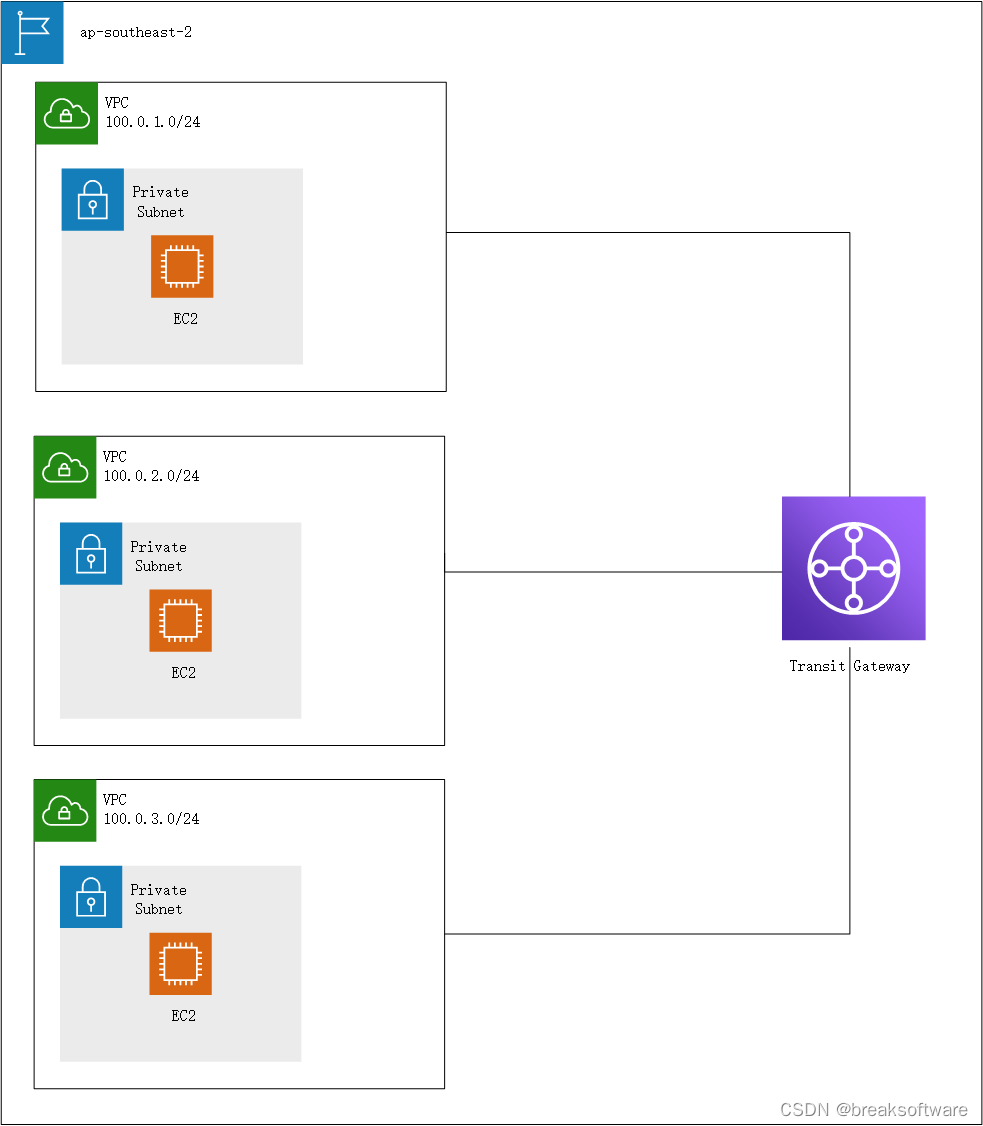

在一个场景下——如果不同VPC在同一区域中,则可以只使用一个中转网关来实现连接。

环境准备

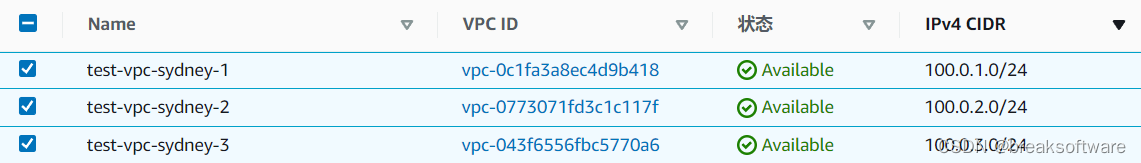

创建VPC

我们选择在“ap–southeast-2”区域中创建,具体的创建过程见《AWS攻略——创建VPC》

我们给每个VPC分配的IP/CIDR不会产生覆盖,这样也便于后续其他设置。

配置中转网关

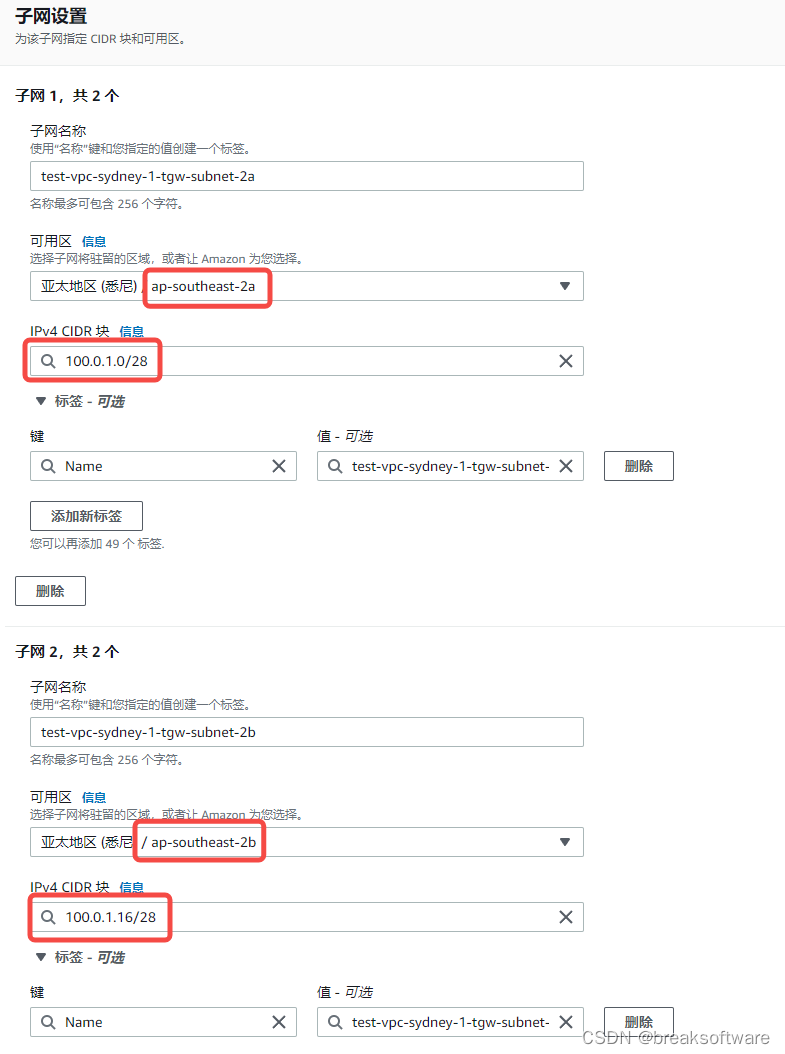

给每个VPC创建Transit Gateway专属挂载子网

这步不是必须,但是符合AWS最佳实践。

因为Transit Gateway和子网关联,而子网和可用区(Available Zone)一一对应,所以我们将设计的VPC跨越多个可用区,以保证案例完整性。

下图是test–vpc–sydney-1下Transit Gateway专属挂载子网创建案例

创建中转网关

创建中转网关挂载

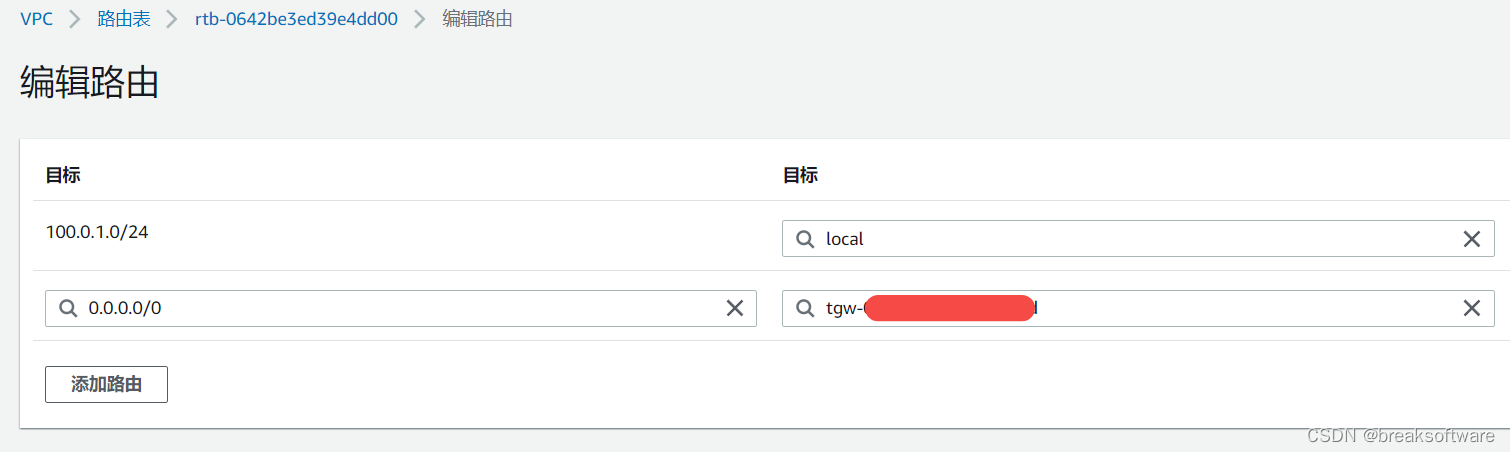

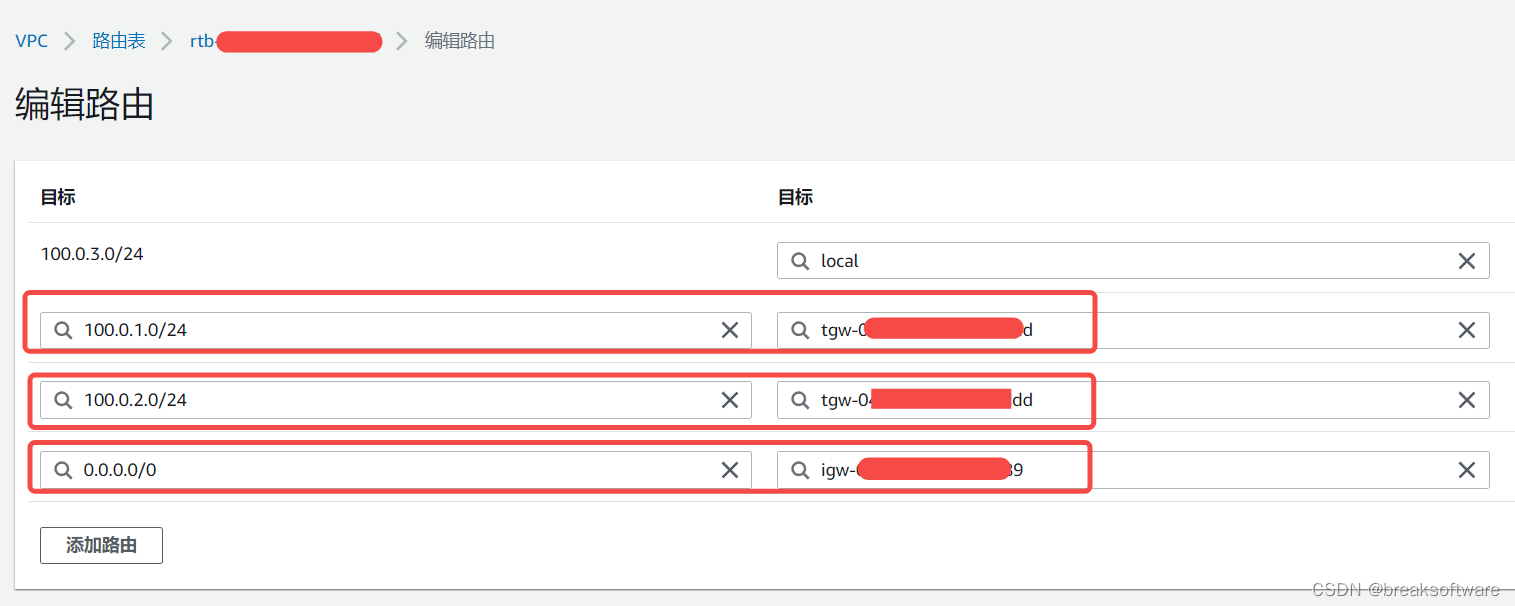

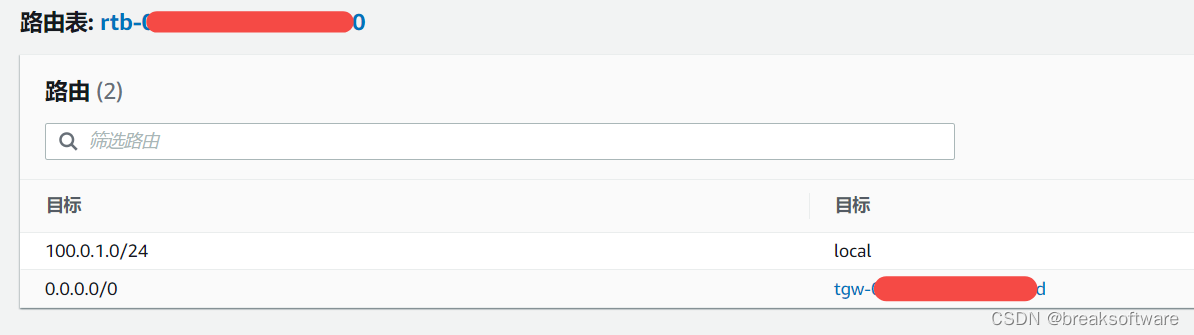

修改VPC的路由

验证

创建业务Private子网

创建可被外网访问的环境

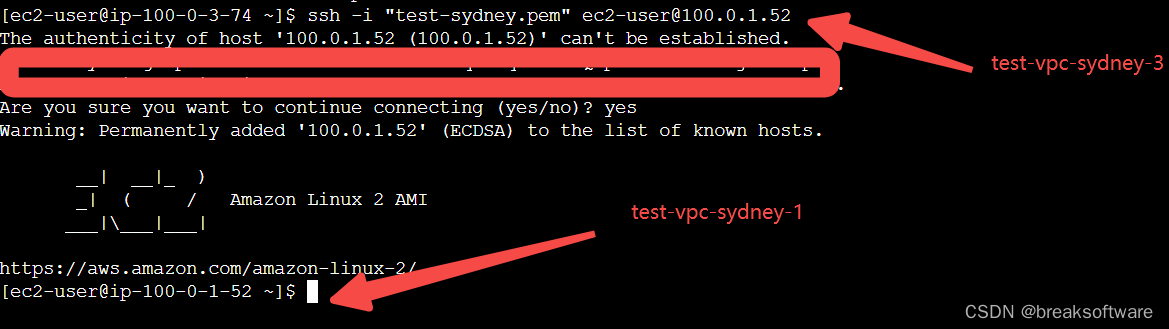

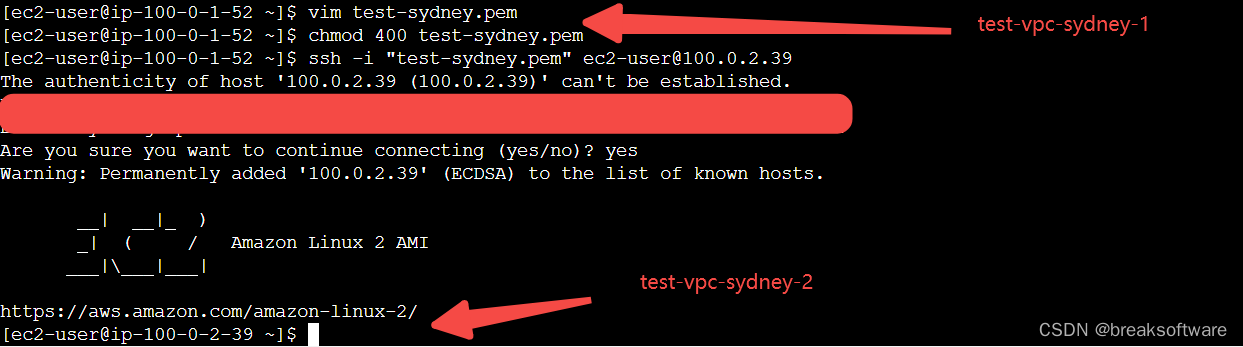

测试子网连通性

Public子网到Private子网

Private子网到Private子网

知识点

参考资料

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。