1.SQL注入问题

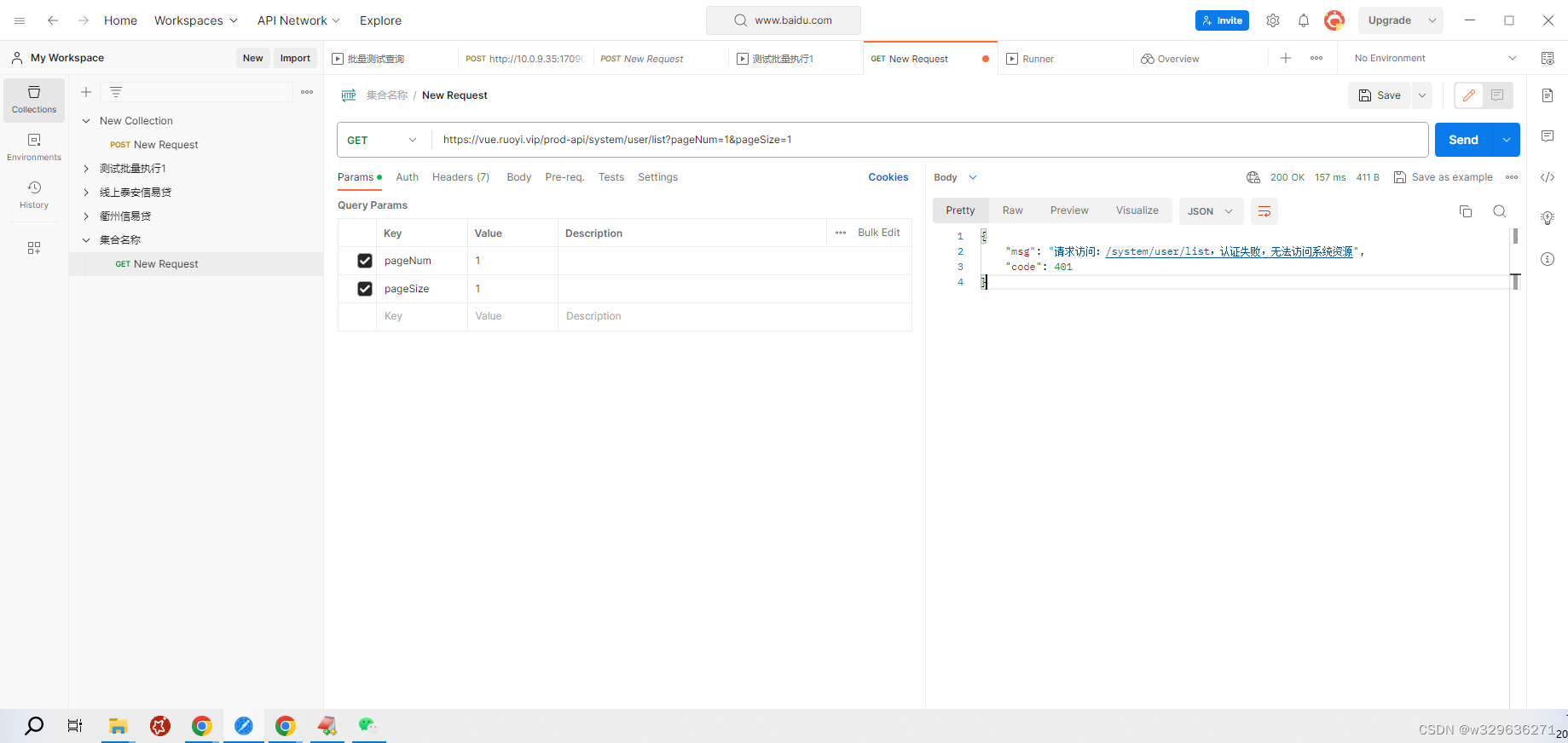

SQL 注入是一种常见的安全漏洞,它发生在应用程序未正确验证和处理用户提供的输入数据时。攻击者可以通过恶意构造的输入,将额外的 SQL 代码注入到应用程序的查询语句中,从而执行未经授权的数据库操作。

SQL 注入问题通常出现在以下情况下:

2. SQL 注入问题解决措施:

-

参数化查询:使用参数化查询或预编译语句,而不是将用户输入直接拼接到 SQL 查询中。参数化查询能够确保输入数据被正确转义,并且不会被视为 SQL 代码的一部分。

-

输入验证和过滤:对用户输入进行验证和过滤,确保输入符合预期的格式和类型。例如,可以使用正则表达式、白名单等来限制输入的内容。

-

最小权限原则:在数据库连接配置中,使用具有最小权限的账户来连接数据库,并仅授予应用程序所需的操作权限,以减少潜在攻击的影响范围。

原文地址:https://blog.csdn.net/BlueCapt/article/details/134801636

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_48612.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。