前言

ssrf的作用

ssrf的原理

当网站有一个功能,能去访问网络上的其他资源时,我们可以更改他要访问的url地址,使其指向我们想让他访问的位置。

服务器处于一个内外网交界的位置,我们无法访问他们的内网,所以我们就可以利用ssrf漏洞,以他作为跳板去访问正常访问不到的内网的内容。

ssrf常出现的场景

常常出现在:

ssrf漏洞的判定

3.从时间判断,有些外国网站明显访问速度应该比国内网站慢,有过有这种情况则存在

4. DNS 请求检测:自己搭建 DNS 服务器,或者利用网上的 DNSLog

服务(比如http://www.dnslog.cn/),生成一个域名(l08bgh.dnslog.cn)用于伪造请求,看漏洞服务器是否发起DNS 解析请求,若成功访问在 DNSLog.cn 上就会有解析日志。

ssrf常用的攻击协议

例:http://xxx.com?url=http://1.1.1.1/xxx

例:http://xxx.com?url=file://1.1.1.1/xxx

例:http://xxx.com?url=dict://1.1.1.1/xxx

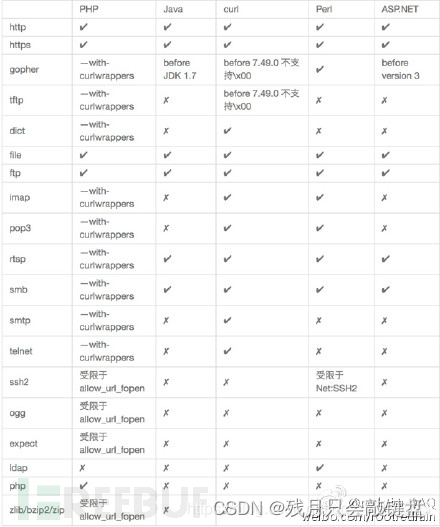

不同语言对于协议的支持情况

ssrf常用的绕过方法

开发人员常见的过滤手法:对域名和IP进行白名单或者黑名单的限制。

@字符:xxx.com@10.10.10.10访问10.10.10.10(对抗白名单)

后加xip.io:10.10.10.10.xip.io被解析成10.10.10.10

数字IP地址:127.0.0.1的十进制:2130706433

进制转换:127.0.0.1的八进制:0177.0.0.1。十六进制:0x7f.0.0.1

ssrf案例

案例一

因为mysql的端口在3306,当我们访问3306时得到了mysql的版本

案例2

我同时装了xss–labs靶场,用这个端口可以去请求xss的第一关实现xss利用。

输入的内容

http://127.0.0.1/xss/level1.php?name=test<script>alert(1)</script>

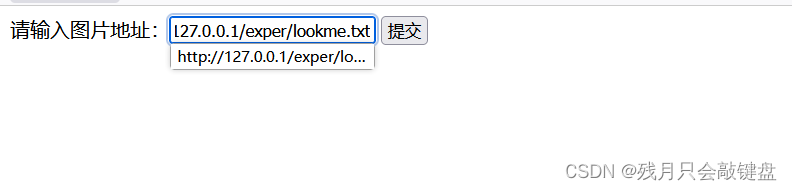

案例三

在对应的目录下,还有一个lookme的文件,可以用这个读取。

原文地址:https://blog.csdn.net/2302_79590880/article/details/134723198

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_49338.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!