本文介绍: proxy protocol没有研究,和TOA差不多,按照协议发包就行了,实现就交给读者吧。TOA的伪造方式还是不错的,非linux下没有btftools,可以自己写一个代理,把浏览器的流量转发到本地代理,代理的功能就是把TOA改一下。一些代理隐藏ip还是不错的,除非网站从开始没有使用cdn、部分使用cdn,或网站服务器有其他服务导致真实ip发出包了。该博客作者我也问了,一开始就使用了CDN,也没有其他子域名、服务,应该是无法找到真实IP了。

本篇文章学习一下如何服务如何获取真实ip,隐藏自己的ip,攻击者如何伪造ip,挖掘出真实ip。

真实ip获取

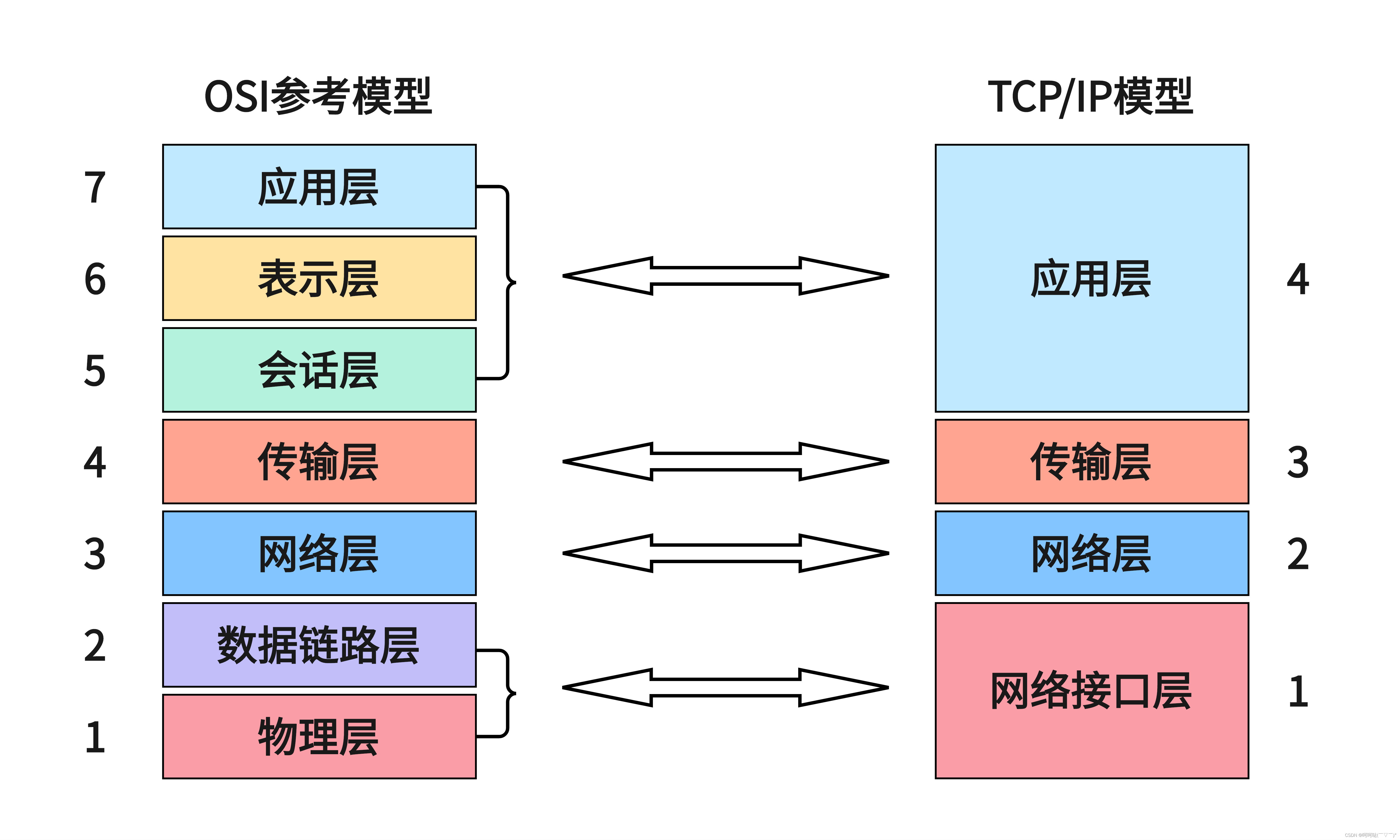

应用层

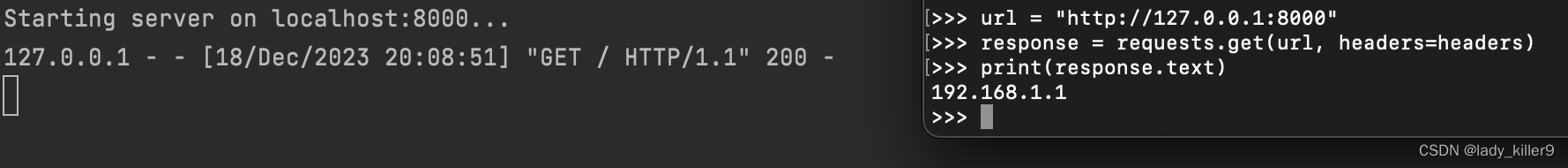

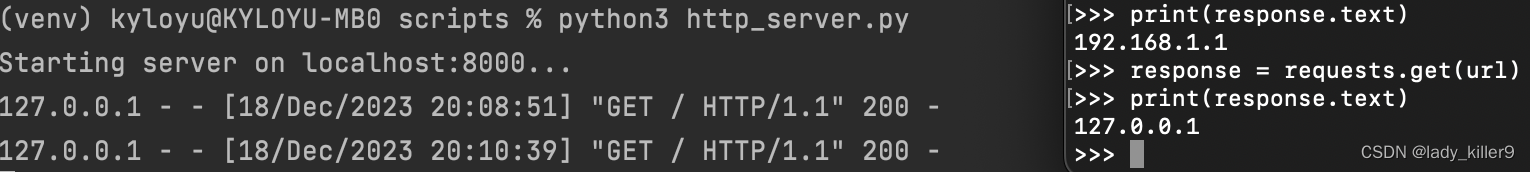

这里以web为例,以下是一个简单的http服务器,获取真实ip

httpserver.py

服务器启动代码

如果有这个X-Forwarded-For,就用这个,否则就用client_address[0]

客户端代码

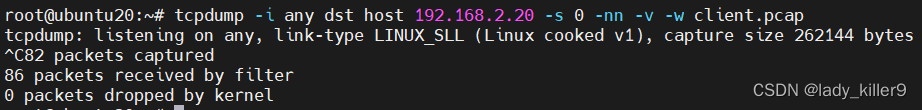

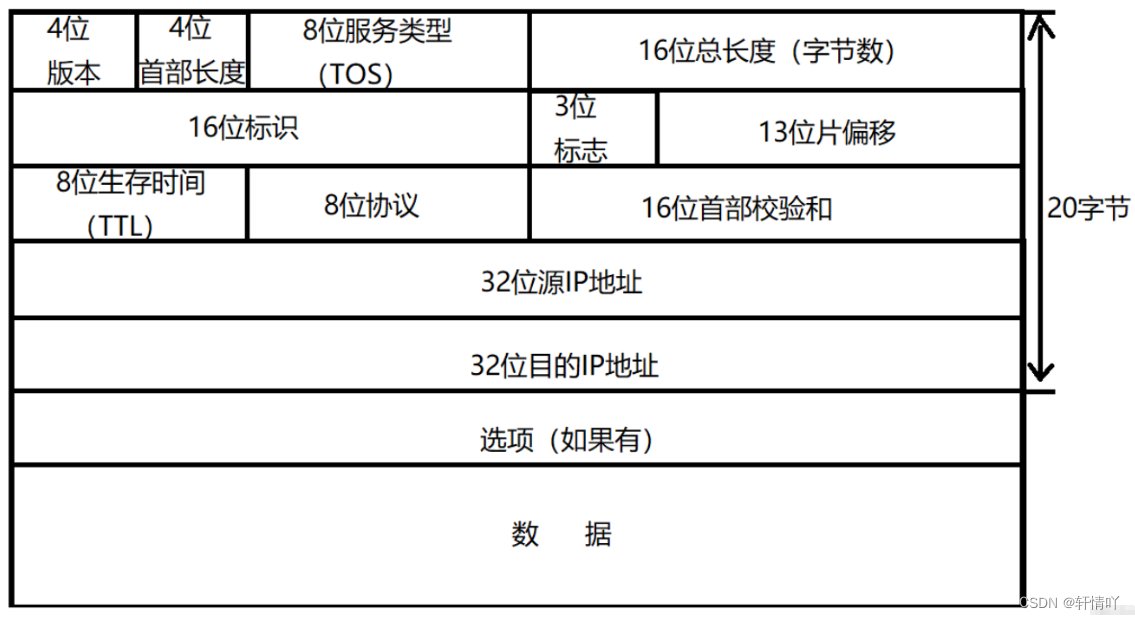

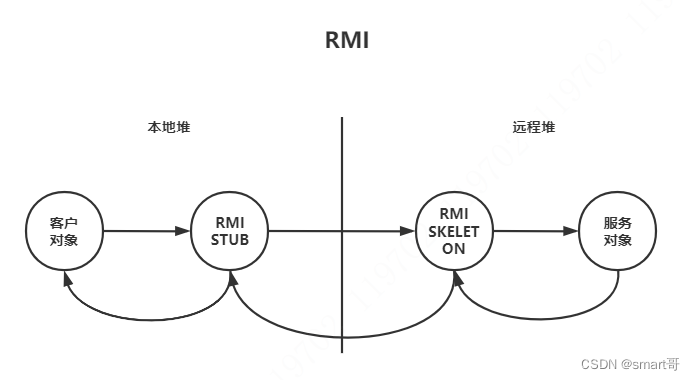

网络层

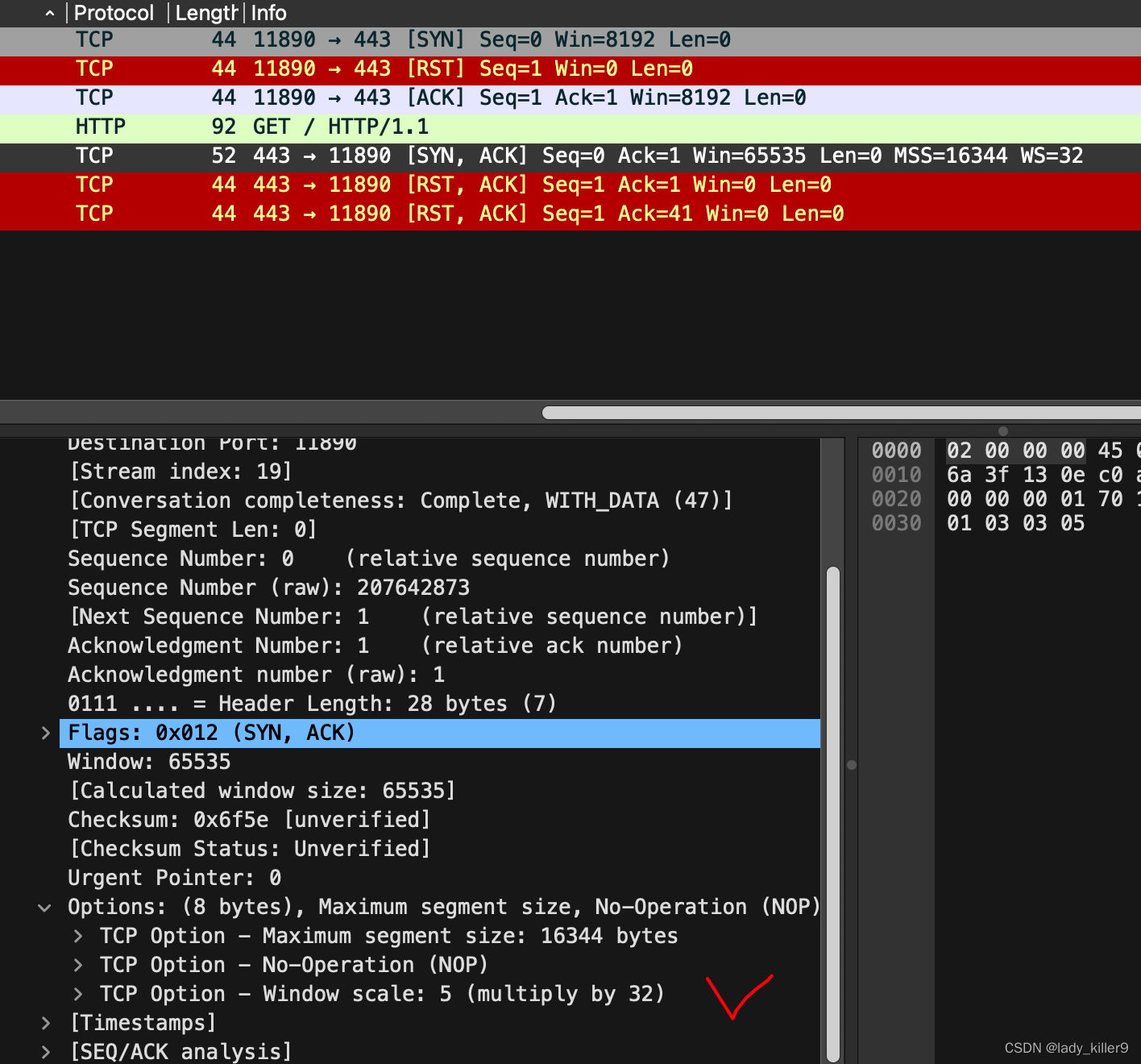

网络连接

TOA

proxy protocol

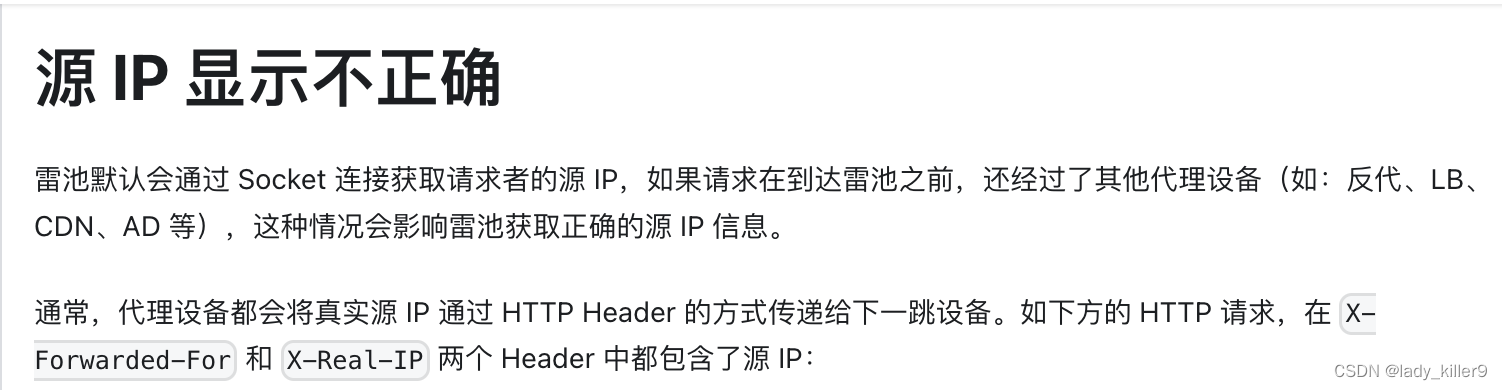

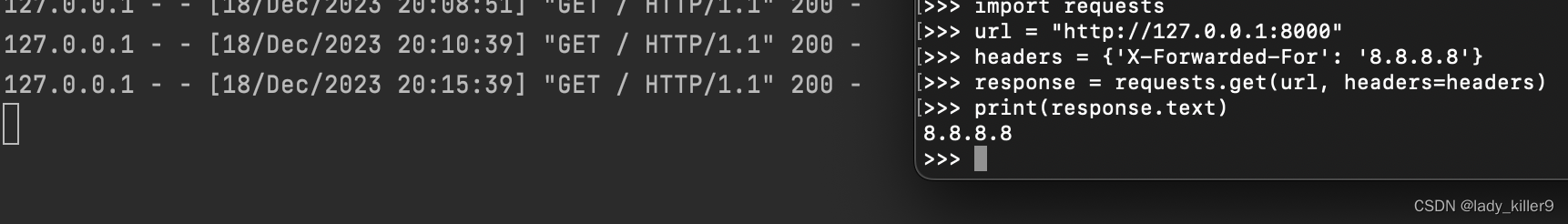

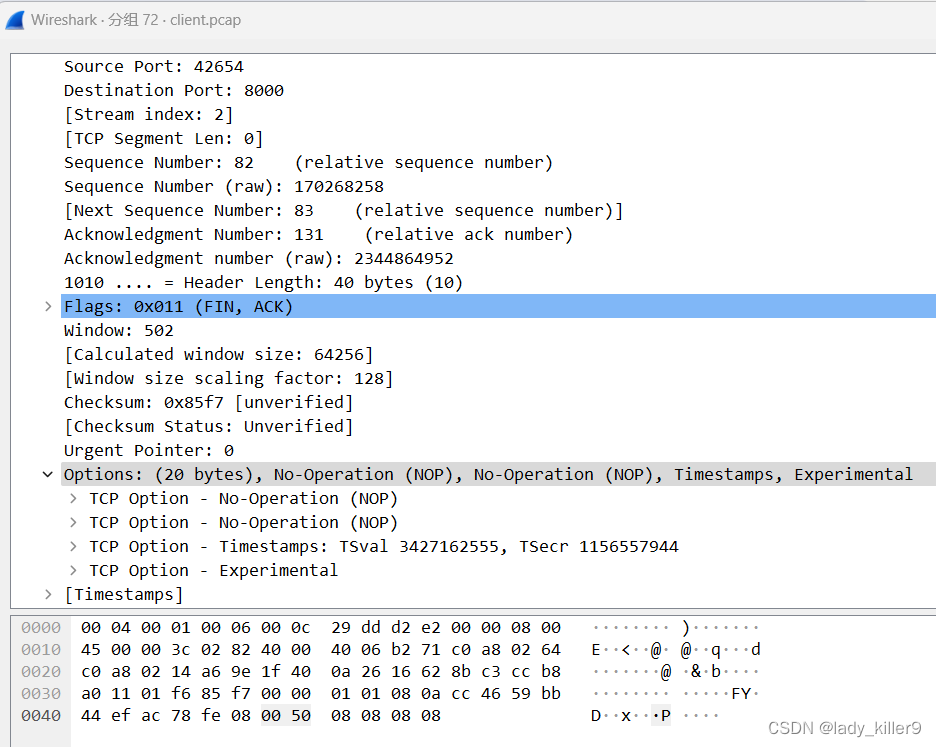

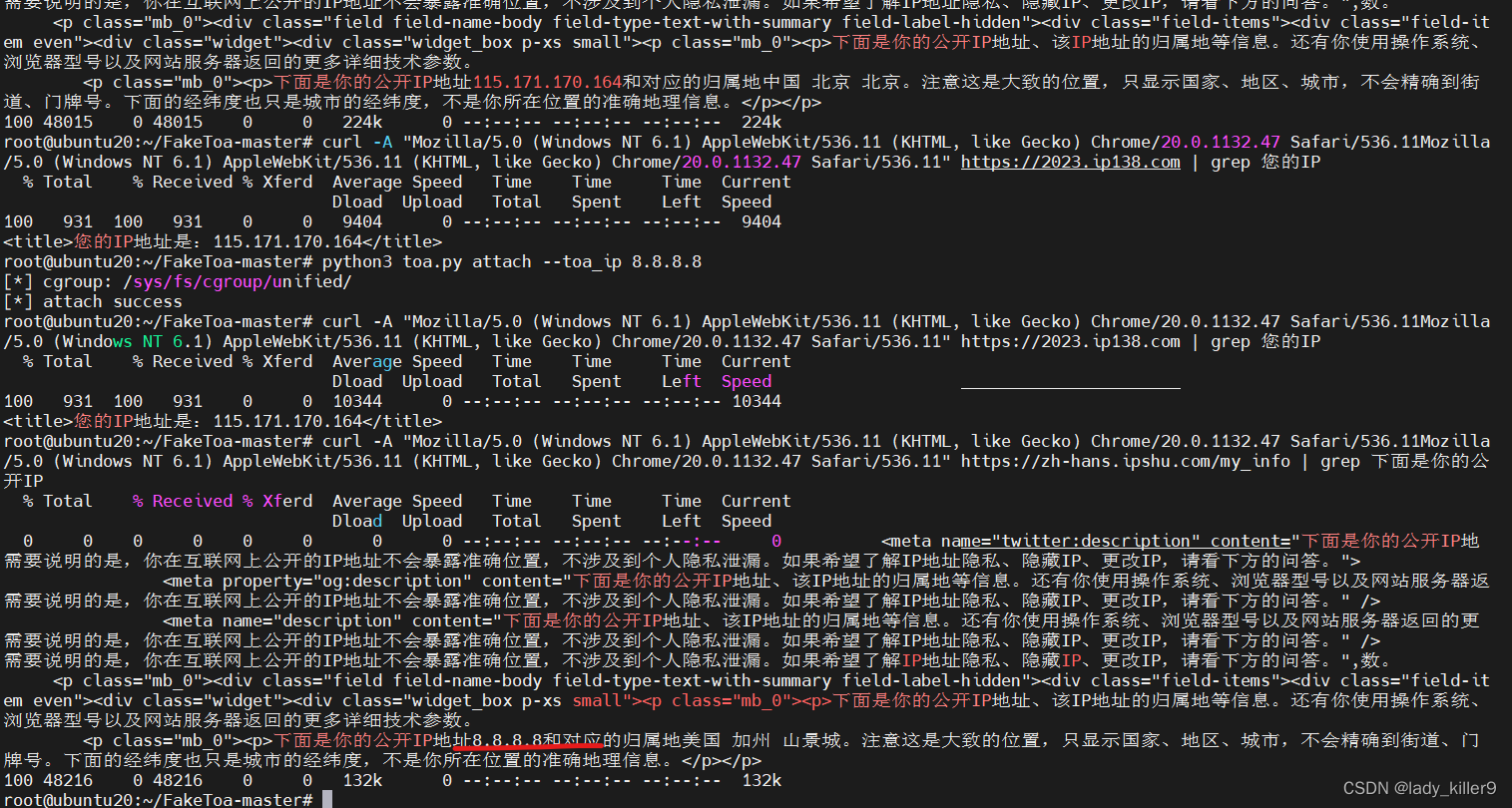

ip伪造

应用层

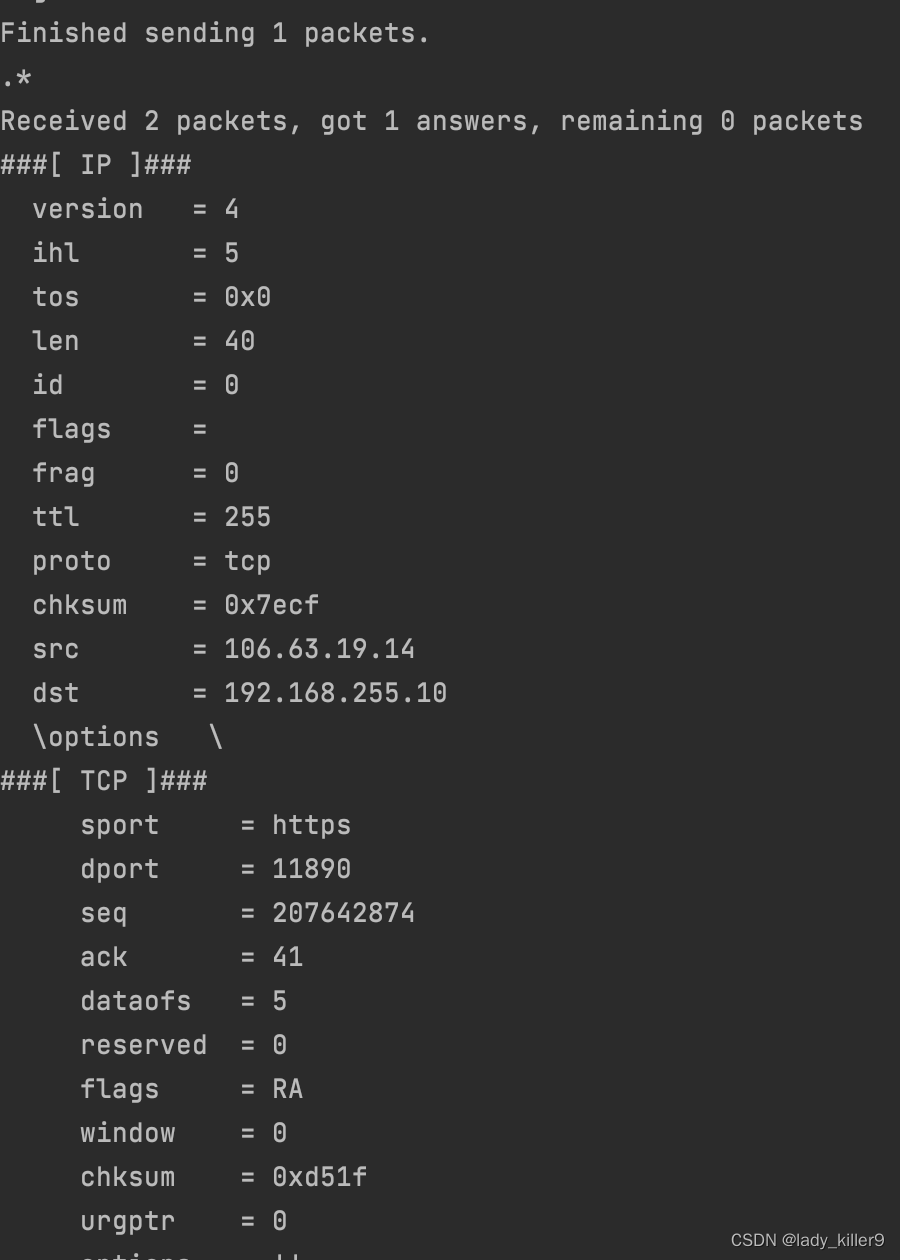

网络层

TOA攻击

proxy protocol

隐藏

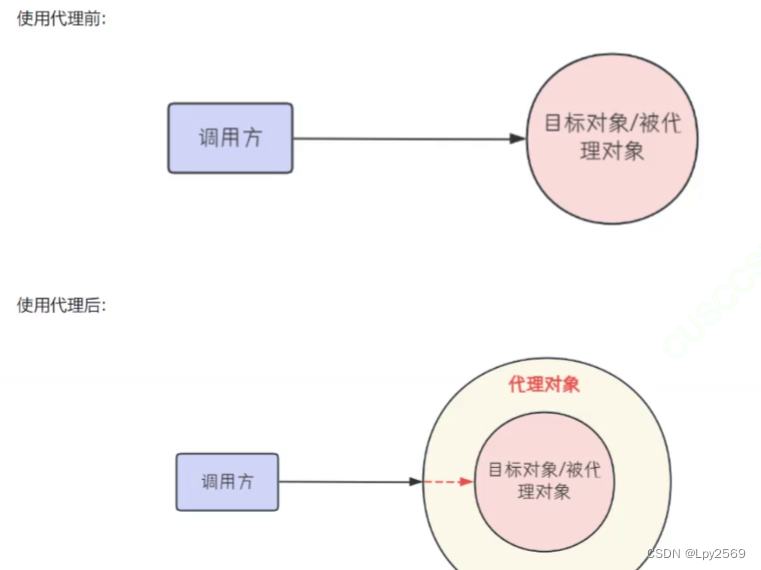

代理

挖掘

代理

多地ping

历史DNS解析记录

国外主机解析域名

网站RSS订阅

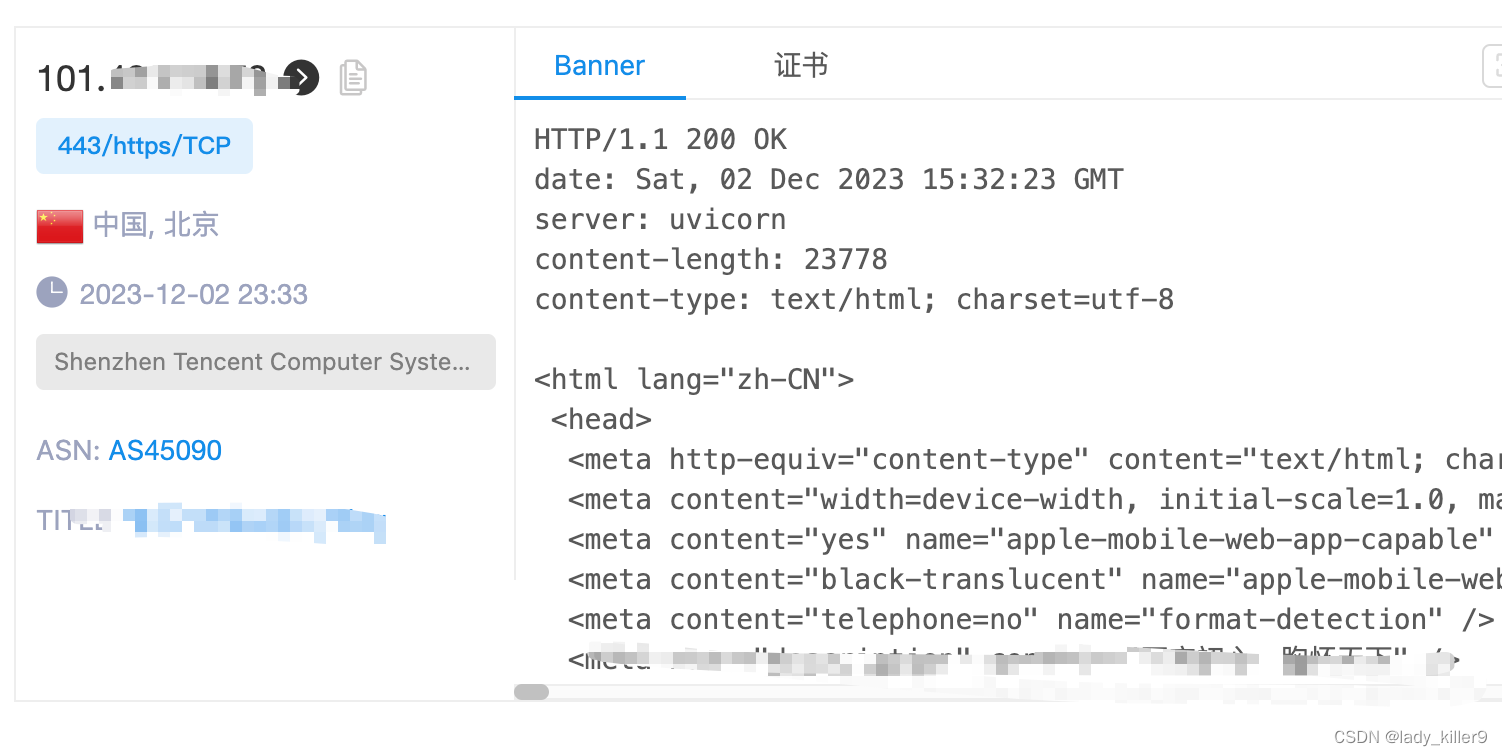

网络空间搜索引擎

总结

参考

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。