2023一带一路暨金砖国家技能发展与技术创新大赛 【企业信息系统安全赛项】国内赛竞赛样题

2023一带一路暨金砖国家技能发展与技术创新大赛 【企业信息系统安全赛项】国内赛竞赛样题

企业信息系统安全赛项项目包括以下部分:

1.参加比赛的形式

2.项目

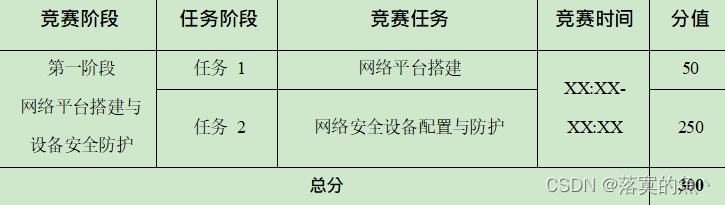

3.项目模块和所需时间

4.参考样题

竞赛时间: 7 小时

1.参加比赛的形式

双人团队参与

2.项目

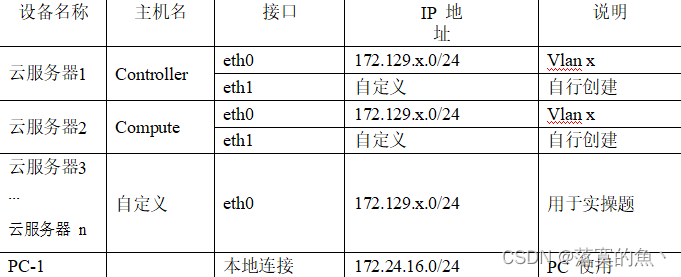

项目由三个阶段组成,将按顺序完成。向参与者提供答题说明、靶机信息、 IP地址分配表及信息地址分配表。

项目包括基于系统集成、网络部署与云计算处理的安装和调试:

1.CTF夺旗

2.企业内网渗透

3.靶场行动

只有场地或平台无法完成并经技能竞赛经理批准时,才能更改测试项目和标准。

如果竞争对手不遵守要求或使自己和/或其他竞争对手面临危险,则可能会将其从竞争中移除。

测试项目将根据随机抽签按顺序完成。当参赛者完成模块时,结果将进行评分。

三、项目阶段和所需时间

| 阶段名称 | 阶段时间 |

|---|---|

| 第一阶段:企业内网渗透 | 180分钟 |

| 第二阶段:靶场行动 | 120分钟 |

| 第三阶段: 企业内网渗透 | 120分钟 |

第一阶段: CTF 夺旗

背景:作为信息安全技术人员,除了要掌握安全运营、应急响应这些方面安全内容还应该经常参与CTF夺旗实战,通过夺旗赛能够进一步提升实战技术能力,磨练选手的耐心,增强选手的学习能力。

CTF夺旗阶段题目主要包含:注入攻击,模版逃逸,序列化漏洞,服务漏洞等相关内容。

项目1. CTF 夺旗

任务一 命令注入

1.打开渗透机上的火狐浏览器,在地址栏输入靶机服务器的 IP 地址访问网页,使用默认用户名 admin 密码 password 登录,在登陆后的 DVWA 页面点击左边导航栏的“DVWA Security”按钮,修改难易程度为“low”,然后点击“Submit” 提交。点击“Command Injection”输入靶机服务器 IP,可以看到正常返回数据,将返回数据的最后一行的第 1 个单词作为 Flag 值提交。

2.构造语句用于显示操作系统中的用户,将构造语句中除 IP 地址以外的部分作为 Flag 值提交。

3.在 DVWA 页面点击“DVWA Security” 选择难易程度为“medium”,然后点击“Submit” 提交,再次利用上述构造语句用于显示系统中的用户,发现报错,将返回结果的倒数第 2 个单词作为 Flag 值提交。

4.点击“view_source”查看源代码,将源码中用于防御注入的过滤内容以 F1.F2 形式作为 Flag 值提交。

5.重新构造语句用于显示操作系统中的用户,可以看到正常返回数据,将重新构造语句中除 IP 地址以外的部分作为 Flag 值提交。

6.在 DVWA 页面点击“DVWA Security” 选择难易程度为“high”,然后点击“Submit”提交,将上一步中重新构造的语句重新进行提交,发现报错,点击“view_source”查看源代码,发现服务器端对 IP 参数进一步做了一定过滤,将源码中第 3 个过滤的内容作为 Flag 值提交。

7.再次构造语句用于显示操作系统中的用户,可以看到正常返回数据,将再次构造语句中除 IP 地址以外的部分作为 Flag 值提交。

8.再次构造语句用于显示操作系统中的用户,可以看到正常返回数据,将返回的用户列表中的最后一个用户名作为 Flag 值提交。

任务二 SQL 注入

1.该系统存在漏洞,登陆系统找到隐藏信息,并将 flag 提交;

2.该系统存在漏洞,找到当前 WEB 系统所使用的数据库用户名;

3.该系统存在漏洞,找到数据库中的隐藏信息,并将 flag 提交。

项目2. 序列化漏洞

任务三 序列化链式利用

1.访问靶机地址,将靶机 PHP 环境中的 PHP_SHA256 值作为 flag 提交;

2.访问靶机地址,将完成题目需要提交的通过 GET 方式发送的变量 content前 6 位作为 flag 提交;

3.访问靶机地址,将完成题目需要配置的特殊 HTTP 头变量的名字做为flag提交;

4.访问靶机地址,将完成题目需要绕过的函数名作为 flag 提交;

5.访问靶机地址,将完成题目需要使用的请求方式作为 flag 提交;

6.访问靶机地址,利用题目中的反序列化漏洞将靶机环境中的 flag 提交。

任务四 序列化字符串逃逸

1.访问靶机 8081 端口,将通过伪协议查看 index.php 文件的 payload 作为 flag 提交;

2.将完成发序列化字符串逃逸所得到的结果作为 flag 提交;

3.完成 POP 链式反序列化并将得到的文件名作为 flag 提交;

4.破解上一题目找到的文件,将找到的文件名作为 flag 提交;

5.破解上一题目找到的文件,将找到的文件名作为 flag 并提交;

6.利用找到的信息登录系统完成提权,获得最终 flag 并提交。

项目3. 服务漏洞

任务五 文件上传

1.访问靶机地址 9000 端口并将页面中用户显示代码的函数名称,作为 flag提交;

2.将程序中 session 的类型作为 flag 提交;

3.将获得 admin 用户权限需要设置的 PHPSSID 作为 flag 提价;

4.将完成题目需要上传的文件名前四位作为 flag 提交;

5.将题目环境中 session 文件保存位置作为 flag 提交;

6.将下载到的 session 文件的最后 9 位最为 flag 提交;

7.将/app/session/success.txt 类型作为 flag 提交;

8.完成题目,将最后获得的 flag 值作为 flag 提交。

任务六 缓冲区溢出漏洞

1.从靶机服务器的 FTP 上下载 flag0001.exe,分析该文件,请提交程序使用的加密函数;

2.请提交程序正常运行使用的 Key 值;

3.请提交溢出点地址;

4.请提交加密算法使用的秘钥;

5.请提交最终 flag 的值。

第二阶段: 内网渗透

背景:作为信息安全技术人员需要掌握常见的渗透测试的技术,以便朔源攻击方式时可以更好的理解黑客的攻击行为,并且分析系统所存在的漏洞并加以防护。您的团队需要发现内网中的服务器并且找出操作系统中的漏洞并借助改漏洞机进一步深入内网进行攻击。

内网渗透阶段题目主要包含:主机发现,渗透测试,漏洞利用和提权

项目1. 内网渗透

任务一 内网渗透

1.通过利用攻击机发现网络中存在的靶机,并将靶机的操作系统版本作为 flag 提交;

2.通过利用攻击机渗透已发现的靶机,并将得到的 flag 提交;

3.利用靶机内的漏洞提权至 root,将 root 目录下的 flag 提交;

4.利用该靶机作为跳板,并扫描另一网段内发现的靶机,并将开放端口号从小到大依次提交;

5.利用跳板机,分析已开放端口,并渗透进靶机,将得到的 flag 提交;

6.利用跳板机,攻击该靶机并得到最高权限,将得到的 flag 提交;

第三阶段: 公有靶场

背景:您的团队是信息对抗中的信息安全工程师,负责发现内网中的资产服务器,这些资产服务器可能存在着各种漏洞(见以下漏洞列表)。此时将会有很多白帽黑客(其他参赛队选手)对这些服务器进行大量攻击,你需要尽可能的从服务器中获得flag,并且守住这些服务器不被他人攻陷。

提示 1:该题目不需要保存文档;

提示 2:服务器中的漏洞可能是端口服务漏洞也可能是操作系统漏洞提示 3:加固你已发现的漏洞

提示4:对靶机池中的服务器进行渗透测试,取得flag 值并提交到答题平台,并提交该 flag 所对应的 IP 地址

项目1. 公有靶场注意事项

注意 1:任何时候不能关闭服务器,或使得服务器不能正常访问。

注意 2:任何时候不能对服务器、网络设备进行攻击,一经发现立即终止该参赛队的比赛,参赛选手清离赛场,并隔离到比赛结束。

注意 3:FLAG 值为每台受保护服务器的唯一性标识,每台受保护服务器仅有一个。

注意 4:靶机的 Flag 值存放在/flag.txt 文件内容当中。

注意 5:每队初始分 0 分,靶机被第一次攻陷时,则攻陷该靶机的队伍获得 “一血”加 5 分,同理“二血”加 3 分、“三血”加 2 分,之后攻陷该靶机的队

伍只加 1 分。

注意 6:在登录自动评分系统后,提交靶机的 Flag 值,同时需要指定靶机的 IP 地址。

注意 7:如因参赛队被攻击导致的问题,现场裁判不予帮助解决。

原文地址:https://blog.csdn.net/Aluxian_/article/details/135547337

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:http://www.7code.cn/show_57102.html

如若内容造成侵权/违法违规/事实不符,请联系代码007邮箱:suwngjj01@126.com进行投诉反馈,一经查实,立即删除!

![[软件工具]文档页数统计工具软件pdf统计页数word统计页数ppt统计页数图文打印店快速报价工具](https://img-blog.csdnimg.cn/direct/09dfbaff3e9a47a9a551dd65fef5d482.jpeg)