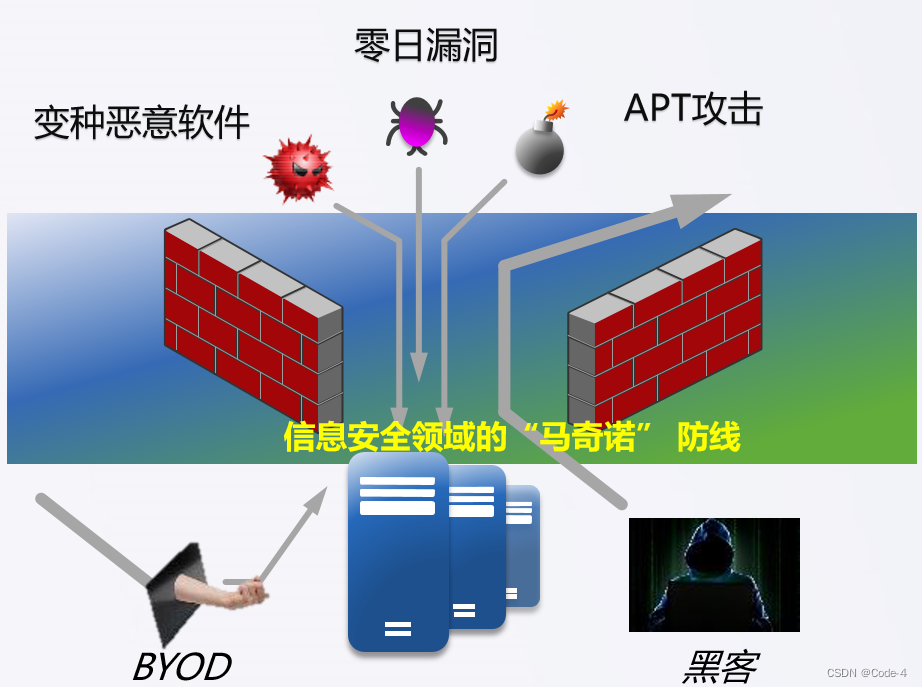

本文介绍: 了解和分析应用日志,识别钓鱼邮件并溯源反制,DDOS攻击与CC攻击的测试和防御CC攻击(即“拒绝服务攻击”的一种攻击形式)是一种通过向目标服务器发送大量请求来使其无法正常工作的攻击方式。攻击者通常使用大量的计算机或者僵尸网络来发起攻击,从而使目标服务器的带宽、CPU或内存等资源被耗尽,导致服务器无法正常响应请求。CC攻击是一种常见的网络攻击方式,可以对网站、应用程序、网络服务等造成。DDOS攻击是一种通过向目标服务器或网络发送大量流量或请求来使其无法正常工作的攻击方式。

目录

用途:个人学习笔记,欢迎指正!

前言:

1、#内网应急-日志分析-爆破&横向&数据库

2、#红队APT-钓鱼邮件识别-内容&发信人&附件

3、#拒绝服务攻击-DDOS&CC-代理&防火墙防御

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。

,Web流量攻击,其他流量攻击(主机流量)

,Web流量攻击,其他流量攻击(主机流量)