本文介绍: 系统安全加固方案1)设置复杂密码2)设置密码策略3)对密码强度进行设置4) 对用户的登录次数进行限制5)禁止root用户远程登录6)更改ssh端口7)安全组关闭没必要的端口8)设置账户保存历史命令条数,超时时间9)定期查看查看系统日志10)定期备份数据。

目录

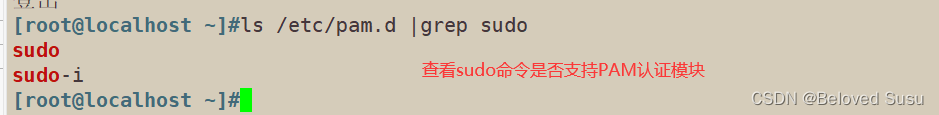

一. PAM认证

1.2 初识PAM

1.2.1 PAM及其作用

1.2.2 PAM认证原理

1.2.3 PAM认证的构成

1.2.4 PAM 认证类型

1.2.5 PAM 控制类型

二. limit

三. GRUB加密

/etc/grub.d目录

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。