本文介绍: 之前已经发了一篇关于centos9下面配置openldap多主高可用集群的内容,不会配置ldap集群的请参考:这里跟着前篇文章详细说明如何配置openldap的web管理界面PhpLDAPAdmin;

之前已经发了一篇关于centos9下面配置openldap多主高可用集群的内容,不会配置ldap集群的请参考:服务器集群配置LDAP统一认证高可用集群(配置tsl安全链接)-centos9stream-openldap2.6.2-CSDN博客

这里跟着前篇文章详细说明如何配置openldap的web管理界面PhpLDAPAdmin;

1、安装http及php、phpldapadmin

2、配置httpd

3、配置phpldapadmin

4、重启httpd服务

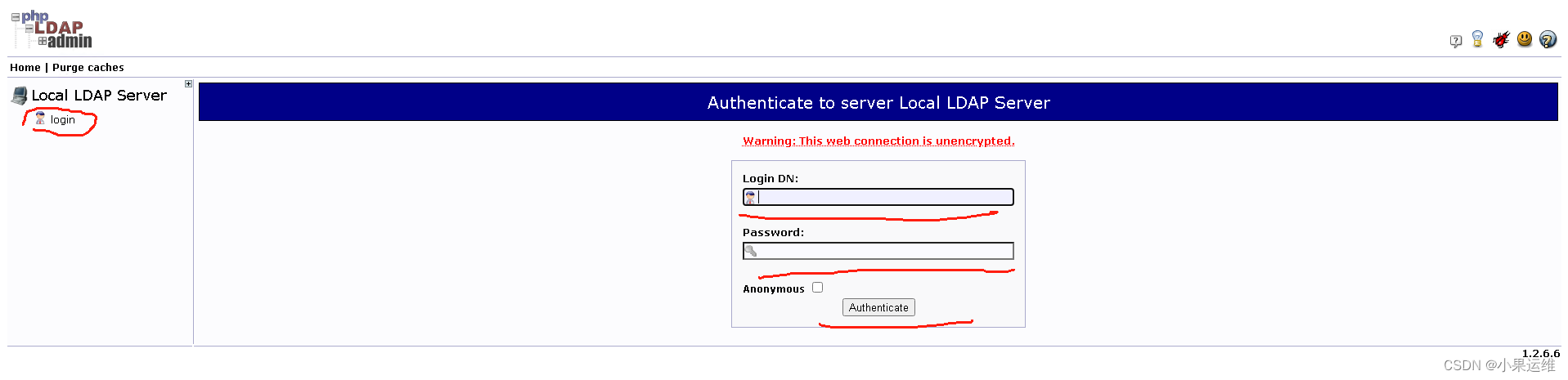

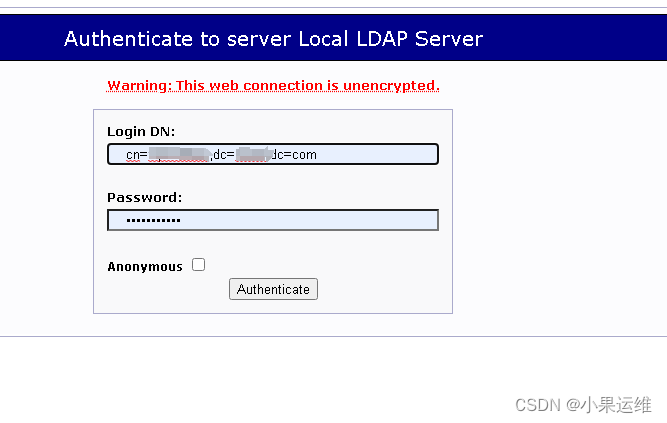

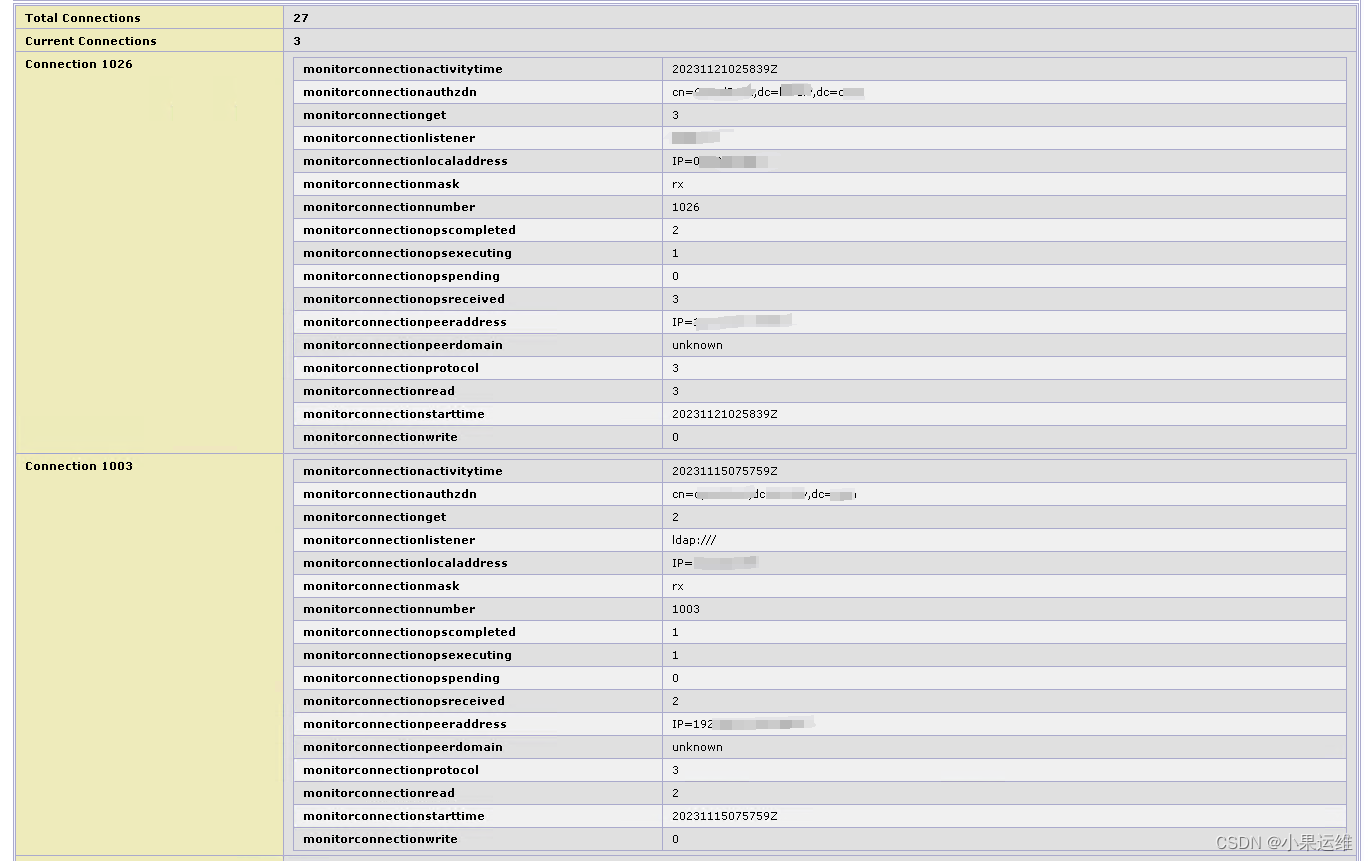

5、界面操作

在可访问到服务的计算机上使用浏览器打开http://192.168.1.11/phpldapadmin

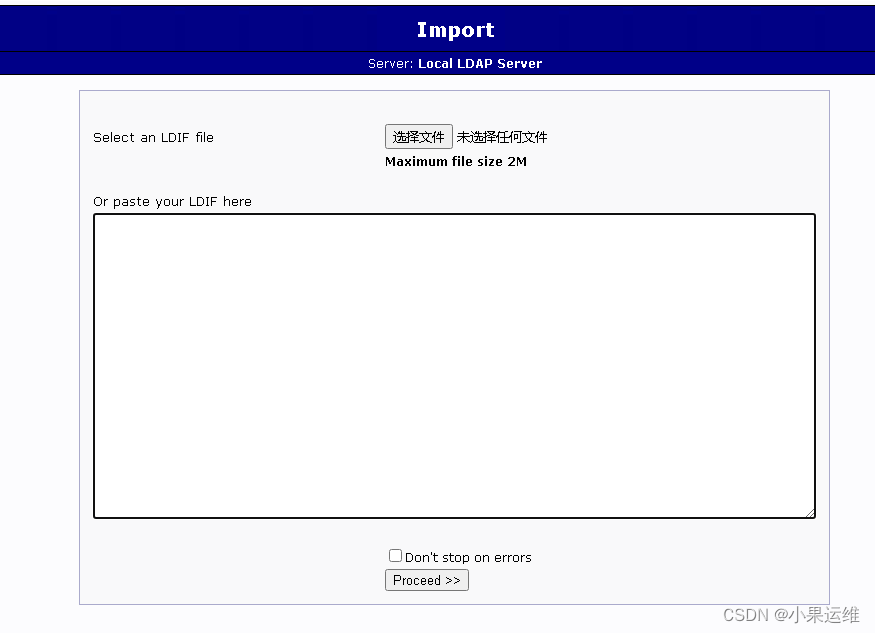

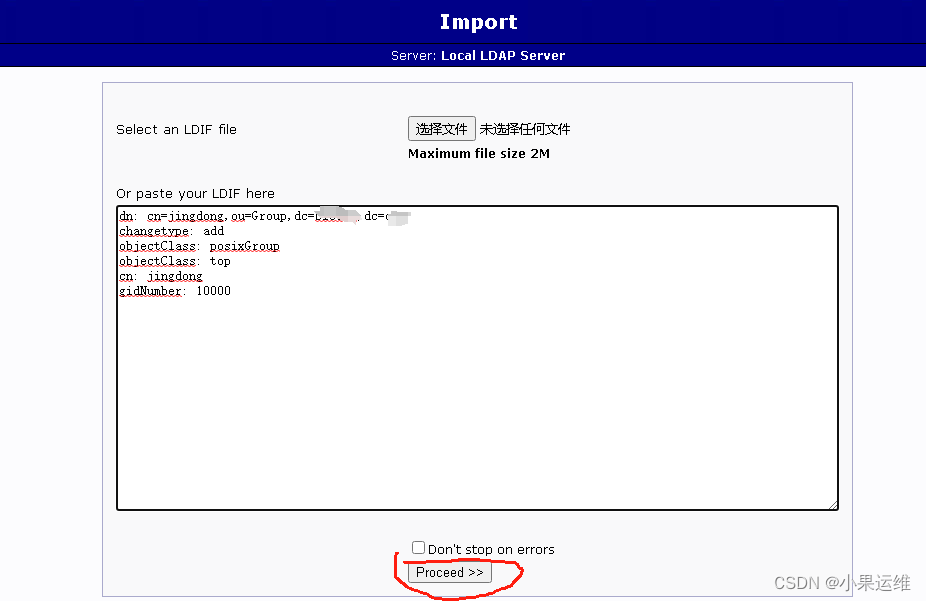

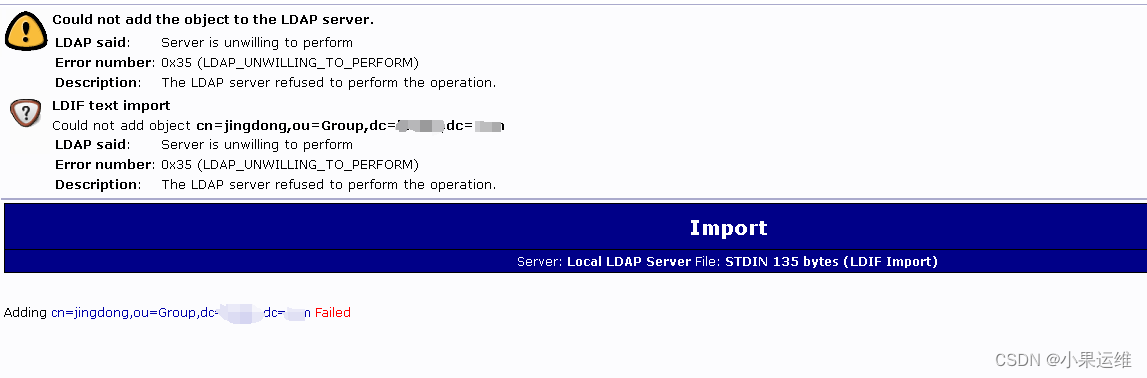

6、导入功能import测试

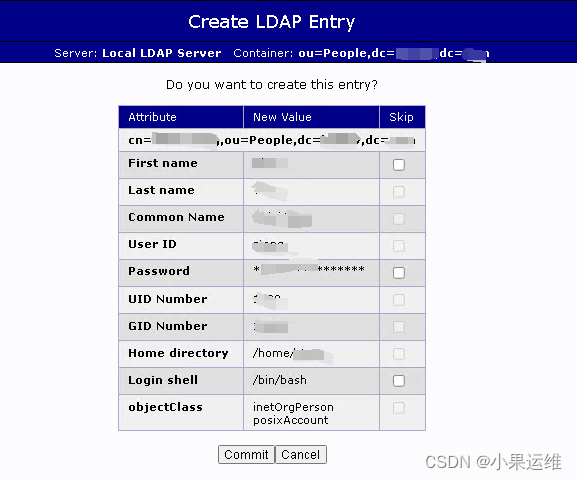

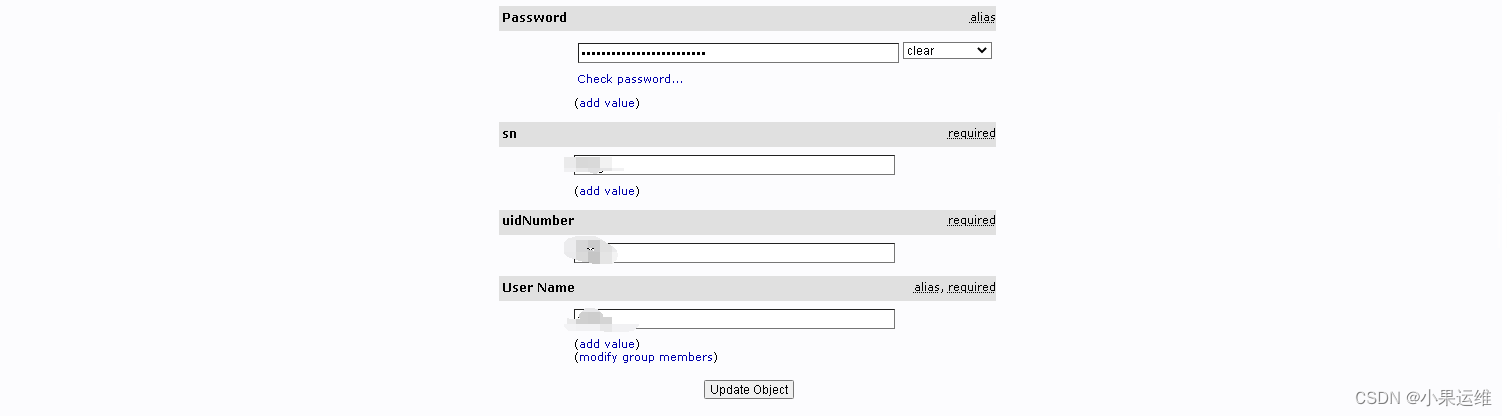

7、web界面创建用户

结束语

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。